💡 Conclusiones clave

- Visualización de amenazas:Los diagramas de UML proporcionan una forma estandarizada de identificar vulnerabilidades de seguridad potenciales antes de que comience la implementación.

- Integración del modelado de amenazas:Técnicas como STRIDE pueden asignarse directamente a los diagramas de Caso de Uso y Secuencia de UML para un análisis de riesgos efectivo.

- Herramienta de comunicación:Estos modelos sirven como un lenguaje común entre desarrolladores, arquitectos y analistas de seguridad para alinear las estrategias de protección.

- Defensa proactiva:El modelado temprano reduce el costo de corregir problemas de seguridad en comparación con abordarlos durante las pruebas o la producción.

Diseñar sistemas seguros requiere más que simplemente escribir código robusto; exige un enfoque estructurado para comprender cómo fluye la información y dónde surgen los riesgos. El Lenguaje Unificado de Modelado (UML) ofrece un marco visual estandarizado que puede adaptarse para abordar estas preocupaciones de seguridad. Al integrar consideraciones de seguridad en la fase de modelado, los equipos pueden identificar debilidades desde una etapa temprana del ciclo de vida.

🔍 Por qué el modelado de seguridad importa

La seguridad a menudo se trata como una consideración posterior, añadida solo después de que se ha construido la funcionalidad principal. Este enfoque reactivo conduce a mayores costos y un riesgo aumentado. El modelado de seguridad invierte esta dinámica. Cambia el enfoque hacia la identificación proactiva de amenazas. Cuando los arquitectos visualizan el sistema utilizando UML, crean un mapa de interacciones. Este mapa destaca dónde se almacena, procesa y transmite la información.

Sin un modelo visual, los requisitos de seguridad pueden volverse abstractos. Los desarrolladores podrían pasar por alto casos extremos, y los interesados podrían omitir flujos de datos específicos. Los diagramas de UML cierran esta brecha. Traducen lógica compleja en patrones reconocibles. Esta claridad permite a los equipos de seguridad revisar los diseños antes de que se escriba una sola línea de código.

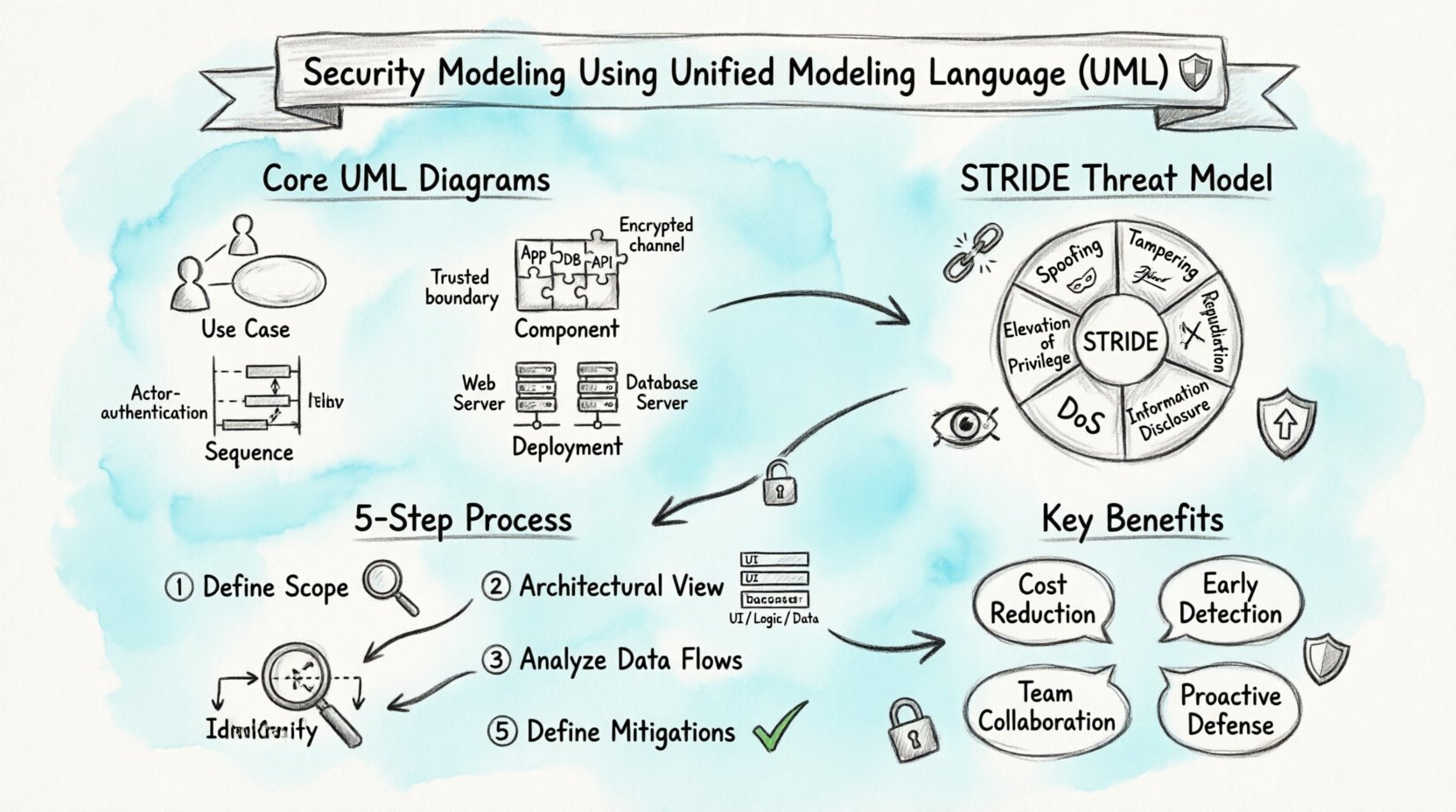

📐 Diagramas centrales de UML para la seguridad

No todos los diagramas de UML son igualmente útiles para el análisis de seguridad. Algunos tipos ofrecen una mejor visibilidad sobre amenazas y flujos de datos. Comprender qué diagramas priorizar es esencial para un proceso de modelado efectivo.

1. Diagramas de casos de uso 🎯

Los diagramas de casos de uso definen las interacciones entre los actores y el sistema. En un contexto de seguridad, ayudan a identificar quién accede al sistema y para qué propósito. Esto constituye la base para las políticas de control de acceso.

- Actores:Defina usuarios, sistemas externos o servicios. Cada actor debe clasificarse según su nivel de confianza.

- Funciones:Enumere acciones específicas que realiza el sistema. Las revisiones de seguridad pueden marcar funciones sensibles que requieren una protección adicional.

- Relaciones:Observe las extensiones y inclusiones. A menudo revelan comprobaciones de seguridad opcionales o pasos obligatorios de autenticación.

2. Diagramas de secuencia 🔄

Los diagramas de secuencia muestran cómo los objetos interactúan con el tiempo. Son críticos para comprender el flujo de datos y el intercambio de mensajes. Los analistas de seguridad los utilizan para detectar dónde podría exponerse la información durante su transmisión.

Las consideraciones clave incluyen:

- Puntos de autenticación:¿Dónde verifica el sistema la identidad?

- Cifrado de datos:¿Las mensajes sensibles se cifran antes de la transmisión?

- Gestión de sesiones:¿Cómo se inician y finalizan las sesiones?

3. Diagramas de componentes 🧩

Los diagramas de componentes ilustran las partes físicas o lógicas de un sistema. Ayudan a definir límites e interfaces. Los límites de seguridad a menudo se definen a nivel de componente. Por ejemplo, un servidor web expuesto al público debe estar separado de un servidor de base de datos privado.

4. Diagramas de despliegue 🖥️

Los diagramas de despliegue asignan software a hardware. Revelan la topología física del sistema. Esto es vital para la seguridad de la red. Si dos componentes que manejan niveles de confianza diferentes se alojan en el mismo servidor, existe un riesgo.

🛡️ Integración de modelado de amenazas

El modelado de amenazas es el proceso de identificar amenazas de seguridad potenciales. Combinar esto con UML crea un método potente para el diseño de sistemas. El objetivo es comprender qué puede salir mal y cómo prevenirlo.

El modelo STRIDE

STRIDE es una categorización común para las amenazas. Significa Spoofing (suplantación), Tampering (alteración), Repudiation (negación), Divulgación de información, Denegación de servicio y Elevación de privilegios. Cada categoría puede asignarse a elementos específicos de UML.

| Categoría de amenaza | Área de enfoque de UML | Pregunta de seguridad |

|---|---|---|

| Suplantación | Actores / Autenticación | ¿Puede confiarse en el actor? |

| Alteración | Almacenamiento de datos / Interfaces | ¿Puede modificarse los datos sin autorización? |

| Negación | Registro / Rastros de auditoría | ¿Pueden las acciones rastrearse hasta un actor? |

| Divulgación de información | Flujos de comunicación | ¿Están protegidos los datos sensibles durante la transmisión? |

| Denegación de servicio | Capacidad del sistema | ¿Puede el sistema manejar una carga alta? |

| Elevación de privilegios | Control de acceso | ¿Puede un usuario obtener permisos superiores? |

🚦 Pasos para implementar el modelado de seguridad

Implementar el modelado de seguridad requiere un enfoque disciplinado. No es una tarea única, sino un proceso iterativo integrado en el desarrollo.

Paso 1: Definir el alcance 🌍

Comience definiendo qué se está modelando. Un sistema complejo debe dividirse en componentes manejables. Identifique los activos críticos. Estos son los datos o funciones que, si se ven comprometidos, causarían el mayor daño.

Paso 2: Crear la vista arquitectónica 🏗️

Dibuje la arquitectura de alto nivel. Utilice diagramas de Componentes y de Despliegue para establecer límites. Marque claramente las zonas de confianza. Una zona de confianza representa un límite donde cambian las políticas de seguridad. Por ejemplo, la transición desde internet hasta una red interna es un límite de confianza crítico.

Paso 3: Analizar flujos de datos 🌊

Utilice diagramas de Secuencia y de Actividad para rastrear el movimiento de datos. Siga los datos desde la entrada hasta el almacenamiento y de vuelta a la salida. Busque lugares donde los datos estén expuestos. Verifique si se aplica cifrado en estos puntos. Asegúrese de que los datos sensibles no se registren en texto claro.

Paso 4: Identificar amenazas ⚠️

Aplicar la metodología STRIDE a los diagramas. Revise cada elemento y formule las preguntas de seguridad pertinentes. Documente los hallazgos. Algunas amenazas pueden mitigarse mediante cambios en el diseño, mientras que otras pueden requerir controles específicos.

Paso 5: Definir mitigaciones 🛠️

Para cada amenaza identificada, defina una mitigación. Esto podría implicar agregar una verificación de autenticación, cifrar una columna de la base de datos o aislar un servicio. Actualice los diagramas para reflejar estos cambios. Esto garantiza que el diseño evolucione junto con los requisitos de seguridad.

🔒 Asuntos de seguridad en diagramas específicos

Diferentes diagramas destacan diferentes riesgos de seguridad. Estar consciente de estas sutilezas ayuda a realizar una revisión exhaustiva.

Diagramas de clases y integridad de datos

Los diagramas de clases definen la estructura del sistema. Muestran atributos y métodos. En este contexto, busque atributos que almacenen información sensible. Asegúrese de que los métodos que manejan estos datos impongan controles de acceso. Los atributos públicos en un contexto de seguridad suelen ser una alerta roja.

Diagramas de máquinas de estado y validación

Los diagramas de máquinas de estado muestran cómo cambia de estado un objeto. Esto es útil para comprender la seguridad de sesiones. Por ejemplo, un estado de inicio de sesión solo debe transicionar tras una autenticación exitosa. Asegúrese de que no existan «caminos felices» que eviten las comprobaciones de seguridad.

Diagramas de vista general de interacción

Estos diagramas combinan múltiples tipos de interacción. Son útiles para flujos de trabajo complejos. Las revisiones de seguridad deben centrarse en el manejo de errores. ¿Qué ocurre si falla la autenticación? El flujo no debe revelar información sensible al atacante.

📊 Beneficios de la detección temprana

Integrar la seguridad en la fase de modelado ofrece beneficios tangibles. El más significativo es la reducción de costos. Corregir una vulnerabilidad en la fase de diseño es significativamente más barato que corregirla en producción. También reduce el tiempo dedicado a rehacer trabajos.

Además, mejora la comunicación. Los equipos de seguridad pueden revisar modelos sin necesidad de un conocimiento profundo del código de implementación. Los desarrolladores pueden entender los requisitos de seguridad de forma visual. Esta comprensión compartida reduce la fricción durante la fase de construcción.

🤝 Colaboración entre equipos

El modelado de seguridad es un esfuerzo colaborativo. Requiere aportes de arquitectos, desarrolladores y analistas de seguridad. Los arquitectos proporcionan la visión estructural. Los desarrolladores aportan los detalles de implementación. Los analistas de seguridad aportan la perspectiva de amenazas.

Las sesiones regulares de revisión son esenciales. Durante estas sesiones, se revisan los diagramas paso a paso. Se hacen preguntas. Se debaten riesgos. Esto garantiza que el diseño final sea robusto. También fomenta una cultura en la que la seguridad es responsabilidad de todos.

⚙️ Mejores prácticas para la seguridad en UML

- Manténlo simple:Los diagramas complejos son difíciles de analizar. Simplifica el modelo para centrarte en los caminos críticos para la seguridad.

- Utiliza convenciones estándar:Adhírese a la notación estándar de UML. Esto garantiza que todos los miembros del equipo entiendan los diagramas.

- Control de versiones:Trata los diagramas como código. Usa el control de versiones para rastrear los cambios. Esto ayuda en la auditoría de modificaciones de seguridad.

- Automatiza cuando sea posible:Utiliza herramientas que puedan validar diagramas según reglas de seguridad. La automatización reduce los errores humanos.

- Itera:El modelado de seguridad no es una tarea única. Actualiza los modelos a medida que evoluciona el sistema.

🔗 Errores comunes que debes evitar

Aunque se siga un enfoque estructurado, existen errores comunes. Un error frecuente es centrarse únicamente en el camino normal. El análisis de seguridad también debe considerar los caminos de error y los casos extremos. Otro error es ignorar los componentes de terceros. Las bibliotecas y servicios externos introducen riesgos que deben modelarse y gestionarse.

Además, no trates el modelado de seguridad como una tarea mecánica. Requiere una participación genuina con el material. Si los diagramas son inexactos, el análisis será defectuoso. Asegúrate de que los modelos reflejen el diseño real del sistema.

📝 Reflexiones finales

El modelado de seguridad utilizando UML es un método práctico para construir sistemas seguros. Aporta claridad a los diseños complejos y destaca los riesgos desde una etapa temprana. Al seguir un enfoque estructurado y utilizar los diagramas adecuados, los equipos pueden construir defensas sólidas. La inversión realizada en el modelado se traduce en una reducción de riesgos y costos de mantenimiento más bajos. A medida que los sistemas se vuelven más interconectados, crece la necesidad de un análisis de diseño riguroso. UML proporciona las herramientas para enfrentar este desafío de manera efectiva.