Na atual paisagem do desenvolvimento de software, nenhuma aplicação existe em isolamento. Todo sistema depende de uma rede complexa de entradas externas, variando de APIs de terceiros e bibliotecas de código aberto até serviços em nuvem e integrações legadas. Embora essas dependências acelerem o desenvolvimento, introduzem riscos significativos em relação à segurança, licenciamento, estabilidade e dívida técnica. Sem um mapa claro dessas relações, as organizações atuam à cega diante de vulnerabilidades potenciais e falhas de conformidade.

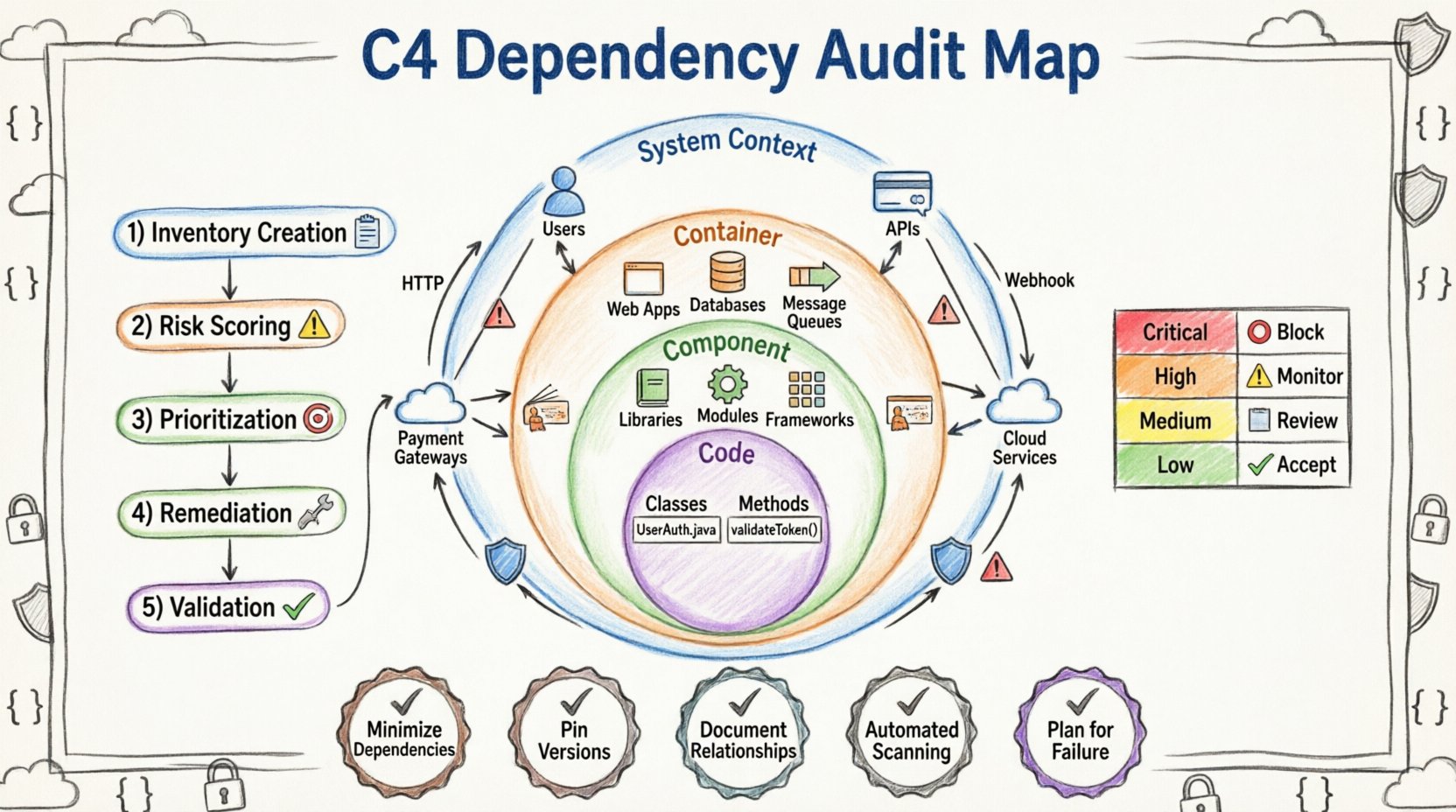

O modelo C4 fornece uma abordagem estruturada para visualizar arquitetura de software. Aproveitando os níveis de Contexto, Container, Componente e Código, as equipes podem audituar de forma sistemática dependências externas. Este guia detalha como utilizar mapas de relacionamentos C4 para identificar, avaliar e gerenciar os riscos associados às entradas externas.

🧩 Por que auditamos dependências externas? 🛡️

A gestão de dependências é frequentemente tratada como uma preocupação secundária até que uma vulnerabilidade crítica seja descoberta. No entanto, a auditoria proativa garante a saúde a longo prazo do sistema. As principais motivações para a auditoria incluem:

- Postura de Segurança:Bibliotecas externas podem conter vulnerabilidades conhecidas (CVEs). Mapeá-las permite correções direcionadas.

- Conformidade com Licenças:O software de código aberto possui licenças. Misturar licenças incompatíveis pode gerar disputas legais.

- Risco do Fornecedor:Se uma API de terceiros for desativada ou alterar seu contrato, o seu sistema falha. A auditoria revela pontos únicos de falha.

- Dívida Técnica:Dependências que já não são mais mantidas tornam-se passivos. Identificá-las cedo evita refatorações futuras.

- Impacto no Desempenho:Chamadas externas pesadas podem causar gargalos nos sistemas internos. Visualizar esses fluxos ajuda a otimizar a latência.

🏗️ Compreendendo a Hierarquia do Modelo C4 📊

O modelo C4 organiza a arquitetura de software em quatro níveis hierárquicos. Ao auditar dependências, cada nível revela tipos diferentes de relações externas. Compreender essas distinções é crucial para uma auditoria abrangente.

- Diagrama de Contexto do Sistema: Este é o nível mais alto. Mostra o sistema em construção e as pessoas e outros sistemas com os quais ele interage. As dependências externas aqui são geralmente serviços de terceiros, usuários ou infraestrutura externa.

- Diagrama de Container: Este nível desdobra o sistema em instâncias em tempo de execução (por exemplo, aplicações web, aplicações móveis, bancos de dados). As dependências aqui são frequentemente protocolos, APIs ou armazenamentos de dados.

- Diagrama de Componente: Este nível aprofunda a estrutura interna de um container. As dependências aqui são bibliotecas, frameworks ou módulos.

- Diagrama de Código: Este foca em classes e métodos específicos. As dependências aqui raramente são externas no sentido tradicional, mas sim acoplamento interno.

Para fins de auditoria de dependências externas, os níveis de Contexto do Sistema e Container são os mais críticos. Eles definem os limites onde o risco externo entra no sistema.

🌐 Mapeando Sistemas Externos no Nível de Contexto 🔗

O diagrama de Contexto do Sistema define o perímetro. A auditoria neste nível responde à pergunta: “Quem ou o que está fora deste limite que toca este sistema?”

1. Identificando Atores e Sistemas Externos

Comece listando todas as entidades externas que interagem com o sistema. Elas podem incluir:

- Portais voltados para o cliente

- Sistemas internos da empresa

- Gateways de pagamento

- Provedores de serviço de e-mail

- Provedores de autenticação (SSO)

2. Analisando fluxos de dados

Para cada seta de conexão no diagrama, analise os dados que trafegam por ela. Isso envolve:

- Direcionalidade:Os dados são enviados, recebidos ou ambos? Fluxos unidirecionais podem indicar processamento em lote ou registro de logs, que apresentam riscos diferentes em comparação com transações bidirecionais.

- Sensibilidade dos dados:O sistema externo recebe Informações Pessoais Identificáveis (PII)? Isso afeta os requisitos de conformidade.

- Autenticação:Como o sistema externo verifica a conexão? Chaves de API, tokens OAuth ou TLS mútuo?

3. Avaliando a Criticidade da Dependência

Nem todos os sistemas externos são iguais. Alguns são críticos, enquanto outros são opcionais. Uma matriz ajuda a categorizá-los:

| Categoria | Definição | Prioridade de Auditoria |

|---|---|---|

| Crítico | O sistema não pode funcionar sem essa dependência. | Alta |

| Importante | Funcionalidades são reduzidas, mas as funções principais permanecem. | Média |

| Opcional | Melhora a experiência, mas não é obrigatório. | Baixa |

As dependências críticas exigem o monitoramento mais rigoroso e planejamento de contingência. Se um serviço externo crítico falhar, a equipe deve ter uma estratégia de contingência documentada.

📦 Identificando bibliotecas e serviços ao nível do container 🧱

O nível do container representa o ambiente de execução. Aqui, as dependências são frequentemente interfaces técnicas. A auditoria nessa fase exige uma análise mais aprofundada da infraestrutura.

1. Catalogação de Dependências em Tempo de Execução

Cada contêiner depende da infraestrutura subjacente para funcionar. Isso inclui:

- Imagens de sistema operacional

- Middleware (por exemplo, servidores web, filas de mensagens)

- Motores de banco de dados

- Plataformas de orquestração de contêineres

Esses componentes frequentemente recebem correções de segurança de fornecedores externos. A auditoria envolve verificar se as versões em uso são suportadas e livres de vulnerabilidades conhecidas.

2. Auditoria de APIs e Protocolos

Contêineres se comunicam por meio de APIs. Essas são alvos principais para riscos de dependência. Ao revisar interações de API:

- Versionamento:A versão da API ainda é suportada? APIs com fim de vida devem ser migradas.

- Limitação de taxa:O provedor externo limita as requisições? Picos repentinos podem causar limitação de taxa.

- Pontos de extremidade:Todos os pontos de extremidade são necessários? Pontos de extremidade não utilizados aumentam a superfície de ataque.

3. Infraestrutura como Código (IaC)

Sistemas modernos definem a infraestrutura em código. Esse código em si contém dependências de repositórios de configuração ou bibliotecas de modelos. A auditoria de IaC garante que o plano mestre do sistema seja seguro e atualizado antes da implantação.

🔧 Análise de Dependências ao Nível de Componente 🧩

Enquanto os níveis Contexto e Contêiner lidam com macros, o nível Componente lida com a lógica do software em si. É aqui que reside a maioria das bibliotecas de código aberto.

1. O Problema das Dependências Transitivas

Um componente pode depender da Biblioteca A. A Biblioteca A depende da Biblioteca B. Isso é uma dependência transitiva. Essas cadeias ocultas são frequentemente onde as vulnerabilidades se escondem.

- Visibilidade:Garanta que o processo de compilação gere uma árvore completa de dependências.

- Extração:Identifique todas as bibliotecas, diretas e transitivas.

- Remoção:Se uma biblioteca transitiva não for utilizada, remova a dependência pai que a traz.

2. Verificação de Licenças

Cada componente possui uma licença. Misturar licenças permissivas (como MIT) com licenças copyleft (como GPL) pode gerar responsabilidades legais. Uma lista de verificação de auditoria deve incluir:

- Verifique a licença de cada componente.

- Verifique conflitos entre os componentes.

- Certifique-se de que a política legal da organização permite o uso de cada tipo de licença.

3. Integridade da Cadeia de Suprimentos

Certifique-se de que o software veio de uma fonte confiável. Auditoria envolve verificar a origem dos componentes. Isso inclui verificar assinaturas digitais e garantir que o registro de pacotes não tenha sido comprometido.

🔄 Fluxo de Auditoria: Passo a Passo ⚙️

Realizar uma auditoria de dependências é um processo, e não um evento único. O fluxo a seguir garante consistência e rigor.

Etapa 1: Criação do Inventário

Gere uma lista completa de todas as dependências. Isso deve ser um processo automatizado sempre que possível. Exporte os dados para um repositório central. Inclua metadados como versão, licença e data da última atualização.

Etapa 2: Pontuação de Risco

Atribua uma pontuação de risco a cada dependência com base em:

- Status de Vulnerabilidade:Existem CVEs conhecidos?

- Status de Manutenção:O projeto está ativamente mantido?

- Taxa de Adoção:Quantas outras organizações usam isso? Uma alta taxa de adoção frequentemente implica melhor segurança.

- Complexidade:A dependência introduz complexidade significativa na base de código?

Etapa 3: Priorização

Nem todos os riscos podem ser corrigidos imediatamente. Priorize com base na pontuação de risco e na criticalidade do componente. Concentre os recursos nos sistemas críticos com dependências de alto risco primeiro.

Etapa 4: Remediação

Execute as correções. Isso pode envolver atualização de versões, substituição de bibliotecas ou refatoração de código para remover a dependência completamente. Documente todas as alterações realizadas.

Etapa 5: Validação

Após a remediação, verifique se o sistema ainda funciona corretamente. Execute testes automatizados para garantir que nenhuma regressão tenha sido introduzida pelas alterações nas dependências.

🛠️ Matriz de Avaliação de Risco 📉

Para facilitar a tomada de decisões, use uma matriz padronizada para categorizar a gravidade dos problemas de dependência. Isso ajuda os interessados a entenderem a urgência.

| Nível de Risco | Critérios | Ação Necessária |

|---|---|---|

| Crítico | Exploração ativa, exposição de dados crítica ou travamento do sistema. | Parche imediato ou substituição necessária. |

| Alto | Vulnerabilidade conhecida, versão não suportada ou conflito de licença. | Corrigir no próximo sprint ou ciclo de lançamento. |

| Médio | Recursos obsoletos, avisos de segurança menores. | Monitorar e agendar para atualização futura. |

| Baixo | Problemas menores na documentação, bugs estéticos. | Resolver durante a manutenção regular. |

🔄 Manutenção e Monitoramento Contínuo 🔄

Uma auditoria não é um destino; é um ponto de verificação. As dependências evoluem. Novas vulnerabilidades são descobertas diariamente. O monitoramento contínuo garante que o sistema permaneça seguro ao longo do tempo.

1. Escaneamento Automatizado

Integre ferramentas de escaneamento na pipeline de construção. A cada vez que o código for confirmado, o sistema deve verificar a árvore de dependências contra um banco de dados de vulnerabilidades. Isso evita que novos riscos sejam introduzidos.

2. Revisões Programadas

Mesmo com automação, marque revisões trimestrais do mapa de dependências. Isso permite a análise humana da arquitetura para detectar problemas que os escaneadores podem ignorar, como riscos na lógica de negócios ou dependência de fornecedor.

3. Gestão de Mudanças

Exija aprovação para qualquer atualização de dependência em produção. Pequenos aumentos de versão podem ter grandes impactos. O mapa de auditoria deve ser atualizado sempre que uma dependência for adicionada, removida ou modificada.

🚫 Armadilhas Comuns em Auditorias de Dependências 🙅

A auditoria é propensa a erros humanos. Estar ciente dos erros comuns ajuda a evitá-los.

- Ignorar Dependências Transitivas: Focar apenas nas dependências diretas deixa o sistema exposto a vulnerabilidades escondidas profundamente na árvore de bibliotecas.

- Apenas Mapas Estáticos: Criar um mapa uma vez e nunca atualizá-lo torna-o inútil. O mapa deve ser um documento vivo.

- Falta de Contexto: Saber que uma biblioteca tem uma vulnerabilidade não é suficiente. Saber se essa biblioteca é realmente usada em uma trajetória crítica determina o risco real.

- Falta de Confiabilidade na Automação: Ferramentas são poderosas, mas não conseguem entender a lógica de negócios. A revisão humana é essencial para decisões arquitetônicas.

- Ignorar Licenciamento: A segurança não é o único risco. Os riscos legais decorrentes de licenciamento podem desativar um produto tão efetivamente quanto um erro.

✅ Melhores Práticas para Auditoria Sustentável ✅

Para construir um sistema resiliente, adote estas melhores práticas na cultura de desenvolvimento.

- Minimize Dependências: Cada dependência é um risco. Prefira bibliotecas padrão em vez de pacotes de terceiros sempre que possível.

- Fixe Versões: Sempre especifique versões exatas nos arquivos de configuração para evitar atualizações automáticas para versões instáveis.

- Documente Relacionamentos: Mantenha os diagramas C4 atualizados. Se uma dependência mudar, atualize o mapa.

- Envolve Equipes de Segurança: Torne a auditoria uma ação colaborativa entre desenvolvedores, arquitetos e especialistas em segurança.

- Planeje para Falhas: Assuma que as dependências falharão. Construa mecanismos de interrupção de circuito e de fallback na arquitetura.

🏁 Pensamentos Finais sobre a Visibilidade da Arquitetura 🎯

As dependências externas são inevitáveis na engenharia de software. O objetivo não é eliminá-las, mas compreendê-las. Ao usar o modelo C4 para visualizar essas relações, as equipes ganham visibilidade sobre os custos ocultos de sua arquitetura.

Esta abordagem transforma a gestão de dependências de uma tarefa reativa em uma estratégia proativa. Ela capacita as equipes a tomarem decisões informadas sobre quais ferramentas usar, como protegê-las e quando aposentá-las. Em um mundo de complexidade crescente, um mapa claro é o ativo mais valioso que uma equipe pode possuir.

Comece a mapear suas dependências hoje. Use os níveis C4 para estruturar sua auditoria. Certifique-se de que cada conexão externa seja contabilizada, avaliada e monitorada. Esta disciplina forma a base de um ecossistema de software seguro e sustentável.