W nowoczesnym świecie rozwoju oprogramowania żadna aplikacja nie istnieje w izolacji. Każdy system opiera się na skomplikowanej sieci zewnętrznych wpływowych elementów, od interfejsów API firm trzecich i bibliotek open source po usługi chmurowe i integracje z systemami starszymi. Choć te zależności przyspieszają rozwój, wprowadzają istotne ryzyka związane z bezpieczeństwem, licencjonowaniem, stabilnością i długiem technicznym. Bez jasnego mapowania tych relacji organizacje działają w ciemności co do potencjalnych luk bezpieczeństwa i luk w zgodności z przepisami.

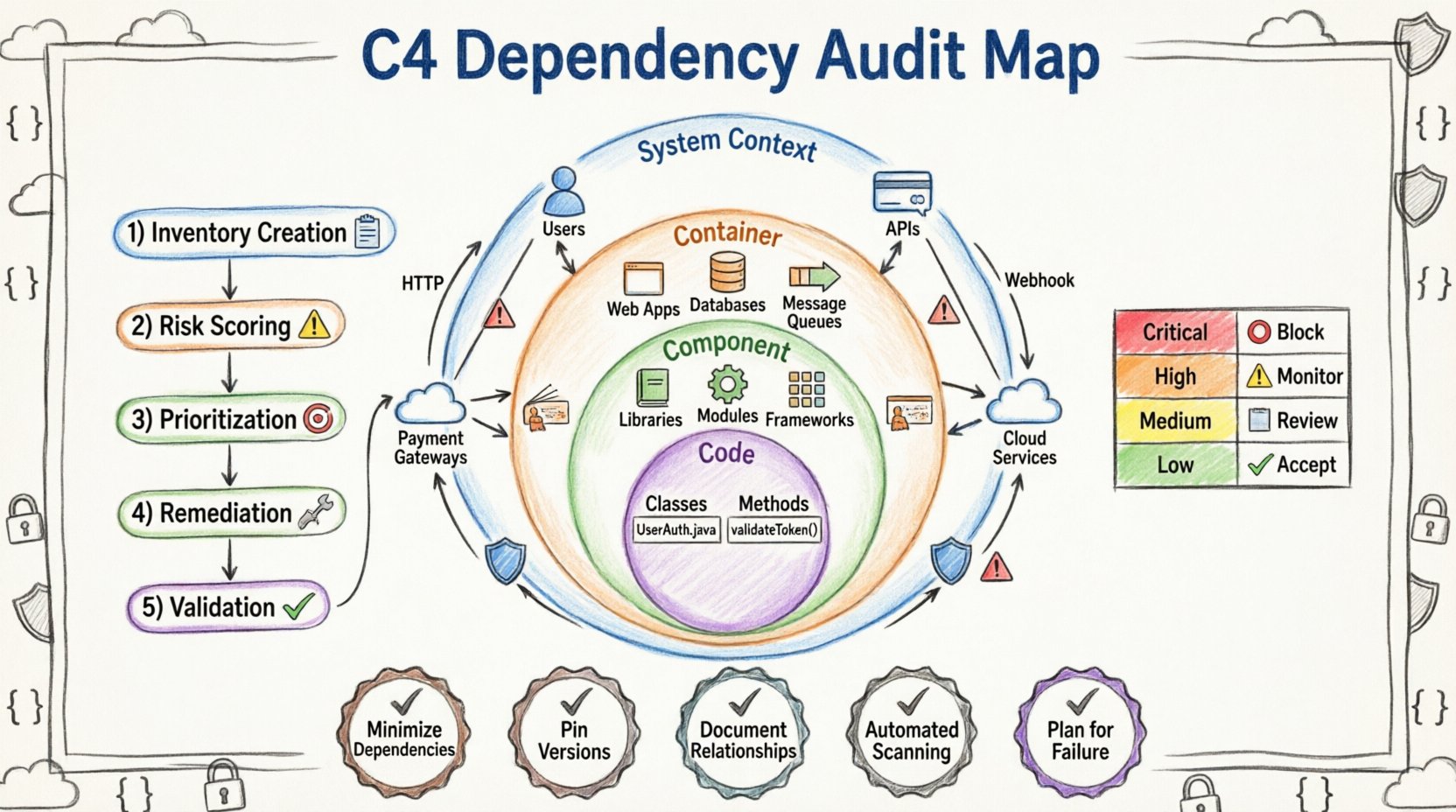

Model C4 zapewnia strukturalny sposób wizualizacji architektury oprogramowania. Wykorzystując poziomy Kontekst, Kontener, Komponent i Kod, zespoły mogą systematycznie audytować zależności zewnętrzne. Niniejszy przewodnik szczegółowo wyjaśnia, jak wykorzystać mapy relacji C4 do identyfikacji, oceny i zarządzania ryzykami związanych z zewnętrznymi wpływowymi elementami.

🧩 Dlaczego audytować zależności zewnętrzne? 🛡️

Zarządzanie zależnościami często traktowane jest jako drugorzędne zagadnienie, dopóki nie zostanie wykryta krytyczna luka. Jednak aktywny audyt zapewnia zdrowie systemu na długie lata. Główne powody audytu to:

- Stan bezpieczeństwa:Zewnętrzne biblioteki mogą zawierać znane luki (CVE). Ich mapowanie pozwala na skierowane aktualizowanie.

- Zgodność z licencjami:Oprogramowanie open source ma licencje. Połączenie niezgodnych licencji może prowadzić do sporów prawnych.

- Ryzyko dostawcy:Jeśli interfejs API firmy trzeciej zostanie wyłączony lub zmieni warunki, Twój system przestanie działać. Audyt ujawnia jednostkowe punkty awarii.

- Dług techniczny:Zależności, które już nie są utrzymywane, stają się obciążeniami. Ich wczesne wykrycie zapobiega przyszłemu przepisaniu kodu.

- Wpływ na wydajność:Ciężkie wywołania zewnętrzne mogą powodować zator w systemach wewnętrznych. Wizualizacja tych przepływów pomaga zoptymalizować opóźnienia.

🏗️ Zrozumienie hierarchii modelu C4 📊

Model C4 organizuje architekturę oprogramowania na cztery poziomy hierarchiczne. Podczas audytu zależności każdy poziom ujawnia różne typy zewnętrznych relacji. Zrozumienie tych różnic jest kluczowe dla kompleksowego audytu.

- Diagram kontekstu systemu: Jest to najwyższy poziom. Pokazuje system, który jest tworzony, oraz ludzi i inne systemy, z którymi się komunikuje. Zewnętrzne zależności na tym poziomie to zwykle usługi firm trzecich, użytkownicy lub zewnętrzne infrastruktury.

- Diagram kontenera: Ten poziom dzieli system na instancje uruchomione (np. aplikacje internetowe, aplikacje mobilne, bazy danych). Zależności na tym poziomie to często protokoły, interfejsy API lub magazyny danych.

- Diagram komponentu: Ten poziom bada wewnętrzną strukturę kontenera. Zależności na tym poziomie to biblioteki, frameworki lub moduły.

- Diagram kodu: Ten poziom skupia się na konkretnych klasach i metodach. Zależności na tym poziomie rzadko są zewnętrzne w tradycyjnym sensie, lecz raczej wewnętrzną zależnością.

W celu audytu zależności zewnętrznych najważniejsze są poziomy Kontekst systemu i Kontener. Określają one granice, gdzie zewnętrzne ryzyko wchodzi do systemu.

🌐 Mapowanie systemów zewnętrznych na poziomie kontekstu 🔗

Diagram kontekstu systemu definiuje granice. Audyt na tym poziomie odpowiada na pytanie: „Kto lub co znajduje się poza tą granicą i wpływa na ten system?”

1. Identyfikacja zewnętrznych aktorów i systemów

Zacznij od wyliczenia wszystkich zewnętrznych jednostek, które oddziałują na system. Mogą to być:

- Portale skierowane do klientów

- Wewnętrzne systemy przedsiębiorstwa

- Bramki płatności

- Dostawcy usług e-mail

- Dostawcy uwierzytelniania (SSO)

2. Analiza przepływów danych

Dla każdego strzałki połączenia na schemacie przeanalizuj dane przemieszczające się przez nią. Obejmuje to:

- Kierunek przepływu:Dane są wysyłane, odbierane czy oba te przypadki? Przepływy jednokierunkowe mogą wskazywać na przetwarzanie partii lub rejestrowanie, które wiąże się z innymi ryzykami niż przepływy dwukierunkowe.

- Wrażliwość danych: Czy zewnętrzny system otrzymuje informacje osobowe (PII)? Ma to wpływ na wymagania zgodności.

- Uwierzytelnianie: Jak zewnętrzny system potwierdza połączenie? Klucze API, tokeny OAuth czy wzajemne TLS?

3. Ocena krytyczności zależności

Nie wszystkie systemy zewnętrzne są równe. Niektóre są krytyczne, inne opcjonalne. Macierz pomaga je sklasyfikować:

| Kategoria | Definicja | Priorytet audytu |

|---|---|---|

| Krytyczna | System nie może działać bez tej zależności. | Wysoki |

| Waży | Funkcje się pogarszają, ale podstawowe funkcje są zachowane. | Średni |

| Opcjonalna | Ulepsza doświadczenie, ale nie jest wymagane. | Niski |

Krytyczne zależności wymagają najbardziej szczegółowego monitorowania i planowania awaryjnego. Jeśli krytyczna usługa zewnętrzna przestanie działać, zespół musi mieć zapisaną strategię awaryjną.

📦 Identyfikacja bibliotek i usług na poziomie kontenera 🧱

Poziom kontenera reprezentuje środowisko uruchomieniowe. Tutaj zależności często są interfejsami technicznymi. Audyt na tym etapie wymaga głębszego zbadania infrastruktury.

1. Katalogizacja zależności czasu działania

Każdy kontener opiera się na podstawowej infrastrukturze w celu działania. Obejmuje to:

- Obrazy systemu operacyjnego

- Middleware (np. serwery internetowe, kolejki komunikatów)

- Silniki baz danych

- Platformy orchestrowania kontenerów

Te komponenty często otrzymują poprawki bezpieczeństwa od zewnętrznych dostawców. Audyt polega na weryfikacji, czy wersje używane są wspierane i nie zawierają znanych luk bezpieczeństwa.

2. Audyt interfejsów API i protokołów

Kontenery komunikują się za pomocą interfejsów API. Są one głównymi celami ryzyka zależności. Podczas przeglądu interakcji API:

- Wersjonowanie: Czy wersja interfejsu API nadal jest wspierana? Interfejsy API zakończonego cyklu życia muszą zostać przeprowadzone.

- Ograniczanie szybkości: Czy zewnętrzny dostawca ogranicza liczby żądań? Nagłe wzrosty mogą spowodować ograniczenie przepustowości.

- Punkty końcowe: Czy wszystkie punkty końcowe są niezbędne? Nieużywane punkty końcowe zwiększają powierzchnię ataku.

3. Infrastruktura jako kod (IaC)

Nowoczesne systemy definiują infrastrukturę w kodzie. Ten kod sam zawiera zależności od repozytoriów konfiguracji lub bibliotek szablonów. Audyt IaC zapewnia, że szkic systemu jest bezpieczny i aktualny przed wdrożeniem.

🔧 Analiza zależności na poziomie komponentu 🧩

Podczas gdy poziomy Context i Container zajmują się makrostrukturami, poziom komponentu zajmuje się samą logiką oprogramowania. To właśnie tam znajduje się większość bibliotek open source.

1. Problem zależności przekazowych

Komponent może zależeć od biblioteki A. Biblioteka A zależy od biblioteki B. Jest to zależność przekazowa. Te ukryte łańcuchy często są miejscem, gdzie ukrywają się luki bezpieczeństwa.

- Widoczność: Upewnij się, że proces budowania generuje pełny drzewo zależności.

- Wyodrębnianie: Zidentyfikuj wszystkie biblioteki, bezpośrednie i przekazowe.

- Usuwanie: Jeśli biblioteka przekazowa nie jest używana, usuń zależność nadrzędna, która ją pobiera.

2. Weryfikacja licencji

Każdy komponent ma swoją licencję. Mieszanie licencji dozwolonych (np. MIT) z licencjami copyleft (np. GPL) może powodować odpowiedzialność prawna. Lista kontrolna audytu powinna zawierać:

- Weryfikuj licencję każdego komponentu.

- Sprawdź konflikty między składnikami.

- Upewnij się, że polityka prawna organizacji pozwala na używanie każdego typu licencji.

3. Integralność łańcucha dostaw

Upewnij się, że oprogramowanie pochodzi z zaufanego źródła. Audyt polega na weryfikacji pochodzenia składników. Obejmuje to sprawdzanie podpisów cyfrowych oraz zapewnienie, że rejestr pakietów nie został naruszony.

🔄 Przepływ audytu: krok po kroku ⚙️

Przeprowadzanie audytu zależności to proces, a nie jednorazowy wydarzenie. Poniższy przepływ zapewnia spójność i dokładność.

Krok 1: Tworzenie inwentarza

Stwórz kompletną listę wszystkich zależności. Gdy to możliwe, powinno to być proces automatyczny. Eksportuj dane do centralnego repozytorium. Uwzględnij metadane takie jak wersja, licencja i data ostatniej aktualizacji.

Krok 2: Ocena ryzyka

Przydziel ocenę ryzyka dla każdej zależności na podstawie:

- Stan wykrytych luk:Czy są znane CVE?

- Stan utrzymania:Czy projekt jest aktywnie utrzymywany?

- Stopień przyjęcia:Ile innych organizacji używa tego oprogramowania? Wysoki poziom przyjęcia często oznacza lepszą ochronę.

- Złożoność:Czy zależność wprowadza istotną złożoność do kodu źródłowego?

Krok 3: Priorytetyzacja

Nie wszystkie ryzyka można natychmiast usunąć. Priorytetyzuj na podstawie oceny ryzyka i krytyczności składnika. Skup się najpierw na krytycznych systemach z wysokim ryzykiem zależności.

Krok 4: Usunięcie wad

Wykonaj poprawki. Może to obejmować aktualizację wersji, zastąpienie bibliotek lub przepisanie kodu w celu całkowitego usunięcia zależności. Dokumentuj każdą wprowadzoną zmianę.

Krok 5: Weryfikacja

Po usunięciu wad upewnij się, że system nadal poprawnie działa. Uruchom testy automatyczne, aby upewnić się, że zmiany w zależnościach nie spowodowały regresji.

🛠️ Macierz oceny ryzyka 📉

Aby ułatwić podejmowanie decyzji, użyj znormalizowanej macierzy do kategoryzowania poważności problemów z zależnościami. Pomaga to stakeholderom zrozumieć pilność sytuacji.

| Poziom ryzyka | Kryteria | Wymagane działanie |

|---|---|---|

| Krytyczny | Aktywne wykorzystanie, krytyczne narażenie danych lub awaria systemu. | Wymagane natychmiastowe zastosowanie poprawki lub zastąpienie. |

| Wysoki | Znane luki, nieobsługiwana wersja lub konflikt licencyjny. | Naprawa w kolejnym sprintie lub cyklu wydania. |

| Średni | Zaniedbane funkcje, niewielkie ostrzeżenia bezpieczeństwa. | Monitoruj i zaplanuj aktualizację w przyszłości. |

| Niski | Małe problemy dokumentacji, estetyczne błędy. | Rozwiąż podczas regularnego utrzymania. |

🔄 Utrzymanie i ciągła kontrola 🔄

Audyt to nie cel; to punkt kontrolny. Zależności się rozwijają. Nowe luki są odkrywane codziennie. Ciągła kontrola zapewnia, że system pozostaje bezpieczny w długiej perspektywie.

1. Skanowanie automatyczne

Zintegruj narzędzia skanowania z procesem budowania. Za każdym razem, gdy kod jest przesłany, system powinien sprawdzać drzewo zależności względem bazy danych luk. Zapobiega to wprowadzaniu nowych ryzyk.

2. Zaplanowane przeglądy

Nawet przy automatyzacji, zaplanuj przegląd zależności co kwartał. Pozwala to na analizę architektury przez człowieka, aby wyłapać problemy, które skanery mogą przeoczyć, takie jak ryzyko logiki biznesowej lub zależność od dostawcy.

3. Zarządzanie zmianami

Wymagaj zatwierdzenia każdej aktualizacji zależności w środowisku produkcyjnym. Małe zmiany wersji mogą mieć duże skutki. Mapa audytu powinna być aktualizowana za każdym razem, gdy dodawana, usuwana lub modyfikowana jest zależność.

🚫 Powszechne pułapki w audytach zależności 🙅

Audyt jest podatny na błędy ludzkie. Znajomość powszechnych błędów pomaga im uniknąć.

- Ignorowanie zależności pośrednich:Skupianie się wyłącznie na bezpośrednich zależnościach pozostawia system narażony na luki ukryte głęboko w drzewie bibliotek.

- Tylko statyczne mapy:Stworzenie mapy raz i nigdy jej nie aktualizowanie sprawia, że staje się bezużyteczna. Mapa musi być dokumentem żyjącym.

- Brak kontekstu: Znając, że biblioteka ma lukę, nie wystarczy. Znając, czy ta biblioteka faktycznie jest używana w kluczowym ścieżce, określasz rzeczywiste ryzyko.

- Zbyt duża zależność od automatyzacji: Narzędzia są potężne, ale nie potrafią zrozumieć logiki biznesowej. Przegląd ludzki jest niezbędny do podejmowania decyzji architektonicznych.

- Ignorowanie licencji: Bezpieczeństwo nie jest jedynym ryzykiem. Ryzyka prawne związane z licencjonowaniem mogą tak samo skutecznie wyłączyć produkt jak błąd.

✅ Najlepsze praktyki w zakresie zrównoważonego audytu ✅

Aby stworzyć system odporny, przyjmij te najlepsze praktyki w kulturze rozwoju.

- Minimalizuj zależności: Każda zależność to ryzyko. Preferuj biblioteki standardowe przed pakietami zewnętrznych firm, gdy to możliwe.

- Zamocznij wersje: Zawsze określ dokładne wersje w plikach konfiguracyjnych, aby zapobiec automatycznym aktualizacjom do nieprzezroczystych wersji.

- Dokumentuj relacje: Przechowuj diagramy C4 aktualne. Jeśli zależność się zmieni, zaktualizuj mapę.

- Zajmij zespoły bezpieczeństwa: Uczynij audyt wspólnym wysiłkiem między programistami, architektami i specjalistami ds. bezpieczeństwa.

- Planuj na porażkę: Załóż, że zależności mogą zawieść. Wbuduj mechanizmy zabezpieczenia i alternatywne rozwiązania w architekturze.

🏁 Ostateczne rozważania na temat widoczności architektury 🎯

Zależności zewnętrzne są nieuniknione w inżynierii oprogramowania. Celem nie jest ich eliminacja, ale zrozumienie. Korzystając z modelu C4 do wizualizacji tych relacji, zespoły zyskują przejrzystość w zakresie ukrytych kosztów swojej architektury.

Ten podejście przesuwa zarządzanie zależnościami z zadania reaktywnego do strategii proaktywnej. Umożliwia zespołom podejmowanie świadomych decyzji dotyczącego wyboru narzędzi, ich zabezpieczenia oraz momentu ich wycofania. W świecie rosnącej złożoności, jasna mapa jest najcenniejszym aktywem, jakie może posiadać zespół.

Zacznij mapować swoje zależności już dziś. Użyj poziomów C4 do strukturyzowania audytu. Upewnij się, że każda zewnętrzna połączenie jest zarejestrowane, ocenione i monitorowane. Ta dyscyplina stanowi fundament bezpiecznego i utrzymywalnego ekosystemu oprogramowania.