Architektura przedsiębiorstwa wymaga precyzji podczas rozwiązywania fundamentów systemów informacyjnych. Warstwa technologiczna stanowi infrastrukturę sprzętową i programową wspierającą aplikacje i procesy biznesowe. W tej warstwie bezpieczeństwo nie jest dodatkowym rozważaniem, lecz elementem podstawowym wymagającym jawnej modelowania. Wizualizacja architektury bezpieczeństwa w ArchiMate zapewnia widoczność, śledzenie i zintegrowanie mechanizmów ochrony w szerszym projekcie systemu. Niniejszy przewodnik omawia szczegóły reprezentacji kontrolek bezpieczeństwa, usług i zagrożeń w warstwie technologicznej z wykorzystaniem standardu ArchiMate.

Modelowanie bezpieczeństwa często staje się rozdrobnione, gdy zespoły opierają się na nieformalnych schematach lub specyfikacjach opartych na tekście. Standardowy podejście pozwala stakeholderom zrozumieć, jak polityki bezpieczeństwa przekładają się na realizację techniczną. Wykorzystując framework ArchiMate, architekci mogą mapować przepływ danych, rozmieszczenie funkcji kryptograficznych oraz stosowanie uprawnień dostępu na różnych urządzeniach i systemach. Ta widoczność wspiera ocenę ryzyka, raportowanie zgodności oraz zarządzanie zmianami bez potrzeby korzystania z narzędzi własnych lub zewnętrznych produktów oprogramowania.

Zrozumienie warstwy technologicznej 🖥️

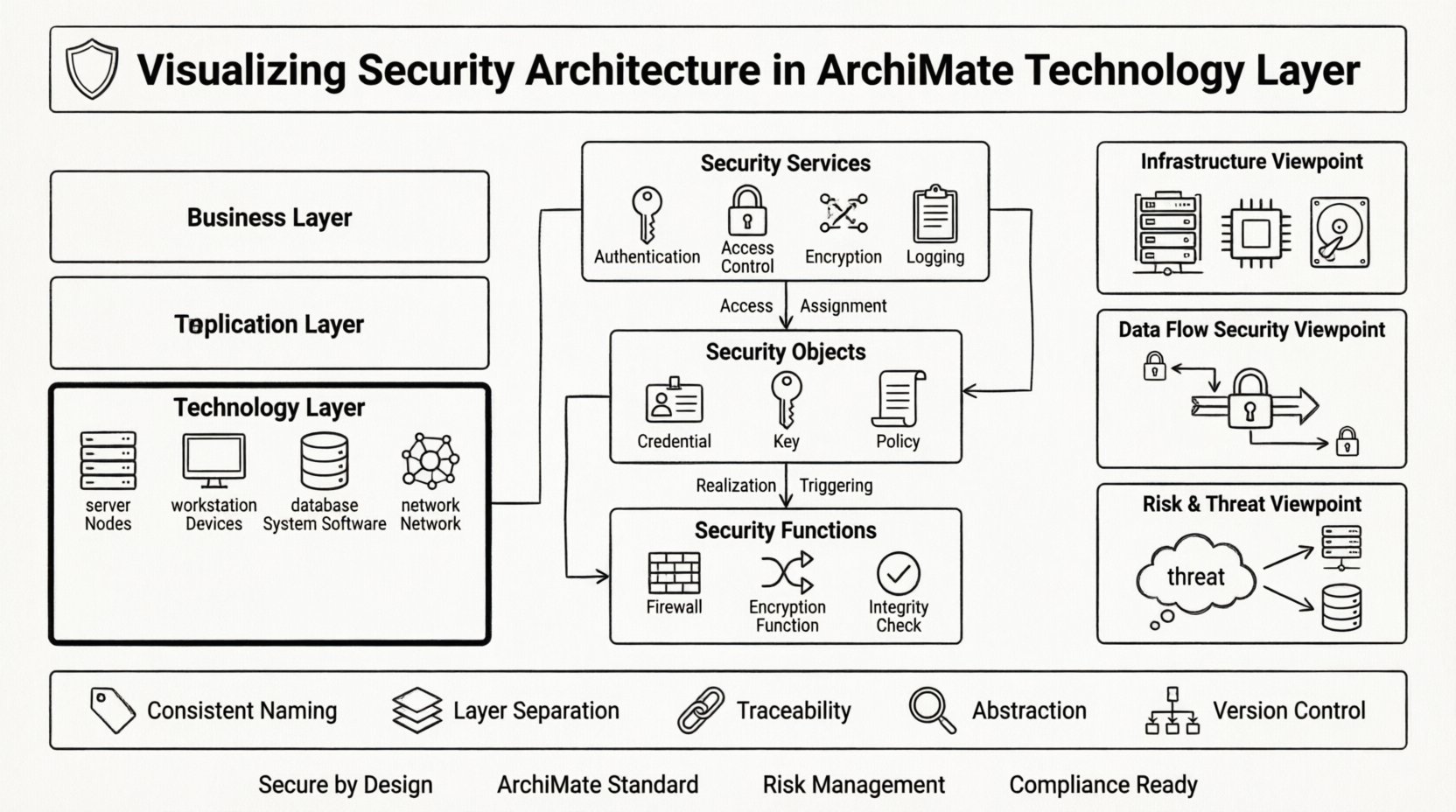

Warstwa technologiczna znajduje się na dole trójwarstwowej struktury ArchiMate. Reprezentuje zasoby fizyczne i wirtualne wspierające uruchamianie aplikacji. Podczas wizualizacji bezpieczeństwa w tej warstwie skupienie przesuwa się z logicznych zasad biznesowych na ograniczenia fizyczne i logiczne. Warstwa ta obejmuje węzły, urządzenia, oprogramowanie systemowe i sieci. Każdy element może hostować funkcje bezpieczeństwa lub podlegać politykom bezpieczeństwa.

- Węzły: Reprezentują zasoby obliczeniowe fizyczne lub logiczne.

- Urządzenia: Konkretne elementy sprzętowe takie jak serwery, stacje robocze lub czujniki.

- Oprogramowanie systemowe: Systemy operacyjne, bazy danych i oprogramowanie pośredniczące zarządzające zasobami.

- Sieć: Infrastruktura komunikacyjna łącząca węzły i urządzenia.

Bezpieczeństwo w tym kontekście obejmuje ochronę integralności, dostępności i poufności tych zasobów. Niewystarczające jest stwierdzenie, że serwer jest „bezpieczny”. Model musi określić jak jest zabezpieczony. Obejmuje to metody szyfrowania, kontrole dostępu fizycznego oraz strategie segmentacji sieci.

Kluczowe elementy bezpieczeństwa w ArchiMate 🛡️

Aby skutecznie modelować bezpieczeństwo, należy wykorzystać określone elementy metamodelu zaprojektowane specjalnie dla zagadnień bezpieczeństwa. ArchiMate oferuje dedykowaną podzbiór elementów dotyczących bezpieczeństwa, głównie w warstwach aplikacji i technologicznej. Te elementy pozwalają na rozróżnienie między usługami bezpieczeństwa, obiektami bezpieczeństwa i funkcjami bezpieczeństwa.

Usługi bezpieczeństwa

Usługi bezpieczeństwa reprezentują możliwości zapewniane przez infrastrukturę w celu ochrony danych i zasobów. W warstwie technologicznej te usługi są często realizowane poprzez oprogramowanie systemowe lub dedykowane moduły sprzętowe.

- Usługa uwierzytelniania: Weryfikuje tożsamość użytkowników lub systemów uzyskujących dostęp do technologii.

- Usługa kontroli dostępu: Zarządza uprawnieniami i politykami autoryzacji.

- Usługa szyfrowania: Zapewnia funkcje kryptograficzne dla danych przechowywanych i danych przesyłanych.

- Usługa rejestrowania: Rejestruje zdarzenia związane z bezpieczeństwem w celu audytu i monitorowania.

Obiekty bezpieczeństwa

Obiekty bezpieczeństwa to artefakty lub zasoby przechowujące informacje związane z bezpieczeństwem lub stanowiące cel działań bezpieczeństwa. W warstwie technologicznej często pojawiają się jako dane przechowywane na urządzeniach lub klucze przechowywane w oprogramowaniu systemowym.

- Poświadczenie bezpieczeństwa:Hasła, tokeny lub certyfikaty używane do uwierzytelniania.

- Klucz bezpieczeństwa:Klucze kryptograficzne używane do szyfrowania lub podpisywania.

- Polityka bezpieczeństwa:Zasady określające wymagania i ograniczenia dotyczące bezpieczeństwa.

Funkcje bezpieczeństwa

Funkcje bezpieczeństwa to konkretne działania lub procesy zapewniające bezpieczeństwo. Często realizowane są w oprogramowaniu systemowym lub specjalistycznych urządzeniach bezpieczeństwa.

- Funkcja zapory ogniowej:Filtrowanie ruchu sieciowego na podstawie reguł.

- Funkcja szyfrowania:Przekształca dane w celu zapobiegania nieautoryzowanemu dostępowi.

- Sprawdzenie integralności:Weryfikuje, czy dane nie zostały zmienione.

Związki i zależności 🔗

Modelowanie bezpieczeństwa to nie tylko umieszczanie elementów; chodzi o definiowanie związków łączących je. Związki pokazują, jak usługi bezpieczeństwa chronią obiekty, jak funkcje realizują usługi oraz jak zagrożenia oddziałują na zasoby. Poniższa tabela przedstawia kluczowe związki istotne dla warstwy technologicznej.

| Typ związku | Źródło | Cel | Opis |

|---|---|---|---|

| Dostęp | Usługa bezpieczeństwa | Obiekt bezpieczeństwa | Opisuje, która usługa chroni lub uzyskuje dostęp do którego obiektu. |

| Przypisanie | Funkcja bezpieczeństwa | Usługa bezpieczeństwa | Łączy określoną funkcję z usługą, którą umożliwia. |

| Realizacja | Obiekt bezpieczeństwa | Usługa bezpieczeństwa | Wskazuje, że obiekt implementuje lub obsługuje usługę. |

| Wyzwalanie | Zagrożenie | Funkcja bezpieczeństwa | Pokazuje, że zagrożenie aktywuje określoną odpowiedź bezpieczeństwa. |

Zrozumienie tych połączeń jest kluczowe dla analizy wpływu. Jeśli usuniemy określoną usługę szyfrowania, model ujawnia, które obiekty bezpieczeństwa są narażone. Jeśli urządzenie sieciowe zostanie naruszone, relacje pokazują, które przepływy danych są zagrożone. Ta szczegółowość wspiera zarządzanie ryzykiem proaktywnym zamiast reaktywne stosowanie poprawek.

Widoki bezpieczeństwa 👁️

Widok definiuje perspektywę, z której model jest obserwowany. Określa, które elementy i relacje są uwzględnione w celu zaspokojenia konkretnych potrzeb stakeholderów. W warstwie technologicznej architekci bezpieczeństwa potrzebują określonych widoków, aby skutecznie komunikować się z zespołami infrastruktury i audytorami.

Widok infrastruktury bezpieczeństwa

Ten widok skupia się na komponentach fizycznych i logicznych, które zapewniają bezpieczeństwo. Wyróżnia urządzenia, oprogramowanie systemowe oraz odcinki sieciowe.

- Stakeholderzy:Menadżerowie infrastruktury, architekci sprzętu.

- Skupienie:Umiejscowienie zapór ogniowych, modułów szyfrowania i punktów kontroli dostępu.

- Kluczowe elementy:Węzły, urządzenia, oprogramowanie systemowe, usługi bezpieczeństwa.

Widok bezpieczeństwa przepływu danych

Ten widok śledzi, jak dane poruszają się przez warstwę technologiczną oraz gdzie są stosowane zabezpieczenia. Jest niezbędny do zrozumienia pochodzenia danych i punktów narażenia.

- Stakeholderzy:Odpowiedzialni za ochronę danych, zespoły zgodności.

- Skupienie:Punkty szyfrowania, lokalizacje przechowywania danych, ścieżki przesyłania.

- Kluczowe elementy:Obiekty danych, przepływy komunikacji, usługi szyfrowania.

Widok ryzyka i zagrożeń

Ten widok mapuje zagrożenia wobec aktywów technologicznych oraz odpowiadające im funkcje bezpieczeństwa. Pomaga w ocenie ryzyka i planowaniu jego ograniczenia.

- Stakeholderzy:Menadżerowie ryzyka, analitycy bezpieczeństwa.

- Skupienie: Wady, zagrożenia, kontrole bezpieczeństwa, pozostałości ryzyka.

- Kluczowe elementy: Zagrożenia, funkcje bezpieczeństwa, obiekty bezpieczeństwa.

Najlepsze praktyki modelowania ✅

Tworzenie solidnego modelu bezpieczeństwa wymaga dyscypliny i przestrzegania ustanowionych wzorców. Poniższe praktyki pomagają utrzymać przejrzystość i użyteczność architektury.

- Spójne nazewnictwo: Używaj jasnych, opisowych nazw dla usług i obiektów bezpieczeństwa. Unikaj ogólnych terminów takich jak „Security1”.

- Oddzielenie warstw: Zachowaj odrębność kwestii bezpieczeństwa od logiki biznesowej. Choć wzajemnie się oddziałują, warstwa technologiczna powinna skupiać się na wykonaniu zadań technicznych.

- Śledzenie: Upewnij się, że każde wymaganie bezpieczeństwa może być powiązane z celem biznesowym lub wymogiem regulacyjnym. To powiązanie uzasadnia inwestycję w konkretne środki bezpieczeństwa.

- Poziomy abstrakcji: Nie modeluj każdej pojedynczej reguły zapory ogniowej. Używaj abstrakcji do pokazania stref bezpieczeństwa na wysokim poziomie oraz granic zaufania.

- Kontrola wersji: Architektury bezpieczeństwa często się zmieniają. Zachowuj wersje modelu, aby śledzić, jak postawa bezpieczeństwa ewoluuje w czasie.

Integracja z warstwami biznesowymi i aplikacyjnymi 🔄

Bezpieczeństwo nie może istnieć w izolacji. Warstwa technologiczna oddziałuje z warstwami aplikacyjnymi i biznesowymi. Zrozumienie tych interakcji jest kluczowe dla kompleksowego spojrzenia na bezpieczeństwo przedsiębiorstwa.

Technologia do aplikacji

Aplikacje opierają się na usługach technologicznych, aby działać bezpiecznie. Aplikacja może wymagać usługi uwierzytelniania dostarczanej przez warstwę technologiczną. Model powinien pokazywać, które aplikacje wykorzystują które usługi bezpieczeństwa.

- Związek użytkowania: Elementy aplikacji wykorzystują usługi bezpieczeństwa technologiczne.

- Kontrola dostępu: Aplikacje wymuszają zasady biznesowe, ale technologia wymusza dostęp do systemu.

Technologia do biznesu

Procesy biznesowe mają wymagania dotyczące bezpieczeństwa, które muszą być spełnione przez leżące u podstaw technologie. Na przykład proces transakcji finansowej może wymagać szyfrowania end-to-end. Model musi łączyć proces biznesowy z usługą technologiczną, która spełnia to wymaganie.

- Przypisanie: Przypisanie procesów biznesowych do funkcji bezpieczeństwa technologicznego.

- Zgodność: Mapowanie wymagań regulacyjnych na konkretne kontrole technologiczne.

Typowe wyzwania i rozwiązania ⚠️

Modelowanie bezpieczeństwa na poziomie technologicznym niesie ze sobą określone trudności. Uświadomienie sobie tych wyzwań pomaga architektom radzić sobie z złożonością środowisk przedsiębiorstw.

Wyzwanie 1: Przeciążenie złożoności

Problem:Włączenie każdego urządzenia i zasady bezpieczeństwa prowadzi do nieczytelnego diagramu.

Rozwiązanie:Użyj wielu perspektyw. Stwórz ogólny przegląd dla kierownictwa oraz szczegółowe podmodely dla zespołów technicznych. Wykorzystaj grupowanie, aby zgrupować podobne urządzenia w strefy bezpieczeństwa.

Wyzwanie 2: Dynamiczne środowiska

Problem:Środowiska chmurowe i wirtualne zmieniają się szybko, co sprawia, że modele statyczne szybko stają się przestarzałe.

Rozwiązanie:Skup się na relacjach logicznych, a nie lokalizacjach fizycznych. Modeleuj funkcjębezpieczeństwa, a nie konkretnego wystąpienia serwera. Użyj etykiet lub atrybutów, aby oznaczyć dynamiczne właściwości, takie jak „hostowane w chmurze”.

Wyzwanie 3: Brak standaryzacji

Problem:Różne zespoły używają różnych terminów dla tych samych pojęć bezpieczeństwa.

Rozwiązanie:Utwórz słownik terminów w repozytorium architektury. Upewnij się, że wszystkie usługi bezpieczeństwa odpowiadają definicjom metamodelu ArchiMate, aby zapewnić spójność na całym przedsiębiorstwie.

Wyzwanie 4: Widoczność zagrożeń

Problem:Zagrożenia są często zewnętrzne i trudne do zamodelowania wewnętrznej architekturze.

Rozwiązanie:Wprowadź aktorów zagrożeń i zdarzenia zagrożeń jako elementy zewnętrzne. Połącz je z poziomem technologicznym, aby pokazać potencjalne punkty wpływu. To jasno wizualizuje powierzchnię ataku.

Krok po kroku podejście do modelowania 📝

Wdrażanie modelu bezpieczeństwa podlega logicznemu przebiegowi. To podejście zapewnia, że wszystkie niezbędne elementy są ujęte bez pomijania kluczowych szczegółów.

- Zidentyfikuj aktywa:Określ krytyczne dane i urządzenia na poziomie technologicznym, które wymagają ochrony.

- Zdefiniuj usługi:Wymień usługi bezpieczeństwa potrzebne do ochrony tych aktywów (np. uwierzytelnianie, szyfrowanie).

- Zmapuj funkcje: Określ, które funkcje oprogramowania systemowego lub sprzętu dostarczą te usługi.

- Ustanów relacje: Połącz usługi z obiektami, a funkcje z usługami, używając odpowiednich relacji ArchiMate.

- Weryfikuj z perspektyw: Przejrzyj model z perspektyw różnych stakeholderów, aby zapewnić jasność i kompletność.

- Dokumentuj założenia: Zapisz wszystkie założenia dotyczące środowiska, takie jak poziomy zaufania między odcinkami sieci.

Zapewnianie zgodności i audytowalności 🔍

Jednym z głównych korzyści wizualizacji architektury bezpieczeństwa jest możliwość udowodnienia zgodności. Regulatorzy i audytorzy często wymagają dowodów, że kontrole bezpieczeństwa są wdrożone i działają.

- Mapowanie kontrolek: Połącz konkretne obiekty bezpieczeństwa ArchiMate ze standardami zgodności (np. ISO 27001, NIST).

- Raporty śledzenia: Generuj raporty pokazujące pochodzenie wymogu biznesowego do kontroli technologicznej.

- Analiza luk: Użyj modelu do identyfikacji brakujących kontrolek. Jeśli proces biznesowy wymaga szyfrowania, model powinien pokazywać usługę szyfrowania. Jeśli brakuje, wykryta zostanie luka.

Ten strukturalny podejście przekształca bezpieczeństwo z czarnej skrzynki w widoczny, zarządzalny element architektury przedsiębiorstwa. Pozwala architektom podejmować świadome decyzje dotyczące alokacji zasobów i tolerancji ryzyka.

Rola danych w bezpieczeństwie 📊

Dane są często głównym aktywem chronionym. W Warstwie Technologicznej obiekty danych znajdują się na urządzeniach lub w oprogramowaniu systemowym. Model bezpieczeństwa musi jasno pokazywać, gdzie przechowywane są poufne dane i jak są chronione.

- Klasyfikacja danych: Oznacz obiekty danych poziomami poufności (np. Publiczne, Poufne, Ograniczone).

- Bezpieczeństwo przechowywania: Wskaż, czy dane są szyfrowane w stanie spoczynku. Zamodeluj usługę szyfrowania powiązaną z urządzeniem przechowywania.

- Bezpieczeństwo przesyłania: Pokaż, jak dane poruszają się między węzłami. Zamodeluj usługi bezpieczeństwa sieciowe stosowane na tych trasach.

Poprzez zintegrowanie klasyfikacji danych w modelu architekci mogą priorytetyzować działania ochronne. Dane o wysokiej wartości otrzymują silniejsze kontrole bezpieczeństwa, podczas gdy dane o niższej wartości mogą mieć łagodniejsze ograniczenia. To dopasowuje wydatki na bezpieczeństwo do wartości biznesowej.

Wnioski dotyczące wizualizacji 🔚

Wizualizacja architektury bezpieczeństwa w Warstwie Technologicznej ArchiMate zapewnia strukturalny sposób rozumienia i zarządzania ryzykiem. Łączy lukę między wymogami biznesowymi najwyższego poziomu a implementacją techniczną niższego poziomu. Dzięki wykorzystaniu znormalizowanych elementów, relacji i perspektyw architekci mogą tworzyć modele, które są zarówno technicznie dokładne, jak i skuteczne komunikacyjnie.

Proces wymaga dokładności i zaangażowania w utrzymanie modelu w miarę ewolucji środowiska. Jednak korzyści to jasne zrozumienie, gdzie istnieją kontrole bezpieczeństwa, gdzie brakują i jak współdziałają z resztą przedsiębiorstwa. Ta przejrzystość jest kluczowa do budowania odpornych systemów, które mogą wytrzymać współczesne zagrożenia, jednocześnie wspierając cele biznesowe.

Przyjęcie tych praktyk zapewnia, że architektura bezpieczeństwa nie jest tylko ćwiczeniem teoretycznym, ale praktycznym narzędziem wspomagającym podejmowanie decyzji. Pozwala zespołom projektować systemy zabezpieczone od samego początku, a nie przypadkowo. Poprzez dyscyplinowane modelowanie Warstwa Technologiczna staje się fundamentem zaufania w obrębie przedsiębiorstwa.