💡 主なポイント

- 脅威の可視化:UML図は、実装を開始する前に潜在的なセキュリティ脆弱性を特定する標準化された方法を提供する。

- 脅威モデリングの統合:STRIDEのような手法は、UMLのユースケース図およびシーケンス図に直接マッピングでき、効果的なリスク分析が可能になる。

- コミュニケーションツール:これらのモデルは、開発者、アーキテクト、セキュリティアナリスト間の共通言語として機能し、保護戦略の整合を図る。

- 予防的防御:早期のモデリングにより、テストや本番環境で対処する場合と比べて、セキュリティ問題の修正コストを削減できる。

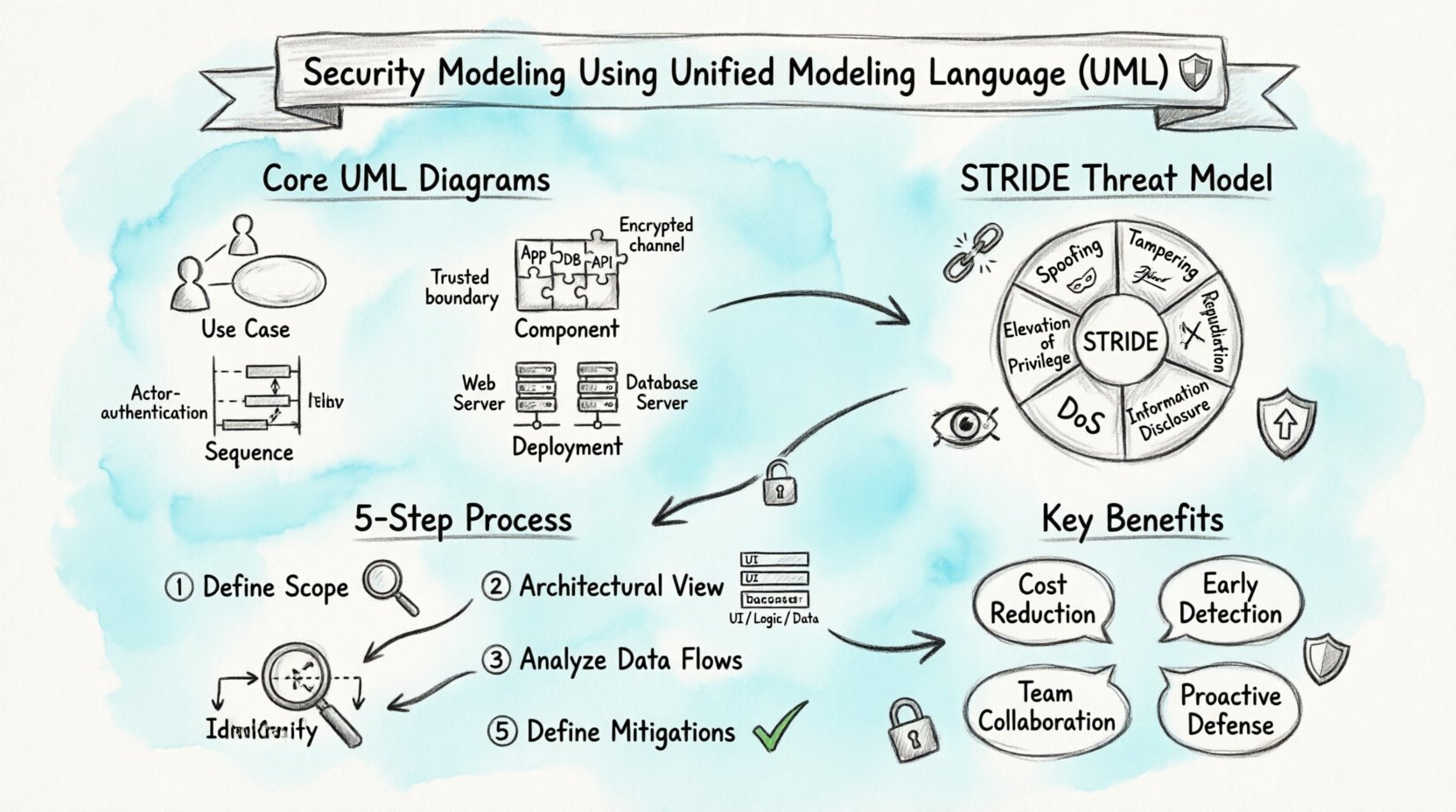

安全なシステムを設計するには、堅牢なコードを書くこと以上に、データの流れやリスクの発生源を理解するための構造的なアプローチが求められる。統一モデリング言語(UML)は、これらのセキュリティ上の懸念に対応できる標準化された視覚的フレームワークを提供する。セキュリティの観点をモデリング段階に組み込むことで、チームはライフサイクルの初期段階で弱点を特定できる。

🔍 セキュリティモデリングが重要な理由

セキュリティはしばしば後回しにされ、コア機能が完成してから追加される。この反応的なアプローチは、コストの増加とリスクの上昇を招く。セキュリティモデリングはこの状況を逆転させる。脅威の予防的特定に焦点を当てる。アーキテクトがUMLを使ってシステムを可視化すると、相互作用の地図が作成される。この地図は、データがどこに保存され、処理され、送信されるかを明確に示す。

視覚的なモデルがなければ、セキュリティ要件は抽象的になってしまう。開発者はエッジケースを見逃す可能性があり、ステークホルダーは特定のデータフローを無視する可能性がある。UML図はこのギャップを埋める。複雑な論理を認識しやすいパターンに変換する。この明確さにより、セキュリティチームは1行のコードが書かれる前にも設計をレビューできる。

📐 セキュリティ向けの主要なUML図

すべてのUML図がセキュリティ分析において同等に有用というわけではない。特定の図は、脅威やデータフローの可視性を高める。どの図を優先すべきかを理解することは、効果的なモデリングプロセスにとって不可欠である。

1. ユースケース図 🎯

ユースケース図は、アクターとシステムの相互作用を定義する。セキュリティの文脈では、誰がシステムにアクセスしているか、その目的は何かを特定するのに役立つ。これはアクセス制御ポリシーの基盤となる。

- アクター:ユーザー、外部システム、またはサービスを定義する。各アクターは信頼レベルに基づいて分類されるべきである。

- 機能:システムが実行する具体的なアクションをリストアップする。セキュリティレビューでは、追加の保護が必要なセンシティブな機能をマークできる。

- 関係:拡張や包含を注記する。これらはしばしばオプションのセキュリティチェックや必須の認証ステップを明らかにする。

2. シーケンス図 🔄

シーケンス図は、オブジェクトが時間とともにどのように相互作用するかを示す。データフローとメッセージの交換を理解する上で不可欠である。セキュリティアナリストは、データが送信中に露出する可能性がある場所を特定するためにこれらを使用する。

重要な考慮事項には以下が含まれる:

- 認証ポイント:システムはどこで身元を検証するのか?

- データ暗号化:機密メッセージは送信前に暗号化されていますか?

- セッション管理:セッションはどのように開始および終了されますか?

3. コンポーネント図 🧩

コンポーネント図は、システムの物理的または論理的な部分を示します。境界やインターフェースの定義に役立ちます。セキュリティ境界はしばしばコンポーネントレベルで定義されます。たとえば、公開向けのWebサーバーは、プライベートなデータベースサーバーから分離されるべきです。

4. デプロイメント図 🖥️

デプロイメント図はソフトウェアをハードウェアにマッピングします。システムの物理的なトポロジーを明らかにします。これはネットワークセキュリティにとって重要です。異なる信頼レベルを処理する2つのコンポーネントが同じサーバー上にホストされている場合、リスクが生じます。

🛡️ ローカル脅威モデル化の統合

脅威モデル化は、潜在的なセキュリティ脅威を特定するプロセスです。これをUMLと組み合わせることで、システム設計の強力な手法が得られます。目的は、何が間違える可能性があるかを理解し、それを防ぐ方法を確立することです。

STRIDEモデル

STRIDEは脅威の一般的な分類です。Spoofing(なりすまし)、Tampering(改ざん)、Repudiation(否認)、Information Disclosure(情報漏洩)、Denial of Service(サービス拒否)、Elevation of Privilege(特権の昇格)の頭文字を取ったものです。各カテゴリは特定のUML要素に対応させることができます。

| 脅威のカテゴリ | UMLの注目領域 | セキュリティに関する質問 |

|---|---|---|

| なりすまし | アクター/認証 | アクターは信頼できますか? |

| 改ざん | データストア/インターフェース | 承認なしにデータを変更できるでしょうか? |

| 否認 | ログ記録/監査トレース | 行動はアクターに遡って追跡できますか? |

| 情報漏洩 | 通信フロー | 機密データは送信中に保護されていますか? |

| サービス拒否 | システム容量 | システムは高負荷を処理できますか? |

| 特権の昇格 | アクセス制御 | ユーザーはより高い権限を取得できるか? |

🚦 セキュリティモデリングの実装ステップ

セキュリティモデリングを実装するには、厳密なアプローチが必要です。一度きりの作業ではなく、開発プロセスに統合された反復的なプロセスです。

ステップ1:範囲を定義する 🌍

まず、何をモデリングするかを定義しましょう。複雑なシステムは、管理可能なコンポーネントに分割する必要があります。重要な資産を特定します。これらは、侵害された場合、最も大きな損害をもたらすデータや機能です。

ステップ2:アーキテクチャビューを作成する 🏗️

高レベルのアーキテクチャを描きます。コンポーネント図とデプロイメント図を使って境界を設定します。信頼ゾーンを明確にマークします。信頼ゾーンとは、セキュリティポリシーが変化する境界を表します。たとえば、インターネットから内部ネットワークへの移行は、重要な信頼境界です。

ステップ3:データフローを分析する 🌊

シーケンス図とアクティビティ図を使ってデータの移動を追跡します。入力から保存、そして出力までのデータの流れを追います。データが露出している場所を探します。これらのポイントで暗号化が適用されているか確認します。機密データが平文でログに記録されていないことを確認します。

ステップ4:脅威を特定する ⚠️

図にSTRIDE手法を適用します。各要素を順に確認し、関連するセキュリティの質問をします。結果を文書化します。一部の脅威は設計の変更で軽減できる一方、他の脅威は特定の制御が必要になる場合があります。

ステップ5:緩和策を定義する 🛠️

特定された各脅威に対して、緩和策を定義します。認証チェックの追加、データベースのカラムの暗号化、サービスの隔離などが含まれます。これらの変更を図に反映させます。これにより、設計がセキュリティ要件に合わせて進化することを保証します。

🔒 特定の図におけるセキュリティ上の懸念

異なる図は、異なるセキュリティリスクを強調します。これらのニュアンスに気づくことで、包括的なレビューが可能になります。

クラス図とデータ整合性

クラス図はシステムの構造を定義します。属性とメソッドを示します。この文脈では、機密情報を格納する属性を探します。このデータを扱うメソッドがアクセス制御を強制していることを確認します。セキュリティの文脈でパブリックな属性は、しばしば赤信号です。

状態機械図と検証

状態機械図は、オブジェクトが状態をどのように変化させるかを示します。これはセッションセキュリティを理解するのに役立ちます。たとえば、ログイン状態は、認証が成功した後だけに遷移すべきです。セキュリティチェックを回避する「ハッピーパス」がないことを確認します。

相互作用概要図

これらの図は、複数の相互作用タイプを組み合わせます。複雑なワークフローに有用です。セキュリティレビューでは、エラー処理に注目すべきです。認証に失敗した場合、何が起こるでしょうか?フローは攻撃者に機密情報を漏らしてはいけません。

📊 早期検出の利点

モデリング段階にセキュリティを統合することで、実質的な利点が得られます。最も大きな利点はコスト削減です。設計段階で脆弱性を修正するのは、本番環境で修正するよりもはるかに安価です。また、再作業に費やす時間も削減されます。

さらに、コミュニケーションが改善されます。セキュリティチームは、実装コードの深い知識がなくてもモデルをレビューできます。開発者はセキュリティ要件を視覚的に理解できます。この共有された理解により、ビルド段階での摩擦が軽減されます。

🤝 チーム間の連携

セキュリティモデリングは協働作業です。アーキテクト、開発者、セキュリティアナリストからの入力が必要です。アーキテクトは構造的視点を提供します。開発者は実装の詳細を提供します。セキュリティアナリストは脅威の視点を提供します。

定期的なレビュー会議は不可欠です。これらの会議では、図が順に確認されます。質問が投げかけられ、リスクについて議論されます。これにより、最終的な設計が堅牢であることが保証されます。また、セキュリティは誰もが責任を持つ文化を育てます。

⚙️ UMLセキュリティのベストプラクティス

- シンプルを心がけましょう:複雑な図は分析が難しいです。セキュリティ上の重要なパスに注目できるように、モデルを簡素化しましょう。

- 標準的な表記を活用しましょう:標準的なUML表記に従いましょう。これにより、すべてのチームメンバーが図を正しく理解できるようになります。

- バージョン管理:図をコードのように扱いましょう。変更を追跡するためにバージョン管理を使用しましょう。これにより、セキュリティ関連の変更を監査しやすくなります。

- 可能な限り自動化しましょう:セキュリティルールに基づいて図を検証できるツールを使用しましょう。自動化により人的ミスが減少します。

- 繰り返し改善しましょう:セキュリティモデリングは一度きりの作業ではありません。システムの進化に応じてモデルを更新しましょう。

🔗 避けたい一般的な落とし穴

構造化されたアプローチを取っていても、落とし穴は存在します。よくある間違いの一つは、ハッピーパス(正常系)だけに注目することです。セキュリティ分析では、エラーパスやエッジケースも考慮する必要があります。もう一つの誤りは、サードパーティ製のコンポーネントを無視することです。外部のライブラリやサービスは、モデル化・管理が必要なリスクをもたらします。

さらに、セキュリティモデリングをチェックリストの達成作業と捉えてはいけません。本質的に資料に向き合う姿勢が求められます。図が正確でなければ、分析も誤りになります。モデルが実際のシステム設計を正確に反映していることを確認しましょう。

📝 最後に

UMLを用いたセキュリティモデリングは、安全なシステムを構築するための実用的な手法です。複雑な設計の明確化を図り、リスクを早期に浮き彫りにします。構造化されたアプローチを守り、適切な図を用いることで、チームは堅固な防御体制を構築できます。モデリングに費やした努力は、リスクの低減と保守コストの削減という形で報われます。システムがますます相互接続化する中で、厳密な設計分析の必要性は高まっています。UMLは、この課題に効果的に対応するためのツールを提供しています。