Dalam pengembangan perangkat lunak modern, memastikan kepatuhan terhadap regulasi seperti GDPR, HIPAA, atau SOC 2 kini tidak lagi bersifat opsional. Ini merupakan persyaratan mendasar bagi operasional. Namun, kepatuhan seringkali diperlakukan sebagai tugas daftar periksa yang dilakukan oleh auditor pada akhir proyek. Pendekatan ini sering kali menghasilkan celah di mana keputusan arsitektur tidak selaras dengan persyaratan hukum. Strategi yang lebih efektif melibatkan integrasi validasi kepatuhan secara langsung ke dalam proses desain arsitektur.

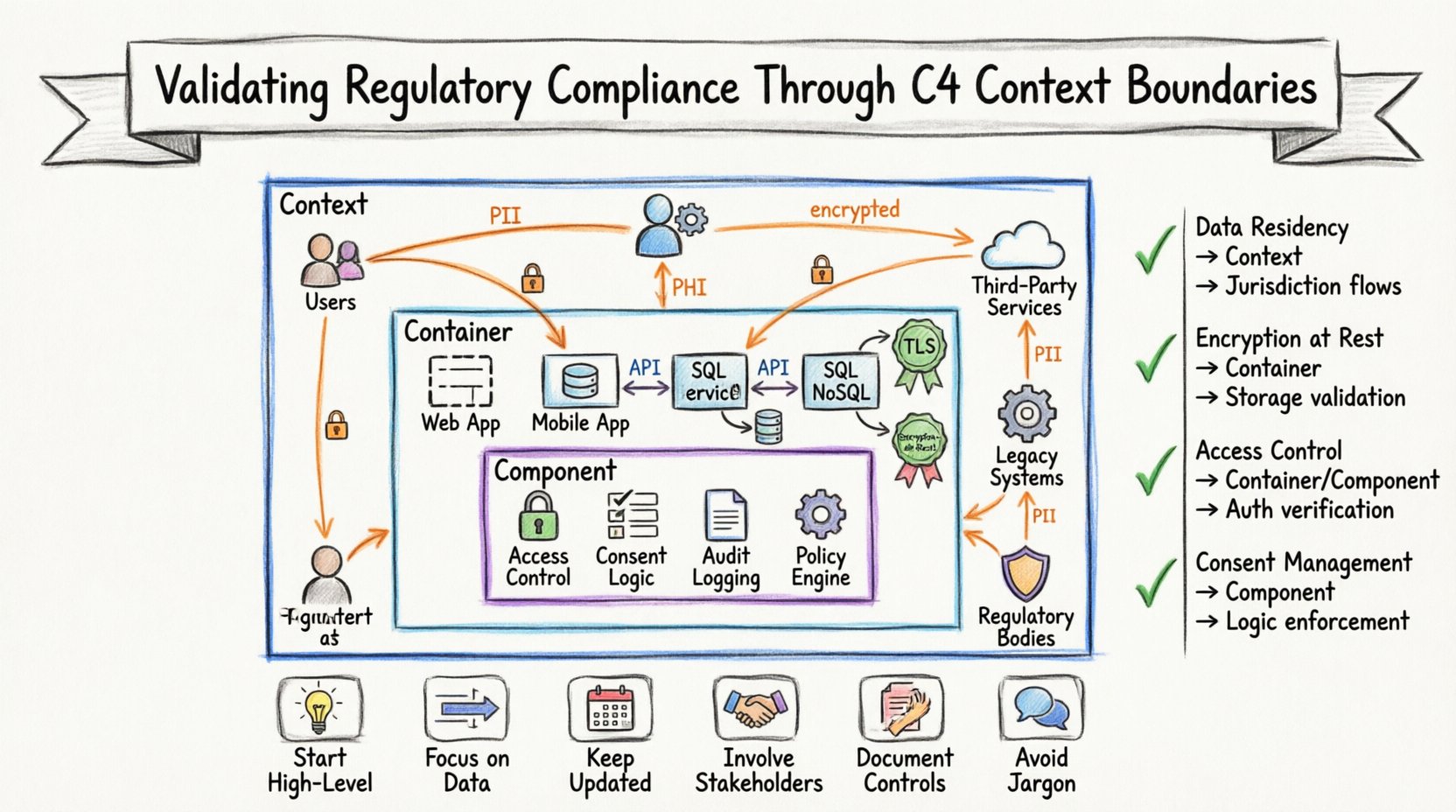

Model C4 menawarkan cara terstruktur untuk memvisualisasikan dan mendokumentasikan arsitektur perangkat lunak pada berbagai tingkat abstraksi. Dengan memanfaatkan diagram Konteks, Container, dan Komponen, organisasi dapat memetakan aliran data, mengidentifikasi entitas eksternal, dan memverifikasi kontrol keamanan tanpa terjebak dalam detail implementasi. Panduan ini mengeksplorasi bagaimana memanfaatkan batas-batas diagramatis ini untuk memvalidasi kepatuhan regulasi secara efektif.

Persilangan Antara Arsitektur dan Regulasi 📜

Rangkaian regulasi secara inheren memperhatikan data, akses, dan integritas sistem. Mereka menentukan bagaimana informasi harus disimpan, siapa yang dapat mengaksesnya, dan bagaimana informasi tersebut harus dilindungi selama transmisi. Ketika arsitektur didokumentasikan menggunakan model C4, konsep-konsep abstrak ini menjadi elemen visual yang nyata.

- Visibilitas Aliran Data:Audit kepatuhan sering kali membutuhkan bukti tentang ke mana data bergerak. Diagram konteks secara eksplisit menunjukkan sistem eksternal dan aliran data, sehingga memudahkan identifikasi tempat informasi sensitif melintasi batas jaringan.

- Definisi Batas:Regulasi sering kali mewajibkan kontrol khusus untuk keamanan ‘perimeter’. Model C4 mendefinisikan batas yang jelas antara sistem dan dunia luar, memberikan referensi visual untuk zona kontrol ini.

- Komunikasi Pemangku Kepentingan:Auditor dan tim hukum mungkin tidak memahami implementasi teknis. Diagram konteks menyediakan bahasa bersama yang memungkinkan pemangku kepentingan non-teknis untuk memverifikasi persyaratan kepatuhan terhadap desain sistem.

Mengintegrasikan pemeriksaan kepatuhan ke dalam pembuatan diagram C4 memastikan bahwa setiap keputusan arsitektur mempertimbangkan keterbatasan regulasi sejak awal. Pendekatan proaktif ini mengurangi utang teknis dan menghindari perbaikan mahal di kemudian hari.

Memahami Lapisan Model C4 untuk Auditor 🧩

Untuk memvalidasi kepatuhan secara efektif, seseorang harus memahami informasi apa yang diungkapkan oleh setiap lapisan model C4. Setiap tingkatan memiliki tujuan khusus dalam jejak audit, menyoroti aspek-aspek berbeda dari perilaku sistem dan posisi keamanannya.

1. Diagram Konteks: Tampilan Tingkat Tinggi 🌍

Diagram konteks adalah titik masuk untuk validasi kepatuhan. Ini mewakili seluruh sistem perangkat lunak sebagai satu kotak dalam lingkungannya. Diagram ini berfokus pada:

- Entitas Eksternal:Ini adalah orang, sistem, atau organisasi yang berinteraksi dengan perangkat lunak. Untuk kepatuhan, mengidentifikasi entitas-entitas ini sangat penting. Misalnya, berdasarkan hukum privasi data, Anda harus tahu persis pihak ketiga mana yang menerima data pribadi.

- Interaksi Sistem:Panah antara sistem dan entitas eksternal mewakili aliran data. Aliran-aliran ini tunduk pada regulasi mengenai enkripsi, persetujuan, dan lokasi penyimpanan data.

- Tujuan Sistem:Deskripsi singkat tentang apa yang dilakukan sistem membantu auditor memahami cakupan persyaratan kepatuhan yang berlaku untuk fungsionalitas tertentu tersebut.

2. Diagram Container: Tampilan Komponen 🗄️

Ketika sistem berkembang melampaui satu eksekusi tunggal, diagram konteks menjadi tidak mencukupi. Diagram Container memecah sistem menjadi blok-blok pembangun yang lebih besar, seperti aplikasi web, aplikasi mobile, basis data, atau mikroservis. Lapisan ini sangat penting untuk:

- Identifikasi Penyimpanan Data:Regulasi kepatuhan sering kali mengharuskan perlindungan khusus untuk data yang diam. Mengidentifikasi container tertentu yang bertanggung jawab atas penyimpanan memungkinkan validasi kontrol secara terarah.

- Visibilitas Teknologi Stack:Meskipun nama perangkat lunak tertentu harus dihindari dalam dokumentasi publik, mengetahui jenis teknologi (misalnya, ‘Database SQL’ vs. ‘Cache NoSQL’) membantu menilai kemampuan keamanan bawaan dan risiko kepatuhan.

- Manajemen Antarmuka:Container berkomunikasi melalui API atau protokol. Auditor perlu memverifikasi bahwa antarmuka ini mematuhi standar keamanan seperti OAuth atau TLS.

3. Diagram Komponen: Tampilan Fungsional 🧱

Diagram Komponen menggali lebih dalam ke dalam wadah tertentu, menunjukkan logika internal. Meskipun kurang umum untuk kepatuhan tingkat tinggi, diagram ini berguna untuk:

- Verifikasi Logika:Memastikan bahwa logika bisnis tertentu yang diperlukan oleh peraturan (misalnya, periode penyimpanan data) diimplementasikan dengan benar.

- Kontrol Akses:Memverifikasi bahwa fungsi internal menerapkan izin yang diperlukan sebelum mengizinkan akses ke operasi sensitif.

Pemetaan Persyaratan Kepatuhan ke Tingkat Diagram 🗺️

Peraturan yang berbeda memengaruhi bagian arsitektur yang berbeda. Tabel di bawah ini menjelaskan bagaimana persyaratan kepatuhan tertentu dipetakan ke lapisan model C4, memberikan pendekatan terstruktur untuk validasi.

| Persyaratan Kepatuhan | Lapisan C4 | Fokus Validasi |

|---|---|---|

| Kedudukan Data & Kedaulatan | Konteks | Identifikasi di mana data meninggalkan yurisdiksi melalui aliran entitas eksternal. |

| Enkripsi Data saat Tertahan | Wadah | Verifikasi bahwa wadah penyimpanan menggunakan metode enkripsi yang disetujui. |

| Berbagi Data Pihak Ketiga | Konteks | Peta semua sistem eksternal yang menerima data dari sistem utama. |

| Kontrol Akses & Autentikasi | Wadah/Komponen | Pastikan titik masuk dan fungsi internal memerlukan kredensial yang valid. |

| Pencatatan Audit | Wadah | Konfirmasi bahwa mekanisme pencatatan ada dalam wadah yang relevan. |

| Manajemen Persetujuan | Komponen | Validasi bahwa logika pilihan pengguna diterapkan sebelum pemrosesan data. |

Diagram Konteks sebagai Batas Kepatuhan 🌐

Diagram Konteks secara argumen merupakan alat paling penting untuk validasi kepatuhan awal. Diagram ini memaksa tim untuk menentukan batas sistem. Tanpa definisi yang jelas tentang apa yang berada di dalam dan di luar, kepatuhan tidak dapat diukur.

Mengidentifikasi Entitas Eksternal

Dalam audit peraturan, definisi entitas ‘eksternal’ sangat penting. Ini mencakup:

- Pengguna Akhir:Individu yang data mereka diproses. Persetujuan dan hak mereka harus dihargai.

- Layanan Pihak Ketiga:Penyedia cloud, pemroses pembayaran, atau alat analitik. Kontrak dengan entitas ini harus selaras dengan perjanjian pemrosesan data.

- Sistem Warisan:Sistem lama yang mungkin masih berinteraksi dengan arsitektur baru. Seringkali menimbulkan risiko kepatuhan yang signifikan jika tidak didokumentasikan dengan baik.

- Badan Pengatur:Dalam beberapa kasus, lembaga pemerintah merupakan entitas eksternal yang memerlukan pelaporan data.

Menganalisis Aliran Data

Setiap panah dalam diagram konteks mewakili aliran data. Setiap aliran harus dianalisis untuk kepatuhan:

- Arah:Apakah data bergerak masuk ke sistem, keluar dari sistem, atau keduanya? Data yang keluar dari sistem seringkali memicu regulasi yang lebih ketat.

- Jenis:Jenis data apa yang sedang berpindah? Apakah itu PII (Informasi yang Dapat Mengidentifikasi Pribadi), PHI (Informasi Kesehatan yang Dilindungi), atau data keuangan?

- Frekuensi:Apakah ini aliran real-time atau transfer batch? Transfer real-time mungkin memerlukan kontrol keamanan yang berbeda.

- Enkripsi:Apakah aliran dienkripsi saat dalam perjalanan? Standar kepatuhan biasanya mewajibkan TLS atau protokol setara untuk data yang sedang bergerak.

Kontainer dan Kedudukan Data 🗄️

Setelah konteks ditetapkan, diagram kontainer menjelaskan di mana data sebenarnya berada. Di sinilah kontrol teknis khusus sering kali diwajibkan.

Kontrol Penyimpanan

Peraturan seperti GDPR dan CCPA mengharuskan organisasi untuk mengetahui secara tepat di mana data pribadi disimpan. Diagram kontainer harus secara eksplisit menandai wadah penyimpanan. Ini memungkinkan auditor untuk memverifikasi:

- Lokasi:Apakah wadah penyimpanan berada di wilayah yang diizinkan oleh hukum?

- Akses:Siapa yang memiliki akses administratif ke wadah-wadah ini?

- Retensi: Berapa lama data disimpan sebelum dihapus?

Keamanan API

Sistem modern sangat bergantung pada API untuk menghubungkan container. Antarmuka ini merupakan titik kegagalan umum dalam hal kepatuhan. Diagram ini membantu mengidentifikasi:

- Mekanisme Autentikasi:Apakah API dilindungi oleh kunci, token, atau sertifikat?

- Pembatasan Kecepatan:Apakah ada kontrol yang diterapkan untuk mencegah penyalahgunaan atau penolakan layanan?

- Validasi Input:Apakah API dikonfigurasi untuk menolak input berbahaya guna mencegah serangan injeksi?

Mengecek Batas-Batas dalam Audit 🔍

Setelah diagram dibuat dan dipertahankan, mereka menjadi bagian dari paket bukti selama audit. Namun, membuat diagram saja tidak cukup; harus akurat dan terkini.

Kemampuan Pelacakan

Auditor mencari kemampuan pelacakan antara persyaratan dan implementasi. Model C4 mendukung hal ini dengan menghubungkan tujuan bisnis tingkat tinggi ke komponen teknis. Sebagai contoh, persyaratan untuk ‘Minimisasi Data’ dapat dilacak dari diagram Konteks (data apa yang dikumpulkan) ke diagram Komponen (bagaimana data tersebut diproses).

Pengumpulan Bukti

Arsip digital adalah bukti yang kuat. Diagram itu sendiri berfungsi sebagai bukti bahwa arsitektur dirancang dengan mempertimbangkan kepatuhan. Untuk memperkuat hal ini:

- Kontrol Versi:Simpan diagram dalam repositori yang dikendalikan versi. Ini menunjukkan perkembangan sistem dan bagaimana persyaratan kepatuhan ditangani seiring waktu.

- Metadata:Tambahkan metadata pada diagram yang menunjukkan kapan diagram tersebut ditinjau dan oleh siapa. Ini menunjukkan adanya program kepatuhan yang aktif.

- Anotasi:Gunakan catatan dalam diagram untuk menyoroti kontrol kepatuhan tertentu, seperti ‘Dienkripsi saat Tersimpan’ atau ‘MFA Diperlukan’.

Kesalahan Umum dalam Dokumentasi Kepatuhan 🚫

Bahkan dengan kerangka yang kuat, tim sering membuat kesalahan yang melemahkan upaya kepatuhan mereka. Menghindari kesalahan-kesalahan ini sangat penting untuk audit yang sukses.

- Diagram yang Ketinggalan Zaman: Kesalahan paling umum adalah membiarkan diagram menjadi usang. Jika sistem berubah tetapi diagram tidak, dokumentasi menjadi menyesatkan dan berpotensi tidak patuh.

- Terlalu Rumit dalam Desain:Membuat diagram Komponen untuk setiap microservice tidak perlu untuk kepatuhan tingkat tinggi. Tetap pada tingkat Konteks dan Container untuk sebagian besar audit.

- Mengabaikan Aliran Data:Fokus hanya pada penyimpanan dan mengabaikan bagaimana data berpindah antar sistem dapat menyebabkan celah dalam keamanan.

- Mengasumsikan Keamanan Jangan mengasumsikan bahwa suatu kontainer aman hanya karena ada. Diagram harus secara eksplisit mencatat kontrol keamanan yang diterapkan.

- Lapisan yang Menyesatkan: Menggabungkan konteks dan detail kontainer dapat membingungkan auditor. Pertahankan lapisan yang terpisah untuk menjaga kejelasan.

Menjaga Kepatuhan Seiring Waktu 🔄

Kepatuhan bukanlah kejadian satu kali; ini adalah keadaan yang berkelanjutan. Peraturan berubah, dan teknologi berkembang. Model C4 menyediakan struktur yang fleksibel yang dapat beradaptasi terhadap perubahan ini.

Manajemen Perubahan

Ketika fitur baru ditambahkan atau fitur yang ada dimodifikasi, diagram harus diperbarui. Ini harus menjadi bagian dari alur kerja pengembangan standar. Mengintegrasikan pembaruan diagram ke dalam proses pull request memastikan dokumentasi tetap sinkron dengan kode.

Ulasan Berkala

Atur ulasan berkala terhadap dokumentasi arsitektur. Ulasan ini harus melibatkan pemimpin teknis dan petugas kepatuhan. Kolaborasi ini memastikan bahwa diagram mencerminkan aturan bisnis terkini dan harapan regulasi.

Pemeriksaan Otomatis

Di mana memungkinkan, gunakan alat otomatis untuk memvalidasi diagram terhadap aturan kepatuhan. Sebagai contoh, skrip dapat memindai diagram untuk memastikan semua aliran data eksternal ditandai dengan persyaratan enkripsi. Ini mengurangi usaha manual dan kesalahan manusia.

Ringkasan Praktik Terbaik ✅

Untuk berhasil memvalidasi kepatuhan regulasi menggunakan model C4, ikuti prinsip-prinsip utama berikut:

- Mulai dari Tingkat Tinggi: Mulailah dengan diagram Konteks untuk menentukan batas sistem dan interaksi eksternal.

- Fokus pada Data: Prioritaskan pemetaan aliran data dan lokasi penyimpanan daripada detail implementasi.

- Jaga agar Tetap Diperbarui: Anggap diagram sebagai dokumen hidup yang harus berkembang bersama sistem.

- Libatkan Pihak Terkait: Pastikan tim hukum dan kepatuhan meninjau diagram, bukan hanya pengembang.

- Dokumentasikan Kontrol: Beri keterangan secara eksplisit mengenai kontrol keamanan dalam diagram untuk membantu auditor.

- Hindari Jargon: Gunakan label dan deskripsi yang jelas agar auditor non-teknis dapat memahami arsitektur.

Dengan memasukkan validasi kepatuhan ke dalam proses dokumentasi arsitektur, organisasi dapat membangun sistem yang aman, patuh, dan tangguh. Model C4 menyediakan struktur yang diperlukan agar hubungan kompleks ini terlihat dan dapat dikelola. Ini mengubah persyaratan regulasi yang abstrak menjadi keputusan arsitektur yang konkret, menutup celah antara kewajiban hukum dan kenyataan teknis.

Pada akhirnya, tujuannya bukan hanya lulus audit, tetapi membangun kepercayaan. Ketika para pemangku kepentingan dapat melihat secara tepat bagaimana data ditangani dan dilindungi melalui diagram yang jelas dan terjaga kualitasnya, kepercayaan terhadap sistem akan meningkat. Transparansi ini adalah fondasi dari program kepatuhan yang matang.