Les diagrammes d’architecture logicielle servent de plan de construction pour les équipes de développement. Ils communiquent comment les systèmes interagissent, où les données circulent et comment les composants sont structurés. Toutefois, un diagramme standard du modèle C4 manque souvent d’un élément essentiel : la sécurité. En l’absence de visualisation des frontières de sécurité, les architectes et les développeurs peuvent involontairement concevoir des systèmes où les hypothèses de confiance sont floues, entraînant des vulnérabilités coûteuses à corriger ultérieurement. Intégrer des frontières de sécurité dans les diagrammes de conteneurs C4 garantit que la gestion des risques est intégrée dès la phase de conception, plutôt que d’être ajoutée en post-traitement.

Ce guide explore comment représenter efficacement les contrôles de sécurité, les zones de confiance et les mécanismes de protection des données dans le cadre du modèle C4. En suivant des conventions établies, les équipes peuvent créer des diagrammes non seulement clairs sur le plan structurel, mais aussi conscients de la sécurité. Cette approche facilite une meilleure communication entre les ingénieurs sécurité, les développeurs et les parties prenantes métier.

🏗️ Le contexte du modèle C4 pour la sécurité

Le modèle C4 propose une approche hiérarchique pour documenter l’architecture logicielle. Il se compose de quatre niveaux : Contexte du système, Conteneur, Composant et Code. Pour la visualisation de la sécurité, le Niveau du conteneurest généralement le plus critique. Ce niveau représente les blocs logiciels de haut niveau tels que les applications web, les applications mobiles, les API et les bases de données.

Lors de l’introduction de frontières de sécurité, l’objectif est de clarifier où s’arrête la confiance et où commence un environnement non fiable. Un diagramme de conteneurs sans contexte de sécurité peut indiquer que le système A communique avec le système B, mais ne révèle pas si cette connexion est chiffrée, authentifiée ou traverse un réseau public. L’ajout de frontières de sécurité comble cette lacune d’information.

- Niveau 1 (Contexte du système) :Utile pour identifier les dépendances externes et les relations de confiance de haut niveau entre votre système et les utilisateurs ou les tiers.

- Niveau 2 (Conteneur) :L’objectif principal de ce guide. Ici, vous définissez les zones internes, les segments réseau et les niveaux de classification des données.

- Niveau 3 (Composant) :Peut être utilisé pour des logiques de sécurité détaillées, telles que des modules d’authentification, mais devient souvent trop précis pour des revues de sécurité de haut niveau.

En se concentrant sur le niveau du conteneur, les architectes peuvent maintenir un équilibre entre abstraction et détail. Cela garantit que les décisions de sécurité sont visibles sans surcharger le diagramme avec des détails d’implémentation.

🧱 Définition des frontières de sécurité

Une frontière de sécurité représente une zone frontalière où la confiance change. Le franchissement d’une frontière nécessite des contrôles spécifiques, tels que l’authentification, l’autorisation ou le chiffrement. Dans un diagramme, ces frontières regroupent les conteneurs qui partagent une posture de sécurité commune ou qui se trouvent dans le même segment réseau.

Types de frontières

Comprendre les différents types de frontières aide à choisir la représentation visuelle appropriée :

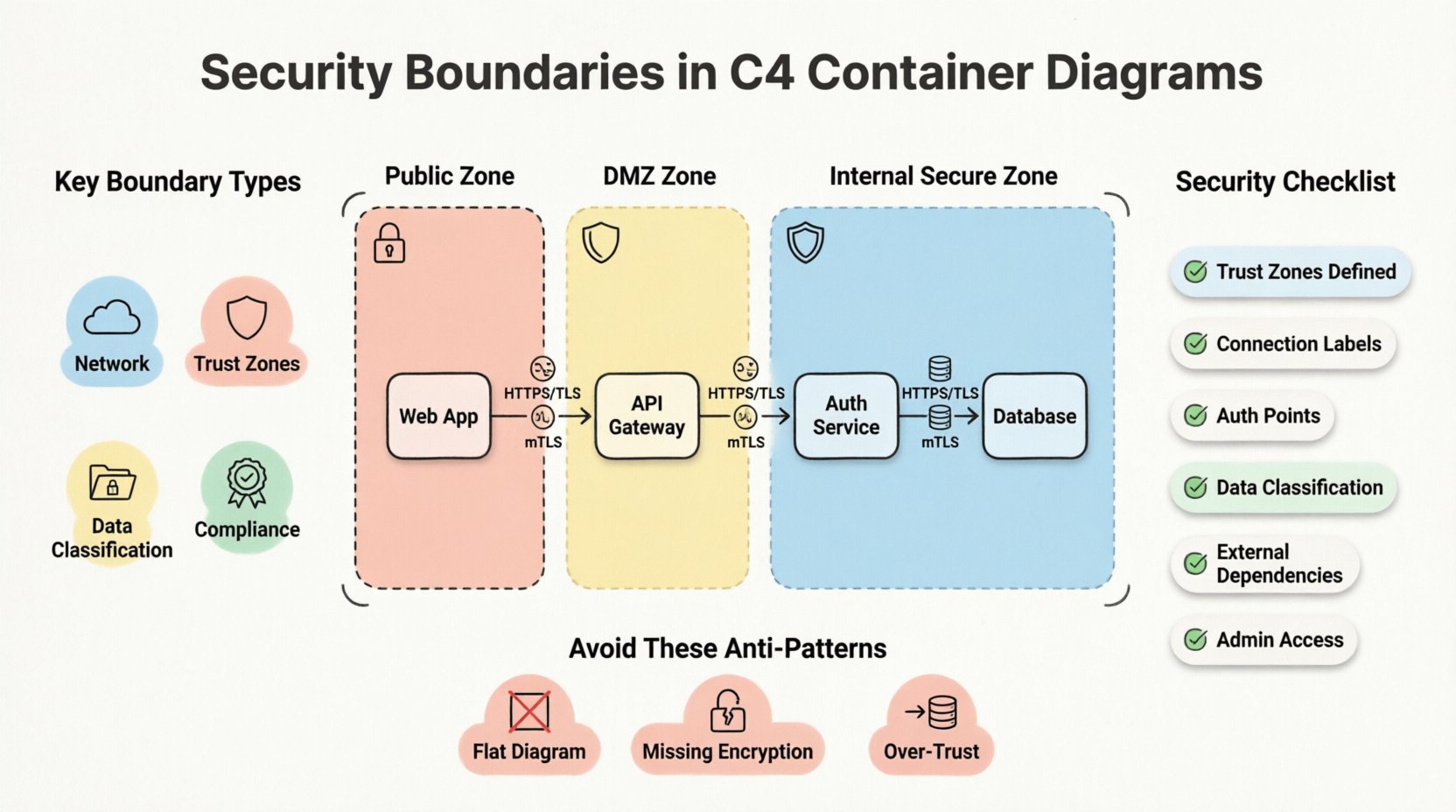

- Frontières réseau :Différencier les réseaux privés internes, l’accès public à internet et les environnements isolés tels que les DMZ (zones démilitarisées).

- Zones de confiance :Différencier les services internes entièrement fiables des interfaces externes partiellement fiables.

- Classification des données :Regrouper les conteneurs qui traitent des données sensibles (PII, documents financiers) séparément des services accessibles au public.

- Zones de conformité :Séparer les systèmes en fonction des exigences réglementaires, telles que les systèmes nécessitant la conformité au RGPD par rapport aux outils opérationnels généraux.

Confiance et flux de données

La sécurité repose fondamentalement sur la confiance. Chaque connexion entre des conteneurs implique une relation de confiance. Si le conteneur A envoie des données au conteneur B, A fait confiance à B pour traiter ces données correctement. Si B est compromis, A est alors en danger.

Visualiser cette confiance est essentiel. Les flèches dans un diagramme C4 représentent le flux de données, mais elles doivent également indiquer la direction de la confiance. Une ligne de frontière indique qu’un franchissement nécessite un contrôle de sécurité. Par exemple, passer du “Zone publique vers la Zone interne doit déclencher une étape d’authentification.

🎨 Visualisation des limites dans les diagrammes de conteneurs

La cohérence dans le langage visuel est essentielle pour une documentation efficace. Lors du tracé des limites de sécurité, la notation doit être intuitive. Il n’existe pas de norme universelle unique, mais des conventions de l’industrie se sont développées et fonctionnent bien dans le cadre du modèle C4.

Normes de notation

La plupart des outils utilisés pour créer des diagrammes C4 prennent en charge les formes personnalisées et le style. Pour représenter les limites de sécurité, considérez les pratiques standard suivantes :

- Lignes pointillées :Utilisez des lignes pointillées pour encadrer un groupe de conteneurs. Cela suggère un regroupement logique plutôt qu’un mur physique.

- Aires ombrées :Une couleur de fond claire peut indiquer une zone. Par exemple, un fond rouge clair pourrait indiquer une zone publique à haut risque, tandis qu’une couleur verte indique une zone interne fiable.

- Icônes :Ajoutez une petite icône de serrure ou de bouclier à côté de l’étiquette de la limite pour indiquer que les contrôles de sécurité sont actifs.

- Étiquettes :Nommez clairement la limite. Utilisez des termes tels que Réseau public, Zone sécurisée, ou DMZ.

Stratégies de codage par couleur

La couleur est un signal puissant. Cependant, elle doit être utilisée de manière intentionnelle. Évitez d’utiliser les couleurs au hasard. En revanche, associez les couleurs aux états de sécurité :

- Rouge/Orange :Haut risque, exposition publique, sources d’entrée non fiables.

- Jaune :Risque intermédiaire, DMZ, ou interfaces semi-fiables.

- Vert/bleu :Faible risque, interne, services fiables.

- Gris :Systèmes hérités ou composants obsolètes qui nécessitent une manipulation soigneuse.

Assurez-vous que les choix de couleur soient accessibles. Utilisez des motifs ou des étiquettes en complément de la couleur pour garantir que le diagramme reste lisible pour les utilisateurs souffrant de déficiences de vision des couleurs.

🔒 Mise en œuvre de contrôles de sécurité dans les diagrammes

Une fois les limites tracées, la prochaine étape consiste à annoter les connexions qui traversent ces limites. Une ligne qui traverse une limite de sécurité est un événement de sécurité. Elle nécessite des contrôles spécifiques.

Chiffrement et protocoles

Étiquetez les connexions avec les protocoles utilisés. Cela informe le lecteur du niveau de sécurité des données en transit.

- HTTPS/TLS : Standard pour le trafic web. Indiquez la version si elle est pertinente (par exemple, TLS 1.3).

- mTLS :Le TLS mutuel est courant dans les architectures de microservices. Cela indique une vérification d’identité forte.

- SSH : Pour l’accès administratif ou les transferts internes de fichiers.

- Non chiffré : Étiquetez explicitement tout trafic non chiffré. Cela met en évidence un risque nécessitant une correction.

Authentification et autorisation

Où l’utilisateur s’authentifie-t-il ? Quel service valide le jeton ? Ces questions doivent pouvoir être répondues à partir du diagramme.

- Passerelles d’API : Souvent agissent comme point d’entrée. Marquez-les comme la limite où l’authentification a lieu.

- OAuth/SSO : Montrez le flux des jetons entre l’utilisateur, la passerelle et les services backend.

- Comptes de service : Indiquez si les services s’authentifient à l’aide d’identités machine plutôt que de jetons d’utilisateur.

🔄 Modèles d’architecture courants

Certains modèles d’architecture apparaissent fréquemment dans les systèmes logiciels modernes. Ces modèles présentent des considérations spécifiques en matière de limites de sécurité.

1. Le modèle DMZ

Une zone démilitarisée est située entre Internet public et le réseau interne. Elle héberge des composants qui doivent être accessibles depuis l’extérieur, mais ne doivent pas avoir d’accès direct aux données sensibles.

- Limite : Encerclez les serveurs web ou les équilibreurs de charge dans une zone DMZ.

- Connexion : La zone démilitarisée communique avec la zone interne via un port restreint ou un point de terminaison d’API.

- Objectif de sécurité : Limiter le rayon d’impact si le composant exposé au public est compromis.

2. Microservices avec un service mesh

Dans les architectures de microservices, les services communiquent fréquemment entre eux. Un service mesh gère la gestion du trafic et la sécurité.

- Frontière : Chaque service est son propre conteneur. Le maillage crée un superposition logique.

- Connexion : Tout le trafic interne est chiffré (mTLS).

- Objectif de sécurité :Zéro confiance. Chaque service doit vérifier chaque autre service.

3. Segmentations des bases de données

Toutes les bases de données ne doivent pas être traitées de la même manière. Les magasins de données sensibles doivent être isolés.

- Frontière : Placer les bases de données sensibles dans un sous-réseau dédié ou une zone de sécurité.

- Connexion : Seuls des conteneurs d’applications spécifiques peuvent se connecter à la base de données.

- Objectif de sécurité : Empêcher le mouvement latéral. Si un conteneur d’application est compromis, l’attaquant ne peut pas accéder directement à la base de données.

📊 Liste de contrôle de revue de sécurité

Avant de finaliser un diagramme, effectuez une revue de sécurité. Utilisez la liste de contrôle suivante pour vous assurer que toutes les frontières et contrôles nécessaires sont représentés.

| Élément de vérification | Critères | Pourquoi cela importe |

|---|---|---|

| Zones de confiance définies | Tous les conteneurs sont-ils attribués à une zone de confiance ? | Précise où les contrôles de sécurité sont nécessaires. |

| Étiquettes de connexion | Les protocoles et les méthodes de chiffrement sont-ils étiquetés ? | Assure que les données en transit sont sécurisées. |

| Points d’authentification | Le point d’entrée de l’authentification est-il clair ? | Identifie où se produit le contrôle d’accès. |

| Classification des données | Les magasins de données sensibles sont-ils séparés ? | Protège les actifs à haute valeur. |

| Dépendances externes | Les services tiers sont-ils signalés ? | Met en évidence les risques liés à la chaîne d’approvisionnement. |

| Accès administrateur | L’accès administrateur est-il limité ? | Empêche le contrôle non autorisé du système. |

Ce tableau sert de référence rapide lors des revues de code ou des documents de décisions architecturales (ADRs). Il garantit que la sécurité n’est pas négligée pendant la phase de conception.

⚠️ Anti-modèles de sécurité

Éviter les erreurs est tout aussi important que suivre les bonnes pratiques. Les anti-modèles suivants apparaissent souvent dans les diagrammes qui manquent de limites de sécurité.

- Le diagramme plat : Dessiner tous les conteneurs dans une seule boîte sans zones. Cela implique que tous les composants sont également fiables, ce qui est rarement le cas.

- Étiquettes de chiffrement manquantes : Afficher des flèches sans préciser HTTPS. Cela crée une ambiguïté quant à la protection des données.

- Trop de confiance : Connecter directement un conteneur exposé au public à un conteneur de base de données sans intermédiaire. C’est un vecteur de vulnérabilité classique.

- Limites statiques : Ne pas mettre à jour le diagramme lorsqu’une modification de l’infrastructure est effectuée. Un diagramme montrant une topologie réseau ancienne est pire qu’aucun diagramme.

- Ignorer le flux de données : Se concentrer uniquement sur la structure statique et ignorer le déplacement des données à travers les frontières. La sécurité est dynamique.

📈 Maintenance et évolution

Les limites de sécurité ne sont pas statiques. Au fur et à mesure que les systèmes évoluent, de nouveaux services sont ajoutés et les menaces changent. Les diagrammes doivent évoluer avec eux. Considérer le diagramme comme un document vivant est essentiel pour une sécurité à long terme.

Contrôle de version

Stockez les diagrammes dans le contrôle de version aux côtés du code. Cela permet aux équipes de suivre l’évolution des limites de sécurité au fil du temps. Lorsqu’un incident de sécurité survient, l’examen de l’historique du diagramme peut révéler si la limite était absente ou mal configurée.

Génération automatisée

Lorsque cela est possible, générez des diagrammes à partir du code ou des configurations infrastructure-as-code. Cela réduit l’écart entre la documentation et le système réel. Si l’infrastructure change, le diagramme se met à jour automatiquement, garantissant que les limites de sécurité restent précises.

Audits réguliers

Planifiez des revues périodiques des diagrammes d’architecture. Lors de ces revues, posez des questions de sécurité spécifiques :

- Une nouvelle dépendance a-t-elle été ajoutée qui traverse une limite ?

- Les normes de chiffrement sont-elles encore à jour ?

- Les zones de confiance sont-elles encore en accord avec la topologie réseau actuelle ?

- Y a-t-il des conteneurs inutilisés qui devraient être supprimés pour réduire la surface d’attaque ?

🔍 Conclusion

Intégrer des limites de sécurité dans les diagrammes de conteneurs C4 les transforme de simples cartes structurelles en guides de sécurité complets. Cette pratique clarifie les relations de confiance, met en évidence les exigences de protection des données et facilite une meilleure communication entre les équipes. En respectant une notation cohérente, des protocoles d’étiquetage et en maintenant les diagrammes dans le temps, les organisations peuvent construire des systèmes plus résilients.

La sécurité n’est pas un produit ; c’est un processus. Les diagrammes sont un outil dans ce processus. Ils rendent visible l’invisible, permettant aux architectes d’identifier les risques avant qu’ils ne deviennent des incidents. Investir du temps dans une documentation précise et axée sur la sécurité rapporte des dividendes en termes de réduction des vulnérabilités et de réponse plus rapide aux incidents.

Commencez par auditer vos diagrammes actuels. Identifiez les endroits où les limites de confiance manquent. Ajoutez les zones, étiquettes et couleurs nécessaires. Avec le temps, cette habitude deviendra naturelle, intégrant la sécurité dans le langage même que vous utilisez pour décrire votre architecture.