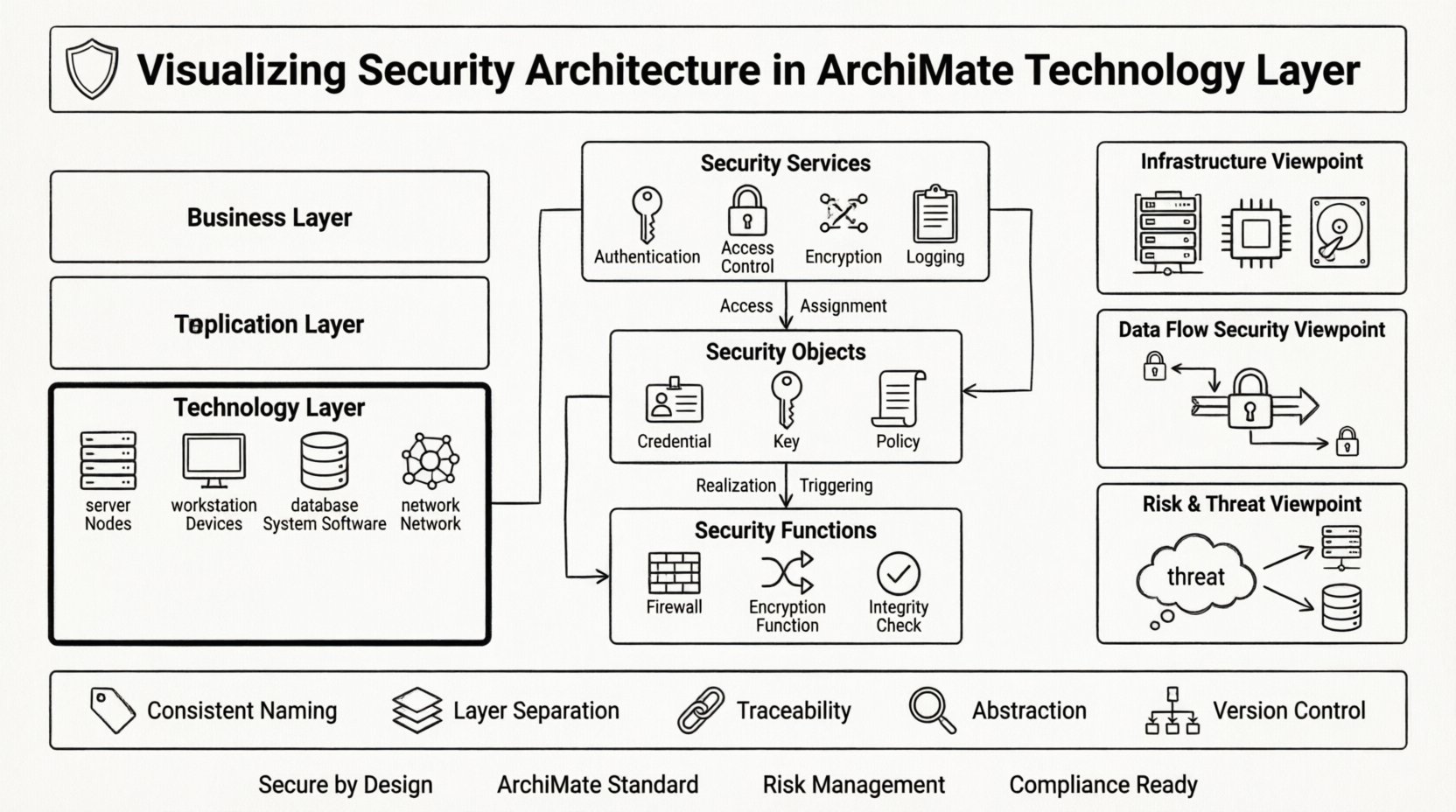

L’architecture d’entreprise exige une précision lorsqu’elle aborde le socle des systèmes d’information. La couche Technologie constitue l’infrastructure matérielle et logicielle qui soutient les applications et les processus métiers. Au sein de cette couche, la sécurité n’est pas une considération secondaire, mais un élément fondamental qui nécessite une modélisation explicite. Visualiser l’architecture de sécurité dans ArchiMate garantit que les mécanismes de protection sont visibles, traçables et intégrés dans la conception globale du système. Ce guide explore les spécificités de la représentation des contrôles de sécurité, des services et des menaces au sein de la couche Technologie en utilisant la norme ArchiMate.

La modélisation de la sécurité devient souvent fragmentée lorsque les équipes s’appuient sur des diagrammes improvisés ou des spécifications textuelles. Une approche standardisée permet aux parties prenantes de comprendre comment les politiques de sécurité se traduisent en implémentations techniques. En utilisant le cadre ArchiMate, les architectes peuvent cartographier le flux de données, le positionnement des fonctions cryptographiques et l’application des droits d’accès à travers les dispositifs et les systèmes. Cette visibilité soutient l’évaluation des risques, la production de rapports de conformité et la gestion des changements sans dépendre d’outils propriétaires ou de produits logiciels externes.

Comprendre la couche Technologie 🖥️

La couche Technologie se situe au fond de la pile en trois couches d’ArchiMate. Elle représente les ressources physiques et virtuelles qui soutiennent l’exécution des applications. Lors de la visualisation de la sécurité ici, l’accent passe des règles métiers logiques aux contraintes physiques et logiques. Cette couche inclut les nœuds, les dispositifs, le logiciel système et les réseaux. Chaque élément peut héberger des fonctions de sécurité ou être soumis à des politiques de sécurité.

- Nœuds : Représentent des ressources informatiques physiques ou logiques.

- Dispositifs : Composants matériels spécifiques tels que des serveurs, des postes de travail ou des capteurs.

- Logiciel système : Systèmes d’exploitation, bases de données et logiciels intermédiaires qui gèrent les ressources.

- Réseau : Infrastructure de communication reliant les nœuds et les dispositifs.

La sécurité dans ce contexte consiste à protéger l’intégrité, la disponibilité et la confidentialité de ces ressources. Il ne suffit pas de dire qu’un serveur est « sécurisé ». Le modèle doit définir comment il est sécurisé. Cela inclut les méthodes de chiffrement, les contrôles d’accès physiques et les stratégies de segmentation du réseau.

Éléments de sécurité fondamentaux dans ArchiMate 🛡️

Pour modéliser efficacement la sécurité, il faut utiliser des éléments spécifiques du métamodèle conçus pour les préoccupations de sécurité. ArchiMate propose un sous-ensemble dédié d’éléments de sécurité, principalement au sein des couches Application et Technologie. Ces éléments permettent de distinguer les services de sécurité, les objets de sécurité et les fonctions de sécurité.

Services de sécurité

Les services de sécurité représentent les capacités fournies par l’infrastructure pour protéger les données et les ressources. Dans la couche Technologie, ces services sont souvent mis en œuvre à travers des logiciels système ou des modules matériels dédiés.

- Service d’authentification : Vérifie l’identité des utilisateurs ou des systèmes accédant à la technologie.

- Service de contrôle d’accès : Gère les autorisations et les politiques d’autorisation.

- Service de chiffrement : Fournit des fonctions cryptographiques pour les données au repos et les données en transit.

- Service de journalisation : Enregistre les événements liés à la sécurité à des fins d’audit et de surveillance.

Objets de sécurité

Les objets de sécurité sont des artefacts ou des ressources qui contiennent des informations de sécurité ou servent de cible aux mesures de sécurité. Dans la couche Technologie, ils se manifestent souvent sous forme de données stockées sur des dispositifs ou de clés conservées dans le logiciel système.

- Identifiant de sécurité :Mots de passe, jetons ou certificats utilisés pour l’authentification.

- Clé de sécurité :Clés cryptographiques utilisées pour le chiffrement ou la signature.

- Politique de sécurité :Règles définissant les exigences et contraintes de sécurité.

Fonctions de sécurité

Les fonctions de sécurité sont des actions ou des processus spécifiques qui appliquent la sécurité. Elles sont souvent mises en œuvre dans des logiciels système ou des dispositifs de sécurité spécialisés.

- Fonction de pare-feu :Filtre le trafic réseau en fonction de règles.

- Fonction de chiffrement :Transforme les données afin d’empêcher l’accès non autorisé.

- Vérification d’intégrité :Vérifie que les données n’ont pas été modifiées.

Relations et dépendances 🔗

Modéliser la sécurité ne consiste pas seulement à placer des éléments ; cela consiste à définir les relations qui les relient. Les relations montrent comment les services de sécurité protègent les objets, comment les fonctions mettent en œuvre les services, et comment les menaces interagissent avec les actifs. Le tableau suivant décrit les relations clés pertinentes pour la couche Technologie.

| Type de relation | Source | Cible | Description |

|---|---|---|---|

| Accès | Service de sécurité | Objet de sécurité | Décrivant quel service protège ou accède à quel objet. |

| Affectation | Fonction de sécurité | Service de sécurité | Lien entre une fonction spécifique et le service qu’elle permet. |

| Mise en œuvre | Objet de sécurité | Service de sécurité | Indique qu’un objet implémente ou prend en charge un service. |

| Déclenchement | Menace | Fonction de sécurité | Montre qu’une menace déclenche une réponse de sécurité spécifique. |

Comprendre ces connexions est essentiel pour l’analyse des impacts. Si un service de chiffrement spécifique est supprimé, le modèle révèle quels objets de sécurité sont exposés. Si un dispositif réseau est compromis, les relations montrent quels flux de données sont en danger. Cette granularité soutient une gestion proactive des risques plutôt qu’une correction réactive.

Points de vue de sécurité 👁️

Un point de vue définit la perspective depuis laquelle un modèle est observé. Il détermine quels éléments et relations sont inclus pour répondre à des préoccupations spécifiques des parties prenantes. Dans la couche Technologie, les architectes de sécurité ont besoin de points de vue spécifiques pour communiquer efficacement avec les équipes d’infrastructure et les auditeurs.

Point de vue de l’infrastructure de sécurité

Ce point de vue se concentre sur les composants physiques et logiques qui appliquent la sécurité. Il met en évidence les dispositifs, le logiciel système et les segments réseau.

- Parties prenantes :Gestionnaires d’infrastructure, architectes matériels.

- Objectif :Positionnement des pare-feu, des modules de chiffrement et des points de contrôle d’accès.

- Éléments clés :Nœuds, dispositifs, logiciels système, services de sécurité.

Point de vue de sécurité des flux de données

Ce point de vue suit le déplacement des données à travers la couche technologique et l’emplacement des protections appliquées. Il est essentiel pour comprendre l’origine des données et les points de vulnérabilité.

- Parties prenantes :Responsables de la protection des données, équipes de conformité.

- Objectif :Points de chiffrement, emplacements de stockage des données, chemins de transmission.

- Éléments clés :Objets de données, flux de communication, services de chiffrement.

Point de vue des risques et des menaces

Ce point de vue associe les menaces aux actifs technologiques et à leurs fonctions de sécurité correspondantes. Il aide à évaluer les risques et à planifier leur atténuation.

- Parties prenantes :Gestionnaires de risques, analystes de sécurité.

- Objectif : Vulnérabilités, menaces, contrôles de sécurité, risque résiduel.

- Éléments clés : Menaces, fonctions de sécurité, objets de sécurité.

Meilleures pratiques de modélisation ✅

La création d’un modèle de sécurité solide exige de la discipline et le respect de modèles établis. Les pratiques suivantes aident à maintenir la clarté et l’utilité dans l’architecture.

- Nommage cohérent :Utilisez des noms clairs et descriptifs pour les services et objets de sécurité. Évitez les termes génériques comme « Sécurité1 ».

- Séparation des couches :Maintenez les préoccupations de sécurité distinctes de la logique métier. Bien qu’elles interagissent, la couche Technologie doit se concentrer sur l’application technique des contrôles.

- Traçabilité :Assurez-vous que chaque exigence de sécurité puisse être retracée jusqu’à un objectif métier ou une exigence réglementaire. Ce lien justifie l’investissement dans des mesures de sécurité spécifiques.

- Niveaux d’abstraction :Ne modélisez pas chaque règle de pare-feu individuellement. Utilisez l’abstraction pour illustrer des zones de sécurité de haut niveau et des frontières de confiance.

- Contrôle de version :Les architectures de sécurité évoluent fréquemment. Maintenez des versions du modèle pour suivre l’évolution de la posture de sécurité au fil du temps.

Intégration avec les couches Métier et Application 🔄

La sécurité ne peut exister en vase clos. La couche Technologie interagit avec les couches Application et Métier. Comprendre ces interactions est essentiel pour une vision globale de la sécurité de l’entreprise.

Technologie vers Application

Les applications dépendent des services technologiques pour fonctionner de manière sécurisée. Une application peut nécessiter un service d’authentification fourni par la couche technologie. Le modèle doit indiquer quelles applications utilisent quels services de sécurité.

- Relation d’utilisation :Les éléments d’application utilisent les services de sécurité technologiques.

- Contrôle d’accès :Les applications appliquent les règles métier, mais la technologie applique l’accès au système.

Technologie vers Métier

Les processus métiers ont des exigences de sécurité qui doivent être satisfaites par la technologie sous-jacente. Par exemple, un processus de transaction financière peut nécessiter un chiffrement bout à bout. Le modèle doit relier le processus métier au service technologique qui répond à cette exigence.

- Affectation :Affectation des processus métiers aux fonctions de sécurité technologiques.

- Conformité :Mappage des exigences réglementaires à des contrôles technologiques spécifiques.

Défis courants et solutions ⚠️

La modélisation de la sécurité au niveau de la couche Technologie présente des difficultés spécifiques. Reconnaître ces défis aide les architectes à naviguer dans la complexité des environnements d’entreprise.

Défi 1 : Surcharge de complexité

Problème :Inclure chaque dispositif de sécurité et chaque règle donne lieu à un diagramme illisible.

Solution :Utilisez plusieurs points de vue. Créez un aperçu de haut niveau pour les dirigeants et des sous-modèles détaillés pour les équipes techniques. Utilisez le regroupement pour agréger des dispositifs similaires en zones de sécurité.

Défi 2 : Environnements dynamiques

Problème :Les environnements cloud et virtuels évoluent rapidement, rendant les modèles statiques obsolètes en peu de temps.

Solution : Concentrez-vous sur les relations logiques plutôt que sur les emplacements physiques. Modélisez le fonction de la sécurité plutôt que l’instance spécifique du serveur. Utilisez des balises ou des attributs pour indiquer des propriétés dynamiques telles que « hébergé en cloud ».

Défi 3 : Manque de standardisation

Problème :Différentes équipes utilisent des terminologies différentes pour les mêmes concepts de sécurité.

Solution : Établissez un glossaire de termes au sein du référentiel d’architecture. Assurez-vous que tous les services de sécurité suivent les définitions du métamodèle ArchiMate afin de maintenir une cohérence à travers l’entreprise.

Défi 4 : Visibilité des menaces

Problème :Les menaces sont souvent externes et difficiles à modéliser au sein de l’architecture interne.

Solution : Introduisez les acteurs de menace et les événements de menace comme des éléments externes. Connectez-les à la couche technologique pour montrer les points d’impact potentiels. Cela visualise clairement la surface d’attaque.

Approche de modélisation étape par étape 📝

Mettre en œuvre un modèle de sécurité suit une progression logique. Cette approche garantit que tous les éléments nécessaires sont capturés sans omettre de détails critiques.

- Identifier les actifs : Déterminez les données critiques et les dispositifs au sein de la couche Technologie qui nécessitent une protection.

- Définir les services : Liste des services de sécurité nécessaires pour protéger ces actifs (par exemple, authentification, chiffrement).

- Cartographier les fonctions : Précisez quelles fonctions logicielles ou matérielles du système fourniront ces services.

- Établir des relations :Connectez les services aux objets et les fonctions aux services en utilisant les relations ArchiMate appropriées.

- Valider avec des points de vue :Revoyez le modèle à travers différents points de vue des parties prenantes afin d’assurer clarté et exhaustivité.

- Documenter les hypothèses :Enregistrez toutes les hypothèses formulées concernant l’environnement, telles que les niveaux de confiance entre les segments réseau.

Assurer la conformité et la traçabilité 🔍

L’un des principaux avantages de la visualisation de l’architecture de sécurité est la capacité à démontrer la conformité. Les régulateurs et les auditeurs exigent souvent des preuves que les contrôles de sécurité sont en place et fonctionnent.

- Cartographie des contrôles :Liez des objets de sécurité ArchiMate spécifiques aux normes de conformité (par exemple, ISO 27001, NIST).

- Rapports de traçabilité :Générez des rapports qui montrent l’origine d’un besoin métier jusqu’à un contrôle technologique.

- Analyse des écarts :Utilisez le modèle pour identifier les contrôles manquants. Si un processus métier nécessite un chiffrement, le modèle doit montrer le service de chiffrement. S’il est absent, un écart est identifié.

Cette approche structurée transforme la sécurité d’une boîte noire en un composant visible et gérable de l’architecture d’entreprise. Elle permet aux architectes de prendre des décisions éclairées concernant l’allocation des ressources et la tolérance au risque.

Le rôle des données dans la sécurité 📊

Les données sont souvent le principal actif à protéger. Dans la couche Technologie, les objets de données résident sur des dispositifs ou à l’intérieur du logiciel système. Le modèle de sécurité doit montrer explicitement où les données sensibles sont stockées et comment elles sont protégées.

- Classification des données :Marquez les objets de données avec des niveaux de sensibilité (par exemple, Public, Confidentiel, Restreint).

- Sécurité du stockage :Indiquez si les données sont chiffrées au repos. Modélisez le service de chiffrement associé au périphérique de stockage.

- Sécurité de la transmission :Montrez comment les données circulent entre les nœuds. Modélisez les services de sécurité réseau appliqués à ces chemins.

En intégrant la classification des données dans le modèle, les architectes peuvent prioriser les efforts de protection. Les données à haute valeur reçoivent des contrôles de sécurité plus stricts, tandis que les données à faible valeur peuvent être soumises à des restrictions plus légères. Cela aligne les dépenses en sécurité avec la valeur métier.

Conclusion sur la visualisation 🔚

La visualisation de l’architecture de sécurité dans la couche Technologie ArchiMate fournit une méthode structurée pour comprendre et gérer les risques. Elle comble l’écart entre les exigences métier de haut niveau et la mise en œuvre technique de bas niveau. En utilisant des éléments, des relations et des points de vue standardisés, les architectes peuvent créer des modèles à la fois techniquement précis et efficaces en communication.

Le processus exige une attention aux détails et un engagement à maintenir le modèle au fur et à mesure de l’évolution de l’environnement. Toutefois, le bénéfice est une compréhension claire de l’emplacement des contrôles de sécurité, de leur absence et de leurs interactions avec le reste de l’entreprise. Cette clarté est essentielle pour construire des systèmes résilients capables de résister aux menaces modernes tout en soutenant les objectifs métiers.

Adopter ces pratiques garantit que l’architecture de sécurité n’est pas seulement un exercice théorique, mais un outil pratique pour la prise de décision. Elle permet aux équipes de concevoir des systèmes sécurisés par conception, plutôt que par hasard. Grâce à une modélisation rigoureuse, la couche Technologie devient une fondation de confiance au sein de l’entreprise.