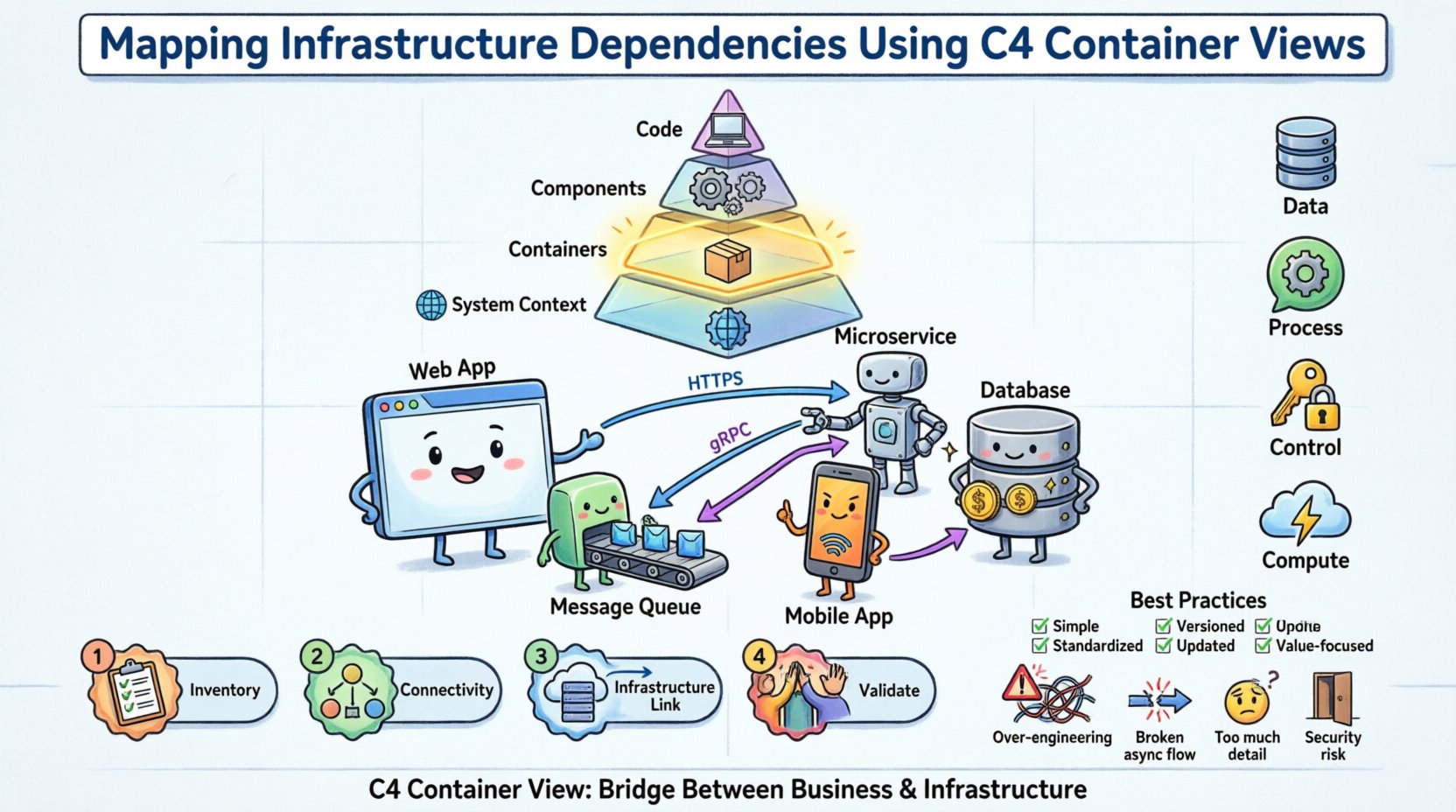

In der modernen Softwareentwicklung ist das Verständnis der Interaktion zwischen Komponenten entscheidend für Stabilität, Skalierbarkeit und Wartung. Je komplexer die Systeme werden, desto wichtiger wird eine klare architektonische Dokumentation. Das C4-Modell bietet einen strukturierten Ansatz zur Visualisierung der Softwarearchitektur, wobei man von der übergeordneten Kontextebene bis hin zu Code-Ebenen voranschreitet. Unter diesen Ebenen nimmt die Container-Ansichteine einzigartige Stellung ein. Sie dient als Brücke zwischen Geschäftsleistungen und der zugrundeliegenden Infrastruktur.

Dieser Leitfaden untersucht, wie man Infrastrukturabhängigkeiten effektiv mithilfe der C4-Containeransicht abbildet. Wir besprechen die Prinzipien der Abstraktion, die spezifischen Arten von Abhängigkeiten, die dokumentiert werden sollten, sowie bewährte Praktiken zur Aufrechterhaltung der Genauigkeit im Laufe der Zeit. Durch die Anwendung dieser Strategien können Teams sicherstellen, dass ihre architektonischen Diagramme relevant und nützlich für Entscheidungsprozesse bleiben.

📚 Verständnis der C4-Modellhierarchie

Das C4-Modell ordnet die Architekturdokumentation in vier unterschiedliche Ebenen. Jede Ebene richtet sich an eine spezifische Zielgruppe und bietet ein unterschiedliches Maß an Detailgenauigkeit. Das Verständnis dieser Ebenen ist Voraussetzung dafür, die Container-Ansicht korrekt für die Abbildung von Infrastrukturabhängigkeiten einzusetzen.

-

Ebene 1: Systemkontext 🌍

Definiert das System insgesamt und seine Beziehung zu Benutzern und anderen Systemen. Dies ist die höchste Abstraktionsebene. -

Ebene 2: Container 📦

Beschreibt die hochgradig abstrakten Softwarebausteine innerhalb des Systems. Ein Container ist eine bereitgestellte Einheit von Software, beispielsweise eine Webanwendung, eine Mobile-App oder eine Datenbank. -

Ebene 3: Komponenten ⚙️

Teilt Container in interne funktionale Gruppen auf. Diese Ebene konzentriert sich darauf, wie der Code intern strukturiert ist. -

Ebene 4: Code 💻

Gibt spezifische Klassen, Funktionen oder Module an. Dies wird selten in hochgradigen architektonischen Diskussionen berücksichtigt.

Beim Abbilden von Infrastrukturabhängigkeiten ist die Container-Ansicht (Ebene 2) die am besten geeignete. Sie verbindet technische Details mit geschäftlicher Relevanz. Sie ermöglicht Architekten, wie Softwarekomponenten auf Infrastrukturressourcen angewiesen sind, ohne sich in Serverkonfigurationen oder Code-Spezifika zu verlieren.

🔍 Die Container-Ansicht erklärt

Ein Container im C4-Modell stellt eine eindeutige, bereitstellbare Einheit von Software dar. Häufige Beispiele sind:

-

Eine Webanwendung, die Benutzeranfragen bedient.

-

Ein Mikroservice, der spezifische Geschäftslogik verarbeitet.

-

Ein Datenbankverwaltungssystem, das dauerhafte Daten speichert.

-

Eine Mobile-Anwendung, die auf einem Benutzergerät läuft.

-

Ein Batch-Verarbeitungsauftrag, der nach einem Zeitplan ausgeführt wird.

Das Diagramm der Container-Ansicht visualisiert diese Container und die Beziehungen zwischen ihnen. Es beantwortet die Frage:„Wie arbeiten die einzelnen Softwareteile zusammen, um Funktionalität zu liefern?“

Wichtige Merkmale eines Containers

-

Bereitstellbar: Es kann unabhängig erstellt, getestet und bereitgestellt werden.

-

Ausführbar: Es führt Code aus, um Aufgaben auszuführen.

-

Technologie-spezifisch: Es impliziert einen Technologie-Stack (z. B. Java Spring Boot, Python Django, PostgreSQL).

-

Grenze: Es verfügt über eine klare Schnittstelle, die andere Container nutzen können.

Beim Erstellen dieser Diagramme ist es entscheidend, darauf zu verzichten, jede einzelne Serverinstanz aufzulisten. Stattdessen sollten ähnliche Infrastrukturen in logische Container gruppiert werden. Zum Beispiel könnte ein „Webserver“-Container einen Server-Cluster hinter einem Lastverteiler darstellen, anstatt zehn separate Felder für zehn einzelne Maschinen zu zeichnen.

🌐 Abbildung von Infrastrukturabhängigkeiten

Die zentrale Herausforderung bei dieser Aufgabe besteht darin, die Softwarearchitektur mit der Infrastruktur, auf der sie läuft, zu verknüpfen. Obwohl das C4-Modell vor allem softwarezentriert ist, bilden Infrastrukturabhängigkeiten die Grundlage, auf der diese Softwarecontainer ruhen. Die korrekte Abbildung dieser Abhängigkeiten stellt sicher, dass Änderungen an der Infrastruktur die Softwarefunktionalität nicht stören.

1. Unterscheidung zwischen logischen und physischen Abhängigkeiten

Ein häufiger Fehler besteht darin, den Softwarecontainer mit der physischen Hardware zu verwechseln. Ein Webanwendungscontainer läuft auf einem Server, aber das Diagramm sollte sich vor allem auf die Softwaregrenze konzentrieren.

|

Aspekt |

Logische Sicht |

Physische Sicht |

|---|---|---|

|

Schwerpunkt |

Funktionalität und Schnittstellen |

Hardware und Netztopologie |

|

Beispiel |

API-Gateway |

Kubernetes-Cluster / EC2-Instanz |

|

Stabilität |

Hoch (Änderungen selten) |

Niedrig (Änderungen häufig) |

|

Verwendung des Diagramms |

Systemdesign |

Bereitstellungsplanung |

Im Kontext der C4-Containeransicht ordnen wir den Softwarecontainer den Infrastrukturressourcen zu, die zur Unterstützung erforderlich sind. Wir ersetzen den Container nicht durch den Server; wir zeigen die Beziehung auf.

2. Arten von Infrastrukturabhängigkeiten

Abhängigkeiten in diesem Kontext fallen in bestimmte Kategorien. Ihre korrekte Identifizierung hilft bei der Planung von Redundanz, Sicherheit und Leistung.

-

Datenabhängigkeiten: Wo wird Daten gespeichert? Dazu gehören Datenbanken, Objektspeicher und Dateisysteme. Der Container benötigt Zugriff zum Lesen und Schreiben von Daten.

-

Prozessabhängigkeiten: Benötigt der Container eine Kommunikation mit einem anderen Prozess? Dazu gehören Nachrichtenwarteschlangen, Caching-Ebenen und Hintergrundarbeiter.

-

Steuerungsabhängigkeiten: Ruhet der Container auf externen Authentifizierungs- oder Autorisierungsdiensten? Dazu gehören Identitätsanbieter und API-Schlüssel.

-

Rechenabhängigkeiten: Ruhet der Container auf externen Rechenressourcen? Dazu gehören serverlose Funktionen oder GPU-Instanzen.

3. Visualisierung der Zuordnung

Um diese Abhängigkeiten effektiv darzustellen, sollte das Diagramm klare Konventionen verwenden. Pfeile zeigen die Richtung der Kommunikation an. Beschriftungen beschreiben das Protokoll oder den Datentyp. Infrastrukturelemente können als Boxen mit spezifischer Gestaltung dargestellt werden, um sie von Anwendungscontainern zu unterscheiden.

Zum Beispiel könnte ein „Benutzeroberfläche“-Container mit einem „Backend-API“-Container verbunden sein. Der „Backend-API“-Container verbindet sich dann mit einem „Relationale Datenbank“-Container und einem „Cache“-Container. Darunter könnten Sie angeben, dass der Datenbank-Container auf einer bestimmten Infrastruktur-Ebene liegt, beispielsweise einem verwalteten Dienst oder einem dedizierten Cluster.

🛠️ Schritt-für-Schritt-Methode zur Zuordnung

Die Erstellung einer genauen Karte von Infrastrukturabhängigkeiten erfordert einen systematischen Ansatz. Die Einhaltung eines Prozesses sorgt für Konsistenz über verschiedene Teams und Projekte hinweg.

Schritt 1: Bestand an vorhandenen Containern erfassen

Beginnen Sie damit, alle Software-Container innerhalb der Systemgrenze aufzulisten. Diese Liste sollte enthalten:

-

Webanwendungen

-

API-Dienste

-

Datenbankinstanzen

-

Nachrichtenwarteschlangen

-

Integrationen mit externen Systemen

Fügen Sie nicht jeden Mikrodienst hinzu, wenn das System groß ist. Konzentrieren Sie sich auf die primären Wertströme. Gruppieren Sie relevante Dienste, wo sinnvoll, um Klarheit zu bewahren.

Schritt 2: Verbindungsstellen identifizieren

Für jeden Container identifizieren Sie, wie er mit anderen verbunden ist. Stellen Sie folgende Fragen:

-

Welche Protokolle werden verwendet (HTTP, gRPC, TCP)?

-

Welche Daten werden ausgetauscht?

-

Ist die Verbindung synchron oder asynchron?

-

Gibt es Sicherheitsanforderungen (TLS, Authentifizierung)?

Dieser Schritt hilft, die Abhängigkeiten klar zu definieren. Er geht über „es ist mit etwas verbunden“ hinaus zu „es ist über HTTPS mit JWT-Authentifizierung mit etwas verbunden“.

Schritt 3: Verknüpfung mit Infrastrukturressourcen

Weisen Sie nun die Container der Infrastruktur zu. Das bedeutet nicht, die physischen Server zu zeichnen. Stattdessen sollten Sie die Abbildung mit Anmerkungen versehen, um den Infrastrukturkontext darzustellen.

-

Hosting-Umgebung:Läuft der Container vor Ort, in der Cloud oder in einer hybriden Umgebung?

-

Netzwerksegmentierung:Befindet sich der Container in einer öffentlichen Subnetz oder einer privaten VLAN?

-

Skalierung:Benötigt der Container eine automatische Skalierung?

-

Dauerhafte Speicherung:Wird die Daten in Speicher, auf Festplatte oder in einem Cloud-Objektspeicher gespeichert?

Verwenden Sie Notizen oder Randanmerkungen, um diese Informationen zu vermitteln, ohne die Hauptabbildung zu überladen. Dadurch bleibt die visuelle Hierarchie übersichtlich.

Schritt 4: Mit Stakeholdern abstimmen

Sobald die Abbildung entworfen ist, überprüfen Sie sie gemeinsam mit den zuständigen Teams. Dazu gehören DevOps, Sicherheit und Entwicklungsleiter.

-

DevOps:Stellen Sie sicher, dass die Annahmen zur Infrastruktur korrekt sind.

-

Sicherheit:Stellen Sie sicher, dass sensible Datenflüsse korrekt identifiziert und geschützt sind.

-

Entwicklung:Stellen Sie sicher, dass der logische Ablauf mit der tatsächlichen Implementierung übereinstimmt.

Dieser Überprüfungsprozess ist entscheidend. Er erfasst Abweichungen zwischen der dokumentierten Architektur und der tatsächlichen Bereitstellung.

✅ Best Practices für die Dokumentation

Die Pflege von architektonischen Diagrammen ist oft schwieriger als die Erstellung. Um langfristigen Nutzen zu gewährleisten, sollten Sie diese Best Practices befolgen.

|

Praxis |

Warum es wichtig ist |

Wie es umgesetzt wird |

|---|---|---|

|

Bleiben Sie einfach |

Komplexe Diagramme werden ignoriert. |

Beschränken Sie die Anzahl der Container auf 10 bis 15 pro Diagramm. Verwenden Sie Zoom-Ebenen. |

|

Standardisieren Sie die Notation |

Stellt sicher, dass alle die Symbole verstehen. |

Verwenden Sie konsistente Formen für Datenbanken, APIs und Benutzer. |

|

Versionskontrolle |

Verfolgt Änderungen im Laufe der Zeit. |

Speichern Sie die Quelldateien des Diagramms in einem Code-Repository. |

|

Aktualisierung bei Änderung |

Verhindert veraltete Informationen. |

Verknüpfen Sie Diagramm-Updates mit Code-Pull-Anfragen. |

|

Fokus auf Wert |

Vermeidet die Dokumentation des Selbstverständlichen. |

Dokumentieren Sie nur Abhängigkeiten, die Risiko oder Kosten beeinflussen. |

⚠️ Häufige Fallen, die vermieden werden sollten

Selbst erfahrene Architekten können bei der Abbildung von Abhängigkeiten in Fallen geraten. Die Aufmerksamkeit auf diese häufigen Probleme hilft dabei, Dokumentationen höherer Qualität zu erstellen.

1. Überkonzipierung des Diagramms

Die Darstellung jeder einzelnen Abhängigkeit kann das Diagramm unleserlich machen. Wenn ein Container mit einem Protokollservice verbunden ist, könnte dies als angenommene Infrastruktur gelten und kein eigenes Feld erfordern, es sei denn, die Protokollierungsstrategie ist komplex. Konzentrieren Sie sich auf die kritischen Pfade, die die Systemstabilität beeinflussen.

2. Ignorieren asynchroner Abläufe

Viele moderne Systeme basieren auf ereignisgesteuerten Architekturen. Wenn Sie nur Anfrage-Antwort-Pfeile zeichnen, verpassen Sie den Ablauf von Ereignissen. Verwenden Sie unterschiedliche Linienstile oder Symbole, um asynchrone Nachrichten, Warteschlangen und Streams darzustellen.

3. Benutzer durch Infrastrukturdetails verwirren

Die Containeransicht befasst sich mit Software. Zeichnen Sie physische Netzwerkschalter, Router oder Firewalls, so bewegen Sie sich in die Bereitstellungsansicht. Halten Sie die Infrastrukturabbildung auf hohem Niveau. Erwähnen Sie die Art der Infrastruktur, nicht spezifische IP-Adressen oder Hardwaremodelle.

4. Vernachlässigung von Sicherheitsgrenzen

Abhängigkeiten kreuzen oft Sicherheitszonen. Die Nichtkennzeichnung von Stellen, an denen Authentifizierung oder Verschlüsselung erforderlich ist, kann zu Sicherheitslücken führen. Kennzeichnen Sie Verbindungen, die öffentliche Netzwerke durchqueren oder strenge Zugriffssteuerungen erfordern, deutlich.

🔄 Wartung und Evolution

Die Architektur ist nicht statisch. Systeme entwickeln sich weiter, Abhängigkeiten verschieben sich und die Infrastruktur ändert sich. Ein Diagramm, das vor sechs Monaten korrekt war, kann heute veraltet sein. Um die Integrität der C4-Containeransicht zu gewährleisten, sollten Sie eine lebendige Dokumentationsstrategie verfolgen.

Automatisieren Sie, wo möglich

Verwenden Sie Werkzeuge, die Diagramme aus Code- oder Konfigurationsdateien generieren können. Dadurch verringert sich der manuelle Aufwand zur Aktualisierung der Dokumentation. Wenn sich der Infrastrukturcode ändert, kann das Diagramm möglicherweise automatisch aktualisiert werden.

Regelmäßige Überprüfungen

Planen Sie regelmäßige Überprüfungen der Architekturdiagramme. Überprüfen Sie während dieser Überprüfungen, ob das Diagramm dem aktuellen Zustand des Systems entspricht. Fragen Sie:

-

Gibt es neu hinzugefügte Container?

-

Sind einige Container deaktiviert oder entfernt worden?

-

Sind die Kommunikationsprotokolle geändert worden?

-

Ist die Infrastrukturabbildung immer noch korrekt?

Integrieren Sie in CI/CD

Überlegen Sie, die Diagrammvalidierung in die Continuous Integration-Pipeline zu integrieren. Wenn ein Pull Request die Architektur erheblich verändert, lösen Sie eine Überprüfung aus, um sicherzustellen, dass die Dokumentation aktualisiert wird. Dadurch entsteht eine Kultur, in der Dokumentation als Code behandelt wird.

📝 Prüfliste für die Abhängigkeitszuordnung

Bevor Sie Ihr C4-Container-Ansicht-Diagramm endgültig festlegen, durchlaufen Sie diese Prüfliste, um Vollständigkeit zu gewährleisten.

-

☐ Sind alle wichtigen Software-Container enthalten?

-

☐ Ist die Richtung des Datenflusses eindeutig gekennzeichnet?

-

☐ Sind die Kommunikationsprotokolle gekennzeichnet?

-

☐ Ist der Infrastrukturkontext annotiert (z. B. Cloud, On-Prem)?

-

☐ Sind Sicherheitsgrenzen und Authentifizierungsverfahren vermerkt?

-

☐ Ist das Diagramm frei von unnötigem technischem Ballast?

-

☐ Wurden die Diagramme von der Betriebsabteilung überprüft?

-

☐ Ist das Diagramm an einem zentralen, zugänglichen Ort gespeichert?

🔗 Integration mit anderen Ansichten

Die Container-Ansicht existiert nicht isoliert. Sie ist mit der Systemkontext-Ansicht und der Komponenten-Ansicht verbunden. Stellen Sie bei der Abbildung von Infrastrukturabhängigkeiten sicher, dass die Konsistenz über diese Ansichten hinweg gewahrt bleibt.

-

Systemkontext: Stellen Sie sicher, dass die hier gezeigten externen Systeme mit den Abhängigkeiten in der Container-Ansicht übereinstimmen.

-

Komponenten-Ansicht: Stellen Sie sicher, dass die internen Komponenten logisch den Containern zugeordnet sind, in denen sie sich befinden.

Diese Ausrichtung verhindert Widersprüche. Wenn beispielsweise ein Container in der Container-Ansicht als „Nur Cloud“ gekennzeichnet ist, sollte der Systemkontext ihn nicht auf einem lokalen Server laufen lassen. Konsistenz schafft Vertrauen in die Dokumentation.

💡 Letzte Überlegungen

Die Abbildung von Infrastrukturabhängigkeiten mithilfe der C4-Container-Ansicht ist eine entscheidende Fähigkeit für technische Leiter und Architekten. Sie bietet Klarheit darüber, wie Software mit der Umgebung interagiert, die sie unterstützt. Durch eine strukturierte Vorgehensweise, die Vermeidung häufiger Fehler und die kontinuierliche Pflege der Diagramme können Teams eine lebendige Karte ihrer Architektur erstellen.

Diese Klarheit unterstützt bessere Entscheidungen hinsichtlich Skalierbarkeit, Sicherheit und Kosten. Sie verringert das Risiko von Ausfällen aufgrund dokumentierter Abhängigkeiten. Letztendlich geht es nicht darum, perfekte Diagramme zu erstellen, sondern nützliche, die dem Team helfen, das System zu verstehen, das sie entwickeln und pflegen.

Beginnen Sie mit den Grundlagen. Identifizieren Sie Ihre Container. Zeichnen Sie ihre Verbindungen auf. Kennzeichnen Sie den Infrastrukturkontext. Überprüfen und verfeinern Sie. Dieser iterative Prozess führt zu robuster architektonischer Dokumentation, die der Zeit standhält.