In der modernen Softwareentwicklung ist die Einhaltung von Vorschriften wie DSGVO, HIPAA oder SOC 2 längst kein optionaler Aspekt mehr. Es ist eine grundlegende Voraussetzung für den Betrieb. Allerdings wird Compliance oft als Prüfliste behandelt, die von Auditeuren am Ende eines Projekts durchgeführt wird. Dieser Ansatz führt häufig zu Lücken, bei denen architektonische Entscheidungen nicht mit rechtlichen Anforderungen übereinstimmen. Eine effektivere Strategie besteht darin, die Validierung der Compliance direkt in den architektonischen Gestaltungsprozess einzubetten.

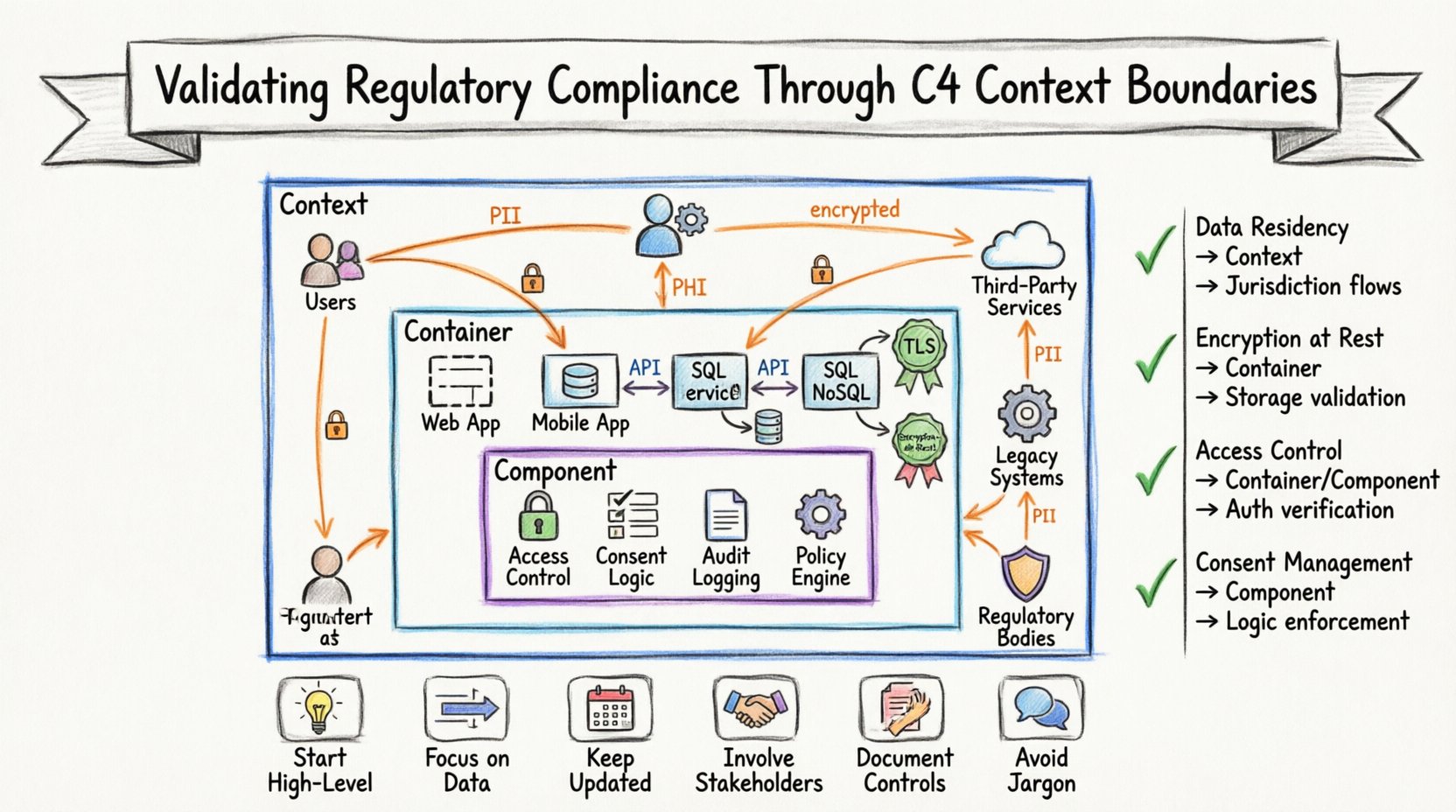

Das C4-Modell bietet eine strukturierte Möglichkeit, die Softwarearchitektur auf verschiedenen Abstraktionsstufen zu visualisieren und zu dokumentieren. Durch die Nutzung der Context-, Container- und Component-Diagramme können Organisationen Datenflüsse abbilden, externe Entitäten identifizieren und Sicherheitskontrollen überprüfen, ohne sich in Implementierungsdetails zu verlieren. Dieser Leitfaden untersucht, wie man diese diagrammatischen Grenzen effektiv nutzen kann, um die regulatorische Compliance zu validieren.

Der Schnittpunkt von Architektur und Vorschrift 📜

Regulatorische Rahmenwerke sind von Natur aus mit Daten, Zugriff und Systemintegrität beschäftigt. Sie legen fest, wie Informationen gespeichert werden sollen, wer darauf zugreifen darf und wie sie während der Übertragung geschützt werden müssen. Wenn eine Architektur mit dem C4-Modell dokumentiert wird, werden diese abstrakten Konzepte zu konkreten visuellen Elementen.

- Sichtbarkeit von Datenflüssen:Compliance-Audits erfordern oft Nachweise dafür, wohin Daten fließen. Context-Diagramme zeigen externe Systeme und Datenflüsse explizit an, was es erleichtert, zu identifizieren, wo sensible Informationen Netzwerkgrenzen überschreiten.

- Grenzdefinition:Vorschriften verlangen oft spezifische Kontrollen für die „Perimeter“-Sicherheit. Das C4-Modell definiert klare Grenzen zwischen dem System und der Außenwelt und bietet eine visuelle Referenz für diese Kontrollzonen.

- Kommunikation mit Stakeholdern:Auditeure und Rechtsabteilungen können die technische Implementierung möglicherweise nicht verstehen. Ein Context-Diagramm bietet eine gemeinsame Sprache, die es nicht-technischen Stakeholdern ermöglicht, die Compliance-Anforderungen anhand der Systemarchitektur zu überprüfen.

Die Integration von Compliance-Prüfungen in die Erstellung von C4-Diagrammen stellt sicher, dass jede architektonische Entscheidung von Beginn an regulatorischen Beschränkungen Rechnung trägt. Dieser proaktive Ansatz reduziert technischen Schulden und vermeidet kostspielige Nachbesserungen später.

Verständnis der C4-Modell-Ebenen für Auditeure 🧩

Um die Compliance effektiv zu validieren, muss man verstehen, welche Informationen jede Ebene des C4-Modells offenlegt. Jede Stufe erfüllt eine spezifische Funktion im Audit-Trail und hebt unterschiedliche Aspekte des Verhaltens und der Sicherheitslage des Systems hervor.

1. Context-Diagramm: Die Übersichtsebene 🌍

Das Context-Diagramm ist der Einstiegspunkt für die Compliance-Validierung. Es stellt das gesamte Software-System als ein einzelnes Feld innerhalb seiner Umgebung dar. Dieses Diagramm konzentriert sich auf:

- Externe Entitäten:Dies sind Personen, Systeme oder Organisationen, die mit der Software interagieren. Für die Compliance ist die Identifizierung dieser Entitäten entscheidend. Zum Beispiel müssen Sie unter Datenschutzgesetzen genau wissen, welche Drittparteien personenbezogene Daten erhalten.

- Systemwechselwirkungen:Die Pfeile zwischen dem System und den externen Entitäten stellen Datenflüsse dar. Diese Flüsse unterliegen Vorschriften bezüglich Verschlüsselung, Einwilligung und Datennutzungsort.

- Systemzweck:Eine kurze Beschreibung dessen, was das System tut, hilft Auditeuren, den Umfang der anwendbaren Compliance-Anforderungen für diese spezifische Funktionalität zu verstehen.

2. Container-Diagramm: Die Komponentenansicht 🗄️

Wenn das System über eine einzelne Ausführbare hinauswächst, ist das Context-Diagramm nicht mehr ausreichend. Das Container-Diagramm zerlegt das System in größere Bausteine wie Webanwendungen, mobile Apps, Datenbanken oder Mikrodienste. Diese Ebene ist entscheidend für:

- Identifikation der Datenlagerung:Compliance-Vorschriften erfordern oft spezifische Schutzmaßnahmen für Daten im Ruhezustand. Die Identifizierung der spezifischen Container, die für die Speicherung verantwortlich sind, ermöglicht eine gezielte Überprüfung der Kontrollen.

- Sichtbarkeit des Technologie-Stacks:Während spezifische Softwarenamen in öffentlichen Dokumentationen vermieden werden sollten, hilft das Wissen über die Art der Technologie (z. B. „SQL-Datenbank“ gegenüber „NoSQL-Cache“), die inhärenten Sicherheitsfunktionen und Compliance-Risiken einzuschätzen.

- Interface-Management:Container kommunizieren über APIs oder Protokolle. Auditeure müssen sicherstellen, dass diese Schnittstellen Sicherheitsstandards wie OAuth oder TLS einhalten.

3. Komponentendiagramm: Die funktionale Sicht 🧱

Das Komponentendiagramm geht tiefer in einen bestimmten Container ein und zeigt die interne Logik. Obwohl es für die hochrangige Compliance weniger üblich ist, ist es nützlich für:

- Logiküberprüfung:Sicherstellen, dass die durch Vorschriften erforderliche spezifische Geschäftslogik (z. B. Datenaufbewahrungszeiträume) korrekt implementiert ist.

- Zugriffssteuerung:Überprüfen, ob interne Funktionen die erforderlichen Berechtigungen durchsetzen, bevor der Zugriff auf sensible Operationen erlaubt wird.

Zuordnung von Compliance-Anforderungen zu Diagrammebenen 🗺️

Verschiedene Vorschriften beeinflussen unterschiedliche Teile der Architektur. Die folgende Tabelle zeigt, wie spezifische Compliance-Anforderungen den C4-Modell-Ebenen zugeordnet werden, was einen strukturierten Ansatz für die Validierung bietet.

| Compliance-Anforderung | C4-Ebene | Validierungs-Fokus |

|---|---|---|

| Datenspeicherung und Souveränität | Kontext | Identifizieren, wo Daten über externe Entitätsflüsse aus der Zuständigkeit verlassen werden. |

| Datenverschlüsselung im Ruhezustand | Container | Überprüfen, ob Speichercontainer genehmigte Verschlüsselungsmethoden verwenden. |

| Datenaustausch mit Dritten | Kontext | Alle externen Systeme, die Daten vom primären System erhalten, abbilden. |

| Zugriffssteuerung und Authentifizierung | Container/Komponente | Sicherstellen, dass Eingangspunkte und interne Funktionen gültige Anmeldeinformationen erfordern. |

| Audit-Protokollierung | Container | Bestätigen, dass Protokollierungsmechanismen innerhalb der relevanten Container vorhanden sind. |

| Einwilligungsmanagement | Komponente | Validieren, dass die Logik zur Benutzerwahl vor der Datenverarbeitung durchgesetzt wird. |

Das Kontextdiagramm als Compliance-Grenze 🌐

Das Kontextdiagramm ist vermutlich das wichtigste Werkzeug für die erste Compliance-Validierung. Es zwingt das Team, den Umfang des Systems zu definieren. Ohne eine klare Definition dessen, was innerhalb und was außerhalb des Systems liegt, kann Compliance nicht gemessen werden.

Identifizierung externer Entitäten

Bei einer regulatorischen Prüfung ist die Definition einer „externen Entität“ entscheidend. Dazu gehören:

- Endbenutzer: Personen, deren Daten verarbeitet werden. Ihre Einwilligung und Rechte müssen respektiert werden.

- Drittdienstleister: Cloud-Anbieter, Zahlungsprozessoren oder Analysetools. Verträge mit diesen Entitäten müssen mit den Datenverarbeitungsvereinbarungen übereinstimmen.

- Veraltete Systeme: Ältere Systeme, die möglicherweise weiterhin mit der neuen Architektur interagieren. Diese bergen oft erhebliche Compliance-Risiken, wenn sie nicht ordnungsgemäß dokumentiert sind.

- Regulierungsbehörden: In einigen Fällen sind Regierungsbehörden externe Entitäten, die Datenberichterstattung erfordern.

Analyse der Datenflüsse

Jeder Pfeil im Kontextdiagramm stellt einen Datenfluss dar. Jeder Fluss muss auf Compliance geprüft werden:

- Richtung: Bewegt sich Daten in das System hinein, aus dem System heraus oder in beide Richtungen? Daten, die das System verlassen, lösen oft strengere Vorschriften aus.

- Art: Welche Art von Daten bewegt sich? Ist es PII (persönlich identifizierbare Informationen), PHI (geschützte Gesundheitsinformationen) oder Finanzdaten?

- Häufigkeit: Handelt es sich um einen Echtzeit-Stream oder eine Stapelübertragung? Echtzeit-Übertragungen können unterschiedliche Sicherheitsmaßnahmen erfordern.

- Verschlüsselung: Ist der Fluss im Transit verschlüsselt? Compliance-Vorgaben verlangen typischerweise TLS oder gleichwertige Protokolle für Daten im Transport.

Container und Datenlokalisierung 🗄️

Sobald der Kontext festgelegt ist, zeigt das Container-Diagramm detailliert, wo die Daten tatsächlich gespeichert sind. Hier werden oft spezifische technische Kontrollen vorgeschrieben.

Speichersteuerung

Vorschriften wie die DSGVO und das CCPA verlangen von Organisationen, genau zu wissen, wo personenbezogene Daten gespeichert werden. Das Container-Diagramm sollte Speichercontainer explizit kennzeichnen. Dadurch können Prüfer überprüfen:

- Standort: Sind die Speichercontainer in Regionen lokalisiert, die gesetzlich erlaubt sind?

- Zugriff: Wer hat administrativen Zugriff auf diese Container?

- Aufbewahrung: Wie lange wird Daten vor der Löschung aufbewahrt?

API-Sicherheit

Moderne Systeme verlassen sich stark auf APIs, um Container zu verbinden. Diese Schnittstellen sind häufige Fehlerquellen für die Einhaltung von Vorgaben. Das Diagramm hilft dabei, folgendes zu identifizieren:

- Authentifizierungsmechanismen: Sind APIs durch Schlüssel, Tokens oder Zertifikate geschützt?

- Rate Limiting: Gibt es Maßnahmen, um Missbrauch oder Denial-of-Service-Angriffe zu verhindern?

- Eingabeverifizierung: Sind APIs so konfiguriert, dass sie schädliche Eingaben ablehnen, um Injection-Angriffe zu verhindern?

Überprüfung der Grenzen 🔍

Sobald die Diagramme erstellt und gepflegt wurden, werden sie Teil des Beweismaterials während einer Prüfung. Doch die Erstellung eines Diagramms reicht nicht aus; es muss genau und aktuell sein.

Nachvollziehbarkeit

Prüfer suchen nach Nachvollziehbarkeit zwischen Anforderungen und Implementierung. Das C4-Modell unterstützt dies, indem es hochrangige Geschäftsziele mit technischen Komponenten verknüpft. Zum Beispiel kann eine Anforderung an „Datenminimierung“ vom Kontextdiagramm (welche Daten gesammelt werden) bis zum Komponentendiagramm (wie diese Daten verarbeitet werden) nachverfolgt werden.

Beweissicherung

Digitale Artefakte sind überzeugende Beweise. Die Diagramme selbst dienen als Beweis dafür, dass die Architektur mit der Einhaltung von Vorgaben im Blick entworfen wurde. Um dies zu stärken:

- Versionskontrolle: Halten Sie die Diagramme in einem versionskontrollierten Repository. Dies zeigt die Entwicklung des Systems und wie Compliance-Anforderungen im Laufe der Zeit erfüllt wurden.

- Metadaten: Fügen Sie den Diagrammen Metadaten hinzu, die angeben, wann sie überprüft wurden und von wem. Dies zeigt ein aktives Compliance-Programm.

- Anmerkungen: Verwenden Sie Notizen innerhalb der Diagramme, um bestimmte Compliance-Maßnahmen hervorzuheben, wie beispielsweise „Verschlüsselt am Speicherort“ oder „MFA erforderlich“.

Häufige Fehler in der Compliance-Dokumentation 🚫

Selbst mit einem soliden Rahmenwerk machen Teams oft Fehler, die ihre Compliance-Bemühungen untergraben. Das Vermeiden dieser Fallen ist entscheidend für eine erfolgreiche Prüfung.

- Veraltete Diagramme: Der häufigste Fehler ist es, dass Diagramme veralten. Wenn sich das System ändert, die Diagramme aber nicht, ist die Dokumentation irreführend und potenziell nicht konform.

- Überdimensionierung: Die Erstellung von Komponentendiagrammen für jedes Microservice ist für die oberflächliche Compliance nicht notwendig. Bleiben Sie bei den meisten Prüfungen bei den Ebenen Kontext und Container.

- Ignorieren von Datenflüssen: Die Konzentration nur auf Speicherung und die Ignorierung der Datenbewegung zwischen Systemen kann zu Sicherheitslücken führen.

- Sicherheit voraussetzen Nehmen Sie nicht an, dass ein Container sicher ist, nur weil er existiert. Die Diagramme müssen die vorhandenen Sicherheitsmaßnahmen ausdrücklich dokumentieren.

- Verwirrende Ebenen:Die Vermischung von Kontext- und Container-Details kann Prüfer verwirren. Halten Sie die Ebenen klar voneinander getrennt, um Klarheit zu gewährleisten.

Aufrechterhaltung der Konformität im Laufe der Zeit 🔄

Konformität ist kein einmaliger Vorgang; es ist ein kontinuierlicher Zustand. Vorschriften ändern sich, und die Technologie entwickelt sich weiter. Das C4-Modell bietet eine flexible Struktur, die sich diesen Veränderungen anpassen kann.

Änderungsmanagement

Wenn eine neue Funktion hinzugefügt oder eine bestehende geändert wird, müssen die Diagramme aktualisiert werden. Dies sollte Teil des standardmäßigen Entwicklungsprozesses sein. Die Integration von Diagramm-Updates in den Pull-Request-Prozess stellt sicher, dass die Dokumentation mit dem Code synchron bleibt.

Regelmäßige Überprüfungen

Planen Sie regelmäßige Überprüfungen der Architekturdokumentation. Diese Überprüfungen sollten sowohl technische Leiter als auch Compliance-Offiziere einbeziehen. Diese Zusammenarbeit stellt sicher, dass die Diagramme die aktuellen Geschäftsregeln und regulatorischen Erwartungen widerspiegeln.

Automatisierte Prüfungen

Verwenden Sie, wo möglich, automatisierte Werkzeuge, um die Diagramme auf Übereinstimmung mit Compliance-Vorgaben zu prüfen. Beispielsweise können Skripte die Diagramme scannen, um sicherzustellen, dass alle externen Datenflüsse mit Verschlüsselungsanforderungen markiert sind. Dadurch wird der manuelle Aufwand und menschliche Fehler reduziert.

Zusammenfassung der Best Practices ✅

Um die regulatorische Konformität erfolgreich mit dem C4-Modell zu validieren, befolgen Sie diese zentralen Prinzipien:

- Beginnen Sie auf hoher Ebene:Beginnen Sie mit dem Kontextdiagramm, um die Systemgrenze und externe Interaktionen zu definieren.

- Fokussieren Sie sich auf Daten:Priorisieren Sie die Abbildung von Datenflüssen und Speicherorten gegenüber Implementierungsdetails.

- Halten Sie es aktuell:Behandeln Sie Diagramme als lebendige Dokumente, die sich mit dem System weiterentwickeln müssen.

- Beteiligen Sie Stakeholder:Stellen Sie sicher, dass rechtliche und Compliance-Teams die Diagramme überprüfen, nicht nur Entwickler.

- Dokumentieren Sie Kontrollen:Dokumentieren Sie Sicherheitskontrollen innerhalb der Diagramme explizit, um Prüfer zu unterstützen.

- Vermeiden Sie Fachjargon:Verwenden Sie klare Beschriftungen und Beschreibungen, damit nicht-technische Prüfer die Architektur verstehen können.

Durch die Einbindung der Compliance-Validierung in den Prozess der architektonischen Dokumentation können Organisationen Systeme entwickeln, die sicher, konform und widerstandsfähig sind. Das C4-Modell bietet die Struktur, die erforderlich ist, um diese komplexen Beziehungen sichtbar und handhabbar zu machen. Es wandelt abstrakte regulatorische Anforderungen in konkrete architektonische Entscheidungen um und schließt die Lücke zwischen rechtlichen Verpflichtungen und technischer Realität.

Letztendlich geht es nicht nur darum, eine Prüfung zu bestehen, sondern Vertrauen aufzubauen. Wenn Stakeholder genau sehen können, wie Daten durch klare, gut gepflegte Diagramme behandelt und geschützt werden, wächst das Vertrauen in das System. Diese Transparenz ist die Grundlage eines reifen Compliance-Programms.