Các sơ đồ kiến trúc phần mềm đóng vai trò như bản vẽ thiết kế cho các đội phát triển. Chúng truyền đạt cách các hệ thống tương tác, nơi dữ liệu chảy, và cách các thành phần được cấu trúc. Tuy nhiên, một sơ đồ mô hình C4 tiêu chuẩn thường thiếu một khía cạnh then chốt: bảo mật. Không thể hiện rõ các ranh giới bảo mật, các kiến trúc sư và nhà phát triển có thể vô tình tạo ra các hệ thống mà các giả định về niềm tin không rõ ràng, dẫn đến các lỗ hổng mà việc sửa chữa sau này sẽ tốn kém. Việc tích hợp các ranh giới bảo mật vào sơ đồ container C4 đảm bảo quản lý rủi ro được lồng ghép vào giai đoạn thiết kế thay vì được thêm vào như một bước sau.

Hướng dẫn này khám phá cách biểu diễn hiệu quả các biện pháp kiểm soát bảo mật, các khu vực tin cậy và các cơ chế bảo vệ dữ liệu trong khuôn khổ mô hình C4. Bằng cách tuân theo các quy ước đã được thiết lập, các đội ngũ có thể tạo ra các sơ đồ không chỉ rõ ràng về cấu trúc mà còn nhận thức được bảo mật. Cách tiếp cận này thúc đẩy giao tiếp tốt hơn giữa các kỹ sư bảo mật, nhà phát triển và các bên liên quan kinh doanh.

🏗️ Bối cảnh mô hình C4 về bảo mật

Mô hình C4 cung cấp cách tiếp cận phân cấp để tài liệu hóa kiến trúc phần mềm. Nó gồm bốn cấp độ: Bối cảnh hệ thống, Container, Thành phần và Mã nguồn. Đối với việc trực quan hóa bảo mật, cấp độCấp độ Containerthường là cấp độ quan trọng nhất. Cấp độ này mô tả các khối xây dựng phần mềm cấp cao như ứng dụng web, ứng dụng di động, API và cơ sở dữ liệu.

Khi giới thiệu các ranh giới bảo mật, mục tiêu là làm rõ nơi niềm tin kết thúc và môi trường không đáng tin cậy bắt đầu. Một sơ đồ container mà không có bối cảnh bảo mật có thể cho thấy Hệ thống A giao tiếp với Hệ thống B, nhưng không tiết lộ kết nối đó có được mã hóa, xác thực hay đi qua mạng công cộng hay không. Việc thêm các ranh giới bảo mật sẽ lấp đầy khoảng trống thông tin này.

- Cấp độ 1 (Bối cảnh hệ thống):Hữu ích để xác định các phụ thuộc bên ngoài và các mối quan hệ tin cậy cấp cao giữa hệ thống của bạn với người dùng hoặc các bên thứ ba.

- Cấp độ 2 (Container):Điểm tập trung chính của hướng dẫn này. Ở đây, bạn xác định các khu vực nội bộ, các đoạn mạng và các mức phân loại dữ liệu.

- Cấp độ 3 (Thành phần):Có thể dùng để biểu diễn logic bảo mật chi tiết, chẳng hạn như các mô-đun xác thực, nhưng thường trở nên quá chi tiết cho các đánh giá bảo mật cấp cao.

Bằng cách tập trung vào cấp độ Container, các kiến trúc sư có thể duy trì sự cân bằng giữa trừu tượng và chi tiết. Điều này đảm bảo các quyết định bảo mật được thể hiện rõ ràng mà không làm quá tải sơ đồ bằng các chi tiết triển khai.

🧱 Xác định các ranh giới bảo mật

Một ranh giới bảo mật đại diện cho một khu vực mà niềm tin thay đổi. Việc vượt qua một ranh giới yêu cầu các biện pháp kiểm soát cụ thể, chẳng hạn như xác thực, ủy quyền hoặc mã hóa. Trong một sơ đồ, các ranh giới này nhóm các container có cùng tư thế bảo mật hoặc nằm trong cùng một đoạn mạng.

Các loại ranh giới

Hiểu rõ các loại ranh giới khác nhau sẽ giúp lựa chọn biểu diễn trực quan phù hợp:

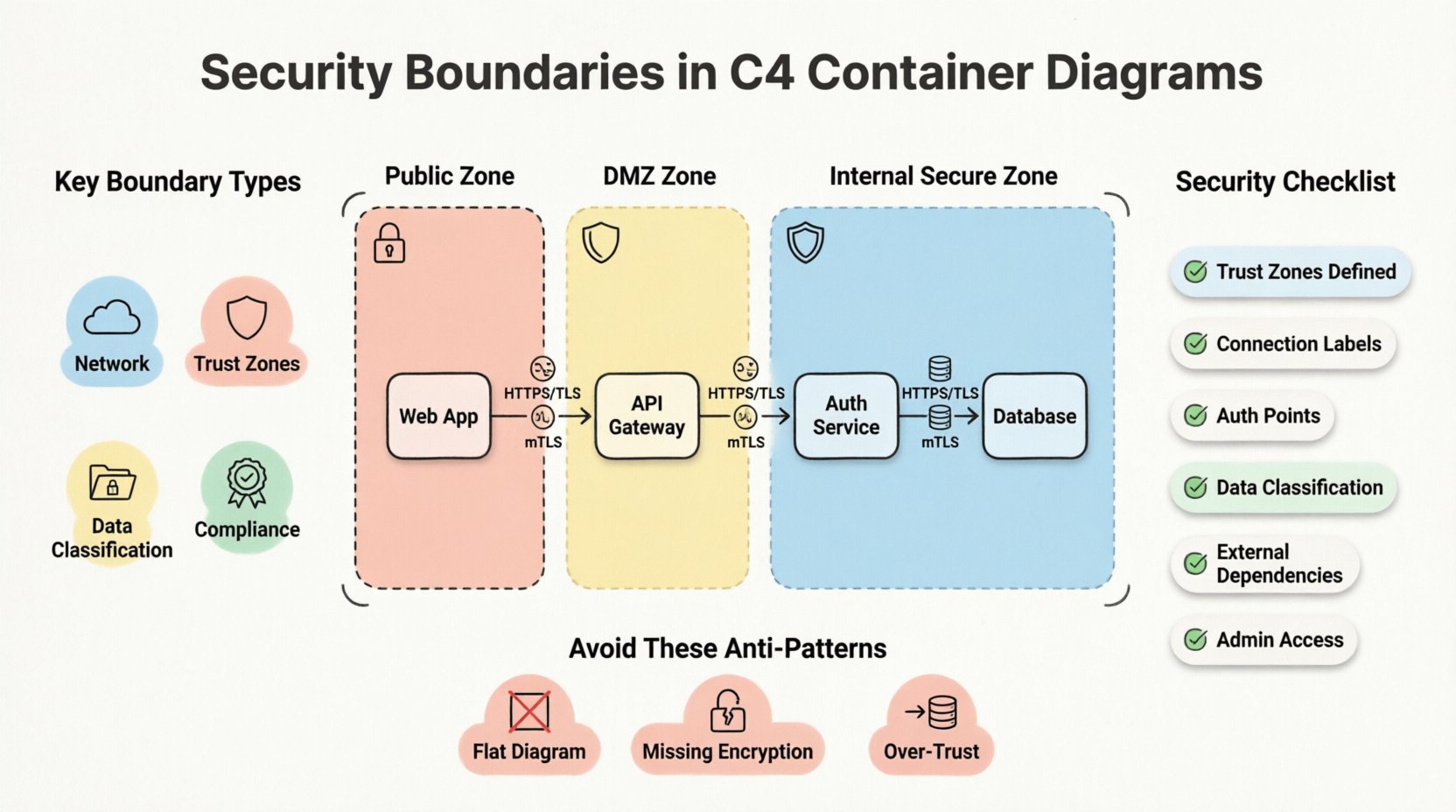

- Ranh giới mạng:Phân biệt giữa các mạng nội bộ riêng tư, truy cập internet công cộng và các môi trường tách biệt như DMZ (Vùng phi quân sự).

- Khu vực tin cậy:Phân biệt giữa các dịch vụ nội bộ hoàn toàn đáng tin cậy và các giao diện bên ngoài được tin cậy một phần.

- Phân loại dữ liệu:Nhóm các container xử lý dữ liệu nhạy cảm (thông tin cá nhân, hồ sơ tài chính) riêng biệt với các dịch vụ công khai.

- Khu vực tuân thủ:Tách biệt các hệ thống dựa trên yêu cầu tuân thủ pháp lý, chẳng hạn như các hệ thống yêu cầu tuân thủ GDPR so với các công cụ vận hành thông thường.

Niềm tin và luồng dữ liệu

Bảo mật về cơ bản là về niềm tin. Mọi kết nối giữa các container đều ngụ ý một mối quan hệ tin cậy. Nếu Container A gửi dữ liệu đến Container B, thì A tin rằng B sẽ xử lý dữ liệu đó đúng cách. Nếu B bị xâm phạm, A sẽ ở trong tình trạng rủi ro.

Trực quan hóa niềm tin này là rất quan trọng. Các mũi tên trong sơ đồ C4 đại diện cho luồng dữ liệu, nhưng chúng cũng nên ngụ ý hướng tin cậy. Một đường ranh giới cho thấy việc vượt qua nó yêu cầu kiểm tra bảo mật. Ví dụ, di chuyển từVùng công cộng đến Vùng nội bộphải kích hoạt bước xác thực.

🎨 Trực quan hóa các ranh giới trong sơ đồ container

Tính nhất quán trong ngôn ngữ trực quan là chìa khóa cho tài liệu hiệu quả. Khi vẽ các ranh giới bảo mật, ký hiệu cần phải trực quan. Không có tiêu chuẩn toàn cầu duy nhất, nhưng các quy ước ngành đã hình thành và hoạt động tốt trong mô hình C4.

Tiêu chuẩn ký hiệu

Hầu hết các công cụ dùng để tạo sơ đồ C4 hỗ trợ hình dạng và định dạng tùy chỉnh. Để biểu diễn các ranh giới bảo mật, hãy cân nhắc các thực hành chuẩn sau:

- Đường nét đứt:Sử dụng đường nét đứt để bao quanh một nhóm container. Điều này gợi ý một nhóm logic thay vì một bức tường vật lý.

- Vùng được tô màu:Một màu nền nhạt có thể chỉ ra một vùng. Ví dụ, nền màu đỏ nhạt có thể chỉ ra vùng công cộng có rủi ro cao, trong khi màu xanh chỉ ra vùng nội bộ đáng tin cậy.

- Biểu tượng:Thêm biểu tượng ổ khóa nhỏ hoặc khiên bên cạnh nhãn ranh giới để báo hiệu các biện pháp bảo mật đang hoạt động.

- Nhãn:Đặt tên rõ ràng cho ranh giới. Sử dụng các thuật ngữ như Mạng công cộng, Vùng an toàn, hoặc DMZ.

Chiến lược mã hóa màu

Màu sắc là một tín hiệu mạnh mẽ. Tuy nhiên, nó phải được sử dụng một cách có chủ ý. Tránh sử dụng màu sắc một cách tùy tiện. Thay vào đó, hãy ánh xạ màu sắc với các trạng thái bảo mật:

- Đỏ/Cam:Rủi ro cao, tiếp xúc công khai, nguồn đầu vào không đáng tin cậy.

- Vàng:Rủi ro trung bình, DMZ, hoặc giao diện bán đáng tin cậy.

- Xanh/Lam:Rủi ro thấp, nội bộ, các dịch vụ đáng tin cậy.

- Xám:Các hệ thống cũ hoặc các thành phần lỗi thời cần được xử lý cẩn thận.

Đảm bảo các lựa chọn màu sắc là khả dụng. Sử dụng các mẫu hoặc nhãn thêm vào màu sắc để đảm bảo sơ đồ vẫn đọc được cho người dùng bị suy giảm thị lực màu.

🔒 Triển khai các biện pháp kiểm soát bảo mật trong sơ đồ

Sau khi các ranh giới được vẽ, bước tiếp theo là chú thích các kết nối vượt qua những ranh giới đó. Một đường nối vượt qua ranh giới bảo mật là một sự kiện bảo mật. Điều này đòi hỏi các biện pháp kiểm soát cụ thể.

Mã hóa và giao thức

Gắn nhãn các kết nối với các giao thức được sử dụng. Điều này giúp người đọc hiểu về trạng thái bảo mật của dữ liệu đang truyền.

- HTTPS/TLS:Tiêu chuẩn cho lưu lượng web. Ghi rõ phiên bản nếu có liên quan (ví dụ: TLS 1.3).

- mTLS:TLS hai chiều phổ biến trong kiến trúc microservices. Điều này cho thấy xác thực danh tính mạnh.

- SSH:Dành cho truy cập quản trị hoặc chuyển file nội bộ.

- Chưa mã hóa:Gắn nhãn rõ ràng bất kỳ lưu lượng nào chưa được mã hóa. Điều này làm nổi bật rủi ro cần được khắc phục.

Xác thực và ủy quyền

Người dùng xác thực ở đâu? Dịch vụ nào xác minh token? Những câu hỏi này cần được trả lời từ sơ đồ.

- Cổng API:Thường đóng vai trò điểm vào. Ghi chú chúng là ranh giới nơi xác thực xảy ra.

- OAuth/SSO:Hiển thị luồng token giữa người dùng, cổng và các dịch vụ phía sau.

- Tài khoản dịch vụ:Chỉ rõ nếu các dịch vụ xác thực bằng danh tính máy thay vì token người dùng.

🔄 Các mẫu kiến trúc phổ biến

Một số mẫu kiến trúc xuất hiện thường xuyên trong các hệ thống phần mềm hiện đại. Những mẫu này có các xem xét riêng về ranh giới bảo mật.

1. Mẫu DMZ

Vùng phi quân sự (DMZ) nằm giữa internet công cộng và mạng nội bộ. Nó chứa các thành phần cần được truy cập từ bên ngoài nhưng không nên có quyền truy cập trực tiếp vào dữ liệu nhạy cảm.

- Ranh giới:Bao quanh các máy chủ web hoặc cân bằng tải trong vùng DMZ.

- Kết nối: DMZ giao tiếp với vùng nội bộ thông qua một cổng bị giới hạn hoặc điểm cuối API.

- Mục tiêu bảo mật:Hạn chế phạm vi tổn hại nếu thành phần tiếp xúc công khai bị xâm nhập.

2. Microservices với Mesh dịch vụ

Trong kiến trúc microservices, các dịch vụ thường xuyên giao tiếp với nhau. Mesh dịch vụ xử lý quản lý lưu lượng và bảo mật.

- Biên giới:Mỗi dịch vụ là một container riêng biệt. Mesh tạo ra một lớp phủ logic.

- Kết nối:Tất cả lưu lượng nội bộ đều được mã hóa (mTLS).

- Mục tiêu bảo mật:Không tin tưởng nào. Mọi dịch vụ đều phải xác minh lẫn nhau.

3. Chia tách cơ sở dữ liệu

Không phải tất cả cơ sở dữ liệu đều nên được xử lý như nhau. Các kho lưu trữ dữ liệu nhạy cảm cần được tách biệt.

- Biên giới:Đặt các cơ sở dữ liệu nhạy cảm vào một subnet chuyên dụng hoặc vùng bảo mật.

- Kết nối:Chỉ các container ứng dụng cụ thể mới có thể kết nối đến cơ sở dữ liệu.

- Mục tiêu bảo mật:Ngăn chặn di chuyển ngang. Nếu một container ứng dụng bị xâm nhập, kẻ tấn công không thể truy cập cơ sở dữ liệu trực tiếp.

📊 Danh sách kiểm tra đánh giá bảo mật

Trước khi hoàn tất sơ đồ, hãy thực hiện đánh giá bảo mật. Sử dụng danh sách kiểm tra sau để đảm bảo tất cả các biên giới và biện pháp kiểm soát cần thiết đều được thể hiện.

| Mục kiểm tra | Tiêu chí | Tại sao điều này quan trọng |

|---|---|---|

| Các vùng tin cậy đã được xác định | Tất cả các container có được gán vào một vùng tin cậy không? | Làm rõ nơi nào cần các biện pháp kiểm soát bảo mật. |

| Nhãn kết nối | Các giao thức và phương pháp mã hóa có được đánh nhãn không? | Đảm bảo dữ liệu đang truyền tải được bảo mật. |

| Điểm xác thực | Điểm vào cho xác thực có rõ ràng không? | Xác định nơi thực hiện kiểm soát truy cập. |

| Phân loại dữ liệu | Các kho lưu trữ dữ liệu nhạy cảm có được tách biệt không? | Bảo vệ các tài sản có giá trị cao. |

| Các phụ thuộc bên ngoài | Các dịch vụ bên thứ ba có được đánh dấu không? | Nhấn mạnh các rủi ro trong chuỗi cung ứng. |

| Truy cập quản trị | Truy cập quản trị có được giới hạn không? | Ngăn chặn việc kiểm soát hệ thống trái phép. |

Bảng này phục vụ như một tài liệu tham khảo nhanh trong quá trình xem xét mã nguồn hoặc hồ sơ quyết định kiến trúc (ADRs). Nó đảm bảo rằng bảo mật không bị bỏ qua trong giai đoạn thiết kế.

⚠️ Các mẫu chống bảo mật

Tránh sai lầm quan trọng không kém gì việc tuân theo các thực hành tốt nhất. Các mẫu chống sau thường xuất hiện trong các sơ đồ thiếu ranh giới bảo mật.

- Sơ đồ phẳng:Vẽ tất cả các container trong một hộp mà không có vùng phân cách. Điều này ngụ ý rằng tất cả các thành phần đều được tin tưởng như nhau, điều này hiếm khi đúng.

- Thiếu nhãn mã hóa:Hiển thị các mũi tên mà không xác định HTTPS. Điều này tạo ra sự mơ hồ về bảo vệ dữ liệu.

- Tin tưởng quá mức:Kết nối trực tiếp một container tiếp xúc công cộng với một container cơ sở dữ liệu mà không có thành phần trung gian. Đây là một vectơ tấn công kinh điển.

- Ranh giới tĩnh:Không cập nhật sơ đồ khi hạ tầng thay đổi. Một sơ đồ thể hiện cấu trúc mạng cũ còn tệ hơn cả không có sơ đồ nào.

- Bỏ qua luồng dữ liệu:Chỉ tập trung vào cấu trúc tĩnh và bỏ qua cách dữ liệu di chuyển qua các ranh giới. Bảo mật là động.

📈 Bảo trì và phát triển

Các ranh giới bảo mật không phải là tĩnh. Khi hệ thống phát triển, các dịch vụ mới được thêm vào và mối đe dọa thay đổi. Các sơ đồ phải phát triển cùng với chúng. Xem sơ đồ như một tài liệu sống là điều cần thiết cho bảo mật lâu dài.

Kiểm soát phiên bản

Lưu trữ sơ đồ trong hệ thống kiểm soát phiên bản cùng với mã nguồn. Điều này cho phép các đội ngũ theo dõi cách các ranh giới bảo mật thay đổi theo thời gian. Khi xảy ra sự cố bảo mật, việc xem lại lịch sử sơ đồ có thể tiết lộ ranh giới có bị thiếu hay cấu hình sai hay không.

Tạo tự động

Nếu có thể, hãy tạo sơ đồ từ mã nguồn hoặc cấu hình infrastructure-as-code. Điều này giúp giảm khoảng cách giữa tài liệu và hệ thống thực tế. Nếu hạ tầng thay đổi, sơ đồ sẽ được cập nhật tự động, đảm bảo các ranh giới bảo mật vẫn chính xác.

Kiểm toán định kỳ

Lên lịch kiểm tra định kỳ các sơ đồ kiến trúc. Trong các lần kiểm tra này, hãy đặt ra các câu hỏi bảo mật cụ thể:

- Có phụ thuộc mới nào được thêm vào mà vượt qua một ranh giới không?

- Các tiêu chuẩn mã hóa vẫn còn cập nhật chưa?

- Các vùng tin cậy vẫn còn phù hợp với cấu trúc mạng hiện tại không?

- Có các container không sử dụng nào cần được loại bỏ để giảm diện tấn công không?

🔍 Kết luận

Việc tích hợp các ranh giới bảo mật vào sơ đồ container C4 biến chúng từ những bản đồ cấu trúc đơn giản thành các hướng dẫn bảo mật toàn diện. Thực hành này làm rõ các mối quan hệ tin cậy, làm nổi bật các yêu cầu bảo vệ dữ liệu và thúc đẩy giao tiếp hiệu quả hơn giữa các đội nhóm. Bằng cách tuân thủ các ký hiệu nhất quán, quy trình gán nhãn và duy trì các sơ đồ theo thời gian, các tổ chức có thể xây dựng hệ thống bền vững hơn.

Bảo mật không phải là một sản phẩm; đó là một quy trình. Sơ đồ là một công cụ trong quy trình đó. Chúng làm cho những điều vô hình trở nên rõ ràng, giúp các kiến trúc sư phát hiện rủi ro trước khi chúng trở thành sự cố. Đầu tư thời gian vào tài liệu chính xác, tập trung vào bảo mật sẽ mang lại lợi ích lớn trong việc giảm thiểu lỗ hổng và phản ứng nhanh hơn với sự cố.

Bắt đầu bằng việc kiểm toán các sơ đồ hiện tại của bạn. Xác định nơi nào thiếu các ranh giới tin cậy. Thêm các vùng, nhãn và màu sắc cần thiết. Theo thời gian, thói quen này sẽ trở nên tự nhiên, thấm sâu vào chính ngôn ngữ bạn dùng để mô tả kiến trúc của mình.