✨ Introdução: Por que Fronteiras Importam Mais que o Código

Na atual paisagem de software em rápida evolução, a excelência técnica por si só é insuficiente. Os sistemas mais sofisticados falham quando os interessados não conseguem compreender seu propósito, escopo ou dependências.Clareza é o recurso mais escasso na engenharia de software moderna—e definir fronteiras de contexto do sistema é a ferramenta mais poderosa que temos para preservá-la.

Antes de escrever uma única linha de código, uma arquitetura bem-sucedida começa com um ato deliberado: traçar as linhas que separam o que seu sistema é do que ele interage. Essas fronteiras não são meras convenções diagramáticas; são decisões estratégicas que moldam a autonomia da equipe, estratégias de implantação, posturas de segurança e manutenibilidade de longo prazo. Quando as fronteiras são ambíguas, a dívida técnica acumula-se silenciosamente. Quando são explícitas, a colaboração floresce e a complexidade torna-se gerenciável.

Este guia fornece uma estruturação, um quadro acionável para definir fronteiras de contexto do sistema usando abordagens de modelagem comprovadas, como o Modelo C4 [[1]]. Seja você arquitetando um microserviço em campo aberto, modernizando um monólito legado ou alinhando equipes multifuncionais em torno de uma visão compartilhada, dominar a definição de fronteiras elevará sua prática arquitetônica e gerará valor de negócios tangível.

📐 Compreendendo o Papel do Diagrama de Contexto do Sistema

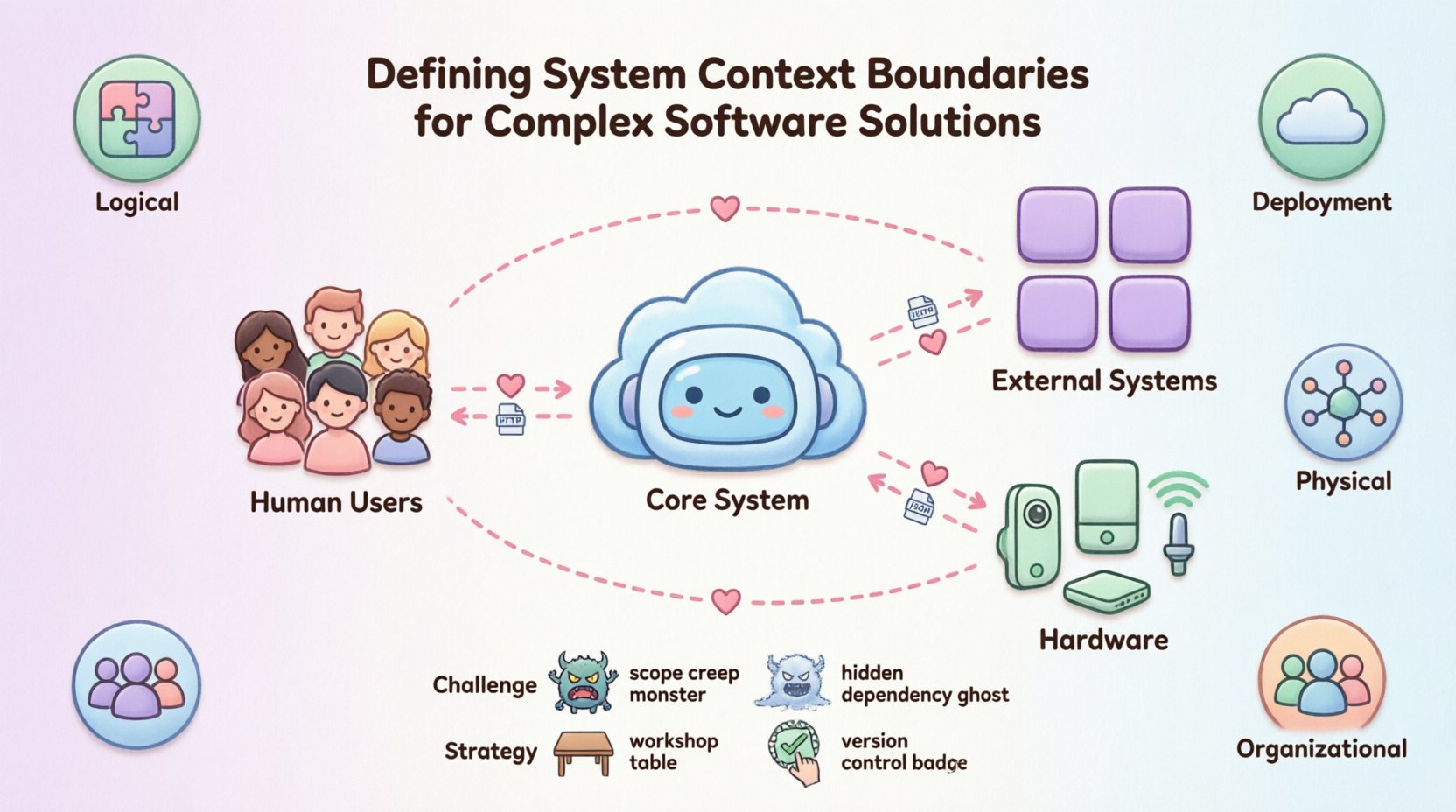

O diagrama de contexto do sistema atua como o mapa de alto nível da sua solução. É a primeira visão que os interessados encontram ao tentar compreender a arquitetura. Diferentemente de documentos de design detalhados, essa visão foca na interação entre o sistema e o mundo ao seu redor. Remove a complexidade interna para revelar as relações essenciais [[7]].

Esse nível de abstração serve vários propósitos fundamentais:

-

Comunicação: Permite que os interessados não técnicos compreendam o que o sistema faz, sem se perderem em detalhes de implementação [[29]].

-

Gestão de Escopo: Define visualmente o que está dentro do escopo do projeto e o que é considerado externo [[15]].

-

Identificação de Dependências: Destaca as conexões críticas necessárias para que o sistema funcione.

-

Onboarding: Novos membros da equipe podem compreender rapidamente o ecossistema em que irão atuar.

Sem um diagrama de contexto claro, as equipes frequentemente enfrentam suposições. Um desenvolvedor pode supor que um banco de dados específico é interno, enquanto outro o trata como um serviço externo. Esses mal-entendidos levam a erros de integração e dívida técnica. Uma fronteira definida remove essa ambiguidade ao estabelecer explicitamente os limites de propriedade e responsabilidade [[11]].

🎯 Identificando a Fronteira do Sistema Central

Definir a fronteira do próprio sistema é um processo de tomada de decisão que exige consideração cuidadosa. A fronteira não é necessariamente uma linha física no código, mas uma separação lógica de responsabilidades. Responde à pergunta: “O que esta solução específica controla, e em que ela depende?” [[12]].

Ao determinar o sistema central, considere os seguintes fatores:

-

Propriedade Empresarial: Qual domínio empresarial este sistema atende diretamente? A fronteira do sistema frequentemente se alinha com a propriedade funcional de uma equipe ou departamento.

-

Unidade de Implantação: O sistema pode ser implantado de forma independente? Se o código pode ser liberado sem exigir uma atualização sincronizada de outro serviço, é provável que represente uma fronteira válida [[18]].

-

Propriedade de Dados: O sistema mantém seu próprio estado persistente? Se os dados são compartilhados ou gerenciados por outra entidade, a fronteira pode precisar ser ajustada.

-

Domínio de Falha: Se este sistema falhar, ele derruba todo o ecossistema? Se sim, a fronteira pode ser muito ampla.

É comum encontrar situações em que a fronteira é ambígua. Por exemplo, um módulo de relatórios deveria fazer parte do sistema central de transações ou ser um serviço de relatórios separado? Essa decisão afeta como os dados fluem e como as equipes colaboram. Uma fronteira mais rígida incentiva o foco especializado, enquanto uma fronteira mais flexível simplifica a coordenação. O objetivo é encontrar um equilíbrio que atenda às necessidades atuais do negócio sem sobredimensionar para cenários futuros [[19]].

👥 Catalogando Atores Externos

Uma vez definido o sistema principal, o próximo passo é identificar os atores. Atores são as entidades que interagem com o sistema. Eles não fazem parte do sistema em si, mas são essenciais para seu funcionamento. Identificar incorretamente os atores é uma fonte comum de confusão arquitetônica.

Atores geralmente se dividem em três categorias:

-

Usuários Humanos: São as pessoas que interagem diretamente com o sistema. Isso inclui administradores, usuários finais ou operadores. Seu papel é iniciar ações ou consumir dados.

-

Sistemas Externos: São outras aplicações de software com as quais o sistema se comunica. Pode ser um processador de pagamentos, um banco de dados legado ou uma API de terceiros. O sistema trata esses como caixas pretas [[1]].

-

Hardware: Em alguns contextos, dispositivos físicos são atores. Isso inclui sensores, dispositivos IoT ou servidores especializados que hospedam a aplicação.

É crucial ser preciso ao rotular atores. Em vez de rotular simplesmente um grupo como “Usuários”, especifique a função. Por exemplo, “Cliente” é mais útil do que “Usuário”. Da mesma forma, ao lidar com sistemas externos, use o nome do sistema em vez de termos genéricos como “Banco de Dados”, a menos que o tipo específico de banco de dados seja irrelevante. Essa precisão ajuda a compreender a natureza da interação [[32]].

🔗 Definindo Interfaces e Fluxos de Dados

Fronteiras não são apenas linhas; são portões. Dados e requisições fluem por esses portões. Definir as interfaces na fronteira é tão importante quanto definir a própria fronteira. Uma interface define o contrato entre o sistema e o ator.

Considerações principais para a definição de interface incluem:

-

Protocolo: A comunicação é HTTP, TCP ou uma fila de mensagens? O protocolo determina a natureza da interação.

-

Direção: Os dados estão fluindo para dentro, para fora ou em ambas as direções? Alguns atores enviam apenas dados (por exemplo, um sensor), enquanto outros apenas os consomem (por exemplo, uma ferramenta de análise).

-

Autenticação: Como o acesso é controlado? O ator exige uma chave de API, um token OAuth ou um certificado?

-

Formato: Qual estrutura de dados é trocada? JSON, XML ou binário?

Documentar esses detalhes no nível de contexto evita problemas futuros. Se a interface for ambígua, os desenvolvedores farão suposições que podem conflitar com os requisitos reais. Por exemplo, assumir que um formato de dados é síncrono quando na verdade é assíncrono pode gerar problemas de bloqueio na arquitetura.

| Tipo de Fronteira | Definição | Implicação |

|---|---|---|

| Fronteira Lógica | Definida por módulos de código ou namespaces. | Fácil de modificar, mas o deploy pode estar acoplado. |

| Fronteira de Implantação | Definida por onde o código é executado. | Impactam a escalabilidade e os custos de infraestrutura. |

| Fronteira Física | Definida pela topologia de rede ou hardware. | Impactam a latência e as políticas de segurança. |

| Fronteira Organizacional | Definida pela propriedade da equipe. | Impactam os canais de comunicação e a velocidade das decisões. |

⚠️ Desafios Comuns na Definição de Fronteiras

Mesmo com uma metodologia clara, definir fronteiras pode ser difícil. As equipes frequentemente enfrentam armadilhas específicas que reduzem a qualidade da arquitetura. Reconhecer esses desafios cedo permite sua mitigação.

1. A Armadilha do Escopo Expandido

À medida que os requisitos evoluem, a fronteira do sistema frequentemente se expande. Recursos que eram anteriormente ‘úteis, mas não essenciais’ tornam-se requisitos centrais. Sem governança rigorosa, o diagrama de contexto do sistema torna-se obsoleto rapidamente. A solução é tratar o diagrama como um documento vivo que exige controle formal de mudanças para alterações na fronteira [[16]].

2. Dependências Ocultas

Às vezes, um sistema depende de um serviço que não é imediatamente óbvio. Por exemplo, um microserviço pode depender de um armazenamento compartilhado de configurações que não está mostrado no diagrama. Esse acoplamento oculto cria fragilidade. Todas as dependências devem ser explícitas na visão de contexto [[15]].

3. Sobreastractização

Por outro lado, os sistemas podem ser agrupados de forma excessivamente ampla. Agrupar múltiplos domínios de negócios distintos em um único ‘Sistema’ torna impossível entender o fluxo interno. Se o sistema contém muitos subdomínios, geralmente é melhor dividir a fronteira em múltiplos sistemas [[8]].

4. Estado Implícito

As dependências baseadas em estado implícito são perigosas. Se o Sistema A assume que o Sistema B está em um estado específico, uma mudança no Sistema B quebra o Sistema A. As fronteiras devem exigir a transferência explícita de estado. Os dados devem ser passados, e não assumidos.

🔄 Estratégias para Refinamento Iterativo

Definir fronteiras raramente é um evento único. É um processo iterativo que evolui conforme o sistema amadurece. As seguintes estratégias ajudam a manter a clareza ao longo do tempo.

-

Workshops:Realize sessões com os interessados para validar a fronteira. Peça-lhes para descrever o sistema com suas próprias palavras. Se a descrição deles diferir do diagrama, há uma lacuna de entendimento [[29]].

-

Análise de Código:Use ferramentas de análise estática para identificar dependências reais. Compare esses resultados com o diagrama de contexto documentado para garantir precisão.

-

Ciclos de Feedback: Incentive os desenvolvedores a sinalizar discrepâncias entre o diagrama e o código. Crie uma cultura em que a documentação seja de responsabilidade da equipe, e não apenas do arquiteto.

-

Versionamento: Versione os diagramas junto com o código. Isso garante que decisões históricas possam ser rastreadas até uma visão de contexto específica.

A refinação também envolve poda. Se uma conexão com um ator externo é raramente usada, ela deve ser revisada. Remover complexidade desnecessária da visão de contexto reduz a carga cognitiva e melhora a manutenibilidade [[23]].

🔗 Conectando o Contexto ao Design Interno

O diagrama de contexto do sistema não é uma ilha. Serve como âncora para diagramas de nível inferior. Em modelagem estruturada, a visão de contexto alimenta a visão de contêineres. Os contêineres são os principais blocos de construção dentro da fronteira do sistema [[3]].

Ao passar do contexto para o contêiner, garanta a consistência. Os atores definidos no diagrama de contexto devem mapear os pontos de entrada dos contêineres. Se um sistema externo se conecta ao “Sistema” no diagrama de contexto, deve haver um contêiner específico dentro desse sistema que exponha a interface.

Essa hierarquia garante rastreabilidade. Se uma mudança for necessária em um sistema externo, o impacto pode ser rastreado desde o diagrama de contexto até o contêiner e componente específicos. Essa rastreabilidade é vital para avaliação de riscos e análise de impacto [[5]].

📅 Manutenção e Controle de Versão

O desalinhamento da documentação é um assassino silencioso da arquitetura de software. Com o tempo, o código muda, mas os diagramas permanecem estáticos. Isso leva a uma desconexão entre o que a equipe acredita estar construindo e o que realmente está construindo. Para combater isso:

-

Geração Automatizada: Onde possível, gere diagramas a partir de anotações no código ou arquivos de configuração. Isso reduz o esforço manual necessário para mantê-los atualizados [[25]].

-

Frequência de Revisão: Inclua revisões de diagramas na planejamento de sprint ou reuniões de revisão arquitetônica. Torne isso uma parte padrão da definição de pronto.

-

Logs de Mudanças: Mantenha um log das mudanças na fronteira. Registre por que uma fronteira foi movida ou fundida. Isso fornece contexto para arquitetos futuros.

Manter o contexto do sistema é um investimento. Ele traz dividendos em tempo de onboarding reduzido, menos bugs de integração e decisões mais claras. Ao tratar a fronteira como um artefato de primeira classe, as equipes garantem que suas soluções de software permaneçam compreensíveis e gerenciáveis à medida que crescem [[22]].

🧩 Tratamento de Contextos Legados

Nem todos os sistemas começam de uma folha em branco. Muitas organizações herdam sistemas legados onde as fronteiras nunca foram claramente definidas. Nesses cenários, o objetivo é reverter o contexto sem interromper as operações.

A abordagem envolve:

-

Mapeamento de Tráfego: Analise logs de rede e gateways de API para identificar conexões ativas.

-

Entrevistando Operadores: Converse com as pessoas que gerenciam o sistema. Elas geralmente sabem quais sistemas externos são críticos.

-

Criando uma Visão “Como Está”: Documente o estado atual com precisão, mesmo que seja desorganizado. Isso fornece uma base para refatoração.

-

Refatoração Incremental: Uma vez que a fronteira é conhecida, desconecte lentamente as dependências. Mova a fronteira para um estado mais limpo ao longo do tempo.

Sistemas legados frequentemente sofrem com o sintoma do ‘Sistema Deus’, onde tudo está conectado a tudo. O objetivo aqui não é consertar tudo de uma vez, mas identificar a fronteira central e começar a isolar componentes. Essa abordagem gradual minimiza o risco ao mesmo tempo que melhora a clareza [[28]].

🛡️ Considerações de Segurança e Fronteiras

A segurança está inseparavelmente ligada às fronteiras. Uma fronteira define onde o confiança termina e onde começa a verificação. Atores externos nunca devem ser confiados implicitamente. A fronteira é o perímetro onde os controles de segurança são aplicados.

As principais considerações de segurança incluem:

-

Autenticação na Fronteira:Toda solicitação que cruza a fronteira deve ser autenticada. Isso evita o acesso não autorizado aos componentes internos.

-

Minimização de Dados:Passe apenas os dados necessários para a interação através da fronteira. Reduzir a exposição de dados diminui o impacto de possíveis violações.

-

Criptografia:Os dados em trânsito através da fronteira devem ser criptografados. Isso protege informações sensíveis contra interceptação.

-

Limitação de Taxa:As fronteiras são bons locais para aplicar limites de taxa, a fim de prevenir ataques de negação de serviço por atores externos.

Ao definir claramente a fronteira, as equipes de segurança podem configurar firewalls, proxies e gateways de forma mais eficaz. Elas sabem exatamente que tráfego esperar e o que bloquear.

🏁 Conclusão: Clareza como uma vantagem estratégica

Definir os limites do contexto do sistema não é um exercício burocrático — é uma disciplina estratégica que transforma a ambiguidade em alinhamento. Quando arquitetos e equipes investem tempo em traçar fronteiras claras e bem documentadas, elas criam mais do que diagramas: constroem entendimento compartilhado, reduzem a sobrecarga cognitiva e estabelecem parâmetros que permitem um crescimento sustentável.

Os sistemas de software mais resilientes não são aqueles com o código mais engenhoso, mas sim aqueles cuja arquitetura pode ser compreendida, evoluída e confiada por todos que nela atuam. Ao tratar a definição de fronteiras como uma prática fundamental — apoiada na refinamento iterativo, colaboração com partes interessadas e documentação viva — você capacita sua organização a navegar a complexidade com confiança.

Lembre-se: cada fronteira que você desenha é uma promessa. Uma promessa sobre propriedade, sobre contratos, sobre expectativas. Honre essas promessas com clareza, e seus sistemas recompensarão você com manutenibilidade, escalabilidade e valor duradouro. No fim, a clareza não apenas vence a complexidade — ela a torna gerenciável.

📚 Referências

- Ferramenta de Diagramas C4 pela Visual Paradigm – Visualize Arquitetura de Software com Facilidade: Este recurso destaca uma ferramenta que permite aos arquitetos de software criar diagramas de sistema claros, escaláveis e mantíveis usando a técnica de modelagem C4.

- Guia Definitivo para a Visualização do Modelo C4 usando as Ferramentas de IA da Visual Paradigm: Este guia explica como aproveitar a inteligência artificial para automatizar e aprimorar a visualização do modelo C4, para um design de arquitetura mais inteligente.

- Aproveitando o AI C4 Studio da Visual Paradigm para Documentação de Arquitetura Simplificada: Uma exploração do C4 Studio aprimorado por IA, que permite às equipes criar documentação de arquitetura de software limpa, escalável e altamente mantível.

- Guia para Iniciantes em Diagramas do Modelo C4: Um tutorial passo a passo projetado para ajudar iniciantes a criar diagramas do modelo C4 em todos os quatro níveis de abstração: Contexto, Contêineres, Componentes e Código.

- O Guia Definitivo para o C4-PlantUML Studio: Revolucionando o Design de Arquitetura de Software: Este artigo discute a integração da automação impulsionada por IA com a flexibilidade do PlantUML para simplificar o processo de design de arquitetura de software.

- Um Guia Completo sobre o C4 PlantUML Studio com IA da Visual Paradigm: Um guia detalhado que explica como este estúdio especializado transforma linguagem natural em diagramas C4 precisos e em camadas.

- C4-PlantUML Studio: Gerador de Diagramas C4 com Inteligência Artificial: Esta visão geral das funcionalidades descreve uma ferramenta de IA que gera automaticamente diagramas de arquitetura de software C4 diretamente a partir de descrições de texto simples.

- Tutorial Completo: Gerando e Modificando Diagramas de Componentes C4 com Chatbot de IA: Um tutorial prático que demonstra como usar um chatbot com inteligência artificial para gerar e aprimorar diagramas de componentes C4 por meio de um estudo de caso do mundo real.

- Lançamento do Suporte Completo ao Modelo C4 no Visual Paradigm: Um anúncio oficial sobre a inclusão do suporte abrangente ao modelo C4 para gerenciar diagramas de arquitetura em múltiplos níveis de abstração dentro da plataforma.

- Gerador de Modelo C4 com IA: Automatizando Diagramas para Equipes de DevOps e Nuvem: Este artigo discute como prompts de IA conversacional automatizam todo o ciclo de vida da modelagem C4, garantindo consistência e agilidade para equipes técnicas.