✨ Einführung: Warum Grenzen wichtiger sind als Code

In der heutigen rasch sich entwickelnden Softwarelandschaft reicht technische Exzellenz allein nicht aus. Die anspruchsvollsten Systeme scheitern, wenn Stakeholder ihren Zweck, ihren Umfang oder ihre Abhängigkeiten nicht verstehen können.Klarheit ist die seltene Ressource in der modernen Softwareentwicklung—und die Definition von Systemkontext-Grenzen ist das mächtigste Werkzeug, das wir besitzen, um sie zu bewahren.

Bevor eine einzige Codezeile geschrieben wird, beginnt eine erfolgreiche Architektur mit einer bewussten Handlung: die Linien zu ziehen, die unterscheiden, was Ihr System istist von dem, was esinteragiert mit. Diese Grenzen sind nicht bloß diagrammatische Konventionen; sie sind strategische Entscheidungen, die die Teamautonomie, die Bereitstellungstrategien, die Sicherheitsposition und die langfristige Wartbarkeit prägen. Wenn Grenzen unklar sind, sammelt sich technische Schulden stillschweigend an. Wenn sie klar definiert sind, blüht die Zusammenarbeit auf und die Komplexität wird beherrschbar.

Dieser Leitfaden bietet einen strukturierten, handlungsorientierten Rahmen zur Definition von Systemkontext-Grenzen unter Verwendung bewährter Modellierungsansätze wie das C4-Modell [[1]]. Egal, ob Sie einen neuen Microservice aufbauen, ein veraltetes Monolith-System modernisieren oder interdisziplinäre Teams um eine gemeinsame Vision herum ausrichten – die Beherrschung der Grenzdefinition wird Ihre architektonische Praxis verbessern und messbaren geschäftlichen Nutzen bringen.

📐 Verständnis der Rolle des Systemkontext-Diagramms

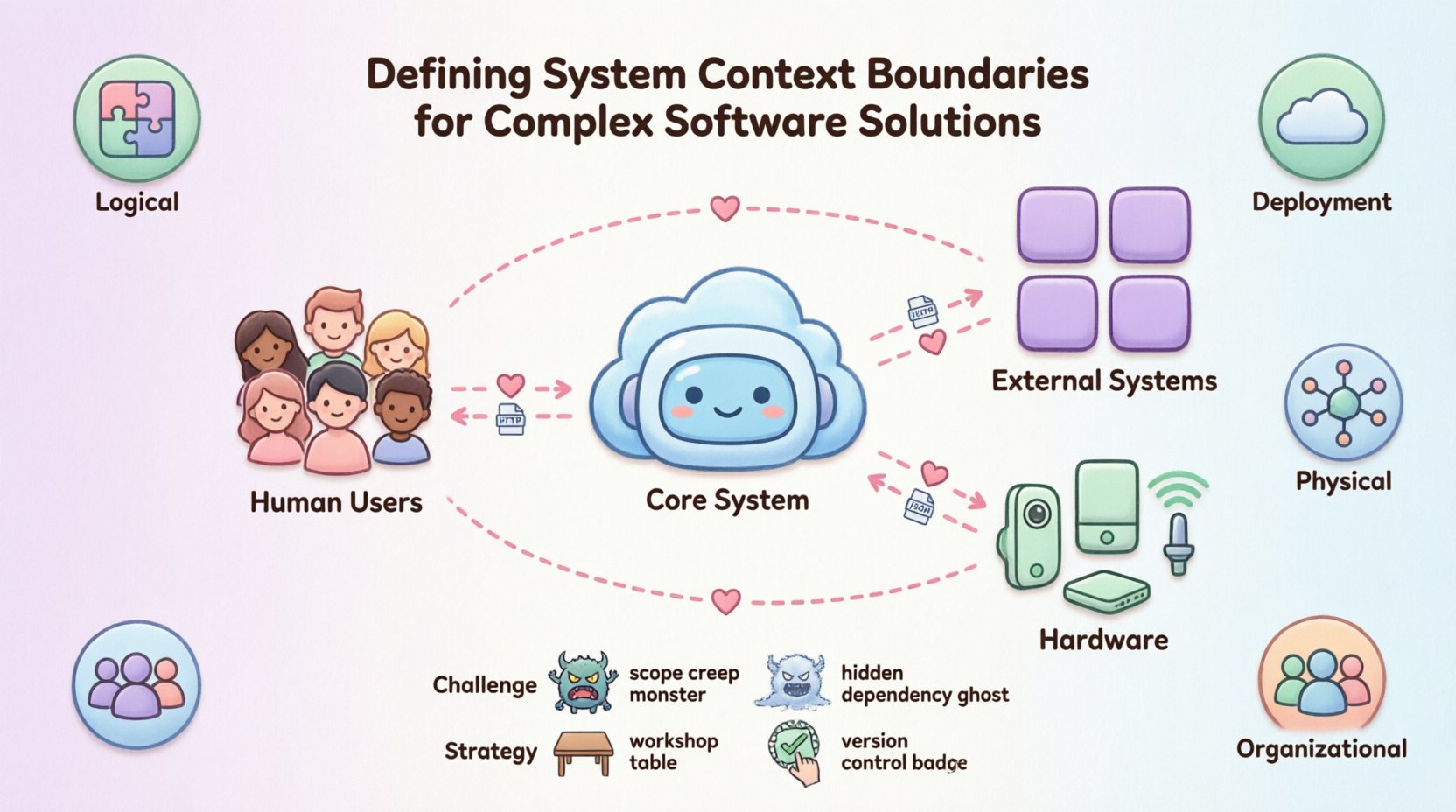

Das Systemkontext-Diagramm fungiert als grobe Karte Ihrer Lösung. Es ist die erste Sicht, die Stakeholder sehen, wenn sie die Architektur verstehen wollen. Im Gegensatz zu detaillierten Entwurfsdokumenten konzentriert sich diese Sicht auf die Interaktion zwischen dem System und der Welt um es herum. Sie entfernt die interne Komplexität, um die wesentlichen Beziehungen sichtbar zu machen [[7]].

Diese Abstraktionsebene dient mehreren zentralen Zwecken:

-

Kommunikation: Es ermöglicht nicht-technischen Stakeholdern, zu verstehen, was das System tut, ohne sich in Implementierungsdetails zu verlieren [[29]].

-

Umfangskontrolle: Es definiert visuell, was im Projektumfang liegt und was als extern betrachtet wird [[15]].

-

Abhängigkeitsidentifikation: Es hebt die entscheidenden Verbindungen hervor, die für die Funktion des Systems erforderlich sind.

-

Onboarding: Neue Teammitglieder können schnell das Ökosystem verstehen, in dem sie arbeiten werden.

Ohne ein klares Kontextdiagramm haben Teams oft Schwierigkeiten mit Annahmen. Ein Entwickler könnte annehmen, dass eine bestimmte Datenbank intern ist, während ein anderer sie als externen Dienst behandelt. Diese Missverständnisse führen zu Integrationsfehlern und technischen Schulden. Eine definierte Grenze beseitigt diese Unklarheit, indem sie die Grenzen der Verantwortung und des Eigentums explizit festlegt [[11]].

🎯 Identifizierung der Kernsystem-Grenze

Die Definition der Grenze des Systems selbst ist ein Entscheidungsprozess, der sorgfältige Überlegung erfordert. Die Grenze ist nicht unbedingt eine physische Linie im Code, sondern eine logische Trennung der Verantwortung. Sie beantwortet die Frage:„Was kontrolliert diese spezifische Lösung, und auf was verlässt sie sich?“ [[12]].

Bei der Bestimmung des Kernsystems sollten folgende Faktoren berücksichtigt werden:

-

Geschäfts-Eigentum: Welchem Geschäftsbereich dient dieses System direkt? Die Systemgrenze stimmt oft mit der funktionalen Verantwortung einer Abteilung oder eines Teams überein.

-

Bereitstellungseinheit: Kann das System unabhängig bereitgestellt werden? Wenn der Codebase veröffentlicht werden kann, ohne dass eine synchronisierte Aktualisierung von einem anderen Dienst erforderlich ist, stellt er wahrscheinlich eine gültige Grenze dar [[18]].

-

Dateneigentum: Behält das System seinen eigenen persistenten Zustand bei? Wenn die Daten geteilt oder von einer anderen Entität verwaltet werden, könnte die Grenze angepasst werden müssen.

-

Ausfallbereich: Führt ein Ausfall dieses Systems zum Zusammenbruch des gesamten Ökosystems? Wenn ja, könnte die Grenze zu breit sein.

Es ist häufig, dass Grenzen unscharf sind. Zum Beispiel: Soll ein Berichtsmodul Teil des Kerntransaktionssystems sein oder ein eigenständiger Berichtsdienst? Diese Entscheidung beeinflusst, wie Daten fließen und wie Teams zusammenarbeiten. Eine engere Grenze fördert eine spezialisierte Ausrichtung, während eine lockerere Grenze die Koordination vereinfacht. Ziel ist es, ein Gleichgewicht zu finden, das die aktuellen geschäftlichen Anforderungen unterstützt, ohne für zukünftige Szenarien übermäßig zu optimieren [[19]].

👥 Katalogisierung externer Akteure

Sobald das Kernsystem definiert ist, folgt der nächste Schritt: die Identifizierung der Akteure. Akteure sind die Entitäten, die mit dem System interagieren. Sie gehören nicht zum System selbst, sind aber für dessen Betrieb unverzichtbar. Die falsche Identifizierung von Akteuren ist eine häufige Quelle architektonischer Verwirrung.

Akteure fallen in der Regel in drei Kategorien:

-

Menschliche Benutzer: Das sind die Personen, die direkt mit dem System interagieren. Dazu gehören Administratoren, Endbenutzer oder Betreiber. Ihre Aufgabe besteht darin, Aktionen auszulösen oder Daten zu nutzen.

-

Externe Systeme: Das sind andere Softwareanwendungen, mit denen das System kommuniziert. Dazu können ein Zahlungsprozessor, eine veraltete Datenbank oder eine Drittanbieter-API gehören. Das System behandelt diese als schwarze Kästen [[1]].

-

Hardware: In einigen Kontexten sind physische Geräte Akteure. Dazu gehören Sensoren, IoT-Geräte oder spezialisierte Server, die die Anwendung hosten.

Es ist entscheidend, präzise bei der Bezeichnung von Akteuren zu sein. Statt eine Gruppe einfach als „Benutzer“ zu kennzeichnen, sollte die Rolle angegeben werden. Zum Beispiel ist „Kunde“ nützlicher als „Benutzer“. Ebenso sollte bei externen Systemen der Systemname verwendet werden, anstatt generischer Begriffe wie „Datenbank“, es sei denn, die spezifische Art der Datenbank ist irrelevant. Diese Präzision hilft dabei, die Art der Interaktion besser zu verstehen [[32]].

🔗 Definition von Schnittstellen und Datenflüssen

Grenzen sind nicht nur Linien; sie sind Tore. Daten und Anfragen fließen durch diese Tore. Die Definition der Schnittstellen an der Grenze ist ebenso wichtig wie die Definition der Grenze selbst. Eine Schnittstelle definiert den Vertrag zwischen dem System und dem Akteur.

Wichtige Überlegungen bei der Definition von Schnittstellen sind:

-

Protokoll: Ist die Kommunikation HTTP, TCP oder eine Nachrichtenwarteschlange? Das Protokoll bestimmt die Art der Interaktion.

-

Richtung: Fließt Daten hinein, hinaus oder in beide Richtungen? Einige Akteure senden nur Daten (z. B. ein Sensor), während andere sie nur verbrauchen (z. B. ein Analysetool).

-

Authentifizierung: Wie wird der Zugriff kontrolliert? Benötigt der Akteur einen API-Schlüssel, ein OAuth-Token oder ein Zertifikat?

-

Format: Welche Datenstruktur wird ausgetauscht? JSON, XML oder binär?

Die Dokumentation dieser Details auf Kontextebene verhindert nachgelagerte Probleme. Wenn die Schnittstelle unklar ist, treffen Entwickler Annahmen, die mit den tatsächlichen Anforderungen im Widerspruch stehen können. Zum Beispiel kann die Annahme, ein Datenformat sei synchron, während es tatsächlich asynchron ist, zu blockierenden Problemen in der Architektur führen.

| Grenztyp | Definition | Auswirkung |

|---|---|---|

| Logische Grenze | Definiert durch Code-Module oder Namensräume. | Leicht zu ändern, aber die Bereitstellung kann gekoppelt sein. |

| Bereitstellungsgrenze | Definiert durch den Ort, an dem der Code ausgeführt wird. | Wirkt sich auf Skalierbarkeit und Infrastrukturkosten aus. |

| Physische Grenze | Definiert durch Netztopologie oder Hardware. | Wirkt sich auf Latenz und Sicherheitsrichtlinien aus. |

| Organisatorische Grenze | Definiert durch Team-Eigentum. | Wirkt sich auf Kommunikationskanäle und Entscheidungsgeschwindigkeit aus. |

⚠️ Häufige Herausforderungen bei der Grenzdefinition

Selbst mit einer klaren Methodik kann die Definition von Grenzen schwierig sein. Teams stoßen oft auf spezifische Fallen, die die Qualität der Architektur beeinträchtigen. Die frühzeitige Erkennung dieser Herausforderungen ermöglicht eine Milderung.

1. Der Sichtweiten-Expansions-Trap

Wenn sich die Anforderungen entwickeln, dehnt sich die Systemgrenze oft aus. Funktionen, die einst als „schön, aber nicht unbedingt nötig“ galten, werden zu Kernanforderungen. Ohne strikte Governance wird das Systemkontextdiagramm schnell veraltet. Die Lösung besteht darin, das Diagramm als lebendiges Dokument zu behandeln, das formelle Änderungssteuerung für Grenzverschiebungen erfordert [[16]].

2. Versteckte Abhängigkeiten

Manchmal beruht ein System auf einem Dienst, der nicht sofort offensichtlich ist. Zum Beispiel könnte ein Mikrodienst von einem gemeinsam genutzten Konfigurationsspeicher abhängen, der im Diagramm nicht ersichtlich ist. Diese versteckte Kopplung erzeugt Fragilität. Jede Abhängigkeit muss im Kontextüberblick explizit sein [[15]].

3. Überabstraktion

Umgekehrt können Systeme zu stark zusammengefasst werden. Die Zusammenfassung mehrerer unterschiedlicher Geschäftsbereiche in einem einzigen „System“ macht es unmöglich, den internen Ablauf zu verstehen. Wenn das System zu viele Unterdomeinen enthält, ist es oft besser, die Grenze in mehrere Systeme aufzuteilen [[8]].

4. Impliziter Zustand

Abhängigkeiten, die auf implizitem Zustand basieren, sind gefährlich. Wenn System A annimmt, dass System B in einem bestimmten Zustand ist, führt eine Änderung in System B zu einem Ausfall von System A. Grenzen sollten einen expliziten Zustandsübergang erzwingen. Daten sollten übergeben, nicht angenommen werden.

🔄 Strategien für die iterative Verbesserung

Die Definition von Grenzen ist selten ein einmaliger Vorgang. Es ist ein iterativer Prozess, der sich mit der Reife des Systems weiterentwickelt. Die folgenden Strategien helfen, über die Zeit Klarheit zu bewahren.

-

Workshops: Durchführung von Sitzungen mit Stakeholdern zur Validierung der Grenze. Fordern Sie sie auf, das System in eigenen Worten zu beschreiben. Wenn ihre Beschreibung vom Diagramm abweicht, besteht eine Lücke im Verständnis [[29]].

-

Codeanalyse: Verwenden Sie statische Analysetools, um tatsächliche Abhängigkeiten zu identifizieren. Vergleichen Sie diese Ergebnisse mit dem dokumentierten Kontextdiagramm, um Genauigkeit zu gewährleisten.

-

Feedback-Schleifen: Ermuntern Sie Entwickler, Abweichungen zwischen dem Diagramm und dem Code zu markieren. Schaffen Sie eine Kultur, in der die Dokumentation von dem Team, nicht nur vom Architekten, getragen wird.

-

Versionsverwaltung: Versionieren Sie die Diagramme zusammen mit dem Code. Dadurch wird sichergestellt, dass historische Entscheidungen auf eine bestimmte Kontextansicht zurückverfolgt werden können.

Die Verfeinerung beinhaltet auch das Ausdünnen. Wenn eine Verbindung zu einem externen Akteur selten genutzt wird, sollte sie überprüft werden. Das Entfernen unnötiger Komplexität aus der Kontextansicht verringert die kognitive Belastung und verbessert die Wartbarkeit [[23]].

🔗 Verbindung des Kontexts mit der internen Architektur

Das System-Kontext-Diagramm ist kein Eiland. Es dient als Anker für niedrigere Diagramme. Bei strukturiertem Modellieren fließt die Kontextansicht in die Containeransicht ein. Die Container sind die wichtigsten Bausteine innerhalb der Systemgrenze [[3]].

Beim Übergang vom Kontext zur Containeransicht stellen Sie die Konsistenz sicher. Die in der Kontextansicht definierten Akteure müssen den Eingangspunkten der Container entsprechen. Wenn ein externes System mit dem „System“ im Kontextdiagramm verbunden ist, muss innerhalb dieses Systems ein spezifischer Container existieren, der die Schnittstelle bereitstellt.

Diese Hierarchie gewährleistet die Rückverfolgbarkeit. Wenn eine Änderung in einem externen System erforderlich ist, kann der Einfluss vom Kontextdiagramm bis hin zum spezifischen Container und Komponente zurückverfolgt werden. Diese Rückverfolgbarkeit ist entscheidend für die Risikobewertung und die Auswirkungsanalyse [[5]].

📅 Wartung und Versionskontrolle

Dokumentationsdrift ist ein stiller Killer der Softwarearchitektur. Im Laufe der Zeit ändert sich der Code, die Diagramme bleiben jedoch statisch. Dies führt zu einer Diskrepanz zwischen dem, was das Team glaubt, zu bauen, und dem, was tatsächlich gebaut wird. Um dies zu bekämpfen:

-

Automatisierte Generierung: Wo immer möglich, generieren Sie Diagramme aus Code-Anmerkungen oder Konfigurationsdateien. Dadurch wird der manuelle Aufwand zur Aktualisierung reduziert [[25]].

-

Review-Taktdauer: Integrieren Sie Diagramm-Reviews in die Sprint-Planung oder architektonische Review-Meetings. Machen Sie dies zu einem festen Bestandteil der Definition von „Done“.

-

Änderungsprotokolle: Führen Sie ein Protokoll der Grenzänderungen. Dokumentieren Sie, warum eine Grenze verschoben oder zusammengelegt wurde. Dies liefert Kontext für zukünftige Architekten.

Die Pflege des System-Kontexts ist eine Investition. Sie zahlt sich in kürzerer Einarbeitungszeit, weniger Integrations-Fehlern und klareren Entscheidungsprozessen aus. Indem man die Grenze als erstklassiges Artefakt behandelt, stellen Teams sicher, dass ihre Software-Lösungen auch bei Wachstum verständlich und handhabbar bleiben [[22]].

🧩 Umgang mit veralteten Kontexten

Nicht alle Systeme beginnen von einem leeren Blatt. Viele Organisationen übernehmen veraltete Systeme, bei denen die Grenzen nie klar definiert wurden. In solchen Fällen geht es darum, den Kontext zu rekonstruieren, ohne die laufenden Abläufe zu stören.

Der Ansatz beinhaltet:

-

Verkehrsabbildung: Analysieren Sie Netzwerk-Logs und API-Gateways, um aktive Verbindungen zu identifizieren.

-

Interviews mit Betreibern: Sprechen Sie mit den Personen, die das System betreiben. Sie wissen oft, welche externen Systeme kritisch sind.

-

Erstellen einer „Soll-Ist“-Ansicht: Dokumentieren Sie den aktuellen Zustand genau, auch wenn er unübersichtlich ist. Dies dient als Basis für die Umgestaltung.

-

Schrittweise Umgestaltung: Sobald die Grenze bekannt ist, lösen Sie schrittweise Abhängigkeiten auf. Verschieben Sie die Grenze im Laufe der Zeit in einen saubereren Zustand.

Veraltete Systeme leiden oft unter dem „Gott-System“-Syndrom, bei dem alles mit allem verbunden ist. Ziel hierbei ist nicht, alles auf einmal zu beheben, sondern die zentrale Grenze zu identifizieren und mit der Isolierung von Komponenten zu beginnen. Dieser schrittweise Ansatz minimiert das Risiko und verbessert die Klarheit [[28]].

🛡️ Sicherheits- und Grenzbetrachtungen

Sicherheit ist untrennbar mit Grenzen verbunden. Eine Grenze definiert, wo Vertrauen endet und wo Überprüfung beginnt. Externe Akteure sollten niemals implizit vertraut werden. Die Grenze ist die Perimeter, an der Sicherheitsmaßnahmen durchgesetzt werden.

Wichtige Sicherheitsaspekte umfassen:

-

Authentifizierung am Rand: Jeder Request, der die Grenze überschreitet, sollte authentifiziert werden. Dies verhindert unbefugten Zugriff auf interne Komponenten.

-

Datenminimierung: Übertragen Sie nur die Daten, die für die Interaktion über die Grenze hinweg erforderlich sind. Die Reduzierung der Datenexposition verringert die Auswirkungen potenzieller Verletzungen.

-

Verschlüsselung: Daten im Transit über die Grenze hinweg sollten verschlüsselt werden. Dies schützt sensible Informationen vor Abhörung.

-

Rate Limiting: Grenzen sind gute Orte, um Rate-Limits durchzusetzen, um Denial-of-Service-Angriffe von externen Akteuren zu verhindern.

Durch eine klare Definition der Grenze können Sicherheitsteams Firewalls, Proxys und Gateways effektiver konfigurieren. Sie wissen genau, welche Traffic-Ströme zu erwarten sind und was blockiert werden muss.

🏁 Schlussfolgerung: Klarheit als strategischer Vorteil

Die Definition von Systemkontext-Grenzen ist kein bürokratischer Akt – es ist eine strategische Disziplin, die Unklarheit in Ausrichtung verwandelt. Wenn Architekten und Teams Zeit darauf verwenden, klare, gut dokumentierte Grenzen zu zeichnen, schaffen sie mehr als nur Diagramme: Sie bauen gemeinsames Verständnis auf, reduzieren kognitive Belastung und schaffen Schutzmaßnahmen, die nachhaltiges Wachstum ermöglichen.

Die resilientesten Software-Systeme sind nicht die mit dem cleversten Code, sondern die, deren Architektur von jedem, der sie berührt, verstanden, weiterentwickelt und vertraut werden kann. Indem Sie die Definition von Grenzen als grundlegende Praxis behandeln – unterstützt durch iterative Verbesserung, Zusammenarbeit mit Stakeholdern und lebendige Dokumentation – rüsten Sie Ihre Organisation aus, um mit Komplexität selbstbewusst umzugehen.

Denken Sie daran: Jede Grenze, die Sie ziehen, ist ein Versprechen. Ein Versprechen über Eigentum, über Verträge, über Erwartungen. Ehren Sie diese Versprechen mit Klarheit, und Ihre Systeme werden Sie mit Wartbarkeit, Skalierbarkeit und bleibendem Wert belohnen. LetztendlichKlarheit gewinnt nicht nur über Komplexität, sondern macht Komplexität beherrschbar.

📚 Referenzen

- C4-Diagramm-Tool von Visual Paradigm – Software-Architektur einfach visualisieren: Diese Ressource hebt ein Werkzeug hervor, das Software-Architekten ermöglicht, klare, skalierbare und wartbare Systemdiagramme mit der C4-Modellierungstechnik zu erstellen.

- Ultimativer Leitfaden zur Visualisierung des C4-Modells mit den KI-Tools von Visual Paradigm: Dieser Leitfaden erklärt, wie künstliche Intelligenz genutzt werden kann, um die Visualisierung des C4-Modells zu automatisieren und zu verbessern, um intelligentere Architekturgestaltung zu ermöglichen.

- Nutzen des AI C4 Studios von Visual Paradigm zur vereinfachten Architekturdokumentation: Eine Erkundung des künstlich-intelligenten C4-Studios, das Teams ermöglicht, saubere, skalierbare und hochwartbare Dokumentationen zur Software-Architektur zu erstellen.

- Einführungsleitfaden zu C4-Modell-Diagrammen: Ein Schritt-für-Schritt-Tutorial, das Anfängern hilft, C4-Modell-Diagramme auf allen vier Abstraktionsstufen zu erstellen: Kontext, Container, Komponenten und Code.

- Der ultimative Leitfaden zum C4-PlantUML Studio: Die Revolutionierung der Software-Architekturgestaltung: Dieser Artikel diskutiert die Integration von künstlich-intelligenten Automatisierungen mit der Flexibilität von PlantUML, um den Prozess der Software-Architekturgestaltung zu vereinfachen.

- Ein umfassender Leitfaden zum künstlich-intelligenten C4-PlantUML Studio von Visual Paradigm: Ein detaillierter Leitfaden, der erklärt, wie dieses spezialisierte Studio natürliche Sprache in genaue, mehrschichtige C4-Diagramme umwandelt.

- C4-PlantUML Studio: C4-Diagramm-Generator mit KI-Unterstützung: Diese Funktionsübersicht beschreibt ein KI-Tool, das C4-Softwarearchitekturdiagramme automatisch direkt aus einfachen Textbeschreibungen generiert.

- Umfassender Leitfaden: Generierung und Anpassung von C4-Komponentendiagrammen mit KI-Chatbot: Ein praktischer Leitfaden, der zeigt, wie man einen KI-betriebenen Chatbot verwendet, um C4-Komponentendiagramme anhand eines realen Fallbeispiels zu generieren und zu verfeinern.

- Veröffentlichung der vollständigen C4-Modellunterstützung in Visual Paradigm: Eine offizielle Ankündigung zur Einführung umfassender C4-Modellunterstützung zur Verwaltung von Architekturdiagrammen auf mehreren Abstraktionsstufen innerhalb der Plattform.

- C4-Modell-KI-Generator: Automatisierung von Diagrammen für DevOps- und Cloud-Teams: Dieser Artikel beschreibt, wie conversationale KI-Aufforderungen den gesamten C4-Modellierungslebenszyklus automatisieren, wodurch Konsistenz und Geschwindigkeit für technische Teams gewährleistet werden.