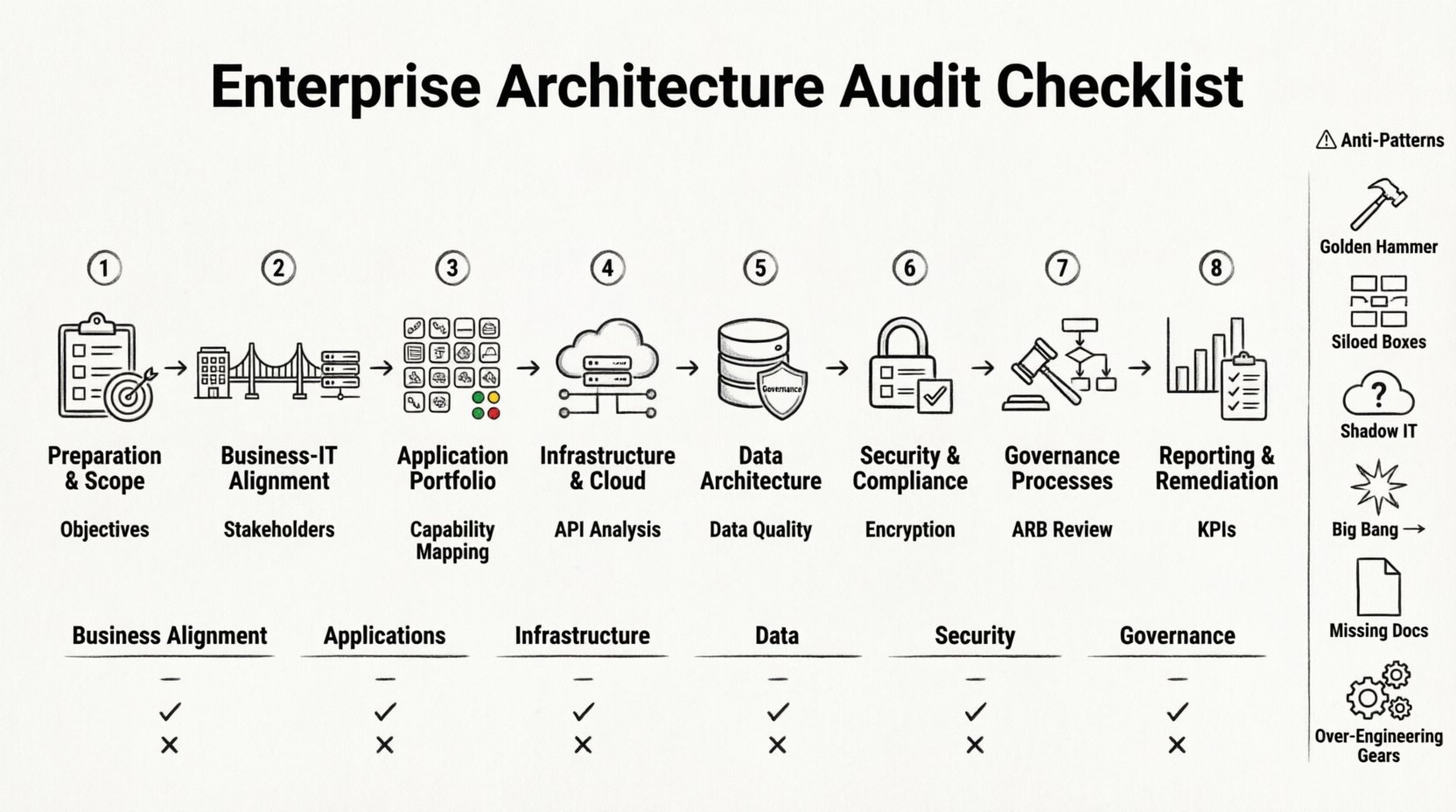

エンタープライズアーキテクチャ(EA)は、組織の構造、プロセス、技術の設計図として機能する。時間の経過とともに、この設計図は意図された戦略からずれ始め、非効率、技術的負債、ビジネス目標との不一致を引き起こすことがある。監査は、こうしたずれを是正するための必要な可視性を提供する。このガイドは、特定のベンダー製ツールに依存せずに、企業アーキテクチャの現状を厳密に評価するプロセスを概説している。

効果的な監査は、チェックボックスの確認を越えるものである。ガバナンス、データの整合性、アプリケーションポートフォリオ、戦略的整合性の深い検証が求められる。以下のセクションでは、アーキテクチャの健全性を包括的に評価するために必要な重要な要素を詳述する。

🔍 フェーズ1:準備と範囲の定義

技術的な詳細を検討する前に、監査の範囲を明確に定める必要がある。明確な範囲設定により、スコープクリープを防ぎ、ステークホルダーが目的を理解できるようにする。

1.1 監査の目的を定義する

- 戦略的整合性:アーキテクチャが現在のビジネス戦略をサポートしているかどうかを確認する。

- リスクの特定:単一障害点やコンプライアンスの穴を特定する。

- コスト最適化:重複するシステムや不要な保守コストを特定する。

- 近代化の準備状況:新しいパラダイムへの移行の可能性を評価する。

1.2 ステークホルダーを特定する

多様な視点を得るために、組織全体の重要な人物と連携する。

- 経営幹部:上位レベルの戦略的整合性と予算権限のため。

- 事業部門リーダー:機能要件や課題を理解するため。

- ITリーダーシップ:CIO、CTO、およびアーキテクトによる技術的実現可能性の評価。

- 最終ユーザー:使いやすさやシステムパフォーマンスに関するフィードバックを収集するため。

1.3 データ収集手法を確立する

定性的かつ定量的な手法を組み合わせて、証拠を収集する。

- 文書レビュー:既存のアーキテクチャ図、標準、ポリシーを分析する。

- インタビュー:重要な人物との構造化されたセッションを実施する。

- アンケート:満足度と課題を評価するためにアンケートを配布する。

- システムログ:利用可能な場合は、パフォーマンスメトリクスとエラーログを確認する。

🎯 フェーズ2:ビジネスとITの整合

エンタープライズアーキテクチャの主な目的は、ビジネスニーズと技術能力のギャップを埋めることである。ここでの不整合は、プロジェクト失敗の最も一般的な原因である。

2.1 機能マッピング

支援するアプリケーションおよびインフラストラクチャと照らし合わせて、ビジネス機能をマッピングする。

- 機能のリストアップ:すべての重要なビジネス機能(例:注文管理、人事、サプライチェーン)をリストアップする。

- アプリケーションのマッピング:各機能を支援するシステムを特定する。

- ギャップの特定:十分な技術的支援が行われていない機能を強調する。

- 重複の特定:複数の異なるシステムによって支援されている機能を見つける。

2.2 プロセスアーキテクチャのレビュー

ビジネスプロセスが最適化され、IT環境によって適切に支援されていることを確認する。

- プロセスフロー分析:ビジネスプロセスを通じたデータフローを追跡する。

- 自動化レベル:手動介入が必要な程度を評価する。

- 統合ポイント:システム間の受け渡しがスムーズか、エラーの原因になりやすいかを確認する。

- ワークフロー効率:アーキテクチャ上の制約によって引き起こされるボトルネックを特定する。

2.3 戦略的ロードマップの比較

現在の状態を、意図された目標アーキテクチャと比較する。

- スケジュール遵守:移行プロジェクトがスケジュール通りに進んでいるかを確認する。

- 機能の整合性:ターゲット状態がビジネス要件と一致していることを確認する。

- 変更管理:アーキテクチャが変更にどれほど適応できるかを評価する。

💻 フェーズ3:アプリケーションポートフォリオ評価

アプリケーションポートフォリオは技術的環境の中心である。ここでの監査は機能性、保守性、ライフサイクル状態に注目する。

3.1 アプリケーションインベントリ

使用中のすべてのソフトウェア資産の完全なリストを作成する。

- ライセンス数:各アプリケーションごとの有効なライセンス数を追跡する。

- ベンダー状態:ベンダーの健全性、サポート状態、ロードマップの実現可能性を確認する。

- バージョン管理:古くなっているかサポートが終了したバージョンで動作しているアプリケーションを特定する。

- 所有権:各アプリケーションに対して明確な所有者を割り当てる。

3.2 アプリケーション健全性メトリクス

ソフトウェアスタックの技術的健全性を評価する。

- 稼働率:過去12か月間の可用性統計を確認する。

- パフォーマンス:応答時間とスループットメトリクスを分析する。

- 欠陥率:報告されたバグおよび未解決の問題をカウントする。

- 技術的負債:レガシーコードの再構築に必要な作業量を推定する。

3.3 相互依存関係分析

アプリケーション同士がどのように相互作用しているかを理解する。

- API利用状況:すべてのAPIエンドポイントとその利用者をマッピングする。

- データフロー:システム間のデータ移動を追跡する。

- 障害の伝播:障害をシミュレートして、どのシステムに影響が出るかを確認する。

- 共有依存関係:ボトルネックを引き起こす共有データベースやサービスを特定する。

🏛️ フェーズ4:インフラ構造とクラウド環境

インフラはアプリケーションの基盤を提供する。このセクションでは、ビジネスを支える物理的および仮想リソースを評価する。

4.1 リソース利用状況

計算、ストレージ、ネットワークリソースの効率を評価する。

- CPU使用率:ピークおよび平均利用率をモニタリングする。

- ストレージの増加:データ増加のトレンドと容量計画を分析する。

- ネットワーク遅延:重要なノード間の遅延を測定する。

- プロビジョニング:リソースプロビジョニングの速度と正確性を確認する。

4.2 クラウド戦略

クラウドサービスを使用している場合、その導入の背後にある戦略を評価する。

- ハイブリッド対パブリック:オンプレミスとクラウドリソースのバランスを決定する。

- コスト管理:クラウド請求を確認し、無駄な支出を特定する。

- ポータビリティ:ベンダー・ロックインのリスクを評価する。

- レジリエンス:マルチリージョンまたはマルチクラウドの冗長性を確認する。

4.3 環境管理

開発、テスト、本番環境の間で一貫性を確保する。

- 環境の同一性:テスト環境が本番環境と一致していることを確認する。

- 構成管理:標準化された構成ベースラインがあるか確認する。

- デプロイパイプライン:ビルドおよびリリースプロセスの自動化を評価する。

- アクセス制御:環境アクセスの権限を確認する。

📊 フェーズ5:データアーキテクチャとガバナンス

データは重要な資産である。監査は、データが正確で、アクセス可能かつ安全であることを確認しなければならない。

5.1 データ品質

組織全体におけるデータの信頼性を評価する。

- 完全性:必須項目が欠落していないか確認する。

- 正確性:既知の真実ソースに基づいてデータを検証する。

- 一貫性:異なるシステム間でデータが一貫していることを確認する。

- タイムリネス:アクセス時におけるデータの最新性を評価する。

5.2 データガバナンス

データを管理するポリシーおよびプロセスを確認する。

- 所有権:重要な領域に対して明確なデータ管理者を定義する。

- 標準:命名規則およびフォーマットへの準拠を確認する。

- 保持ポリシー:法的および運用上の保持ルールへの準拠を確認する。

- アクセス管理:機密データにアクセスできる人物を確認する。

5.3 データ統合

データがサイロ間をどのように移動しているかを検討する。

- 統合パターン:ポイントツーポイントまたはハブアンドスポークモデルが使用されているかを確認する。

- リアルタイム対バッチ:統合モードがビジネスニーズを満たしているかを評価する。

- エラー処理:統合障害の処理メカニズムを検討する。

- マスターデータ管理:MDMソリューションの効果性を評価する。

🔒 フェーズ6:セキュリティとコンプライアンス

セキュリティはアーキテクチャに組み込まれるべきであり、後から追加するものではない。

6.1 IDおよびアクセス管理

ユーザーおよびサービスが認証および承認を行う方法を検討する。

- 認証方法:認証メカニズムの強度を評価する。

- 承認モデル:ロールベースまたは属性ベースのアクセス制御が実施されているかを確認する。

- 特権の昇格:不正アクセスを防止するための制御を検討する。

- セッション管理:タイムアウトおよびセッションセキュリティを評価する。

6.2 データ保護

データが静止時および送信中において保護されていることを確認する。

- 暗号化:データベースおよびストレージの暗号化基準を確認する。

- 送信:TLSなどのプロトコルが強制されていることを確認する。

- 鍵管理:鍵の生成およびローテーションのプロセスを検討する。

- バックアップ:定期的に復元手順をテストする。

6.3 規制遵守

アーキテクチャが法的要件および業界基準を満たしていることを確認する。

- 業界標準:ISO、NIST、またはその他のフレームワークとの整合性を確認する。

- データプライバシー:GDPR、CCPA、または類似の規制への準拠を確認する。

- 監査証跡:ログが必要なセキュリティイベントを記録していることを確認する。

- レポート作成:コンプライアンスレポートの作成能力を評価する。

🛡️ フェーズ7:ガバナンスとプロセス

アーキテクチャガバナンスは、アーキテクチャが制御された形で進化することを保証する。

7.1 アーキテクチャレビュー委員会(ARB)

意思決定機関の効果性を評価する。

- 構成:ビジネスおよびITから多様な代表が含まれていることを確認する。

- 会議の頻度:レビューが十分な頻度で行われているかを確認する。

- 意思決定の追跡:意思決定が文書化され、遵守されていることを確認する。

- 強制力:準拠しない設計を拒否する権限を評価する。

7.2 標準と原則

アーキテクチャ標準の存在および採用状況をレビューする。

- 文書化:標準が文書化されており、アクセス可能であることを確認する。

- 導入率:標準がどれだけ頻繁に遵守されているかを測定する。

- 進化:標準が定期的に更新されているか確認する。

- 強制実施ツール:可能な限り自動チェックを特定する。

7.3 変更管理

アーキテクチャ変更の実施プロセスを分析する。

- 影響分析:変更の影響評価の厳密さをレビューする。

- 承認ワークフロー:適切な承認レベルが求められていることを確認する。

- コミュニケーション:ステークホルダーが変更について通知されているか確認する。

- ロールバック計画:ロールバック手順が定義されていることを確認する。

📝 フェーズ8:報告と是正

調査の結果が行動に繋がらない限り、監査は価値がない。

8.1 発見の分類

発見を深刻度と影響度に基づいてグループ化する。

- 深刻:直ちに行動が必要(例:セキュリティ侵害)。

- 高:重大なリスクまたは非効率性。

- 中:中程度のリスクまたは技術的負債。

- 低:小さな改善点またはベストプラクティスの提案。

8.2 是正計画の策定

特定された問題に対処するための計画を策定する。

- 優先順位マトリクス:ビジネス価値と作業量に基づいて修正の優先順位を付ける。

- リソース配分: チームに特定の是正作業を割り当てる。

- スケジュール: 各フェーズに現実的な締切を設定する。

- メトリクス: 是正作業の成功基準を定義する。

8.3 持続的なモニタリング

将来のずれを防ぐためのフィードバックループを確立する。

- KPI:アーキテクチャの健全性のための主要なパフォーマンス指標を定義する。

- 自動アラート:コンプライアンス違反に対する通知を設定する。

- 定期的なレビュー:定期的なアーキテクチャ健全性チェックをスケジュールする。

- フィードバックチャネル:ユーザーが問題を報告できる仕組みを構築する。

📋 概要チェックリスト

| カテゴリ | 重要な質問 | 状態 |

|---|---|---|

| ビジネスの整合性 | ITは現在のビジネス目標を支援していますか? | 保留中 |

| アプリケーションポートフォリオ | すべてのアプリケーションが文書化され、ライセンスが取得されていますか? | 保留中 |

| インフラストラクチャ | リソースの利用が最適化されていますか? | 保留中 |

| データアーキテクチャ | データの品質は、システム間で維持されているか? | 保留中 |

| セキュリティ | コンプライアンス要件は満たされているか? | 保留中 |

| ガバナンス | ARBは効果的であり、遵守されているか? | 保留中 |

⚠️ 検出すべき一般的な悪習慣

監査中に、これらの一般的なアーキテクチャ上の失敗に注意を払ってください。

- ゴールデンハンマー:すべての問題に、単一の技術に過度に依存すること。

- サイロ化されたシステム:効果的に通信できないアプリケーション。

- シャドウIT:ビジネス部門が無許可で展開したシステム。

- ビッグバン移行:すべてを一度に置き換える試み。

- 文書化の欠如:知識が人の頭の中だけにあるシステム。

- 過剰設計:必要以上に複雑な解決策を設計すること。

🚀 今後のステップ

アーキテクチャ監査は一度きりの出来事ではありません。評価、計画、改善のサイクルです。このチェックリストに従うことで、組織は技術的環境が堅牢で、柔軟性があり、戦略的目標と整合していることを確保できます。完璧を目指すのではなく、継続的な改善とリスク低減が目的です。

準備フェーズから始め、関係者をまとめて、企業アーキテクチャの体系的な評価を開始してください。得られた知見は、より強靭で効率的な将来の姿の基盤となります。

思い出してください。監査の価値は、その後に取られる行動にあります。結果をもとに投資を促進し、プロセスを洗練し、組織全体の能力を高めてください。健全なアーキテクチャは、イノベーションと運用の優れた成果を生み出す戦略的資産です。

是正計画が厳密に追跡されていることを確認してください。フォローアップがなければ、監査は実務に影響のない理論的な演習に終わってしまいます。得られた教訓をIT組織の標準運用手順に組み込みましょう。これにより、アーキテクチャの文化がチームの日常業務に根付きます。

最後に、ビジネス側との透明性を保ちましょう。結果をビジネス価値とリスクの観点から説明してください。ビジネスリーダーがアーキテクチャの状態を理解すれば、投資や優先順位に関するより良い意思決定が可能になります。この整合性により、技術が成長の促進要因として機能し続けることが保証されます。