現代のソフトウェア工学において、明確さはしばしば最も貴重な資源である。システムの複雑さが増すにつれて、異なる部分がどのように相互作用しているかを理解するために必要な認知的負荷は指数関数的に増加する。アーキテクトや開発者は、技術的に深い知識を持たないステークホルダーにソリューションの範囲を伝えるという課題に直面することが多い。このような状況で、システムコンテキスト境界を定義するという概念が特に重要になる。これは、アーキテクチャドキュメントと戦略的計画の基盤となる。

ソフトウェアソリューションを構築する際、最初のステップはコードを書くことではなく、線を引くことである。これらの線がシステムの内部と外部を決定する。これらの境界を明確に設定することで、スコープクリープを防ぎ、曖昧さを軽減し、将来の開発における安定した参照ポイントを提供する。このガイドは、C4モデルのような構造化されたモデリングアプローチの文脈において、これらの境界を効果的に定義するメカニズムを検討する。

📐 システムコンテキスト図の役割を理解する

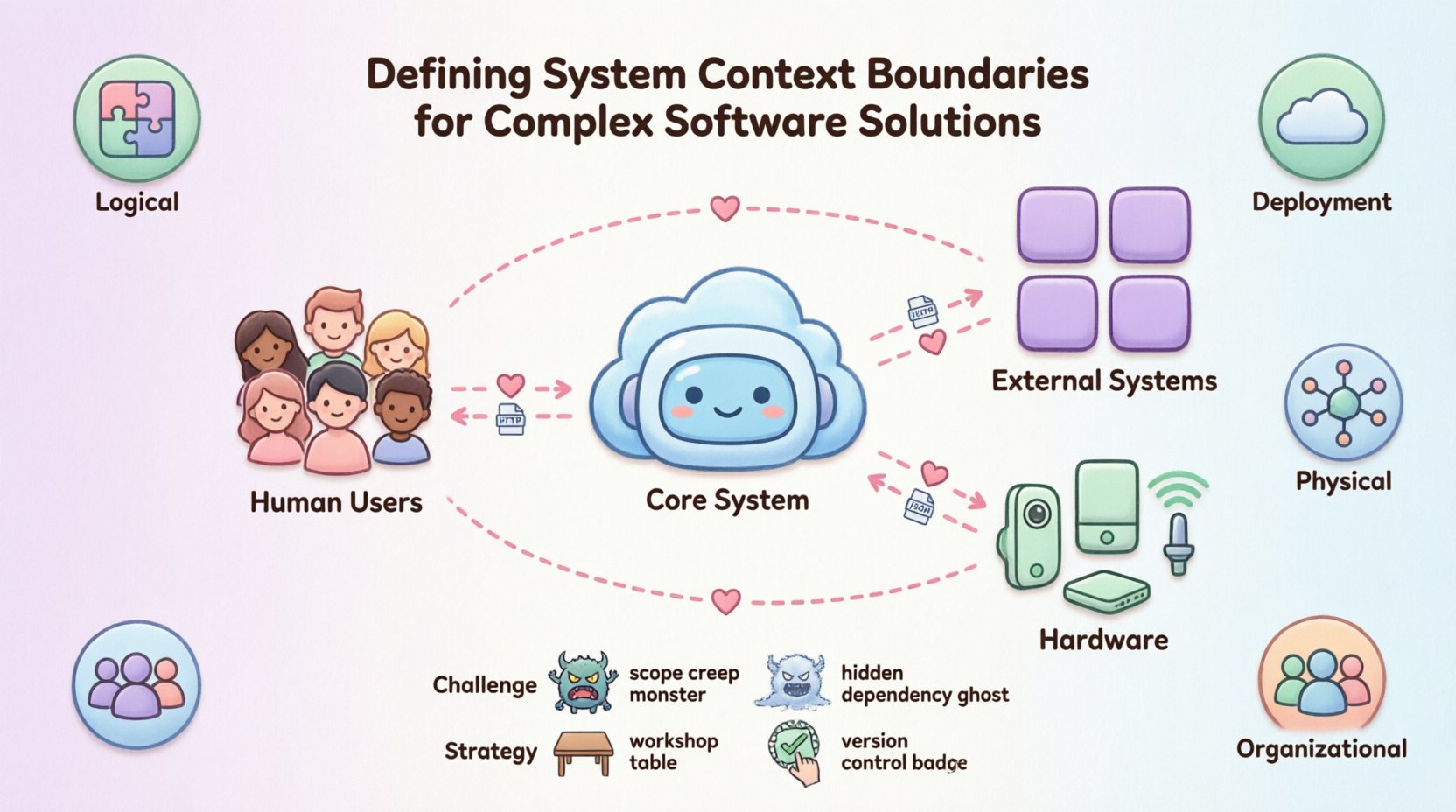

システムコンテキスト図は、ソリューションの高レベルな地図として機能する。ステークホルダーがアーキテクチャを理解しようとする際に最初に目にする視点である。詳細な設計書とは異なり、この視点はシステムと周囲の世界との相互作用に焦点を当てる。内部の複雑さを排除することで、本質的な関係を明らかにする。

このレベルの抽象化は、いくつかの重要な目的を果たす:

-

コミュニケーション: 技術的知識のないステークホルダーが、実装の詳細に巻き込まれることなく、システムが何をするのかを理解できるようにする。

-

スコープ管理: プロジェクトの範囲内にあるものと外部と見なされるものを視覚的に定義する。

-

依存関係の特定: システムが機能するために必要な重要な接続を強調する。

-

オンボーディング: 新しいチームメンバーは、自分が働くエコシステムを素早く理解できる。

明確なコンテキスト図がなければ、チームはしばしば仮定に悩まされる。ある開発者は特定のデータベースを内部であると仮定する一方で、別の開発者はそれを外部サービスと見なす。このような誤解は統合エラーと技術的負債を引き起こす。明確な境界を設けることで、所有権と責任の範囲を明示的に示すことで、この曖昧さを排除できる。

🎯 コアシステム境界の特定

システム自体の境界を定義することは、慎重な検討を要する意思決定プロセスである。境界はコード上の物理的な線とは限らない。それは責任の論理的な分離である。この問いに答える:「この特定のソリューションが制御するのは何か、そして何に依存しているのか?」

コアシステムを決定する際には、以下の要因を検討するべきである:

-

ビジネス所有権: このシステムが直接支援するビジネス領域は何か? システム境界は、チームや部門の機能的所有権とよく一致する。

-

デプロイメント単位: システムは独立してデプロイ可能か? もし他のサービスからの同期更新を必要とせずにコードベースをリリースできるのであれば、それは妥当な境界を示している可能性が高い。

-

データ所有権: システムは自らの永続的な状態を維持しているか? データが共有されている、または他のエンティティによって管理されている場合、境界の調整が必要になるかもしれない。

-

障害領域: このシステムが障害した場合、全体のエコシステムをダウンさせるか? もしYesであれば、境界が広すぎる可能性がある。

境界が曖昧な状況に遭遇することはよくある。たとえば、レポートモジュールはコア取引システムの一部とするべきか、それとも別個のレポートサービスとするべきか? この決定は、データの流れやチーム間の連携に影響を与える。より厳密な境界は専門的焦点を促進するが、緩い境界は連携を簡素化する。目標は、将来のシナリオに過剰に設計することなく、現在のビジネスニーズを支えるバランスを見つけることである。

👥 外部エイジェントの登録

コアシステムが定義されたら、次のステップはエイジェントの特定である。エイジェントとは、システムと相互作用するエンティティである。エイジェントはシステム自体の一部ではないが、システムの運用にとって不可欠である。エイジェントを誤って特定することは、アーキテクチャの混乱のよくある原因である。

エイジェントは一般的に3つのカテゴリに分類される:

-

人間のユーザー: これらはシステムと直接やり取りする人々です。管理者、エンドユーザー、またはオペレーターを含みます。彼らの役割は、アクションを開始したり、データを消費したりすることです。

-

外部システム: これらはシステムと通信する他のソフトウェアアプリケーションです。決済処理システムやレガシーデータベース、またはサードパーティのAPIが該当します。システムはこれらをブラックボックスとして扱います。

-

ハードウェア: 一部の文脈では、物理的なデバイスがアクターとなります。センサー、IoTデバイス、またはアプリケーションをホストする専用サーバーが含まれます。

アクターをラベル付けする際には正確であることが不可欠です。「ユーザー」と単純にラベル付けするのではなく、役割を明確に指定しましょう。たとえば、「顧客」という表現は「ユーザー」よりも有用です。同様に、外部システムを扱う際は、特定のデータベースの種類が無関係でない限り、「データベース」といった一般的な用語ではなく、システム名を使用すべきです。この正確さは、やり取りの性質を理解するのに役立ちます。

🔗 インターフェースとデータフローの定義

境界は単なる線ではなく、ゲートです。データとリクエストはこれらのゲートを通って流れます。境界を定義することと同様に、境界におけるインターフェースを定義することも重要です。インターフェースは、システムとアクターとの間の契約を定義します。

インターフェース定義における重要な考慮事項には以下が含まれます:

-

プロトコル: 通信はHTTP、TCP、またはメッセージキューですか?プロトコルはやり取りの性質を決定します。

-

方向: データは流入、流出、または両方ですか?一部のアクターはデータを送信するのみ(例:センサー)、他のアクターはデータを消費するのみ(例:分析ツール)です。

-

認証: アクセスはどのように制御されますか?アクターはAPIキー、OAuthトークン、または証明書を必要としますか?

-

フォーマット: 交換されるデータ構造は何ですか?JSON、XML、またはバイナリですか?

コンテキストレベルでこれらの詳細を文書化することで、下流の問題を防ぐことができます。インターフェースが曖昧な場合、開発者は実際の要件と矛盾する可能性のある仮定を下すでしょう。たとえば、データフォーマットが非同期であるのに同期であると仮定すると、アーキテクチャにブロッキング問題が生じる可能性があります。

|

境界の種類 |

定義 |

影響 |

|---|---|---|

|

論理境界 |

コードモジュールや名前空間によって定義される。 |

変更しやすいが、デプロイが結合される可能性がある。 |

|

デプロイ境界 |

コードが実行される場所によって定義される。 |

スケーリングとインフラコストに影響を与える。 |

|

物理境界 |

ネットワークトポロジーまたはハードウェアによって定義される。 |

遅延およびセキュリティポリシーに影響を与えます。 |

|

組織的境界 |

チームの所有権によって定義される。 |

コミュニケーションチャネルおよび意思決定のスピードに影響を与える。 |

⚠️ 境界定義における一般的な課題

明確な手法があっても、境界を定義するのは難しいことがある。チームはアーキテクチャの品質を低下させる特定の落とし穴に直面することが多い。これらの課題を早期に認識することで、対策を講じられる。

1. スコープクリープの罠

要件が進化するにつれて、システム境界はしばしば拡大する。かつての「あったらいいな」機能が、核心的な要件に変わる。厳格なガバナンスがなければ、システムのコンテキスト図はすぐに陳腐化する。解決策は、境界の変更に対して正式な変更管理を要する、動的な文書として図を扱うことである。

2. 隠れた依存関係

時折、システムはすぐに明らかにならないサービスに依存している。たとえば、マイクロサービスが図に表示されていない共有構成ストアに依存していることがある。このような隠れた結合は脆弱性を生む。すべての依存関係はコンテキストビューで明示されなければならない。

3. 過剰な抽象化

逆に、システムが広くグループ化されすぎることもある。複数の異なるビジネスドメインを一つの「システム」にまとめると、内部の流れを理解できなくなる。システムにサブドメインが多すぎる場合は、境界を複数のシステムに分割するほうが良いことが多い。

4. 暗黙の状態

暗黙の状態に基づく依存関係は危険である。System AがSystem Bが特定の状態にあると仮定している場合、System Bの変更によりSystem Aが破綻する。境界は明示的な状態転送を強制すべきである。データは仮定するのではなく、渡すべきである。

🔄 反復的精緻化のための戦略

境界を定義することは、ほとんど一度限りの出来事ではない。システムが成熟するにつれて進化する反復的なプロセスである。以下の戦略が、時間の経過とともに明確性を維持するのを助ける。

-

ワークショップ:ステークホルダーとセッションを開催し、境界を検証する。彼らにシステムを自分の言葉で説明してもらう。説明が図と異なる場合、理解のギャップがあることになる。

-

コード分析:静的解析ツールを用いて実際の依存関係を特定する。これらの発見を文書化されたコンテキスト図と比較し、正確性を確認する。

-

フィードバックループ:開発者に図とコードの不一致を指摘するよう促す。ドキュメントはアーキテクトだけのものではなく、チーム全体が責任を持つ文化を創出する。

-

バージョン管理:図をコードと一緒にバージョン管理する。これにより、歴史的な意思決定を特定のコンテキストビューに遡って追跡できる。

精緻化には剪定も含まれる。外部エイジェントへの接続がほとんど使われない場合は、見直すべきである。コンテキストビューから不要な複雑さを取り除くことで、認知負荷が軽減され、保守性が向上する。

🔗 コンテキストと内部設計の接続

システムのコンテキスト図は孤立した存在ではない。低レベルの図の基盤となる。構造化モデリングでは、コンテキストビューがコンテナビューに流入する。コンテナはシステム境界内の主要な構成要素である。

コンテキストからコンテナへ移行する際には一貫性を確保する。コンテキスト図で定義されたエイジェントは、コンテナのエントリポイントに対応しなければならない。外部システムがコンテキスト図の「システム」に接続している場合、そのシステム内にインターフェースを公開する特定のコンテナが存在しなければならない。

この階層構造によりトレーサビリティが確保される。外部システムで変更が必要な場合、コンテキスト図から特定のコンテナおよびコンポーネントまで影響を追跡できる。このトレーサビリティはリスク評価および影響分析にとって不可欠である。

📅 メンテナンスとバージョン管理

ドキュメントのずれは、ソフトウェアアーキテクチャの静かな殺し手です。時間の経過とともにコードは変化しますが、図面は静止したままです。これにより、チームが実際に構築しているものと、チームが構築していると思っているものとの間に乖離が生じます。これを防ぐために:

-

自動生成:可能な限り、コードのアノテーションや構成ファイルから図を生成してください。これにより、図を更新するために必要な手作業を削減できます。

-

レビューの頻度:スプリント計画やアーキテクチャレビュー会議に図のレビューを含めましょう。これは完了の定義の標準的な一部にするべきです。

-

変更ログ:境界の変更を記録したログを維持してください。境界が移動または統合された理由を記録しましょう。これにより、将来のアーキテクトが状況を理解しやすくなります。

システムのコンテキストを維持することは投資です。新入社員のオンボーディング時間の短縮、統合バグの減少、意思決定の明確化という恩恵が得られます。境界を第一級のアーティファクトとして扱うことで、チームはソフトウェアソリューションが成長しても理解しやすく、管理しやすい状態を保証できます。

🧩 レガシーコンテキストの扱い方

すべてのシステムが白紙から始まるわけではありません。多くの組織は、境界が明確に定義されていなかったレガシーシステムを受け継いでいます。このような状況では、運用に影響を与えることなく、コンテキストを逆引きして再構築することが目的です。

このアプローチには以下の要素が含まれます:

-

トラフィックのマッピング:ネットワークログやAPIゲートウェイを分析して、アクティブな接続を特定します。

-

運用担当者へのインタビュー:システムを管理している人々と話しましょう。彼らは、外部システムの中で重要なものが何かをよく知っていることが多いです。

-

「現状」のビューの作成:状態が混乱していても、正確に現在の状態を文書化してください。これはリファクタリングの基準点になります。

-

段階的リファクタリング:境界が明らかになったら、段階的に依存関係を分離します。時間とともに境界をより明確な状態へと移行します。

レガシーシステムはしばしば「ゴッドシステム」症候群に陥り、すべてがすべてとつながっている状態になります。ここで目指すのは、一度にすべてを修正することではなく、コアとなる境界を特定し、コンポーネントを段階的に分離することです。この段階的なアプローチにより、リスクを最小限に抑えながら、明確性を高めることができます。

🛡️ セキュリティと境界に関する考慮事項

セキュリティは境界と密接に結びついています。境界は信頼が終わる場所であり、検証が始まる場所を定義します。外部のエージェントは、暗黙的に信頼してはいけません。境界がセキュリティ制御が適用される境界線です。

重要なセキュリティ上の考慮事項には以下が含まれます:

-

エッジでの認証:境界を越えるすべてのリクエストは認証されるべきです。これにより、内部コンポーネントへの不正アクセスを防ぎます。

-

データ最小化:境界を越えてやり取りする際に必要なデータのみを渡すようにします。データの露出を減らすことで、潜在的な侵害の影響を軽減できます。

-

暗号化:境界を越えて送信されるデータは暗号化されるべきです。これにより、機密情報が傍受されるのを防ぎます。

-

レート制限:境界は、外部の攻撃者によるサービス拒否攻撃を防ぐためにレート制限を適用するのに適した場所です。

境界を明確に定義することで、セキュリティチームはファイアウォール、プロキシ、ゲートウェイをより効果的に設定できます。どのトラフィックを想定し、どのトラフィックをブロックすべきかを正確に把握できます。

🏁 アーキテクチャの明確さについてのまとめ

システムのコンテキスト境界を定義することは、あらゆるアーキテクトにとって基本的なスキルです。抽象化と正確さのバランスが求められます。技術だけでなく、ビジネスと関係する人々を理解する必要があります。正しく行われれば、組織全体を一致させる共有された思考モデルを生み出します。

複雑なソフトウェアソリューションが理解しにくいものである必要はありません。明確な線を引き、相互作用を文書化することで、開発の摩擦を軽減できます。このガイドはそのプロセスを始めるためのフレームワークを提供します。図は単なる出力物ではなく、思考の道具であることを思い出してください。仮定を問い直し、設計を洗練するために活用しましょう。長期的には、明確さが複雑さに勝つのです。