W nowoczesnej inżynierii oprogramowania przejrzystość jest często najrzadszym zasobem. W miarę jak systemy stają się bardziej złożone, obciążenie kognitywne potrzebne do zrozumienia wzajemnych interakcji poszczególnych części rośnie wykładniczo. Architekci i programiści często napotykają trudność komunikowania zakresu rozwiązania dla stakeholderów, którzy nie są głęboko techniczni. To właśnie tutaj pojawia się krytyczna znaczenie pojęcia definiowania granic kontekstu systemu. Stanowi ono podstawowy warstwę dokumentacji architektonicznej i planowania strategicznego.

Podczas tworzenia rozwiązania oprogramowania pierwszym krokiem nie jest pisanie kodu, ale rysowanie linii. Te linie określają, co znajduje się wewnątrz systemu, a co poza nim. Jasne ustanowienie tych granic zapobiega rozszerzaniu zakresu, zmniejsza niepewność i zapewnia stabilny punkt odniesienia dla przyszłego rozwoju. Niniejszy przewodnik bada mechanizmy skutecznego definiowania tych granic, a dokładniej w kontekście strukturalnych podejść modelowania, takich jak model C4.

📐 Zrozumienie roli diagramu kontekstu systemu

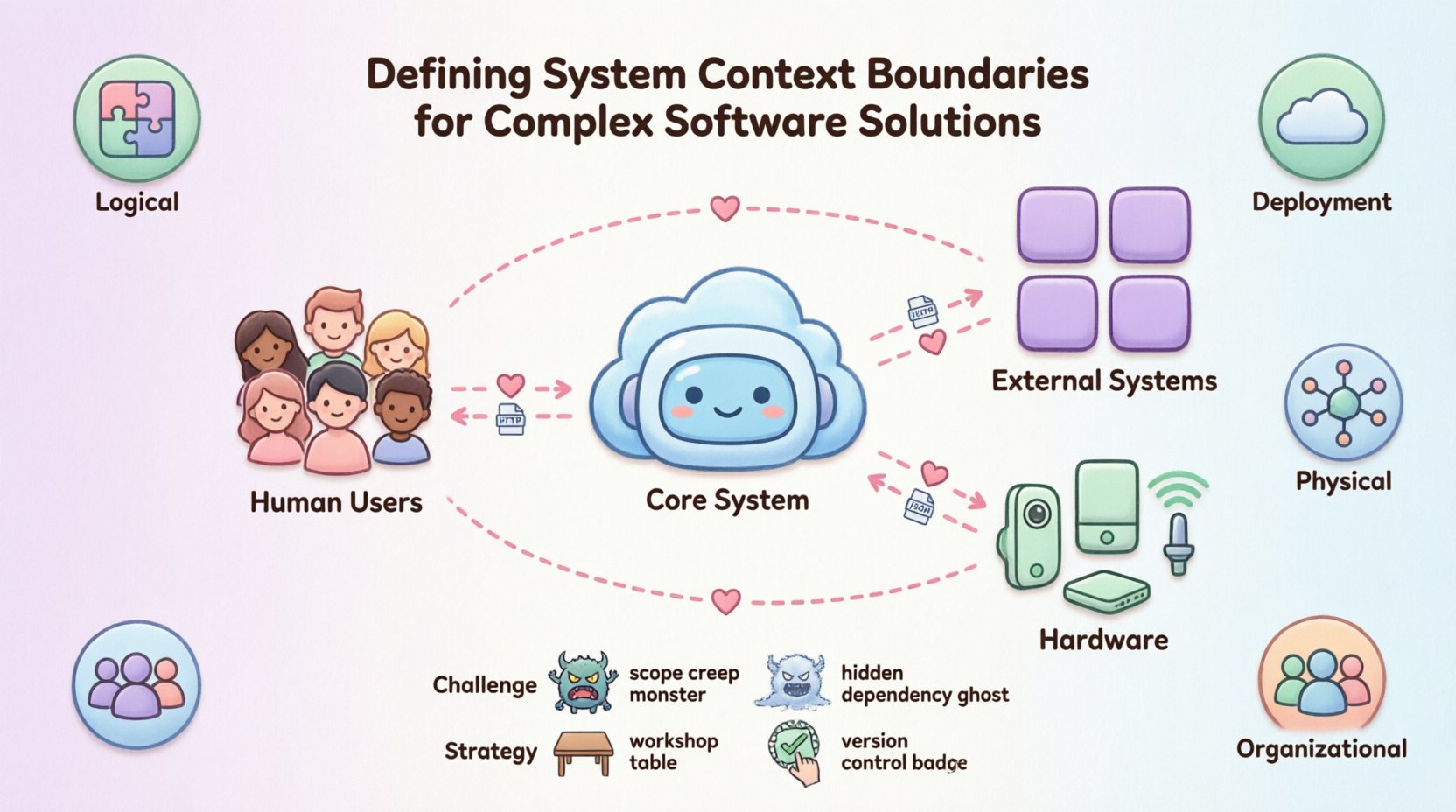

Diagram kontekstu systemu działa jak ogólny plan Twojego rozwiązania. Jest to pierwszy widok, który stakeholderzy widzą, próbując zrozumieć architekturę. W przeciwieństwie do szczegółowych dokumentów projektowych, ten widok skupia się na interakcji między systemem a otoczeniem. Usuwa wewnętrzną złożoność, aby ujawnić istotne relacje.

Ten poziom abstrakcji spełnia kilka kluczowych funkcji:

-

Komunikacja: Pozwala stakeholderom nie technicznym zrozumieć, co robi system, bez zagłębiania się w szczegóły implementacji.

-

Zarządzanie zakresem: Wizualnie definiuje, co jest w zakresie projektu, a co uznaje się za zewnętrzne.

-

Identyfikacja zależności: Wyróżnia kluczowe połączenia wymagane do działania systemu.

-

Wprowadzanie do zespołu: Nowi członkowie zespołu mogą szybko zrozumieć ekosystem, w którym będą pracować.

Bez jasnego diagramu kontekstu zespoły często mają trudności z założeniami. Jeden programista może założyć, że określona baza danych jest wewnętrzna, podczas gdy inny traktuje ją jako usługę zewnętrzną. Takie nieporozumienia prowadzą do błędów integracji i długu technicznego. Zdefiniowana granica usuwa tę niepewność, jasno określając granice własności i odpowiedzialności.

🎯 Identyfikacja granicy systemu głównego

Definiowanie granicy samego systemu to proces podejmowania decyzji wymagający dokładnej analizy. Granica nie musi być fizyczną linią w kodzie, ale logicznym podziałem odpowiedzialności. Odpowiada na pytanie: „Co dokładnie to rozwiązanie kontroluje, a na czym opiera się?”

Podczas określania systemu głównego rozważ następujące czynniki:

-

Właścicielstwo biznesowe: Do którego obszaru biznesowego ten system bezpośrednio służy? Granica systemu często pokrywa się z funkcjonalnym właścicielem zespołu lub działu.

-

Jednostka wdrażania: Czy system może być wdrożony niezależnie? Jeśli kod może zostać wydany bez konieczności synchronizowanego aktualizowania z innej usługi, to prawdopodobnie reprezentuje ważną granicę.

-

Właścicielstwo danych: Czy system utrzymuje własny stan trwały? Jeśli dane są współdzielone lub zarządzane przez inną jednostkę, granica może wymagać dostosowania.

-

Domena awarii: Jeśli ten system zawiedzie, czy spowoduje upadnięcie całego ekosystemu? Jeśli tak, granica może być zbyt szeroka.

Często napotykamy sytuacje, w których granica jest nieostra. Na przykład, czy moduł raportowania powinien być częścią głównego systemu transakcyjnego, czy osobną usługą raportowania? Decyzja ta wpływa na sposób przepływu danych i sposób współpracy zespołów. Ciemniejsza granica zachęca do skupienia się na specjalizacji, podczas gdy luźniejsza upraszcza koordynację. Celem jest znalezienie równowagi, która wspiera obecne potrzeby biznesowe bez nadmiernego projektowania dla przyszłych scenariuszy.

👥 Katalogowanie aktorów zewnętrznych

Po zdefiniowaniu systemu głównego następnym krokiem jest identyfikacja aktorów. Aktorami są jednostki, które interagują z systemem. Nie są one częścią samego systemu, ale są istotne dla jego działania. Nieprawidłowa identyfikacja aktorów to częsty źródło zamieszania architektonicznego.

Aktory zazwyczaj dzielą się na trzy kategorie:

-

Użytkownicy ludzi: Są to osoby, które bezpośrednio oddziałują na system. Obejmują to administratorów, końcowych użytkowników lub operatorów. Ich rolą jest inicjowanie działań lub zużywanie danych.

-

Zewnętrzne systemy: Są to inne aplikacje oprogramowania, z którymi system komunikuje się. Mogą to być procesor płatności, starsza baza danych lub interfejs API trzeciej strony. System traktuje je jak czarne skrzynki.

-

Sprzęt: W niektórych kontekstach urządzeniami fizycznymi są aktorzy. Obejmują to czujniki, urządzenia IoT lub specjalistyczne serwery hostujące aplikację.

Kluczowe jest dokładne etykietowanie aktorów. Zamiast po prostu oznaczać grupę jako „Użytkownicy”, należy określić rolę. Na przykład „Klient” jest bardziej przydatny niż „Użytkownik”. Podobnie, gdy pracuje się z zewnętrznymi systemami, należy używać nazwy systemu zamiast ogólnych terminów takich jak „Baza danych”, chyba że typ konkretnej bazy danych jest nieistotny. Ta precyzja pomaga zrozumieć charakter interakcji.

🔗 Definiowanie interfejsów i przepływów danych

Granice to nie tylko linie; to bramy. Dane i żądania przepływają przez te bramy. Definiowanie interfejsów na granicy jest tak samo ważne, jak definiowanie samej granicy. Interfejs definiuje kontrakt między systemem a aktoorem.

Kluczowe kwestie dotyczące definicji interfejsu to:

-

Protokół: Czy komunikacja odbywa się przez HTTP, TCP czy kolejkę komunikatów? Protokół określa charakter interakcji.

-

Kierunek: Czy dane przepływają do systemu, z systemu, czy w obu kierunkach? Niektórzy aktorzy wysyłają tylko dane (np. czujnik), a inni tylko je zużywają (np. narzędzie analizy).

-

Uwierzytelnianie: Jak kontroluje się dostęp? Czy aktor wymaga klucza API, tokenu OAuth lub certyfikatu?

-

Format: Jaka struktura danych jest wymieniana? JSON, XML czy binarna?

Dokumentowanie tych szczegółów na poziomie kontekstu zapobiega problemom w późniejszych etapach. Jeśli interfejs jest niejasny, programiści będą robić założenia, które mogą kolidować z rzeczywistymi wymaganiami. Na przykład założenie, że format danych jest synchroniczny, gdy faktycznie jest asynchroniczny, może prowadzić do problemów z blokadą w architekturze.

|

Typ granicy |

Definicja |

Skutki |

|---|---|---|

|

Granica logiczna |

Zdefiniowana przez moduły kodu lub przestrzenie nazw. |

Łatwo zmienić, ale wdrożenie może być powiązane. |

|

Granica wdrożenia |

Zdefiniowana przez miejsce, w którym działa kod. |

Ma wpływ na skalowalność i koszty infrastruktury. |

|

Granica fizyczna |

Zdefiniowana przez topologię sieci lub sprzęt. |

Wpływ na opóźnienia i zasady bezpieczeństwa. |

|

Granica organizacyjna |

Określona przez własność zespołu. |

Wpływ na kanały komunikacji i szybkość podejmowania decyzji. |

⚠️ Powszechne wyzwania w definiowaniu granic

Nawet przy jasnej metodologii definiowanie granic może być trudne. Zespoły często napotykają konkretne pułapki, które pogarszają jakość architektury. Wczesne rozpoznanie tych wyzwań pozwala na ich ograniczenie.

1. Pułapka rozszerzania zakresu

W miarę zmian wymagań granica systemu często się rozszerza. Funkcje, które kiedyś były „przydatne”, stają się kluczowymi wymaganiami. Bez ścisłego zarządzania diagram kontekstu systemu szybko się wygrywa. Rozwiązaniem jest traktowanie diagramu jako żyjącego dokumentu, który wymaga formalnego kontroli zmian przy zmianie granic.

2. Ukryte zależności

Czasem system opiera się na usłudze, która nie jest od razu oczywista. Na przykład mikroserwis może zależeć od współdzielonego magazynu konfiguracji, który nie jest pokazany na diagramie. Ta ukryta zależność powoduje niestabilność. Każda zależność musi być jasno wyrażona w widoku kontekstu.

3. Nadmierna abstrakcja

Z drugiej strony, systemy mogą być grupowane zbyt szeroko. Połączenie wielu różnych dziedzin biznesowych w jednym „Systemie” uniemożliwia zrozumienie wewnętrznego przepływu. Jeśli system zawiera zbyt wiele poddziedzin, często lepiej jest podzielić granicę na wiele systemów.

4. Implikowane stan

Zależności oparte na implikowanym stanie są niebezpieczne. Jeśli System A zakłada, że System B znajduje się w określonym stanie, zmiana w Systemie B powoduje awarię Systemu A. Granice powinny wymuszać jawne przekazywanie stanu. Dane powinny być przekazywane, a nie zakładać.

🔄 Strategie iteracyjnej poprawy

Definiowanie granic rzadko jest jednorazowym zdarzeniem. Jest to proces iteracyjny, który ewoluuje wraz z dojrzewaniem systemu. Poniższe strategie pomagają utrzymać jasność w czasie.

-

Warsztaty: Przeprowadzaj sesje z zaangażowanymi stronami w celu zweryfikowania granicy. Poproś je o opisanie systemu własnymi słowami. Jeśli ich opis różni się od diagramu, istnieje luka w zrozumieniu.

-

Analiza kodu: Używaj narzędzi analizy statycznej do identyfikacji rzeczywistych zależności. Porównaj te wyniki z dokumentowanym diagramem kontekstu, aby zapewnić poprawność.

-

Pętle zwrotne: Zachęcaj programistów do zaznaczania rozbieżności między diagramem a kodem. Twórz kulturę, w której dokumentacja należy do zespołu, a nie tylko architekta.

-

Wersjonowanie: Wersjonuj diagramy razem z kodem. Zapewnia to możliwość śledzenia decyzji historycznych do konkretnego widoku kontekstu.

Poprawa obejmuje również wycięcie. Jeśli połączenie z zewnętrznym odbiorcą jest rzadko używane, powinno zostać przeanalizowane. Usunięcie niepotrzebnej złożoności z widoku kontekstu zmniejsza obciążenie poznawcze i poprawia utrzymywalność.

🔗 Łączenie kontekstu z wewnętrznym projektem

Diagram kontekstu systemu nie jest wyspą. Służy jako punkt zaczepienia dla diagramów niższego poziomu. W modelowaniu strukturalnym widok kontekstu wpływa na widok kontenerów. Kontenery są głównymi elementami budowlanymi wewnątrz granicy systemu.

Przy przejściu od kontekstu do kontenera upewnij się spójności. Aktorzy zdefiniowani na diagramie kontekstu muszą odpowiadać punktom wejścia kontenerów. Jeśli zewnętrzny system łączy się z „Systemem” na diagramie kontekstu, w tym systemie musi istnieć konkretny kontener, który udostępnia interfejs.

Ta hierarchia zapewnia śledzenie zmian. Jeśli wymagana jest zmiana w systemie zewnętrznym, jej wpływ można śledzić od diagramu kontekstu do konkretnego kontenera i komponentu. Ta możliwość śledzenia jest kluczowa dla oceny ryzyka i analizy wpływu.

📅 Konserwacja i kontrola wersji

Zmiana dokumentacji to cichy zabójca architektury oprogramowania. Z czasem kod się zmienia, a diagramy pozostają statyczne. Powoduje to rozłączenie między tym, co zespół myśli, że buduje, a tym, co faktycznie buduje. Aby temu zapobiec:

-

Automatyzacja generowania: Tam gdzie to możliwe, generuj diagramy na podstawie adnotacji kodu lub plików konfiguracyjnych. Zmniejsza to wysiłek ręczny potrzebny do ich aktualizacji.

-

Częstotliwość przeglądów: Włącz przeglądy diagramów w planowanie sprintów lub spotkania przeglądów architektonicznych. Uznaj to za standardową część definicji gotowości.

-

Dzienniki zmian: Wprowadzaj dziennik zmian granic. Zapisuj, dlaczego granica została przesunięta lub połączona. To zapewnia kontekst dla przyszłych architektów.

Utrzymanie kontekstu systemu to inwestycja. Przynosi korzyści w postaci skróconego czasu wdrażania, mniejszej liczby błędów integracji oraz jasniejszych decyzji. Traktując granicę jako pierwszorzędny artefakt, zespoły zapewniają, że ich rozwiązania oprogramowania pozostają zrozumiałe i zarządzalne w miarę wzrostu.

🧩 Obsługa kontekstów dziedziczonych

Nie wszystkie systemy zaczynają się od czystej kartki. Wiele organizacji dziedziczy systemy dziedziczne, w których granice nigdy nie były jasno zdefiniowane. W tych scenariuszach celem jest odwrócenie projektowania kontekstu bez zakłócania działania.

Podejście obejmuje:

-

Mapowanie ruchu:Analizuj dzienniki sieciowe i bramy API, aby zidentyfikować aktywne połączenia.

-

Rozmowy z operatorami: Rozmawiaj z ludźmi zarządzającymi systemem. Często wiedzą, które systemy zewnętrzne są kluczowe.

-

Tworzenie widoku „Jak jest teraz“: Dokumentuj aktualny stan dokładnie, nawet jeśli jest chaotyczny. Stanowi to podstawę do refaktoryzacji.

-

Stopniowa refaktoryzacja: Gdy granica jest znana, stopniowo rozłączaj zależności. Przesuń granicę do czystszej formy w czasie.

Systemy dziedziczne często cierpią z syndromu „Systemu Boga”, gdzie wszystko jest połączone ze wszystkim. Celem nie jest naprawa wszystkiego naraz, ale identyfikacja podstawowej granicy i rozpoczęcie izolacji komponentów. Ta stopniowa metoda minimalizuje ryzyko, jednocześnie poprawiając przejrzystość.

🛡️ Bezpieczeństwo i rozważania dotyczące granic

Bezpieczeństwo jest nieodłącznie związane z granicami. Granica określa, gdzie kończy się zaufanie, a zaczyna weryfikacja. Zewnętrzni uczestnicy nigdy nie powinni być zaufani automatycznie. Granica to obrzeże, na którym stosowane są kontrole bezpieczeństwa.

Kluczowe rozważania dotyczące bezpieczeństwa obejmują:

-

Uwierzytelnianie na krawędzi: Każda żądanie przekraczające granicę powinna być uwierzytelniona. Zapobiega to nieautoryzowanemu dostępowi do komponentów wewnętrznych.

-

Minimalizacja danych: Przekazuj tylko dane wymagane do interakcji przez granicę. Zmniejszanie ekspozycji danych zmniejsza skutki potencjalnych naruszeń.

-

Szyfrowanie: Dane w tranzycji przez granicę powinny być szyfrowane. Chroni to wrażliwe informacje przed podsłuchaniem.

-

Ograniczanie szybkości:Granice to dobre miejsca do stosowania limitów szybkości, aby zapobiec atakom typu „odmowa usługi” pochodzących od zewnętrznych actorów.

Definiując granicę jasno, zespoły bezpieczeństwa mogą skuteczniej konfigurować zapory ogniowe, serwery proxy i bramy. Wiadomo dokładnie, jaki ruch oczekiwać i co blokować.

🏁 Ostateczne rozważania na temat przejrzystości architektury

Definiowanie granic kontekstu systemu to podstawowa umiejętność każdego architekta. Wymaga ona równowagi między abstrakcją a precyzją. Wymaga zrozumienia nie tylko technologii, ale także biznesu i ludzi zaangażowanych. Gdy jest poprawnie wykonane, tworzy wspólny model myślowy, który koordynuje całą organizację.

Złożone rozwiązania oprogramowania nie muszą być skomplikowane do zrozumienia. Rysując jasne linie i dokumentując interakcje, zmniejszasz opór w procesie rozwoju. Ten przewodnik zapewnia strukturę do rozpoczęcia tego procesu. Pamiętaj, że schemat to narzędzie myślenia, a nie tylko produkt końcowy. Używaj go do weryfikacji założeń i doskonalenia projektu. W długiej perspektywie przejrzystość zawsze wygrywa z złożonością.