企業アーキテクチャは組織構造の設計図を提供するが、規制遵守はすべての意思決定に組み込まれなければならない強制的な制約を追加する。アーキテクトが明示的な遵守トレーサビリティを欠いた状態でシステムをモデル化すると、監査は反応型の悪夢となる。ArchiMateの関係性を活用することで、組織は動的なマップを構築でき、規制要件がリポジトリに保管された単なる文書ではなく、能力、プロセス、サービスと結びついたアクティブな要素として扱われるようになる。

本ガイドは、ArchiMate 3仕様で定義された関係性タイプを用いて、規制遵守をどのようにモデル化し監視するかを検討する。焦点は特定のツール実装ではなく、モデルのメソドロジーや構造的整合性に置かれる。

🔍 企業アーキテクチャにおける遵守の課題

GDPR、SOX、HIPAA、PCI-DSSなどの規制フレームワークは、データ取り扱い、プロセス実行、セキュリティ制御に関して厳格なルールを課す。従来、遵守は別個の活動として扱われ、しばしば年1回の監査対象となる。しかし、これらの要件を企業アーキテクチャに組み込むことで、設計や変更管理の段階で考慮されることが保証される。

構造的なアプローチがなければ、遵守要件は次のようになる:

- 📄 操作的現実から切り離された静的な文書

- 🔗 実行するプロセスからトレーサビリティが取れない

- ⚠️ 影響分析時に評価しにくい

- 🧩 支援する技術から孤立している

ArchiMateはその関係性モデルによってこの課題を解決する。関係性は要素間の相互作用を定義し、アーキテクトがモチベーション層から実装層まで規制をトレースできるようにする。

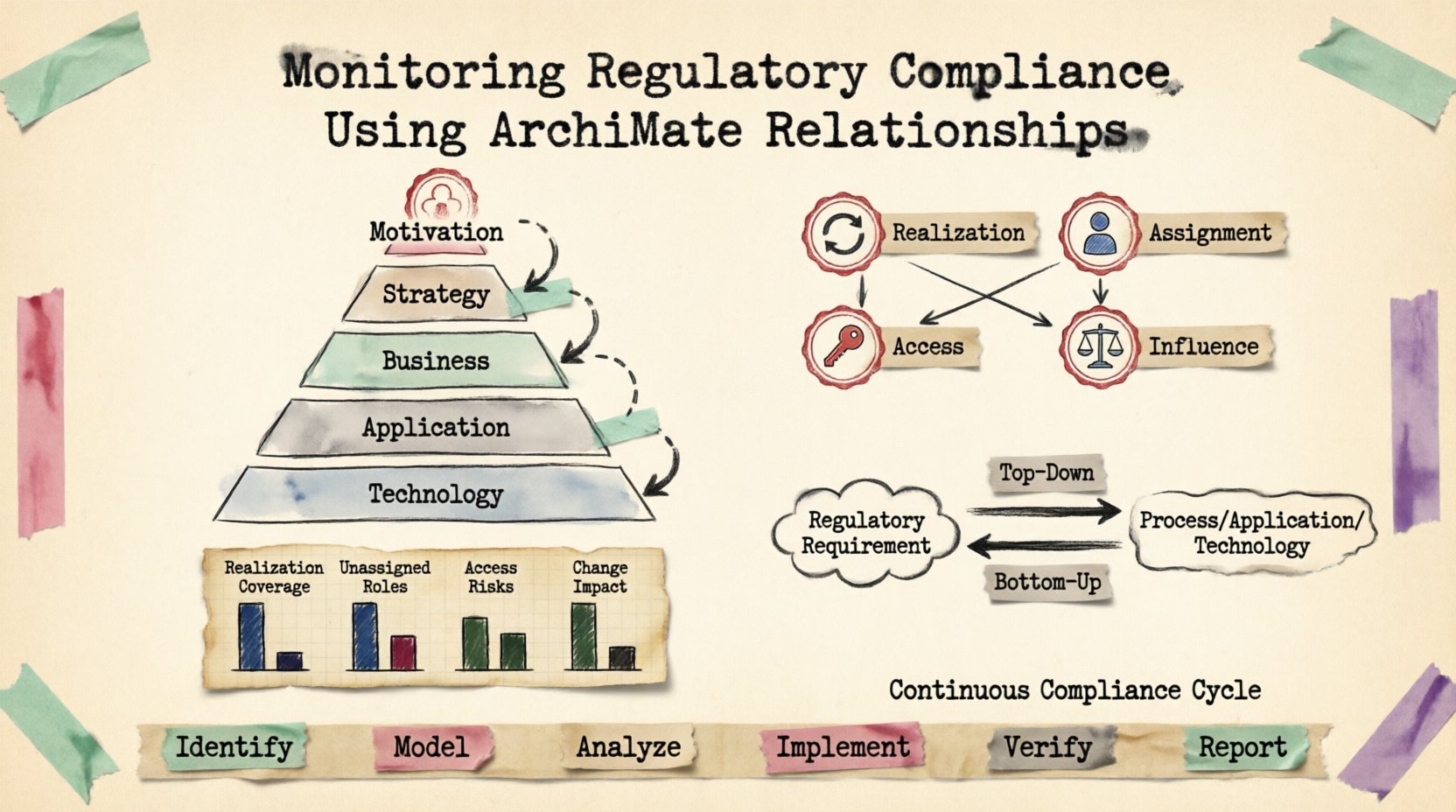

🧱 ArchiMateレイヤーと遵守モデリング

遵守を効果的にモニタリングするためには、ArchiMateフレームワークのどのレイヤーが遵守アーティファクトを保持しているかを理解する必要がある。各レイヤーは規制が組織に与える影響について、特定の視点を提供する。

| レイヤー | 遵守の焦点 | 例示要素 |

|---|---|---|

| モチベーション | 目標、駆動要因、要件 | 規制要件、遵守目標 |

| ビジネス | プロセス、役割、機能 | サービス、プロセス、ビジネスエイクター |

| アプリケーション | データ、関数、インターフェース | アプリケーション関数、データオブジェクト |

| テクノロジー | インフラストラクチャ、セキュリティ | ノード、デバイス、システムソフトウェア |

| 戦略 | 価値、能力、原則 | 能力、原則、価値 |

コンプライアンス要件を動機付け層に配置し、下方へ接続することで、アーキテクトは証拠の連鎖を構築する。プロセスが変更された場合、その要件への影響を即座に評価できる。

🔗 コンプライアンスのための主要な関係タイプ

ArchiMateの力はその関係性にあり、監査においてすべての接続が同等ではない。特定の関係タイプは、他のものよりもコンプライアンスの証拠をより強く提供する。以下に、コンプライアンス監視において最も重要な関係の種類を説明する。

1. 実現関係 🔄

The 実現実現関係は、ある要素が別の要素を実装または実現していることを示す。コンプライアンスモデリングにおいて、これは最も重要なリンクである。

- 要件の実現: プロセスがコンプライアンス要件を実現する。これにより、要件が有効であることが証明される。

- 能力の実現: 能力が戦略的目標を実現する。これにより、組織がその目標を達成する能力を持っていることが証明される。

- サービスの実現: アプリケーションサービスがビジネスサービスを実現する。これにより、ビジネスサービスが技術的にサポートされていることが保証される。

例: 「データ保持ポリシー」(要件)が「文書アーカイブプロセス」(ビジネスプロセス)によって実現される。プロセスが削除されると、要件はもはや実現されず、即座にコンプライアンスフラグが発動する。

2. 割当関係 👤

The 割当割当関係は、アクターをビジネスオブジェクト、プロセス、または機能にリンクする。コンプライアンスはしばしば、誰が何に対して責任を負うかを規定する。

- アクターからプロセス: コントロールを実行する者を定義する。

- アクターから要件: コンプライアンス義務の責任者を定義する。

この関係は監査証跡にとって不可欠である。監査担当者は、特定のコントロールに対してどの役割が責任を負っているかを正確に把握する必要がある。アクターが変更された場合、割当関係は新しい責任を反映するために更新されなければならない。

3. アクセス関係 🔑

The アクセスアクセス関係は、アプリケーション機能がデータにアクセスする方法、またはプロセスがビジネスオブジェクトにアクセスする方法を説明する。データプライバシー規制はこの関係に大きく依存している。

- データアクセス: 敏感なデータオブジェクトにアクセスするプロセスはどれですか?

- システムアクセス: どのユーザーが特定のアプリケーション機能にアクセスしていますか?

アクセスをモデル化することで、「誰がこのデータを見ることができるか?」という問いに答えることができます。これはGDPRの「アクセス権」またはHIPAAのプライバシー規則において不可欠です。

4. 影響関係 ⚖️

The 影響影響関係は、直接的な実装なしに、ある要素が別の要素にどのように影響するかを示します。これはしばしば制約やリスクに使用されます。

- 要件からプロセス:要件はプロセスに影響を与え、プロセスがそれに従わなければならないことを意味しますが、必ずしも直接的に実装するわけではありません。

- 原則から能力:原則は、能力がどのように開発されるかに影響を与えます。

「ベストプラクティス」や「ガイドライン」などの柔軟な制約に使用してください。これらは行動をガイドすべきですが、ハードコードされた要件ではありません。

5. 集約と特殊化 🧩

直接的なコンプライアンスリンクではないものの、これらの構造的関係はコンプライアンスアーティファクトを整理するのに役立ちます。

- 集約:関連するコンプライアンスコントロールを「コントロールフレームワーク」としてグループ化する。

- 特殊化:細分化を管理するために、サブ要件(例:「財務報告」は「一般会計」の特殊化)を作成する。

📈 追跡可能性を活用したコンプライアンスのモニタリング

モデルが構築されれば、モニタリングは関係の照会に帰着します。静的モデルでは継続的なコンプライアンスに役立ちません。モデルは動的でなければならず、組織の変化に応じて更新されなければなりません。

追跡可能性マトリクス

追跡可能性マトリクスは標準的なコンプライアンスアーティファクトです。ArchiMateでは、モデルで定義された関係によって、このマトリクスが自動的に生成されます。

- トップダウンの追跡可能性:モチベーション層の要件から開始します。実現リンクに従って、支援するプロセス、アプリケーション、テクノロジーを特定します。

- ボトムアップの追跡可能性:テクノロジーの変更から開始します。逆実現リンクに従って、影響を受けるビジネスサービスおよび要件を特定します。

この双方向の追跡可能性が、継続的なコンプライアンスモニタリングの核となります。変更を展開する前に影響分析が可能になります。

🛡️ 一般的なコンプライアンスシナリオとモデル化パターン

異なる規制には異なるモデル化パターンが必要です。以下に、3つの一般的なシナリオと、ArchiMateの関係を使ってそれらを表現する方法を示します。

シナリオ1:データプライバシー(GDPR/CCPA)

焦点:データの流れとユーザーの同意。

- 要素:データオブジェクト(個人データ)。

- 関係:アクセス(プロセスがデータにアクセスする)。

- 制約:「同意が必要」という内容の「原則」要素を追加する。

- リンク:影響関係の使用(プロセスが原則によって影響を受ける)。

- 監視:対応する「同意」の実現がない「アクセス」関係が存在するかを確認する。

シナリオ2:財務統制(SOX)

焦点:職務の分掌と監査証跡。

- 要素:業務役割(CFO、監査役)。

- 関係:割当(役割がプロセスに割り当てられる)。

- 制約:「職務の分掌」を原則として定義する。

- リンク:影響関係の使用(原則が役割の割当に影響を与える)。

- 監視:矛盾するプロセス(例:請求書の作成と承認)に割り当てられている役割を照会する。

シナリオ3:セキュリティ基準(ISO 27001)

焦点:インフラ構造とアクセス制御。

- 要素:技術ノード/デバイス。

- 関係:実現(セキュリティコントロールが要件を実現する)。

- 制約:「Rest時の暗号化」を要件として定義する。

- リンク:実現関係の使用(技術ノードが要件を実現する)。

- 監視:暗号化要件を実現していないノードを特定する。

📋 合規モデリングのベストプラクティス

モデルが保守負担ではなく、合規性のための有用な資産のまま保つため、以下のガイドラインに従ってください。

- 🎯 粒度:すべての規制を個別の要素としてモデル化しないでください。カテゴリ(例:「データプライバシー」、「財務の整合性」)にグループ化してください。

- 🔄 バージョン管理:要件は変化します。モデル化プラットフォームが要件および関係のバージョン管理をサポートしていることを確認してください。

- 🔗 最小限のリンク:証拠がある関係のみを構築してください。推測してはいけません。根拠のないリンクはモデルへの信頼を低下させます。

- 👥 役割の明確化:アクターは明確に定義してください。「ユーザー」はあまりに曖昧です。「データアナリスト」または「コンプライアンス担当者」を使用してください。

- 📉 非推奨:規制が廃止された場合、要素を削除しないでください。監査履歴を保持するために、「非推奨」または「歴史的」にマークしてください。

- 🤖 自動化:可能な限り、スクリプトまたはクエリを使用してモデルを検証してください。数百のコントロールについて関係を手動で確認するのは非効率です。

⚠️ 避けるべき一般的な落とし穴

経験豊富なアーキテクトでさえ、合規性を統合する際に誤りを犯すことがあります。以下の一般的なミスに注意してください。

1. 「チェックボックス症候群」

「存在している」と言うために、要件要素を作成し、プロセスにリンクするだけの行為。これによりノイズが発生します。関係は実際の依存関係を表すべきです。プロセスが変更され、要件が成立しなくなった場合、関係は破断すべきです。

2. 動機層を無視する

ビジネス層からモデルを開始し、下位へと進む。常に動機層(要件、目標)から始めること。この基準がないと、モデルは「なぜ」制御が存在するのかという文脈を欠く。なぜ制御が存在するのかという文脈を欠く。

3. 過剰な関係性設計

単純な制御に対して、複雑な関係性チェーン(AがBに影響し、BがCを実現し、CがDによってアクセスされる)を使用する。明確さを保つために、チェーンは可能な限り短くする。

4. 静的コンプライアンス

モデルを一度構築して、その後一切更新しない。コンプライアンスは動的なものである。法律は変化し、プロセスも変化する。モデルは組織の現在の状態を反映しなければならない。

📉 コンプライアンス健全性の評価

モデルが確立された後、どのようにしてコンプライアンス姿勢の健全性を測定するか。関係性を活用して指標を生成する。

| 指標 | 定義 | 利点 |

|---|---|---|

| 実現カバレッジ | 少なくとも1つの実現リンクを持つ要件の割合。 | 要件が実際に達成されているかどうかを示す。 |

| 未割り当ての役割 | 役割が割り当てられていないプロセスの割合。 | 責任の空白を浮き彫りにする。 |

| アクセスリスク | アクセス制御が定義されていない機密データオブジェクトの割合。 | データ漏洩リスクを特定する。 |

| 変更の影響 | 提案された変更によって影響を受ける要件の数。 | 実装前にリスクを定量的に評価する。 |

これらの指標は経営陣および監査担当者に客観的なデータを提供する。『私たちがコンプライアンスを満たしていると考えている』という話から、『モデルによると要件Xの95%がカバーされている』という具体的な事実に基づく議論へと移行する。

🔄 持続的改善サイクル

コンプライアンスは到達点ではなく、サイクルである。ArchiMateモデルは変更管理機能を通じて、このサイクルを支援する。

- 特定する:新たな規制、または既存法の変更。

- モデル:新しい要件に基づいて、動機付け層を更新する。

- 分析:関係性を活用して、影響を受けるビジネス層および技術層を特定する。

- 実装:新しい関係性を満たすために、プロセスまたは技術を変更する。

- 検証:新しい関係性が存在することを確認するために、実現関係を確認する。

- 報告:コンプライアンスカバレッジに関するメトリクスを生成する。

このサイクルをアーキテクチャワークフローに組み込むことで、コンプライアンスは別々の負担ではなく、良い設計の自然な結果となる。

🛠️ 実装上の考慮事項

この手法はツールに依存しないが、実際の実装には関係性の深い照会が可能なリポジトリが必要である。モデラーは以下の点を確認する必要がある:

- 関係性は明確にラベル付けされる(例:「実現する」、「割り当てられる」)。

- メタデータが要素に付与される(例:規制ID、バージョン、有効期限)。

- 権限が管理され、コンプライアンス関係を変更できるのは承認された人員のみとなる。

- 変更ログが維持され、誰がいつ関係性を変更したかを追跡できる。

この監査トレースは極めて重要である。コンプライアンス関係が削除された場合、システムは誰が削除したか、なぜ削除したかを記録しなければならない。これにより、重要な制御が誤って削除されるのを防ぐ。

🌐 他のフレームワークとの統合

ArchiMateは孤立して存在するものではない。しばしば他の標準と統合される。

- TOGAF:アーキテクチャ記述にはArchiMateを、手法にはTOGAFを使用する。

- COBIT:ArchiMateのプロセスをCOBITの制御目的にマッピングする。

- ITIL:ArchiMateのサービスをITILのサービスカタログにリンクする。

統合する際には、関係性の種類が一貫していることを確認する。ArchiMateにおける「実現」は、他のフレームワークにおける実装概念に明確にマッピングされるべきである。このクロスリファレンスにより、コンプライアンスの主張が強化される。

🔮 コンプライアンスの将来対応

規制はますます複雑で動的なものになっている。ArchiMateモデルは将来の変化に対応できる十分な堅牢性を持つ必要がある。

- モジュール性: コンプライアンス要件をモジュール化して、レイヤー間で移動できるようにしてください。

- 抽象化: 抽象化関係を使用して、多くの具体的な要件に適用される高レベルの原則を定義してください。

- 拡張性: 標準メタモデルが不十分な場合は、拡張を使用してコンプライアンス固有の属性を追加してください。

柔軟なモデルを構築することで、組織は全体のアーキテクチャを再構築せずに新しい法律に対応できます。

📝 最終的な考察

ArchiMate関係を使用した規制遵守のモニタリングは、コンプライアンスを官僚的な作業から企業の構造的特性へと変化させます。要件と能力の間に明確な関係を定義することで、組織はリスク状況を可視化できます。

重要なのは完璧なモデルを構築することではなく、追跡可能なモデルを構築することです。すべての関係は検証可能な事実を表すべきです。組織が進化するにつれて、モデルも進化します。これにより、コンプライアンスは常に最新で正確であり、ビジネス目標と一致していることが保証されます。

まず、重要な要件をマッピングしてください。関係を定義し、ギャップをモニタリングしてください。このアプローチにより、現代の規制の複雑な状況を対応するための権威と自信が得られます。