💡 Wichtige Erkenntnisse

- Bedrohungen visualisieren:UML-Diagramme bieten eine standardisierte Methode, um potenzielle Sicherheitsanfälligkeiten zu identifizieren, bevor die Implementierung beginnt.

- Integration von Bedrohungsmodellierung:Techniken wie STRIDE können direkt auf UML-Akteur- und Ablaufdiagramme übertragen werden, um eine effektive Risikoanalyse durchzuführen.

- Kommunikationswerkzeug:Diese Modelle dienen als gemeinsame Sprache zwischen Entwicklern, Architekten und Sicherheitsexperten, um sich auf Schutzstrategien abzustimmen.

- Proaktive Verteidigung:Frühzeitiges Modellieren senkt die Kosten für die Behebung von Sicherheitsproblemen im Vergleich zur Behandlung während Tests oder in der Produktion.

Die Gestaltung sicherer Systeme erfordert mehr als nur robusten Code zu schreiben; es erfordert einen strukturierten Ansatz, um zu verstehen, wie Daten fließen und wo Risiken entstehen. Die Unified Modeling Language (UML) bietet einen standardisierten visuellen Rahmen, der anpassbar ist, um diese Sicherheitsaspekte zu adressieren. Durch die Integration von Sicherheitsüberlegungen in die Modellierungsphase können Teams Schwachstellen früh im Lebenszyklus identifizieren.

🔍 Warum Sicherheitsmodellierung wichtig ist

Sicherheit wird oft als Nachgedanke behandelt, der erst nach der Erstellung der Kernfunktionalität hinzugefügt wird. Dieser reaktive Ansatz führt zu höheren Kosten und erhöhtem Risiko. Die Sicherheitsmodellierung kehrt diese Dynamik um. Sie verlagert den Fokus auf die proaktive Identifizierung von Bedrohungen. Wenn Architekten das System mithilfe von UML visualisieren, erstellen sie eine Karte der Interaktionen. Diese Karte zeigt auf, wo Daten gespeichert, verarbeitet und übertragen werden.

Ohne ein visuelles Modell können Sicherheitsanforderungen abstrakt werden. Entwickler könnten Randfälle übersehen, und Stakeholder könnten bestimmte Datenflüsse übersehen. UML-Diagramme schließen diese Lücke. Sie übersetzen komplexe Logik in erkennbare Muster. Diese Klarheit ermöglicht es Sicherheitsteams, Entwürfe zu überprüfen, bevor ein einziger Codezeile geschrieben wurde.

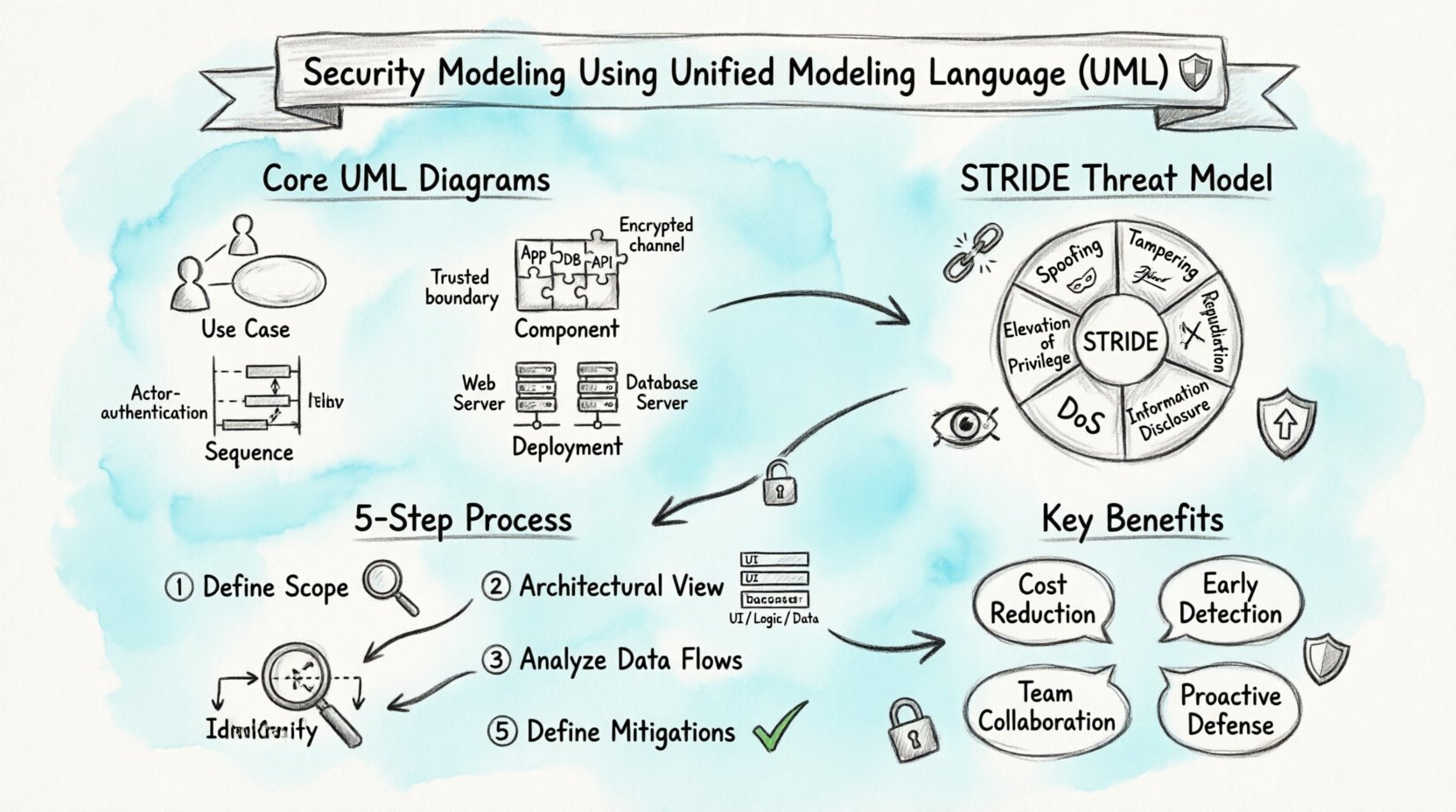

📐 Kern-UML-Diagramme für die Sicherheit

Nicht alle UML-Diagramme sind gleich nützlich für die Sicherheitsanalyse. Bestimmte Arten bieten eine bessere Sichtbarkeit für Bedrohungen und Datenflüsse. Das Verständnis, welche Diagramme priorisiert werden müssen, ist entscheidend für einen effektiven Modellierungsprozess.

1. Use-Case-Diagramme 🎯

Use-Case-Diagramme definieren die Interaktionen zwischen Akteuren und dem System. Im Sicherheitskontext helfen sie dabei, festzustellen, wer auf das System zugreift und zu welchem Zweck. Dies bildet die Grundlage für Zugriffssteuerungsrichtlinien.

- Akteure:Definieren Sie Benutzer, externe Systeme oder Dienste. Jeder Akteur sollte nach seinem Vertrauensniveau kategorisiert werden.

- Funktionen:Listen Sie spezifische Aktionen auf, die das System ausführt. Sicherheitsüberprüfungen können sensible Funktionen markieren, die zusätzlichen Schutz erfordern.

- Beziehungen:Notieren Sie Erweiterungen und Einbindungen. Diese offenbaren oft optionale Sicherheitsprüfungen oder obligatorische Authentifizierungsprozesse.

2. Ablaufdiagramme 🔄

Ablaufdiagramme zeigen, wie Objekte im Zeitverlauf interagieren. Sie sind entscheidend für das Verständnis von Datenflüssen und Nachrichtenaustausch. Sicherheitsanalysten nutzen diese, um aufzuspüren, wo Daten im Übertragungsprozess preisgegeben werden könnten.

Wichtige Überlegungen sind:

- Authentifizierungsstellen:Wo verifiziert das System die Identität?

- Datenverschlüsselung:Werden sensible Nachrichten vor der Übertragung verschlüsselt?

- Sitzungsverwaltung:Wie werden Sitzungen initialisiert und beendet?

3. Komponentendiagramme 🧩

Komponentendiagramme veranschaulichen die physischen oder logischen Teile eines Systems. Sie helfen dabei, Grenzen und Schnittstellen zu definieren. Sicherheitsgrenzen werden oft auf Komponentenebene definiert. Beispielsweise sollte ein öffentlich zugänglicher Webserver von einem privaten Datenbankserver getrennt sein.

4. Bereitstellungsdigramme 🖥️

Bereitstellungsdigramme ordnen Software Hardware zu. Sie offenbaren die physische Topologie des Systems. Dies ist entscheidend für die Netzwerksicherheit. Wenn zwei Komponenten, die unterschiedliche Vertrauensstufen verarbeiten, auf demselben Server gehostet werden, besteht ein Risiko.

🛡️ Integration von Bedrohungsmodellierung

Bedrohungsmodellierung ist der Prozess der Identifizierung potenzieller Sicherheitsbedrohungen. Die Kombination mit UML schafft eine leistungsstarke Methode für die Systemgestaltung. Ziel ist es, zu verstehen, was schief laufen könnte, und wie dies verhindert werden kann.

Das STRIDE-Modell

STRIDE ist eine gängige Kategorisierung für Bedrohungen. Es steht für Spoofing, Manipulation, Abstreitbarkeit, Informationssicherheitsverletzung, Verweigerung von Dienstleistungen und Rechtemittlung. Jede Kategorie kann spezifischen UML-Elementen zugeordnet werden.

| Bedrohungsart | UML-Schwerpunktgebiet | Sicherheitsfrage |

|---|---|---|

| Spoofing | Akteure / Authentifizierung | Kann der Akteur vertraut werden? |

| Manipulation | Datenbanken / Schnittstellen | Kann Daten ohne Berechtigung verändert werden? |

| Abstreitbarkeit | Protokollierung / Audit-Protokolle | Können Aktionen auf einen Akteur zurückverfolgt werden? |

| Informationssicherheitsverletzung | Kommunikationsflüsse | Ist sensible Daten während der Übertragung geschützt? |

| Verweigerung von Dienstleistungen | Systemkapazität | Kann das System hohe Last bewältigen? |

| Privilegiensteigerung | Zugriffskontrolle | Kann ein Benutzer höhere Berechtigungen erlangen? |

🚦 Schritte zur Umsetzung der Sicherheitsmodellierung

Die Umsetzung der Sicherheitsmodellierung erfordert einen disziplinierten Ansatz. Es handelt sich nicht um eine einmalige Aufgabe, sondern um einen iterativen Prozess, der in die Entwicklung integriert ist.

Schritt 1: Definieren des Umfangs 🌍

Beginnen Sie damit, zu definieren, was modelliert wird. Ein komplexes System sollte in handhabbare Komponenten zerlegt werden. Identifizieren Sie die kritischen Assets. Dies sind Daten oder Funktionen, deren Verletzung den größten Schaden verursachen würde.

Schritt 2: Erstellen der architektonischen Sicht 🏗️

Zeichnen Sie die hochlevel-Architektur. Verwenden Sie Komponenten- und Bereitstellungsdiagramme, um Grenzen zu definieren. Markieren Sie die Vertrauenszonen deutlich. Eine Vertrauenszone stellt eine Grenze dar, an der Sicherheitsrichtlinien wechseln. Zum Beispiel ist der Übergang vom Internet zu einem internen Netzwerk eine kritische Vertrauensgrenze.

Schritt 3: Analyse der Datenflüsse 🌊

Verwenden Sie Ablauf- und Aktivitätsdiagramme, um die Datenbewegung zu verfolgen. Verfolgen Sie die Daten von der Eingabe über die Speicherung bis zur Ausgabe. Suchen Sie nach Stellen, an denen Daten offengelegt werden. Prüfen Sie, ob an diesen Stellen Verschlüsselung angewendet wird. Stellen Sie sicher, dass sensible Daten nicht im Klartext protokolliert werden.

Schritt 4: Identifizierung von Bedrohungen ⚠️

Wenden Sie die STRIDE-Methode auf die Diagramme an. Gehen Sie jedes Element durch und stellen Sie die relevanten Sicherheitsfragen. Dokumentieren Sie die Ergebnisse. Einige Bedrohungen können durch Änderungen im Design gemildert werden, während andere spezifische Kontrollen erfordern.

Schritt 5: Festlegen von Maßnahmen zur Minderung 🛠️

Definieren Sie für jede identifizierte Bedrohung eine Minderungsmaßnahme. Dazu kann beispielsweise ein Authentifizierungscheck hinzugefügt, eine Datenbankspalte verschlüsselt oder ein Dienst isoliert werden. Aktualisieren Sie die Diagramme, um diese Änderungen widerzuspiegeln. Dadurch wird sichergestellt, dass das Design sich an die Sicherheitsanforderungen anpasst.

🔒 Sicherheitsaspekte in spezifischen Diagrammen

Verschiedene Diagramme heben unterschiedliche Sicherheitsrisiken hervor. Die Kenntnis dieser Feinheiten hilft bei einer gründlichen Überprüfung.

Klassendiagramme und Datenintegrität

Klassendiagramme definieren die Struktur des Systems. Sie zeigen Attribute und Methoden. In diesem Kontext suchen Sie nach Attributen, die sensible Informationen speichern. Stellen Sie sicher, dass Methoden, die mit diesen Daten arbeiten, Zugriffssteuerungen durchsetzen. Öffentliche Attribute im Sicherheitskontext sind oft ein Warnsignal.

Zustandsmaschinen-Diagramme und Validierung

Zustandsmaschinen-Diagramme zeigen, wie ein Objekt seinen Zustand ändert. Dies ist nützlich, um die Sitzungssicherheit zu verstehen. Zum Beispiel sollte ein Anmeldezustand erst nach einer erfolgreichen Authentifizierung wechseln. Stellen Sie sicher, dass es keine „glücklichen Pfade“ gibt, die Sicherheitsprüfungen umgehen.

Interaktionsübersichtsdiagramme

Diese Diagramme kombinieren mehrere Interaktionsarten. Sie sind nützlich für komplexe Workflows. Bei Sicherheitsüberprüfungen sollte der Fokus auf der Fehlerbehandlung liegen. Was passiert, wenn die Authentifizierung fehlschlägt? Der Ablauf sollte dem Angreifer keine sensiblen Informationen preisgeben.

📊 Vorteile der frühen Erkennung

Die Integration von Sicherheit in die Modellierungsphase bietet greifbare Vorteile. Der wichtigste ist die Kostensenkung. Die Behebung einer Schwachstelle in der Entwurfsphase ist deutlich kostengünstiger als die Behebung in der Produktion. Außerdem verringert es die Zeit, die für Nacharbeiten aufgewendet werden muss.

Darüber hinaus verbessert es die Kommunikation. Sicherheitsteams können Modelle überprüfen, ohne tiefgehende Kenntnisse des Implementierungscode zu benötigen. Entwickler können Sicherheitsanforderungen visuell verstehen. Diese gemeinsame Verständigung verringert die Spannungen während der Bauphase.

🤝 Zusammenarbeit zwischen Teams

Die Sicherheitsmodellierung ist eine kooperative Aufgabe. Sie erfordert Beiträge von Architekten, Entwicklern und Sicherheitsanalysten. Architekten liefern die strukturelle Sicht. Entwickler liefern die Implementierungsdetails. Sicherheitsanalysten liefern die Bedrohungsperspektive.

Regelmäßige Überprüfungsphasen sind unerlässlich. In diesen Sitzungen werden die Diagramme Schritt für Schritt durchgegangen. Es werden Fragen gestellt. Risiken werden diskutiert. Dadurch wird sichergestellt, dass das Enddesign robust ist. Es fördert auch eine Kultur, in der Sicherheit für alle verantwortlich ist.

⚙️ Best Practices für die UML-Sicherheit

- Halte es einfach:Komplexe Diagramme sind schwer zu analysieren. Vereinfachen Sie das Modell, um sich auf sicherheitskritische Pfade zu konzentrieren.

- Verwenden Sie Standardkonventionen:Bleiben Sie bei der standardmäßigen UML-Notation. Dadurch stellen Sie sicher, dass alle Teammitglieder die Diagramme verstehen.

- Versionskontrolle:Behandeln Sie Diagramme wie Code. Verwenden Sie die Versionskontrolle, um Änderungen zu verfolgen. Dies hilft bei der Überprüfung von Sicherheitsänderungen.

- Automatisieren Sie, wo möglich:Verwenden Sie Werkzeuge, die Diagramme gegen Sicherheitsregeln validieren können. Automatisierung reduziert menschliche Fehler.

- Iterieren Sie:Sicherheitsmodellierung ist keine einmalige Aufgabe. Aktualisieren Sie die Modelle, während sich das System weiterentwickelt.

🔗 Häufige Fehler, die Sie vermeiden sollten

Auch bei einer strukturierten Vorgehensweise bestehen Fallstricke. Ein häufiger Fehler ist die alleinige Fokussierung auf den glücklichen Pfad. Die Sicherheitsanalyse muss auch Fehlerpfade und Randfälle berücksichtigen. Ein weiterer Fehler ist die Ignorierung von Drittanbieterkomponenten. Externe Bibliotheken und Dienste bringen Risiken mit sich, die modelliert und verwaltet werden müssen.

Zusätzlich sollten Sie Sicherheitsmodellierung nicht als reine Formalität betrachten. Es erfordert echte Auseinandersetzung mit dem Material. Wenn die Diagramme ungenau sind, wird die Analyse fehlerhaft sein. Stellen Sie sicher, dass die Modelle die tatsächliche Systemarchitektur widerspiegeln.

📝 Abschließende Gedanken

Die Sicherheitsmodellierung mit UML ist eine praktische Methode, um sichere Systeme zu entwickeln. Sie schafft Klarheit bei komplexen Designs und hebt Risiken frühzeitig hervor. Durch eine strukturierte Vorgehensweise und die Verwendung der richtigen Diagramme können Teams robuste Abwehrmechanismen aufbauen. Die in der Modellierung investierte Zeit zahlt sich in Form reduzierter Risiken und geringerer Wartungskosten aus. Je vernetzter die Systeme werden, desto größer wird die Notwendigkeit für eine gründliche Designanalyse. UML bietet die Werkzeuge, um dieser Herausforderung effektiv zu begegnen.