Projektowanie wytrzymałościowej schematu bazy danych w środowisku wielodostępnym wymaga podstawowej zmiany podejścia w porównaniu do architektur jedno-odbiornikowych. Gdy wiele klientów, czyli użytkowników, dzieli tę samą podstawową infrastrukturę, diagram relacji encji (ERD) staje się planem wykonywania izolacji danych, bezpieczeństwa i wydajności. 🏗️ Źle zaprojektowany ERD może prowadzić do wycieków danych, pogorszenia wydajności oraz skomplikowanych ścieżek migracji. Niniejszy przewodnik bada złożoności strukturalne modelowania systemów wielodostępnych bez oparcia się na konkretnych narzędziach programistycznych, skupiając się zamiast tego na zasadach architektonicznych.

Zrozumienie podstawowego wyzwania współdzielonych danych 🏢

W tradycyjnej architekturze jedno-odbiornikowej każdy klient ma własną izolowaną bazę danych. Relacja między aplikacją a danymi jest jedno-do-jednego. Jednak w systemie wielodostępnym relacja jest jedno-do-wielu. Aplikacja obsługuje wielu klientów z wspólnej puli zasobów. ERD musi jawnie zakodować kontekst klienta w każdej zapytaniu i transakcji.

Głównym celem jest zapewnienie, że Klient A nigdy nie zobaczy danych należących do Klienta B, nawet jeśli zapytają dokładnie tę samą tabelę. Czasem nazywa się to izolacją logiczną. ERD musi wspierać tę izolację w sposób naturalny poprzez projektowanie schematu, a nie wyłącznie opierając się na logice aplikacji. 🔒

Modele izolacji i ich wpływ na projektowanie schematu 🏗️

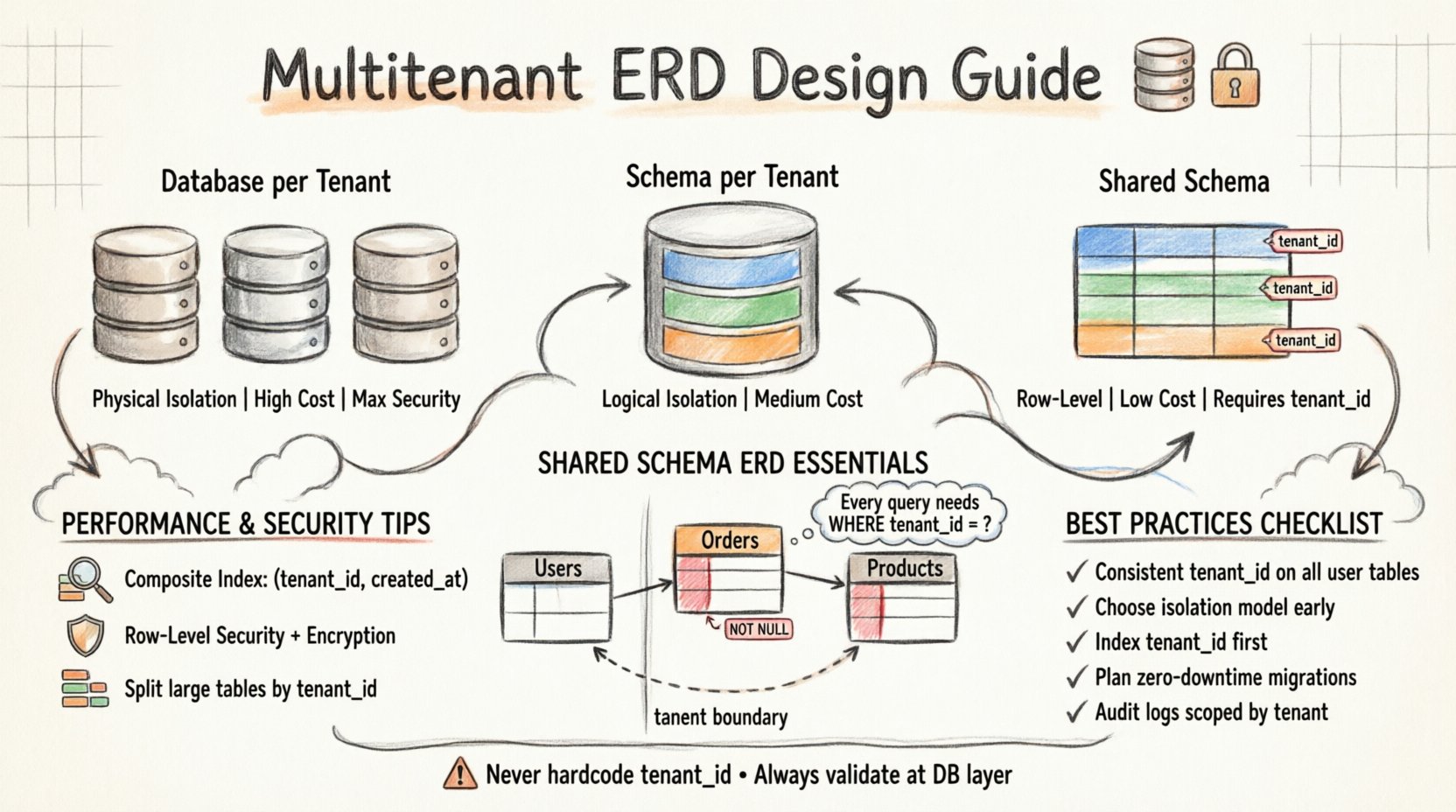

Istnieją trzy główne modele izolacji danych klientów. Każdy z nich określa znacznie różny podejście do diagramu relacji encji. Wybór nieodpowiedniego modelu na wczesnym etapie projektowania może zmusić do kosztownej przebudowy później.

1. Baza danych na klienta (izolacja fizyczna)

W tym modelu każdy klient otrzymuje własną fizyczną instancję bazy danych. ERD pozostaje identyczny jak w architekturze jedno-odbiornikowej. Każda tabela istnieje niezależnie w własnym kontenerze bazy danych.

- Zalety:Maksymalna bezpieczeństwo i izolacja. Wycieki danych są fizycznie niemożliwe między klientami.

- Wady:Wysokie koszty operacyjne. Zarządzanie setkami lub tysiącami baz danych jest skomplikowane.

- Skutki dla schematu:ERD nie musi uwzględniać kolumny identyfikatora klienta, ponieważ sama baza danych pełni rolę identyfikatora.

2. Schemat na klienta (izolacja logiczna)

Wiele klientów dzieli jedną bazę danych, ale każdy klient ma własny schemat (przestrzeń nazw) w tej bazie danych. ERD pozostaje w dużej mierze taki sam jak w wersji jedno-odbiornikowej, ale nazwa schematu zmienia się w zależności od klienta.

- Zalety:Lepsza izolacja niż w przypadku współdzielonych tabel. Łatwiejsze zarządzanie niż w przypadku indywidualnych baz danych.

- Wady:Złożoność zapytań rośnie, ponieważ aplikacja musi dynamicznie przełączać schematy.

- Skutki dla schematu:ERD nie wymaga kolumny ID klienta w każdej tabeli. Zamiast tego kontekst połączenia z bazą danych obsługuje izolację.

3. Współdzielony schemat, wspólne tabele (izolacja logiczna)

Jest to najbardziej powszechny model dla aplikacji SaaS. Wszyscy klienci dzielą dokładnie te same tabele. ERD musi zostać zmodyfikowany w celu uwzględnienia unikalnego identyfikatora dla każdego klienta w każdej istotnej linii.

- Zalety:Najniższe koszty i obciążenie operacyjne. Łatwiejsze uruchamianie analiz globalnych.

- Wady:Największe ryzyko wycieku danych, jeśli logika zawiedzie. Wydajność może ucierpieć, gdy tabele znacznie wzrastają.

- Skutki dla schematu: Każda tabela musi zawierać kolumnę

tenant_idkolumnę. Klucze obce muszą odnosić się do tej kolumny w celu zachowania integralności.

Projektowanie ERD wspólnych schematów 🔑

Przyjmując model wspólnego schematu, ERD wymaga określonych modyfikacji w celu zapewnienia integralności i bezpieczeństwa danych. Ten rozdział szczegółowo opisuje kluczowe elementy, które muszą się pojawić na Twoich schematach.

Kolumna identyfikatora dzierżawcy

Każda tabela przechowująca dane specyficzne dla użytkownika musi zawierać kolumnę identyfikującą właściciela tych danych. Ta kolumna zwykle nazywa siętenant_id lub organization_id.

- Typ danych: Powinien to być liczba całkowita lub UUID. Liczby całkowite są zazwyczaj szybsze przy łączeniach.

- Ograniczenie NOT NULL: Ta kolumna nigdy nie powinna być null. Wartość null oznacza, że dane nie należą do nikogo, co narusza umowę wielodzierżawczości.

- Wartość domyślna: W niektórych aplikacjach wartość domyślna może być ustawiona na poziomie aplikacji, ale schemat bazy danych powinien zapewnić obecność tej wartości.

Relacje kluczy obcych

Gdy tabele są ze sobą powiązane, relacja musi uwzględniać granice dzierżawców. Powszechnym błędem jest tworzenie relacji między globalną tabelą (np. katalog produkcyjny) a tabelą specyficzną dla dzierżawcy (np. zamówienie).

- Tabele globalne: Tabele takie jak

ProduktylubKategoriemogą być współdzielone. Nie potrzebują kolumnytenant_id. - Tabele dzierżawców: Tabele takie jak

ZamówienialubUżytkownicymusi miećtenant_id. - Logika łączenia: Podczas łączenia tabeli globalnej z tabelą użytkownika warunek łączenia musi zawierać

tenant_iddopasowanie, aby zapobiec ujawnieniu danych między użytkownikami.

Porównanie strategii izolacji 📊

Zrozumienie kompromisów jest kluczowe dla wyboru odpowiedniej struktury ERD. Poniższa tabela przedstawia istotne różnice między głównymi strategiami izolacji.

| Strategia | Poziom izolacji | Koszt | Złożoność zarządzania | Wymagania schematu |

|---|---|---|---|---|

| Baza danych na użytkownika | Fizyczny | Wysoki | Wysoki | Standardowy (bez tenant_id) |

| Schemat na użytkownika | Logiczny | Średni | Średni | Standardowy (nazwa schematu) |

| Współdzielony schemat | Poziom wiersza | Niski | Niski | Wymaga kolumny ID dzierżawcy |

Zagadnienia związane z wydajnością w projektowaniu ERD 🚀

W miarę gromadzenia danych wydajność wspólnego schematu może się pogarszać. ERD musi wspierać strategie indeksowania zoptymalizowane pod zapytania specyficzne dla dzierżawcy.

Strategie indeksowania

Bez odpowiedniego indeksowania zapytanie dotyczące pobrania danych dla jednego dzierżawcy może skanować całą tabelę, która zawiera miliony wierszy z innych dzierżawców.

- Indeksy złożone:Twórz indeksy, które zaczynają się od

id_dzierżawcy. Na przykład indeks na (id_dzierżawcy,utworzono_w) pozwala bazie danych szybko znaleźć rekordy określonego dzierżawcy i posortować je. - Indeksy pokrywające: Jeśli często wykonywane są zapytania dotyczące określonych kolumn, uwzględnij je w indeksie, aby uniknąć wyszukiwań w tabeli.

- Partycjonowanie:Duże tabele mogą być partycjonowane według

id_dzierżawcy. To fizycznie rozdziela dane na dysku, poprawiając szybkość zapytań i zarządzanie kopiami zapasowymi.

Optymalizacja zapytań

Warstwa aplikacji musi zapewnić, że każde zapytanie zawiera id_dzierżawcy w klauzuli WHERE. Projekt ERD nie powinien polegać na aplikacji do filtrowania danych; bazę danych powinna być źródłem prawdy.

- Bezpieczeństwo na poziomie wiersza: Niektóre systemy baz danych obsługują bezpieczeństwo na poziomie wiersza (RLS). ERD może wykorzystać tę funkcję do automatycznego filtrowania wierszy na podstawie kontekstu zalogowanego użytkownika.

- Planowanie zapytań: Regularnie przeglądaj plany wykonania zapytań. Upewnij się, że baza danych używa

id_dzierżawcyindeks i nie wykonując pełnego skanowania tabeli.

Skutki dotyczące bezpieczeństwa i zgodności 🛡️

Przepisy dotyczące prywatności danych, takie jak RODO i CCPA, nakładają surowe wymagania dotyczące sposobu przechowywania i dostępu do danych. ERD odgrywa kluczową rolę w zgodności.

Oddzielanie danych

Zgodność często wymaga, aby dane były łatwo oddzielalne. Jeśli użytkownik żąda usunięcia swoich danych, system musi być w stanie znaleźć i usunąć wszystkie rekordy związane z ich tenant_id.

- Miękkie usuwanie: Zamiast trwale usuwać wiersze, oznacz je jako usunięte. Jest to często bezpieczniejsze podczas audytu. Kolumna

deleted_atpowinna również być zakresowana wedługtenant_id. - Szyfrowanie: Wrażliwe pola w zakresie użytkownika powinny być szyfrowane. Strategia zarządzania kluczami musi być zgodna z modelem izolacji użytkownika.

Audyt i rejestrowanie

Ślady audytu są niezbędne dla bezpieczeństwa. Każde działanie na danych użytkownika powinno być zapisane w dzienniku.

- Tabela audytu: Utwórz dedykowaną tabelę do rejestrowania, która zawiera

tenant_idistniejącego obiektu. - Kontrola dostępu: Upewnij się, że sam dziennik audytu jest chroniony. Administratorzy nie powinni mieć dostępu do dzienników audytu z użytkowników, których nie zarządzają.

Ewolucja schematu i migracja 🔄

Aplikacje ewoluują. Dodawane są funkcje, a struktury danych ulegają zmianie. W środowisku wieloużytkownika migracje schematu są bardziej złożone, ponieważ należy zastosować zmiany do wszystkich użytkowników bez wywoływania przestojów lub utraty danych.

Zgodność wsteczna

Podczas modyfikacji ERD upewnij się, że zachowana jest zgodność wsteczna.

- Zmiany dodawane: Dodanie nowego kolumny do tabeli jest zwykle bezpieczne, jeśli pozwala na wartości null.

- Usuwanie kolumn: To ryzykowne. Kolumnę należy usuwać wyłącznie po upewnieniu się, że żaden użytkownik jej nie używa, oraz po ustaleniu okresu deprecjacji.

- Zmiana nazw kolumn: Może to spowodować awarie zapytań. Lepiej dodać nową kolumnę, przeprowadzić migrację danych, a następnie zmienić odwołania niż zmieniać nazwę.

Migracje bez przestoju

Dla dużych użytkowników blokowanie tabel podczas migracji nie jest opcją. Projekt ERD powinien wspierać zmiany schematu online.

- Tabele cieniowe: Utwórz nową tabelę z uaktualnioną strukturą, skopiuj dane, a następnie zamień tabele.

- Wersjonowanie: Niektóre systemy wspierają jednocześnie wiele wersji schematu, aby umożliwić stopniowe wdrażanie.

Typowe pułapki do uniknięcia ⚠️

Projektowanie ERD dla systemu wielodostępowego obejmuje wiele elementów. Oto typowe błędy, które naruszają system.

- Ignorowanie identyfikatora użytkownika: Zapominanie o dodaniu

tenant_iddo nowej tabeli tworzonej podczas rozwoju. Może to prowadzić do natychmiastowych ryzyk wycieku danych. - Tworzenie stałych identyfikatorów: Nigdy nie wpisuj stałe identyfikatory użytkownika w kodzie aplikacji. Muszą być przekazywane dynamicznie w czasie działania.

- Liczniki globalne: Unikaj używania globalnych liczników automatycznej inkrementacji, jeśli są widoczne w URL lub odpowiedziach API, ponieważ mogą ujawnić liczbę użytkowników lub klientów.

- Udostępniane pliki: ERD skupia się na bazie danych, ale przechowywanie plików często jest pomijane. Upewnij się, że ścieżki plików zawierają identyfikator użytkownika, aby uniknąć problemów z dostępem.

Zaawansowane wzorce dla złożonych scenariuszy 🔍

Nie wszystkie systemy wielodostępowe są jednakowe. Niektóre wymagają bardziej szczegółowego kontroli struktury danych.

Wsparcie dla wielu organizacji

Jeden użytkownik może należeć do wielu organizacji, lub na odwrót. ERD musi wspierać relacje wiele do wielu.

- Tabele połączeniowe: Użyj tabeli połączeniowej do połączenia użytkowników, użytkowników i organizacji.

- Modele uprawnień: ERD powinien wspierać kontrolę dostępu opartą na rolach (RBAC) na poziomie użytkownika.

Ustawienia globalne vs. specyficzne dla użytkownika

Niektóre dane konfiguracyjne są globalne (ogólnodostępne dla całej aplikacji), podczas gdy inne dane dotyczą konkretnego użytkownika (dzierżawcy).

- Tabela ustawień:Zaprojektuj diagram ERD w taki sposób, aby wyraźnie rozróżnić konfigurację globalną i nadpisywanie specyficzne dla użytkownika (dzierżawcy).

- Dziedziczenie:Ustawienie użytkownika (dzierżawcy) może dziedziczyć wartość domyślną globalną. Schemat powinien jasno odzwierciedlać tę hierarchię.

Podsumowanie najlepszych praktyk ✅

Tworzenie bezpiecznego i skalowalnego systemu wielodostępowego zależy w dużej mierze od fundamentu położonego przez Diagram Zależności Encji. Przestrzegając poniższych zasad, możesz zapewnić stabilność na długie lata.

- Spójność:Upewnij się, że każda tabela przechowująca dane użytkownika zawiera identyfikator użytkownika (dzierżawcy).

- Izolacja:Wybierz model izolacji odpowiadający Twoim wymaganiom bezpieczeństwa i kosztom.

- Wydajność:Projektuj indeksy, które priorytetowo uwzględniają identyfikator użytkownika (dzierżawcy).

- Bezpieczeństwo:Zaimplementuj zabezpieczenia na poziomie wierszy oraz szyfrowanie tam, gdzie jest to odpowiednie.

- Utrzymywalność:Zaplanuj zmiany schematu, które nie naruszają działania usługi.

Projektowanie schematu bazy danych to decyzja strategiczna, która wpływa na cały cykl życia aplikacji. Dobrze zaprojektowany diagram ERD zapobiega wyciekom danych, zapewnia zgodność z przepisami i wspiera rozwój. Starannie rozważając subtelności wielodostępowości w fazie projektowania, tworzysz fundament, który jest odporny i bezpieczny. 🏛️

Regularna analiza diagramu ERD wraz z rozwojem aplikacji jest konieczna. Nowe funkcje często wprowadzają nowe relacje danych, które należy ocenić pod kątem zasad izolacji użytkownika (dzierżawcy). Zachowuj czujność, dokumentuj swoje decyzje projektowe i zawsze priorytetowo traktuj integralność danych. Taki podejście zapewnia, że architektura pozostanie solidna podczas skalowania.