💡 Kluczowe wnioski

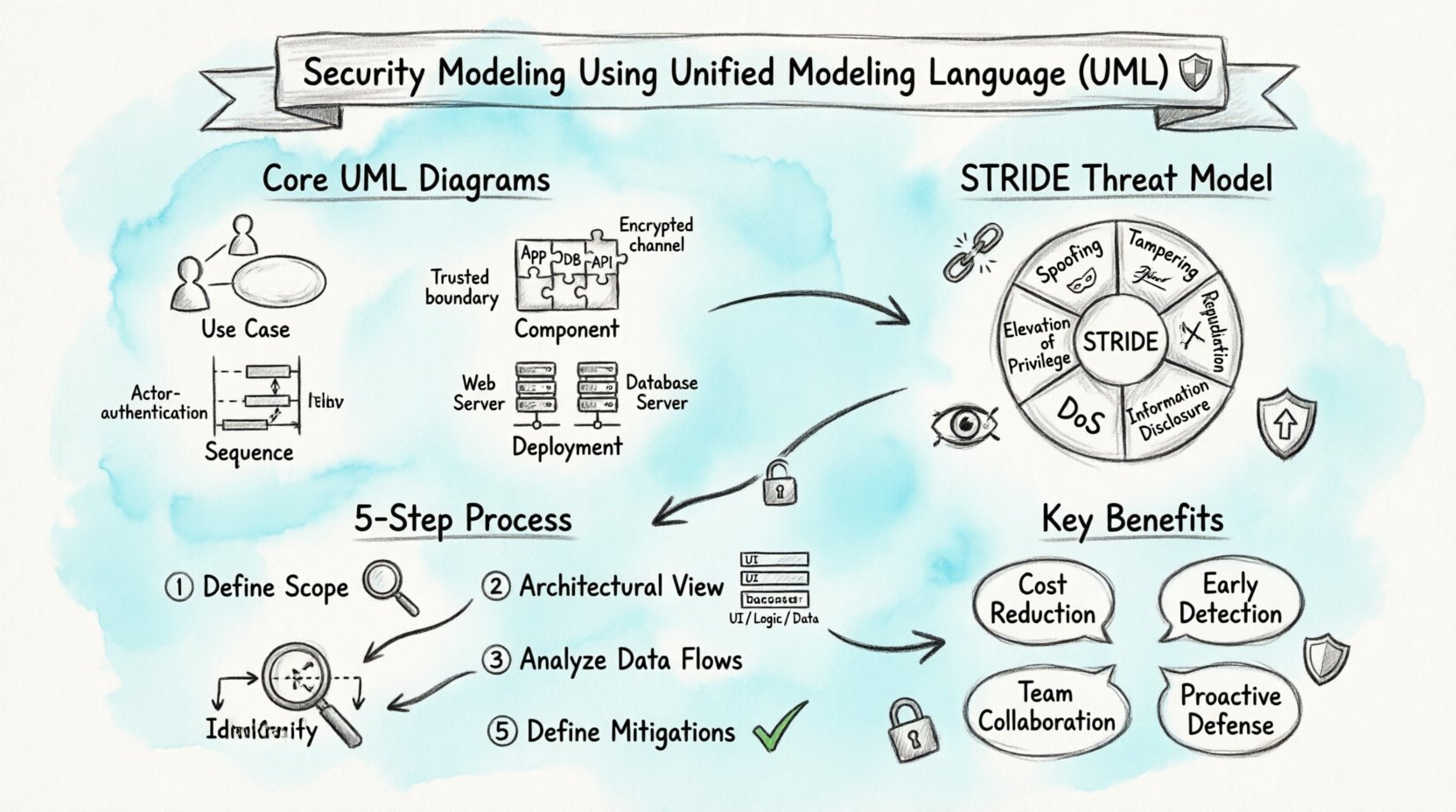

- Wizualizacja zagrożeń:Diagramy UML zapewniają standardowy sposób identyfikacji potencjalnych luk bezpieczeństwa jeszcze przed rozpoczęciem implementacji.

- Integracja modelowania zagrożeń:Techniki takie jak STRIDE mogą być bezpośrednio przyporządkowane do diagramów przypadków użycia i sekwencji UML w celu skutecznej analizy ryzyka.

- Narzędzie komunikacji:Te modele działają jako wspólny język między programistami, architektami i analitykami bezpieczeństwa w celu skoordynowania strategii ochrony.

- Proaktywna obrona:Wczesne modelowanie zmniejsza koszty naprawiania problemów zabezpieczeń w porównaniu do ich rozwiązywania podczas testowania lub w środowisku produkcyjnym.

Projektowanie systemów zabezpieczonych wymaga więcej niż tylko pisania solidnego kodu; wymaga systematycznego podejścia do zrozumienia, jak przepływa dane i gdzie pochodzą ryzyka. Język Modelowania Zintegrowanego (UML) oferuje standardowy wizualny framework, który można dostosować do rozwiązywania tych zagadnień bezpieczeństwa. Integracja rozważań dotyczących bezpieczeństwa w fazie modelowania pozwala zespołom identyfikować słabości na wczesnym etapie cyklu życia.

🔍 Dlaczego modelowanie zabezpieczeń ma znaczenie

Bezpieczeństwo często traktowane jest jako postrzegane dopiero po zakończeniu budowy podstawowej funkcjonalności. Ten reaktywny podejście prowadzi do wyższych kosztów i zwiększonego ryzyka. Modelowanie zabezpieczeń odwraca tę sytuację. Przesuwa uwagę na proaktywne identyfikowanie zagrożeń. Gdy architekci wizualizują system przy użyciu UML, tworzą mapę interakcji. Ta mapa wyróżnia, gdzie dane są przechowywane, przetwarzane i przesyłane.

Bez modelu wizualnego wymagania dotyczące bezpieczeństwa mogą stać się abstrakcyjne. Programiści mogą pominąć przypadki krawędziowe, a stakeholderzy mogą nie zauważyć konkretnych przepływów danych. Diagramy UML zamykają tę przerwę. Przekładają skomplikowaną logikę na rozpoznawalne wzory. Ta jasność pozwala zespołom bezpieczeństwa przeglądać projekty jeszcze przed napisaniem pierwszej linii kodu.

📐 Kluczowe diagramy UML dla bezpieczeństwa

Nie wszystkie diagramy UML są równie przydatne do analizy bezpieczeństwa. Niektóre typy zapewniają lepszą widoczność zagrożeń i przepływów danych. Zrozumienie, które diagramy należy priorytetyzować, jest kluczowe dla skutecznego procesu modelowania.

1. Diagramy przypadków użycia 🎯

Diagramy przypadków użycia definiują interakcje między aktorami a systemem. W kontekście bezpieczeństwa pomagają zidentyfikować, kto ma dostęp do systemu i z jakiego powodu. Jest to podstawa dla politik kontroli dostępu.

- Aktorzy: Zdefiniuj użytkowników, zewnętrzne systemy lub usługi. Każdy aktor powinien być sklasyfikowany według poziomu zaufania.

- Funkcje: Wymień konkretne działania, które system wykonuje. Przeglądy bezpieczeństwa mogą wskazać wrażliwe funkcje wymagające dodatkowej ochrony.

- Związki: Zwróć uwagę na rozszerzenia i inkluzje. Często ujawniają one opcjonalne sprawdzenia bezpieczeństwa lub wymagane kroki uwierzytelniania.

2. Diagramy sekwencji 🔄

Diagramy sekwencji pokazują, jak obiekty oddziałują w czasie. Są kluczowe do zrozumienia przepływu danych i wymiany komunikatów. Analitycy bezpieczeństwa używają ich do wykrywania miejsc, w których dane mogą zostać ujawnione podczas przesyłania.

Kluczowe kwestie do rozważenia to:

- Punkty uwierzytelniania: Gdzie system weryfikuje tożsamość?

- Szyfrowanie danych:Czy poufne wiadomości są szyfrowane przed przesłaniem?

- Zarządzanie sesjami:Jak są inicjowane i zakończone sesje?

3. Diagramy składników 🧩

Diagramy składników ilustrują części fizyczne lub logiczne systemu. Pomagają one określić granice i interfejsy. Granice bezpieczeństwa często są definiowane na poziomie składników. Na przykład serwer internetowy skierowany do publiczności powinien być oddzielony od prywatnego serwera baz danych.

4. Diagramy wdrażania 🖥️

Diagramy wdrażania mapują oprogramowanie na sprzęt. Ujawniają one topologię fizyczną systemu. Jest to istotne dla bezpieczeństwa sieciowego. Jeśli dwa składniki obsługujące różne poziomy zaufania są hostowane na tym samym serwerze, istnieje ryzyko.

🛡️ Integracja modelowania zagrożeń

Modelowanie zagrożeń to proces identyfikowania potencjalnych zagrożeń bezpieczeństwa. Połączenie tego z UML tworzy potężną metodę projektowania systemu. Celem jest zrozumienie, co może pójść nie tak, i sposób zapobiegania temu.

Model STRIDE

STRIDE to powszechna kategoryzacja zagrożeń. Oznacza ono: podszywanie się, modyfikacja, zaprzeczenie, ujawnienie informacji, negacja usługi i podniesienie uprawnień. Każda kategoria może być przypisana do konkretnych elementów UML.

| Kategoria zagrożenia | Obszar skupienia UML | Pytanie dotyczące bezpieczeństwa |

|---|---|---|

| Podszywanie się | Aktorzy / Uwierzytelnianie | Czy można ufać aktorowi? |

| Modyfikacja | Magazyny danych / Interfejsy | Czy dane mogą być modyfikowane bez upoważnienia? |

| Zaprzeczenie | Rejestrowanie / Ślady audytu | Czy działania mogą być śledzone do konkretnego aktora? |

| Ujawnienie informacji | Przepływy komunikacji | Czy poufne dane są chronione podczas przesyłania? |

| Negacja usługi | Pojemność systemu | Czy system może radzić sobie z dużym obciążeniem? |

| Podniesienie uprawnień | Kontrola dostępu | Czy użytkownik może uzyskać wyższe uprawnienia? |

🚦 Kroki wdrażania modelowania bezpieczeństwa

Wdrażanie modelowania bezpieczeństwa wymaga dyscyplinarnego podejścia. Nie jest to zadanie jednorazowe, ale proces iteracyjny zintegrowany z rozwojem.

Krok 1: Zdefiniuj zakres 🌍

Zacznij od zdefiniowania tego, co jest modelowane. Złożony system powinien zostać podzielony na zarządzalne komponenty. Zidentyfikuj kluczowe aktywa. Są to dane lub funkcje, które w przypadku naruszenia spowodują największy szkodę.

Krok 2: Utwórz widok architektoniczny 🏗️

Narysuj architekturę najwyższego poziomu. Użyj diagramów składników i wdrażania, aby ustalić granice. Jasno zaznacz strefy zaufania. Strefa zaufania reprezentuje granicę, na której zmieniają się zasady bezpieczeństwa. Na przykład przejście z internetu do sieci wewnętrznej to kluczowa granica zaufania.

Krok 3: Analiza przepływów danych 🌊

Użyj diagramów sekwencji i działania, aby śledzić ruch danych. Śledź dane od wejścia do przechowywania i z powrotem do wyjścia. Szukaj miejsc, w których dane są narażone. Sprawdź, czy na tych etapach stosowana jest szyfrowanie. Upewnij się, że dane poufne nie są zapisywane w postaci jawnej.

Krok 4: Identyfikacja zagrożeń ⚠️

Zastosuj metodologię STRIDE do diagramów. Przejdź przez każdy element i zadaj odpowiednie pytania dotyczące bezpieczeństwa. Dokumentuj wyniki. Niektóre zagrożenia mogą zostać zmniejszone poprzez zmiany w projekcie, inne zaś mogą wymagać konkretnych środków ochrony.

Krok 5: Zdefiniuj środki ograniczające ryzyko 🛠️

Dla każdego zidentyfikowanego zagrożenia zdefiniuj środek ograniczający ryzyko. Może to obejmować dodanie sprawdzenia uwierzytelnienia, szyfrowanie kolumny bazy danych lub izolację usługi. Zaktualizuj diagramy, aby odzwierciedlić te zmiany. Zapewnia to, że projekt rozwija się wraz z wymaganiami bezpieczeństwa.

🔒 Kwestie bezpieczeństwa w konkretnych diagramach

Różne diagramy podkreślają różne ryzyka bezpieczeństwa. Znajomość tych subtelności pomaga w przeprowadzeniu szczegółowej analizy.

Diagramy klas i integralność danych

Diagramy klas definiują strukturę systemu. Pokazują atrybuty i metody. W tym kontekście szukaj atrybutów przechowujących poufne informacje. Upewnij się, że metody obsługujące te dane wymuszają kontrole dostępu. Publiczne atrybuty w kontekście bezpieczeństwa często są sygnałem ostrzegawczym.

Diagramy maszyn stanów i weryfikacja

Diagramy maszyn stanów pokazują, jak obiekt zmienia stan. Jest to przydatne do zrozumienia bezpieczeństwa sesji. Na przykład stan logowania powinien przejść tylko po pomyślnej uwierzytelnieniu. Upewnij się, że nie ma „drogów szczęścia”, które pomijają sprawdzanie bezpieczeństwa.

Diagramy przeglądowe interakcji

Te diagramy łączą różne typy interakcji. Są przydatne w przypadku skomplikowanych przepływów pracy. Przeglądy bezpieczeństwa powinny skupiać się na obsłudze błędów. Co się dzieje, gdy uwierzytelnienie nie powiedzie się? Przepływ nie powinien ujawniać poufnych informacji atakującemu.

📊 Korzyści wczesnego wykrycia

Zintegrowanie bezpieczeństwa w fazie modelowania przynosi wyraźne korzyści. Największą z nich jest redukcja kosztów. Naprawienie wady w fazie projektowania jest znacznie tańsze niż naprawa w środowisku produkcyjnym. Zmniejsza również czas poświęcony na ponowne wykonanie prac.

Dodatkowo poprawia komunikację. Zespoły bezpieczeństwa mogą przeglądać modele bez potrzeby głębokiego zrozumienia kodu implementacyjnego. Programiści mogą wizualnie zrozumieć wymagania dotyczące bezpieczeństwa. To wspólne zrozumienie zmniejsza napięcie podczas fazy budowy.

🤝 Współpraca między zespołami

Modelowanie bezpieczeństwa to praca zespołowa. Wymaga udziału architektów, programistów i analityków bezpieczeństwa. Architekci dostarczają widok strukturalny. Programiści dostarczają szczegóły implementacji. Analitycy bezpieczeństwa dostarczają perspektywę zagrożeń.

Regularne sesje przeglądu są niezbędne. Podczas tych sesji diagramy są analizowane krok po kroku. Zadawane są pytania. Dyskutowane są ryzyka. Zapewnia to, że ostateczny projekt będzie odporny. Wspiera również budowę kultury, w której bezpieczeństwo jest odpowiedzialnością każdego.

⚙️ Najlepsze praktyki w zakresie bezpieczeństwa UML

- Zachowaj prostotę:Złożone schematy są trudne do analizy. Uprość model, aby skupić się na ścieżkach krytycznych dla bezpieczeństwa.

- Używaj standardowych konwencji:Przestrzegaj standardowej notacji UML. Zapewnia to, że wszyscy członkowie zespołu rozumieją schematy.

- Kontrola wersji:Traktuj schematy jak kod. Używaj kontroli wersji do śledzenia zmian. Pomaga to w audycji modyfikacji bezpieczeństwa.

- Automatyzuj tam, gdzie to możliwe:Używaj narzędzi, które mogą weryfikować schematy pod kątem zasad bezpieczeństwa. Automatyzacja zmniejsza błędy ludzkie.

- Iteruj:Modelowanie bezpieczeństwa nie jest zadaniem jednorazowym. Aktualizuj modele wraz z rozwojem systemu.

🔗 Najczęstsze pułapki do uniknięcia

Nawet przy strukturalnym podejściu istnieją pułapki. Jednym z częstych błędów jest skupianie się wyłącznie na ścieżce pozytywnej. Analiza bezpieczeństwa musi również uwzględniać ścieżki błędów i przypadki graniczne. Inny błąd to ignorowanie składników zewnętrznych. Zewnętrzne biblioteki i usługi wprowadzają ryzyka, które należy zamodelować i zarządzać nimi.

Dodatkowo, nie traktuj modelowania bezpieczeństwa jako formalnego ćwiczenia. Wymaga ono rzeczywistej zaangażowania się w materiał. Jeśli schematy są niepoprawne, analiza będzie błędna. Upewnij się, że modele odzwierciedlają rzeczywisty projekt systemu.

📝 Ostateczne rozważania

Modelowanie bezpieczeństwa przy użyciu UML to praktyczna metoda budowania systemów bezpiecznych. Nadaje jasność złożonym projektom i wczesnie wskazuje ryzyka. Przestrzegając strukturalnego podejścia i używając odpowiednich schematów, zespoły mogą budować skuteczne obrony. Wkład w modelowanie opłaca się zmniejszeniem ryzyka i niższymi kosztami utrzymania. W miarę jak systemy stają się coraz bardziej połączone, rośnie potrzeba szczegółowej analizy projektu. UML zapewnia narzędzia do skutecznego radzenia sobie z tym wyzwaniem.