सॉफ्टवेयर आर्किटेक्चर डायग्राम विकास टीमों के लिए ब्लूप्रिंट के रूप में कार्य करते हैं। वे यह संचारित करते हैं कि प्रणालियाँ कैसे बातचीत करती हैं, डेटा कहाँ प्रवाहित होता है, और घटकों की संरचना कैसे होती है। हालांकि, एक मानक C4 मॉडल डायग्राम में आमतौर पर एक महत्वपूर्ण आयाम की कमी होती है: सुरक्षा। सुरक्षा सीमाओं को दृश्यमान न करने पर, आर्किटेक्ट और डेवलपर्स बिना जाने-बुझे ऐसी प्रणालियाँ बना सकते हैं जहाँ विश्वास के अनुमान स्पष्ट नहीं होते, जिससे बाद में ठीक करने में महंगा बन जाता है। C4 कंटेनर डायग्राम में सुरक्षा सीमाओं को शामिल करने से यह सुनिश्चित होता है कि जोखिम प्रबंधन डिज़ाइन चरण में एम्बेडेड होता है, न कि बाद में एक बाद के विचार के रूप में जोड़ा जाता है।

यह गाइड C4 मॉडल फ्रेमवर्क के भीतर सुरक्षा नियंत्रणों, विश्वास क्षेत्रों और डेटा सुरक्षा तंत्रों को प्रभावी ढंग से प्रस्तुत करने के तरीकों का अध्ययन करता है। स्थापित प्रथाओं का पालन करके टीमें ऐसे डायग्राम बना सकती हैं जो केवल संरचनात्मक रूप से स्पष्ट नहीं बल्कि सुरक्षा-संवेदनशील भी हों। इस दृष्टिकोण से सुरक्षा � ingineers, डेवलपर्स और व्यावसायिक हितधारकों के बीच बेहतर संचार सुनिश्चित होता है।

🏗️ सुरक्षा के लिए C4 मॉडल संदर्भ

C4 मॉडल सॉफ्टवेयर आर्किटेक्चर के दस्तावेजीकरण के लिए एक पदानुक्रमिक दृष्टिकोण प्रदान करता है। इसमें चार स्तर होते हैं: सिस्टम संदर्भ, कंटेनर, घटक, और कोड। सुरक्षा दृश्यीकरण के लिए, यहकंटेनर स्तरआमतौर पर सबसे महत्वपूर्ण होता है। इस स्तर पर वेब एप्लिकेशन, मोबाइल एप्लिकेशन, APIs और डेटाबेस जैसे उच्च स्तरीय सॉफ्टवेयर निर्माण ब्लॉक्स को दर्शाया जाता है।

जब सुरक्षा सीमाओं का परिचय दिया जाता है, तो उद्देश्य यह स्पष्ट करना होता है कि विश्वास कहाँ समाप्त होता है और अविश्वसनीय पर्यावरण कहाँ शुरू होते हैं। सुरक्षा संदर्भ के बिना कंटेनर डायग्राम में यह दिखाया जा सकता है कि सिस्टम A सिस्टम B से बातचीत करता है, लेकिन यह नहीं बताता कि क्या यह कनेक्शन एन्क्रिप्टेड है, प्रमाणीकृत है, या सार्वजनिक नेटवर्क के माध्यम से गुजरता है। सुरक्षा सीमाओं को जोड़ने से इस सूचना के अंतर को पूरा किया जाता है।

- स्तर 1 (सिस्टम संदर्भ):आपकी प्रणाली और उपयोगकर्ताओं या तीसरे पक्षों के बीच बाहरी निर्भरताओं और उच्च स्तरीय विश्वास संबंधों की पहचान करने के लिए उपयोगी।

- स्तर 2 (कंटेनर):इस गाइड का मुख्य ध्यान बनता है। यहाँ आप आंतरिक क्षेत्रों, नेटवर्क सेगमेंट्स और डेटा वर्गीकरण स्तरों को परिभाषित करते हैं।

- स्तर 3 (घटक):विस्तृत सुरक्षा तर्क, जैसे प्रमाणीकरण मॉड्यूल के लिए उपयोग किया जा सकता है, लेकिन अक्सर उच्च स्तरीय सुरक्षा समीक्षाओं के लिए बहुत विस्तृत हो जाता है।

कंटेनर स्तर पर ध्यान केंद्रित करके आर्किटेक्ट्स अमूर्तता और विवरण के बीच संतुलन बनाए रख सकते हैं। इससे यह सुनिश्चित होता है कि सुरक्षा निर्णय दिखाई दें बिना डायग्राम को कार्यान्वयन विशिष्टताओं से भारी बनाए।

🧱 सुरक्षा सीमाओं को परिभाषित करना

एक सुरक्षा सीमा एक सीमा का प्रतिनिधित्व करती है जहाँ विश्वास का परिवर्तन होता है। सीमा पार करने के लिए विशिष्ट नियंत्रणों की आवश्यकता होती है, जैसे प्रमाणीकरण, अनुमति या एन्क्रिप्शन। एक डायग्राम में, इन सीमाओं के द्वारा उन कंटेनरों को समूहित किया जाता है जो एक सामान्य सुरक्षा दृष्टिकोण को साझा करते हैं या एक ही नेटवर्क सेगमेंट में स्थित होते हैं।

सीमाओं के प्रकार

विभिन्न प्रकार की सीमाओं को समझना सही दृश्य प्रतिनिधित्व चुनने में मदद करता है:

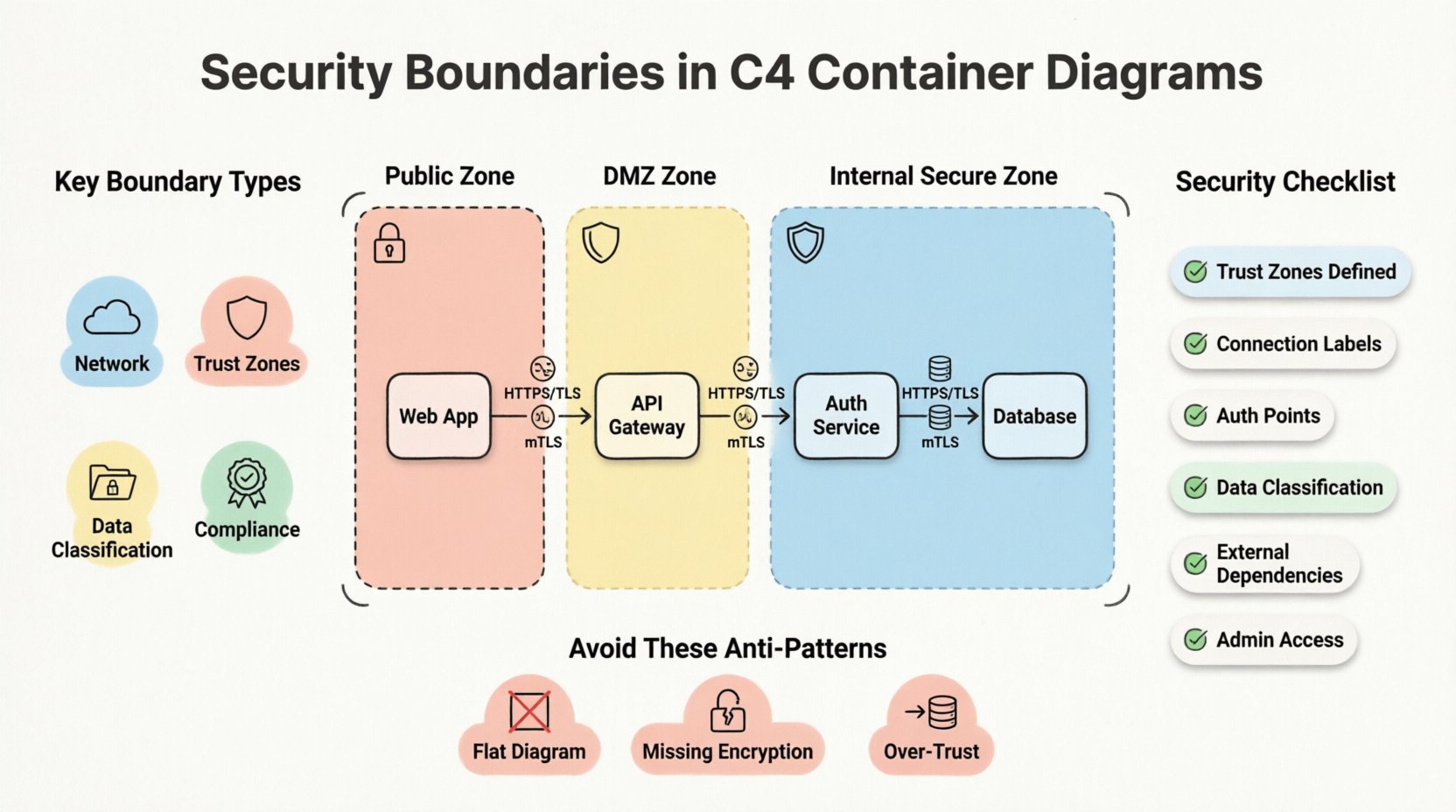

- नेटवर्क सीमाएँ:आंतरिक निजी नेटवर्क, सार्वजनिक इंटरनेट पहुँच और DMZs (निरस्त्र क्षेत्र) जैसे अलगाव वाले पर्यावरणों के बीच अंतर स्पष्ट करें।

- विश्वास क्षेत्र:पूरी तरह विश्वसनीय आंतरिक सेवाओं और आंशिक रूप से विश्वसनीय बाहरी इंटरफेस के बीच अंतर स्पष्ट करें।

- डेटा वर्गीकरण:संवेदनशील डेटा (PII, वित्तीय रिकॉर्ड) को संभालने वाले कंटेनरों को सार्वजनिक सेवाओं से अलग समूहित करें।

- सुसंगतता क्षेत्र:नियामक आवश्यकताओं के आधार पर प्रणालियों को अलग करें, जैसे GDPR संगतता की आवश्यकता वाली प्रणालियाँ बनाम सामान्य संचालन उपकरण।

विश्वास और डेटा प्रवाह

सुरक्षा मूल रूप से विश्वास के बारे में है। कंटेनरों के बीच प्रत्येक कनेक्शन एक विश्वास संबंध को संकेत करता है। यदि कंटेनर A डेटा कंटेनर B को भेजता है, तो A B पर भरोसा करता है कि वह डेटा को सही तरीके से संभालेगा। यदि B को नुकसान पहुँचता है, तो A को खतरा होता है।

इस विश्वास को दृश्यमान करना आवश्यक है। C4 डायग्राम में तीर डेटा प्रवाह का प्रतिनिधित्व करते हैं, लेकिन वे विश्वास की दिशा को भी संकेत करने चाहिए। एक सीमा रेखा इंगित करती है कि इसे पार करने के लिए सुरक्षा जांच की आवश्यकता होती है। उदाहरण के लिए, ” से आगे बढ़नासार्वजनिक क्षेत्र के लिए आंतरिक क्षेत्र एक प्रमाणीकरण चरण को सक्रिय करना चाहिए।

🎨 कंटेनर आरेखों में सीमाओं का दृश्यीकरण

दृश्य भाषा में सामंजस्य दक्ष संदूषण के लिए महत्वपूर्ण है। सुरक्षा सीमाओं को बनाते समय, नोटेशन स्पष्ट होना चाहिए। एकल सार्वभौमिक मानक नहीं है, लेकिन उद्योग के आदर्श विकसित हुए हैं जो C4 मॉडल के भीतर अच्छी तरह से काम करते हैं।

नोटेशन मानक

C4 आरेख बनाने के लिए उपयोग किए जाने वाले अधिकांश उपकरण कस्टम आकृतियों और स्टाइलिंग का समर्थन करते हैं। सुरक्षा सीमाओं का प्रतिनिधित्व करने के लिए निम्नलिखित मानक व्यवहारों पर विचार करें:

- डैश्ड रेखाएं: कंटेनरों के समूह को घेरने के लिए डैश्ड रेखाओं का उपयोग करें। इससे एक तार्किक समूहन का संकेत मिलता है, भौतिक दीवार के बजाय।

- छायांकित क्षेत्र: हल्का पृष्ठभूमि रंग क्षेत्र को इंगित कर सकता है। उदाहरण के लिए, हल्का लाल पृष्ठभूमि उच्च जोखिम वाले सार्वजनिक क्षेत्र को इंगित कर सकती है, जबकि हरा भरोसेमंद आंतरिक क्षेत्र को इंगित करता है।

- आइकन: सुरक्षा नियंत्रण सक्रिय हैं, इसका संकेत देने के लिए सीमा लेबल के पास एक छोटा ताला या ढाल आइकन जोड़ें।

- लेबल: सीमा का स्पष्ट नाम रखें। इसमें शब्दों का उपयोग करें जैसे सार्वजनिक नेटवर्क, सुरक्षित क्षेत्र, या DMZ.

रंग कोडिंग रणनीतियाँ

रंग एक शक्तिशाली संकेत है। हालांकि, इसका उपयोग जानबूझकर किया जाना चाहिए। रंगों का अनियमित उपयोग से बचें। बजाय इसके, रंगों को सुरक्षा स्थितियों से मैप करें:

- लाल/नारंगी: उच्च जोखिम, सार्वजनिक अभिमुख, अविश्वसनीय इनपुट स्रोत।

- पीला: मध्यम जोखिम, DMZ, या आधा विश्वसनीय इंटरफेस।

- हरा/नीला: कम जोखिम, आंतरिक, विश्वसनीय सेवाएं।

- ग्रे:पुराने सिस्टम या अप्रचलित घटक जिन्हें सावधानी से संभालने की आवश्यकता होती है।

यह सुनिश्चित करें कि रंगों का चयन सभी के लिए उपलब्ध हो। रंग के साथ-साथ पैटर्न या लेबल का उपयोग करें ताकि रंग दृष्टि की कमी वाले उपयोगकर्ताओं के लिए भी आरेख पढ़ने योग्य बना रहे।

🔒 आरेखों में सुरक्षा नियंत्रणों का कार्यान्वयन

जब सीमाओं को खींच लिया जाता है, तो अगला चरण उन सीमाओं को पार करने वाले संबंधों को टिप्पणी करना होता है। सुरक्षा सीमा को पार करने वाली रेखा एक सुरक्षा घटना है। इसके लिए विशिष्ट नियंत्रणों की आवश्यकता होती है।

एन्क्रिप्शन और प्रोटोकॉल

संबंधों को उपयोग किए गए प्रोटोकॉल के साथ लेबल करें। इससे पाठक को प्रसारित डेटा की सुरक्षा स्थिति के बारे में जानकारी मिलती है।

- HTTPS/TLS:वेब ट्रैफिक के लिए मानक। यदि संबंधित हो तो संस्करण को इंगित करें (उदाहरण के लिए, TLS 1.3)।

- mTLS:म्यूचुअल TLS माइक्रोसर्विस आर्किटेक्चर में सामान्य है। इससे मजबूत पहचान प्रमाणीकरण का संकेत मिलता है।

- SSH: प्रशासनिक पहुंच या आंतरिक फ़ाइल स्थानांतरण के लिए।

- अनएन्क्रिप्टेड: किसी भी अनएन्क्रिप्टेड ट्रैफिक को स्पष्ट रूप से लेबल करें। इससे एक ऐसा जोखिम उजागर होता है जिसका निवारण करने की आवश्यकता होती है।

प्रमाणीकरण और अनुमति प्रदान करना

उपयोगकर्ता कहाँ प्रमाणीकृत होता है? कौन सी सेवा टोकन की पुष्टि करती है? इन प्रश्नों के उत्तर आरेख से दिए जाने चाहिए।

- API गेटवे: अक्सर प्रवेश बिंदु के रूप में कार्य करते हैं। उन्हें सुरक्षा सीमा के रूप में चिह्नित करें जहां प्रमाणीकरण होता है।

- OAuth/SSO: उपयोगकर्ता, गेटवे और बैकएंड सेवाओं के बीच टोकन के प्रवाह को दिखाएं।

- सेवा खाते: इंगित करें कि क्या सेवाएं उपयोगकर्ता टोकन के बजाय मशीन पहचान का उपयोग करके प्रमाणीकृत होती हैं।

🔄 सामान्य आर्किटेक्चर पैटर्न

कुछ आर्किटेक्चर पैटर्न आधुनिक सॉफ्टवेयर प्रणालियों में अक्सर दिखाई देते हैं। इन पैटर्न में विशिष्ट सुरक्षा सीमा विचारों की आवश्यकता होती है।

1. DMZ पैटर्न

एक डेमिलिटराइज्ड जोन सार्वजनिक इंटरनेट और आंतरिक नेटवर्क के बीच स्थित होता है। इसमें वे घटक होते हैं जिन्हें बाहरी रूप से पहुंच योग्य होना चाहिए लेकिन संवेदनशील डेटा तक सीधे पहुंच नहीं होनी चाहिए।

- सीमा: वेब सर्वर या लोड बैलेंसर को DMZ क्षेत्र में घेरें।

- संबंध: DMZ सीमा क्षेत्र के आंतरिक क्षेत्र से सीमित पोर्ट या API एंडपॉइंट के माध्यम से बातचीत करता है।

- सुरक्षा लक्ष्य: यदि सार्वजनिक घाटे वाले घटक को नुकसान पहुंचता है, तो विस्फोट के त्रिज्या को सीमित करें।

2. सेवा मेश के साथ माइक्रोसर्विसेज

माइक्रोसर्विसेज आर्किटेक्चर में, सेवाएं एक दूसरे से अक्सर बातचीत करती हैं। सेवा मेश ट्रैफिक प्रबंधन और सुरक्षा का ध्यान रखता है।

- सीमा: प्रत्येक सेवा अपने स्वयं के कंटेनर में होती है। मेश एक तार्किक ओवरले बनाता है।

- कनेक्शन: सभी आंतरिक ट्रैफिक को एन्क्रिप्ट किया गया है (mTLS)।

- सुरक्षा लक्ष्य: शून्य विश्वास। प्रत्येक सेवा को प्रत्येक अन्य सेवा की पुष्टि करनी चाहिए।

3. डेटाबेस सेगमेंटेशन

सभी डेटाबेस को समान रूप से नहीं लिया जाना चाहिए। संवेदनशील डेटा भंडार को अलग करना चाहिए।

- सीमा: संवेदनशील डेटाबेस को एक निर्दिष्ट सबनेट या सुरक्षा क्षेत्र में रखें।

- कनेक्शन: केवल विशिष्ट एप्लिकेशन कंटेनर ही डेटाबेस से कनेक्ट कर सकते हैं।

- सुरक्षा लक्ष्य: क्षैतिज गति को रोकें। यदि एप्लिकेशन कंटेनर को नुकसान पहुंचता है, तो हमलावर डेटाबेस तक सीधे पहुंच नहीं पाएगा।

📊 सुरक्षा समीक्षा चेकलिस्ट

चित्र को अंतिम रूप देने से पहले, सुरक्षा समीक्षा करें। सुनिश्चित करने के लिए निम्नलिखित चेकलिस्ट का उपयोग करें कि सभी आवश्यक सीमाएं और नियंत्रण प्रतिनिधित्व किए गए हैं।

| चेक आइटम | मानदंड | यह क्यों महत्वपूर्ण है |

|---|---|---|

| विश्वास क्षेत्र परिभाषित | क्या सभी कंटेनरों को एक विश्वास क्षेत्र में निर्धारित किया गया है? | यह स्पष्ट करता है कि सुरक्षा नियंत्रण कहां आवश्यक हैं। |

| कनेक्शन लेबल | क्या प्रोटोकॉल और एन्क्रिप्शन विधियां लेबल की गई हैं? | यह सुनिश्चित करता है कि प्रवाह में डेटा सुरक्षित है। |

| प्रमाणीकरण बिंदु | क्या प्रमाणीकरण के लिए प्रवेश बिंदु स्पष्ट है? | यह बताता है कि पहुँच नियंत्रण कहाँ होता है। |

| डेटा वर्गीकरण | क्या संवेदनशील डेटा स्टोर को अलग किया गया है? | उच्च मूल्य वाली संपत्ति की रक्षा करता है। |

| बाहरी निर्भरताएँ | क्या तृतीय पक्ष की सेवाओं को चिह्नित किया गया है? | आपूर्ति श्रृंखला के जोखिमों को उजागर करता है। |

| प्रशासक पहुँच | क्या प्रशासकीय पहुँच सीमित है? | अनधिकृत प्रणाली नियंत्रण से रोकता है। |

यह तालिका कोड समीक्षा या संरचना निर्णय रिकॉर्ड (ADRs) के दौरान एक त्वरित संदर्भ के रूप में कार्य करती है। यह सुनिश्चित करती है कि डिजाइन चरण के दौरान सुरक्षा को नजरअंदाज न किया जाए।

⚠️ सुरक्षा विपरीत पैटर्न

गलतियों से बचना बेस्ट प्रैक्टिस का पालन करने जितना महत्वपूर्ण है। निम्नलिखित विपरीत पैटर्न सुरक्षा सीमाओं के अभाव वाले चित्रों में अक्सर दिखाई देते हैं।

- फ्लैट डायग्राम:क्षेत्रों के बिना सभी कंटेनरों को एक बॉक्स में बनाना। इससे यह निर्धारित होता है कि सभी घटक बराबर विश्वसनीय हैं, जो बहुत दुर्लभ है।

- एन्क्रिप्शन लेबल की अनुपस्थिति:HTTPS निर्दिष्ट किए बिना तीर दिखाना। इससे डेटा सुरक्षा के बारे में अस्पष्टता उत्पन्न होती है।

- अत्यधिक विश्वास:एक मध्यस्थ के बिना सार्वजनिक अनुमति वाले कंटेनर को डेटाबेस कंटेनर से सीधे जोड़ना। यह एक प्राचीन लाभ का वेक्टर है।

- स्थिर सीमाएँ:जब इंफ्रास्ट्रक्चर में परिवर्तन होता है तो डायग्राम को अपडेट न करना। पुराने नेटवर्क टोपोलॉजी दिखाने वाला डायग्राम कोई डायग्राम होने से भी बदतर है।

- डेटा प्रवाह को नजरअंदाज करना:केवल स्थिर संरचना पर ध्यान केंद्रित करना और सीमाओं के पार डेटा के आवागमन को नजरअंदाज करना। सुरक्षा गतिशील है।

📈 रखरखाव और विकास

सुरक्षा सीमाएँ स्थिर नहीं होती हैं। जैसे-जैसे प्रणालियाँ विकसित होती हैं, नए सेवाएँ जोड़ी जाती हैं और खतरे बदलते हैं। डायग्राम को उनके साथ विकसित होना चाहिए। लंबे समय तक सुरक्षा के लिए डायग्राम को एक जीवित दस्तावेज के रूप में लेना आवश्यक है।

संस्करण नियंत्रण

डायग्राम को कोड के साथ संस्करण नियंत्रण में स्टोर करें। इससे टीमों को समय के साथ सुरक्षा सीमाओं में हुए परिवर्तन का अनुसरण करने में मदद मिलती है। जब कोई सुरक्षा घटना होती है, तो डायग्राम के इतिहास का अध्ययन यह पता लगाने में मदद कर सकता है कि क्या सीमा गायब थी या गलत सेटअप थी।

स्वचालित उत्पादन

जहां संभव हो, कोड या इंफ्रास्ट्रक्चर-एज-कोड कॉन्फ़िगरेशन से डायग्राम बनाएं। इससे दस्तावेज़ीकरण और वास्तविक सिस्टम के बीच के अंतर को कम किया जाता है। यदि इंफ्रास्ट्रक्चर में बदलाव होता है, तो डायग्राम स्वतः अपडेट हो जाता है, जिससे सुरक्षा सीमाएं सही रहती हैं।

नियमित ऑडिट

आर्किटेक्चर डायग्राम की नियमित समीक्षा की योजना बनाएं। इन समीक्षाओं के दौरान विशिष्ट सुरक्षा प्रश्न पूछें:

- क्या कोई नया निर्भरता ऐसी जो सीमा को पार करती है?

- क्या एन्क्रिप्शन मानक अभी भी अद्यतन हैं?

- क्या विश्वास क्षेत्र अभी भी वर्तमान नेटवर्क टोपोलॉजी के साथ मेल खाते हैं?

- क्या कोई अनियोजित कंटेनर हैं जिन्हें हटाकर हम आक्रमण सतह को कम कर सकते हैं?

🔍 निष्कर्ष

C4 कंटेनर डायग्राम में सुरक्षा सीमाओं को एकीकृत करने से इन्हें सरल संरचनात्मक नक्शों से व्यापक सुरक्षा मार्गदर्शिका में बदल दिया जाता है। इस प्रथा से विश्वास संबंधों की स्पष्टता होती है, डेटा सुरक्षा आवश्यकताओं को उजागर किया जाता है, और टीमों के बीच बेहतर संचार सुनिश्चित होता है। निरंतर नोटेशन, लेबलिंग प्रोटोकॉल का पालन करने और डायग्राम को समय के साथ बनाए रखने से संगठन अधिक लचीले सिस्टम बना सकते हैं।

सुरक्षा एक उत्पाद नहीं है; यह एक प्रक्रिया है। डायग्राम उस प्रक्रिया का एक उपकरण है। वे अदृश्य को दृश्य बनाते हैं, जिससे वास्तुकार जोखिम को घटनाओं में बदलने से पहले पहचान सकते हैं। सटीक, सुरक्षा-केंद्रित दस्तावेज़ीकरण में समय निवेश करने से विभाजन कम होता है और घटना प्रतिक्रिया तेज होती है।

अपने वर्तमान डायग्राम की ऑडिट शुरू करें। वहां पहचानें जहां विश्वास सीमाएं गायब हैं। आवश्यक क्षेत्र, लेबल और रंग जोड़ें। समय के साथ, यह आदत दूसरी प्रकृति बन जाएगी, जिससे सुरक्षा आपकी वास्तुकला का वर्णन करने के लिए उपयोग करने वाली भाषा में एकीकृत हो जाएगी।