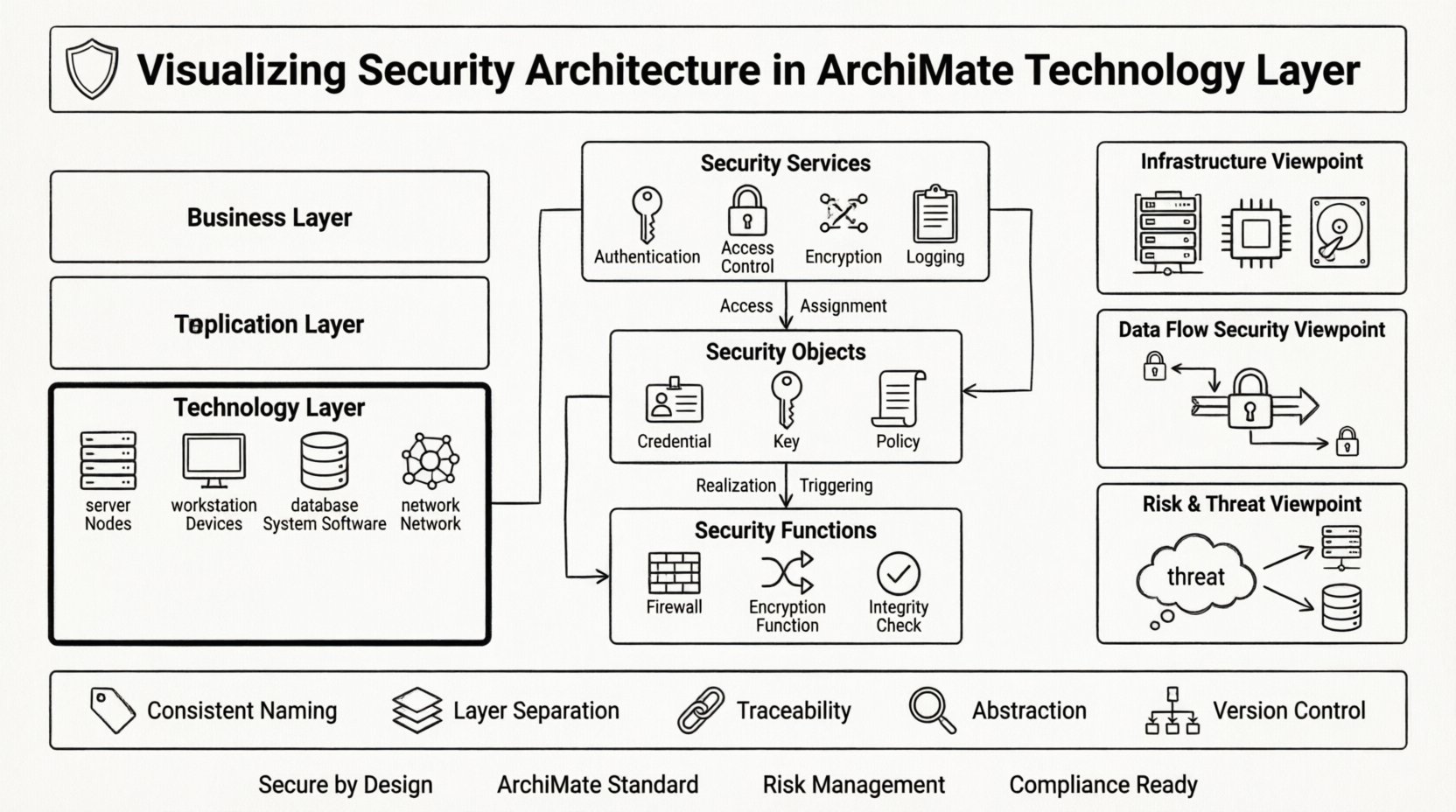

संगठनात्मक संरचना के लिए जानकारी प्रणालियों के आधार को संबोधित करते समय निपुणता की आवश्यकता होती है। तकनीकी परत एप्लिकेशन और व्यवसाय प्रक्रियाओं के समर्थन करने वाले हार्डवेयर और सॉफ्टवेयर ढांचे के रूप में कार्य करती है। इस परत के भीतर, सुरक्षा एक बाद में विचार करने वाली बात नहीं है, बल्कि एक मूल तत्व है जिसके लिए स्पष्ट मॉडलिंग की आवश्यकता होती है। ArchiMate में सुरक्षा संरचना का दृश्यीकरण सुनिश्चित करता है कि सुरक्षा उपाय दृश्यमान, ट्रेस करने योग्य और व्यापक सिस्टम डिजाइन में एकीकृत हों। यह गाइड ArchiMate मानक के उपयोग से तकनीकी परत में सुरक्षा नियंत्रणों, सेवाओं और खतरों का प्रतिनिधित्व करने के विशिष्ट पहलुओं का अध्ययन करता है।

जब टीमें अस्थायी आरेखों या टेक्स्ट-आधारित विवरणों पर निर्भर होती हैं, तो सुरक्षा मॉडलिंग अक्सर टुकड़ों में बँट जाती है। एक मानकीकृत दृष्टिकोण स्टेकहोल्डर्स को समझने में सहायता करता है कि सुरक्षा नीतियां तकनीकी कार्यान्वयन में कैसे बदलती हैं। ArchiMate फ्रेमवर्क के उपयोग से, वास्तुकार डेटा के प्रवाह, क्रिप्टोग्राफिक कार्यों की स्थिति और उपकरणों और प्रणालियों के बीच पहुंच के अधिकारों के निर्बलन का मानचित्र बना सकते हैं। इस दृश्यता का उपयोग जोखिम मूल्यांकन, सुसंगतता रिपोर्टिंग और परिवर्तन प्रबंधन के लिए किया जा सकता है, बिना निजी उपकरणों या बाहरी सॉफ्टवेयर उत्पादों पर निर्भर हुए।

तकनीकी परत को समझना 🖥️

तकनीकी परत ArchiMate तीन-परत स्टैक के नीचे स्थित होती है। यह एप्लिकेशन के कार्यान्वयन के समर्थन करने वाले भौतिक और आभासी संसाधनों का प्रतिनिधित्व करती है। यहां सुरक्षा के दृश्यीकरण के समय, ध्यान तार्किक व्यावसायिक नियमों से भौतिक और तार्किक सीमाओं की ओर बदल जाता है। इस परत में नोड्स, उपकरण, सिस्टम सॉफ्टवेयर और नेटवर्क शामिल हैं। प्रत्येक तत्व सुरक्षा कार्यों को स्थापित कर सकता है या सुरक्षा नीतियों के अधीन हो सकता है।

- नोड्स: भौतिक या तार्किक गणना संसाधनों का प्रतिनिधित्व करते हैं।

- उपकरण: सर्वर, कार्यस्थल या सेंसर जैसे विशिष्ट हार्डवेयर घटक।

- सिस्टम सॉफ्टवेयर: संसाधनों के प्रबंधन करने वाले ऑपरेटिंग प्रणालियां, डेटाबेस और मिडलवेयर।

- नेटवर्क: नोड्स और उपकरणों को जोड़ने वाला संचार ढांचा।

इस संदर्भ में सुरक्षा इन संसाधनों की अखंडता, उपलब्धता और गोपनीयता की रक्षा करने में शामिल है। यह कहने से पर्याप्त नहीं है कि कोई सर्वर ‘सुरक्षित’ है। मॉडल को परिभाषित करना चाहिएकैसे इसे सुरक्षित किया गया है। इसमें एन्क्रिप्शन विधियां, भौतिक पहुंच नियंत्रण और नेटवर्क सेगमेंटेशन रणनीतियां शामिल हैं।

ArchiMate में मूल सुरक्षा तत्व 🛡️

सुरक्षा को प्रभावी ढंग से मॉडल करने के लिए, सुरक्षा संबंधी चिंताओं के लिए डिज़ाइन किए गए विशिष्ट मेटामॉडल तत्वों का उपयोग करना आवश्यक है। ArchiMate सुरक्षा के लिए एक निर्दिष्ट तत्व समूह प्रदान करता है, जो मुख्य रूप से एप्लिकेशन और तकनीकी परतों में होता है। इन तत्वों के द्वारा सुरक्षा सेवाओं, सुरक्षा वस्तुओं और सुरक्षा कार्यों के बीच अंतर करना संभव होता है।

सुरक्षा सेवाएं

सुरक्षा सेवाएं डेटा और संसाधनों की रक्षा करने के लिए ढांचे द्वारा प्रदान की जाने वाली क्षमताओं का प्रतिनिधित्व करती हैं। तकनीकी परत में, इन सेवाओं को अक्सर सिस्टम सॉफ्टवेयर या निर्दिष्ट हार्डवेयर मॉड्यूल के माध्यम से लागू किया जाता है।

- प्रमाणीकरण सेवा: तकनीक का उपयोग करने वाले उपयोगकर्ताओं या प्रणालियों की पहचान की पुष्टि करता है।

- पहुंच नियंत्रण सेवा: अनुमतियों और अधिकृति नीतियों का प्रबंधन करता है।

- एन्क्रिप्शन सेवा: विश्राम में डेटा और प्रवाह में डेटा के लिए क्रिप्टोग्राफिक कार्यों की प्रदान करता है।

- लॉगिंग सेवा: लेखा परीक्षण और मॉनिटरिंग के लिए सुरक्षा संबंधी घटनाओं को रिकॉर्ड करता है।

सुरक्षा वस्तुएं

सुरक्षा वस्तुएं कलाकृतियां या संसाधन होती हैं जो सुरक्षा संबंधी जानकारी रखती हैं या सुरक्षा उपायों के लक्ष्य के रूप में कार्य करती हैं। तकनीकी परत में, इन्हें अक्सर उपकरणों पर संग्रहीत डेटा या सिस्टम सॉफ्टवेयर के भीतर रखे गए कीज़ के रूप में देखा जाता है।

- सुरक्षा प्रमाणपत्र:पासवर्ड, टोकन या प्रमाणपत्र जो प्रमाणीकरण के लिए उपयोग किए जाते हैं।

- सुरक्षा कुंजी:एन्क्रिप्शन या हस्ताक्षर के लिए उपयोग की जाने वाली क्रिप्टोग्राफिक कुंजियाँ।

- सुरक्षा नीति:नियम जो सुरक्षा आवश्यकताओं और सीमाओं को परिभाषित करते हैं।

सुरक्षा कार्य

सुरक्षा कार्य विशिष्ट क्रियाएँ या प्रक्रियाएँ हैं जो सुरक्षा को लागू करती हैं। इन्हें अक्सर सिस्टम सॉफ्टवेयर या विशेष सुरक्षा उपकरणों के भीतर लागू किया जाता है।

- फायरवॉल कार्य:नियमों के आधार पर नेटवर्क ट्रैफिक को फ़िल्टर करता है।

- एन्क्रिप्शन कार्य:अनधिकृत पहुँच को रोकने के लिए डेटा को परिवर्तित करता है।

- पूर्णता जाँच:यह सत्यापित करता है कि डेटा में कोई परिवर्तन नहीं किया गया है।

संबंध और निर्भरताएँ 🔗

सुरक्षा का मॉडलिंग केवल तत्वों को रखने के बारे में नहीं है; यह उन्हें जोड़ने वाले संबंधों को परिभाषित करने के बारे में है। संबंध दिखाते हैं कि सुरक्षा सेवाएँ वस्तुओं की रक्षा कैसे करती हैं, कार्य सेवाओं को कैसे लागू करते हैं, और खतरे संपत्ति के साथ कैसे बातचीत करते हैं। निम्नलिखित तालिका तकनीकी परत से संबंधित महत्वपूर्ण संबंधों का वर्णन करती है।

| संबंध प्रकार | स्रोत | लक्ष्य | विवरण |

|---|---|---|---|

| पहुँच | सुरक्षा सेवा | सुरक्षा वस्तु | यह बताता है कि कौन सी सेवा किस वस्तु की रक्षा या पहुँच करती है। |

| नियुक्ति | सुरक्षा कार्य | सुरक्षा सेवा | एक विशिष्ट कार्य को उस सेवा से जोड़ता है जिसे यह सक्षम बनाता है। |

| लागू करना | सुरक्षा वस्तु | सुरक्षा सेवा | एक वस्तु एक सेवा का कार्यान्वयन करती है या समर्थन करती है, इसका संकेत देता है। |

| प्रेरणा | खतरा | सुरक्षा कार्य | दर्शाता है कि एक खतरा एक विशिष्ट सुरक्षा प्रतिक्रिया को सक्रिय करता है। |

इन संबंधों को समझना प्रभाव विश्लेषण के लिए आवश्यक है। यदि कोई विशिष्ट एन्क्रिप्शन सेवा हटा दी जाती है, तो मॉडल यह बताता है कि कौन सी सुरक्षा वस्तुएं खुली हैं। यदि एक नेटवर्क उपकरण को नुकसान पहुंचाया जाता है, तो संबंध यह दिखाते हैं कि कौन से डेटा प्रवाह खतरे में हैं। इस विस्तार के कारण सक्रिय जोखिम प्रबंधन का समर्थन होता है, बजाय प्रतिक्रियात्मक पैचिंग के।

सुरक्षा दृष्टिकोण 👁️

एक दृष्टिकोण मॉडल को देखने के दृष्टिकोण को परिभाषित करता है। यह निर्धारित करता है कि कौन से तत्व और संबंध शामिल किए जाएंगे ताकि विशिष्ट स्टेकहोल्डर की चिंताओं को दूर किया जा सके। प्रौद्योगिकी परत में, सुरक्षा वास्तुकारों को विशिष्ट दृष्टिकोणों की आवश्यकता होती है ताकि इंफ्रास्ट्रक्चर टीमों और ऑडिटर्स के साथ प्रभावी तरीके से संचार किया जा सके।

सुरक्षा इंफ्रास्ट्रक्चर दृष्टिकोण

इस दृष्टिकोण का ध्यान भौतिक और तार्किक घटकों पर केंद्रित है जो सुरक्षा को लागू करते हैं। इसमें उपकरण, सिस्टम सॉफ्टवेयर और नेटवर्क सेगमेंट्स को उभारा जाता है।

- स्टेकहोल्डर्स:इंफ्रास्ट्रक्चर प्रबंधक, हार्डवेयर वास्तुकार।

- फोकस:फायरवॉल, एन्क्रिप्शन मॉड्यूल और पहुंच नियंत्रण बिंदुओं की स्थिति।

- मुख्य तत्व:नोड्स, उपकरण, सिस्टम सॉफ्टवेयर, सुरक्षा सेवाएं।

डेटा प्रवाह सुरक्षा दृष्टिकोण

इस दृष्टिकोण का उद्देश्य यह ट्रैक करना है कि डेटा प्रौद्योगिकी परत में कैसे आगे बढ़ता है और सुरक्षा कहां लागू की जाती है। डेटा लाइनेज और उजागर बिंदुओं को समझने के लिए यह आवश्यक है।

- स्टेकहोल्डर्स:डेटा सुरक्षा अधिकारी, संपादन टीमें।

- फोकस:एन्क्रिप्शन बिंदु, डेटा स्टोरेज स्थान, संचरण मार्ग।

- मुख्य तत्व:डेटा वस्तुएं, संचार प्रवाह, एन्क्रिप्शन सेवाएं।

जोखिम और खतरा दृष्टिकोण

इस दृष्टिकोण में प्रौद्योगिकी संपत्ति और उनके संबंधित सुरक्षा कार्यों के खिलाफ खतरों का नक्शा बनाया जाता है। यह जोखिम मूल्यांकन और निवारण योजना बनाने में सहायता करता है।

- स्टेकहोल्डर्स:जोखिम प्रबंधक, सुरक्षा विश्लेषक।

- फोकस: खामियां, खतरे, सुरक्षा नियंत्रण, अवशिष्ट जोखिम।

- मुख्य तत्व: खतरे, सुरक्षा कार्य, सुरक्षा वस्तुएं।

मॉडलिंग बेस्ट प्रैक्टिसेज ✅

एक मजबूत सुरक्षा मॉडल बनाने के लिए अनुशासन और स्थापित पैटर्न का पालन करना आवश्यक है। निम्नलिखित अभ्यास आर्किटेक्चर में स्पष्टता और उपयोगिता बनाए रखने में मदद करते हैं।

- एकसमान नामकरण: सुरक्षा सेवाओं और वस्तुओं के लिए स्पष्ट, वर्णनात्मक नाम उपयोग करें। “Security1” जैसे सामान्य शब्दों से बचें।

- स्तर अलगाव: सुरक्षा के मुद्दों को व्यावसायिक तर्क से अलग रखें। जब तक वे बातचीत करते हैं, तकनीकी स्तर केवल तकनीकी निर्बलन पर ध्यान केंद्रित करना चाहिए।

- ट्रेसेबिलिटी: सुनिश्चित करें कि प्रत्येक सुरक्षा आवश्यकता व्यावसायिक लक्ष्य या नियामक आदेश तक वापस जाती है। इस जुड़ाव के कारण विशिष्ट सुरक्षा उपायों में निवेश की वैधता होती है।

- अब्स्ट्रैक्शन स्तर: प्रत्येक फायरवॉल नियम को मॉडल न करें। उच्च स्तर के सुरक्षा क्षेत्रों और विश्वास सीमाओं को दिखाने के लिए अब्स्ट्रैक्शन का उपयोग करें।

- संस्करण नियंत्रण: सुरक्षा आर्किटेक्चर अक्सर बदलते हैं। सुरक्षा स्थिति के समय के साथ विकास को ट्रैक करने के लिए मॉडल के संस्करण बनाए रखें।

व्यावसायिक और एप्लीकेशन स्तरों के साथ एकीकरण 🔄

सुरक्षा का अलगाव में अस्तित्व नहीं हो सकता। तकनीकी स्तर एप्लीकेशन और व्यावसायिक स्तरों के साथ बातचीत करता है। इन बातचीत को समझना एंटरप्राइज सुरक्षा के समग्र दृष्टिकोण के लिए महत्वपूर्ण है।

तकनीक से एप्लीकेशन

एप्लीकेशन तकनीकी सेवाओं पर निर्भर करते हैं ताकि सुरक्षित रूप से काम कर सकें। एक एप्लीकेशन को तकनीकी स्तर द्वारा प्रदान की गई प्रमाणीकरण सेवा की आवश्यकता हो सकती है। मॉडल में यह दिखाना चाहिए कि कौन-सी एप्लीकेशन किन सुरक्षा सेवाओं का उपयोग करती है।

- उपयोग संबंध:एप्लीकेशन तत्व तकनीकी सुरक्षा सेवाओं का उपयोग करते हैं।

- पहुंच नियंत्रण:एप्लीकेशन व्यावसायिक नियमों को लागू करते हैं, लेकिन तकनीक प्रणाली पहुंच को लागू करती है।

तकनीक से व्यावसाय

व्यावसायिक प्रक्रियाओं को सुरक्षा आवश्यकताएं होती हैं जिन्हें तकनीकी आधार पर पूरा करना होता है। उदाहरण के लिए, एक वित्तीय लेनदेन प्रक्रिया में एंड-टू-एंड एन्क्रिप्शन की आवश्यकता हो सकती है। मॉडल में व्यावसायिक प्रक्रिया को उस तकनीकी सेवा से जोड़ना होगा जो आवश्यकता को पूरा करती है।

- आवंटन:तकनीकी सुरक्षा कार्यों के लिए व्यावसायिक प्रक्रिया आवंटन।

- अनुपालन:नियामक आवश्यकताओं को विशिष्ट तकनीकी नियंत्रणों से मैप करना।

आम चुनौतियां और समाधान ⚠️

तकनीकी परत में सुरक्षा का मॉडलिंग विशिष्ट कठिनाइयों को प्रस्तुत करता है। इन चुनौतियों को पहचानना वास्तुकारों को व्यवसाय के जटिल वातावरण में निर्देशित करने में मदद करता है।

चुनौती 1: जटिलता का अत्यधिक भार

समस्या:हर सुरक्षा उपकरण और नियम को शामिल करने से एक अपठनीय आरेख बनता है।

समाधान:बहुआयामी दृष्टिकोण का उपयोग करें। नेतृत्व के लिए एक उच्च स्तरीय समीक्षा बनाएं और तकनीकी टीमों के लिए विस्तृत उप-मॉडल बनाएं। समान उपकरणों को सुरक्षा क्षेत्रों में समूहित करने के लिए समूहन का उपयोग करें।

चुनौती 2: गतिशील वातावरण

समस्या:बादल और आभासी वातावरण तेजी से बदलते हैं, जिससे स्थिर मॉडल तेजी से अप्रासंगिक हो जाते हैं।

समाधान:भौतिक स्थानों के बजाय तार्किक संबंधों पर ध्यान केंद्रित करें। सुरक्षा के कार्यके बजाय विशिष्ट सर्वर उदाहरण के बजाय। गतिशील गुणों जैसे “बादल-आधारित” को दर्शाने के लिए टैग या गुणों का उपयोग करें।

चुनौती 3: मानकीकरण की कमी

समस्या:अलग-अलग टीमें एक ही सुरक्षा अवधारणाओं के लिए अलग-अलग शब्दावली का उपयोग करती हैं।

समाधान:आर्किटेक्चर रिपॉजिटरी के भीतर शब्दावली का निर्माण करें। सुनिश्चित करें कि सभी सुरक्षा सेवाएं आर्किमेट एम्बेडेड मॉडल परिभाषाओं का पालन करें ताकि व्यवसाय में सुसंगतता बनी रहे।

चुनौती 4: खतरों की दृश्यता

समस्या:खतरे अक्सर बाहरी होते हैं और आंतरिक वास्तुकला के भीतर मॉडल करना कठिन होता है।

समाधान:खतरा कर्ता और खतरा घटनाओं को बाहरी तत्वों के रूप में शामिल करें। उन्हें प्रभावित बिंदु दिखाने के लिए तकनीकी परत से जोड़ें। इससे हमले के क्षेत्र को स्पष्ट रूप से दिखाया जा सकता है।

चरण-दर-चरण मॉडलिंग दृष्टिकोण 📝

सुरक्षा मॉडल को लागू करना एक तार्किक प्रगति का अनुसरण करता है। इस दृष्टिकोण से यह सुनिश्चित होता है कि सभी आवश्यक तत्वों को छोड़े बिना शामिल किया जाए।

- संपत्ति की पहचान करें:तकनीकी परत में उन महत्वपूर्ण डेटा और उपकरणों की पहचान करें जिन्हें सुरक्षा की आवश्यकता है।

- सेवाओं को परिभाषित करें:इन संपत्तियों की रक्षा के लिए आवश्यक सुरक्षा सेवाओं की सूची बनाएं (उदाहरण के लिए, प्रमाणीकरण, एन्क्रिप्शन)।

- कार्यों को नक्शा बनाएं: निर्दिष्ट करें कि कौन से सिस्टम सॉफ्टवेयर या हार्डवेयर कार्य इन सेवाओं को प्रदान करेंगे।

- संबंध स्थापित करें: उचित ArchiMate संबंधों का उपयोग करके सेवाओं को वस्तुओं से और कार्यों को सेवाओं से जोड़ें।

- दृष्टिकोणों के साथ प्रमाणीकरण करें: स्पष्टता और पूर्णता सुनिश्चित करने के लिए मॉडल की सभी हितधारक दृष्टिकोणों से समीक्षा करें।

- मान्यताओं को दस्तावेज़ीकृत करें: पर्यावरण के बारे में की गई किसी भी मान्यता को दर्ज करें, जैसे नेटवर्क सेगमेंट्स के बीच विश्वास के स्तर।

अनुपालन और लेखा परीक्षण की गारंटी करना 🔍

सुरक्षा संरचना के दृश्यीकरण के प्राथमिक लाभों में से एक अनुपालन को प्रदर्शित करने की क्षमता है। नियामक एवं लेखा परीक्षक अक्सर यह साक्ष्य मांगते हैं कि सुरक्षा नियंत्रण स्थापित और कार्यरत हैं।

- नियंत्रणों का मानचित्रण: विशिष्ट ArchiMate सुरक्षा वस्तुओं को अनुपालन मानकों (जैसे ISO 27001, NIST) से जोड़ें।

- निशानदेही रिपोर्ट्स: व्यवसाय आवश्यकता से तकनीकी नियंत्रण तक के वंशावली को दिखाने वाली रिपोर्ट्स तैयार करें।

- अंतर विश्लेषण: मॉडल का उपयोग करके अनुपस्थित नियंत्रणों की पहचान करें। यदि एक व्यवसाय प्रक्रिया में एन्क्रिप्शन की आवश्यकता है, तो मॉडल में एन्क्रिप्शन सेवा को दिखाया जाना चाहिए। यदि यह अनुपस्थित है, तो एक अंतर की पहचान की जाती है।

इस संरचित दृष्टिकोण से सुरक्षा को एक अदृश्य बॉक्स से दृश्यमान, प्रबंधन योग्य एंटरप्राइज आर्किटेक्चर का घटक बनाया जाता है। यह वास्तुकारों को संसाधन आवंटन और जोखिम सहनशीलता के बारे में सूचित निर्णय लेने में सक्षम बनाता है।

सुरक्षा में डेटा की भूमिका 📊

डेटा अक्सर सुरक्षा के लिए सबसे महत्वपूर्ण संपत्ति होता है। प्रौद्योगिकी परत में, डेटा वस्तुएं उपकरणों पर या सिस्टम सॉफ्टवेयर के भीतर स्थित होती हैं। सुरक्षा मॉडल को स्पष्ट रूप से दिखाना चाहिए कि संवेदनशील डेटा कहां संग्रहीत है और इसे कैसे सुरक्षित किया जाता है।

- डेटा वर्गीकरण: संवेदनशीलता स्तर (जैसे सार्वजनिक, गोपनीय, सीमित) के साथ डेटा वस्तुओं को टैग करें।

- स्टोरेज सुरक्षा: यह दर्शाएं कि डेटा आराम के समय एन्क्रिप्ट किया गया है या नहीं। स्टोरेज डिवाइस से जुड़ी एन्क्रिप्शन सेवा का मॉडल बनाएं।

- स्थानांतरण सुरक्षा: डेटा के नोड्स के बीच गति कैसे होती है, इसका प्रदर्शन करें। इन मार्गों पर लागू नेटवर्क सुरक्षा सेवाओं का मॉडल बनाएं।

डेटा वर्गीकरण को मॉडल में शामिल करके वास्तुकार सुरक्षा प्रयासों को प्राथमिकता दे सकते हैं। उच्च मूल्य वाले डेटा को मजबूत सुरक्षा नियंत्रण मिलते हैं, जबकि कम मूल्य वाले डेटा को हल्के प्रतिबंध हो सकते हैं। इससे सुरक्षा खर्च को व्यवसाय मूल्य के अनुरूप बनाया जा सकता है।

दृश्यीकरण पर निष्कर्ष 🔚

ArchiMate प्रौद्योगिकी परत में सुरक्षा संरचना के दृश्यीकरण से जोखिम को समझने और प्रबंधित करने के लिए एक संरचित तरीका प्राप्त होता है। यह उच्च स्तरीय व्यवसाय आवश्यकताओं और निम्न स्तरीय तकनीकी कार्यान्वयन के बीच के अंतर को पाटता है। मानकीकृत तत्वों, संबंधों और दृष्टिकोणों के उपयोग से, वास्तुकार ऐसे मॉडल बना सकते हैं जो तकनीकी रूप से सटीक और संचारात्मक रूप से प्रभावी हों।

इस प्रक्रिया में विस्तार से ध्यान देने और परिवेश के विकास के साथ मॉडल को बनाए रखने के प्रति प्रतिबद्धता की आवश्यकता होती है। हालांकि, इसका लाभ यह है कि सुरक्षा नियंत्रण कहां मौजूद हैं, कहां अनुपस्थित हैं और वे एंटरप्राइज के बाकी हिस्सों के साथ कैसे बातचीत करते हैं, इसकी स्पष्ट समझ प्राप्त होती है। आधुनिक खतरों का सामना करने और व्यवसाय लक्ष्यों का समर्थन करने के लिए इस स्पष्टता की आवश्यकता होती है।

इन अभ्यासों को अपनाने से यह सुनिश्चित होता है कि सुरक्षा संरचना केवल सैद्धांतिक अभ्यास नहीं है, बल्कि निर्णय लेने के लिए एक व्यावहारिक उपकरण है। यह टीमों को डिजाइन करने की क्षमता देता है जो सुरक्षा डिजाइन के आधार पर हों, दुर्घटना से नहीं। अनुशासित मॉडलिंग के माध्यम से, प्रौद्योगिकी परत एंटरप्राइज के भीतर विश्वास का आधार बन जाती है।