In modernen verteilten Architekturen ist die Datenintegrität die Grundlage für Zuverlässigkeit. Wenn Backend-Systeme mit hoher Konkurrenz arbeiten, kollidiert die statische Natur eines Entity-Relationship-Diagramms (ERD) oft mit der dynamischen Realität laufzeitbezogener Operationen. Dieser Leitfaden untersucht die technischen Feinheiten der Identifizierung und Lösung von Konflikten, die entstehen, wenn Schema-Definitionen nicht Schritt halten können mit gleichzeitigen Dateninteraktionen. Wir werden die Mechanismen hinter diesen Abweichungen untersuchen und einen strukturierten Ansatz zur Aufrechterhaltung der Konsistenz ohne Leistungseinbußen darlegen.

Entwickler und Architekten stoßen häufig auf Situationen, bei denen die dokumentierten Beziehungen zwischen Datenentitäten nicht dem tatsächlichen Zustand der Datenbank während Spitzenlast entsprechen. Diese Konflikte können sich als Rennbedingungen, verwaiste Datensätze oder Verletzungen von Einschränkungen äußern, die die Verfügbarkeit von Diensten stören. Das Verständnis der Ursachen ist der erste Schritt, um widerstandsfähige Systeme zu entwickeln, die komplexe Datenflüsse bewältigen können.

🧩 Verständnis der Diskrepanz: Design vs. Laufzeit

Ein Entity-Relationship-Diagramm dient als Bauplan für die Datenbankstruktur. Es definiert Tabellen, Spalten, Schlüssel und Beziehungen in einer statischen Form. Ein Backend-System in der Produktion ist jedoch ein lebendes Organismus. Tausende Anfragen können gleichzeitig das System treffen und Transaktionen ausführen, die den Zustand definieren, der im Diagramm festgelegt ist. Wenn die Konkurrenz steigt, wird die zeitliche Abfolge dieser Änderungen entscheidend.

- Statische Definitionen: Das ERD stellt den idealen Zustand dar, in dem Beziehungen streng durchgesetzt werden.

- Dynamische Ausführung: Konkurrierende Anfragen werden unabhängig ausgeführt, wodurch die vorgesehene Reihenfolge oft umgangen wird.

- Zustandsabweichung: Im Laufe der Zeit führen Schemaänderungen oder Rennbedingungen dazu, dass die tatsächlichen Daten vom Diagramm abweichen.

Diese Abweichung erzeugt Reibung. Wenn ein Dienst eine bestimmte Fremdschlüsselbeziehung erwartet, diese aber durch eine gleichzeitige Löschung entfernt wird, kann das System versagen. Die Behebung dieser Probleme erfordert eine gründliche Untersuchung der Transaktionsisolation und der Sperrmechanismen.

🛑 Häufige Konfliktpatterns bei hoher Konkurrenz

Die Identifizierung des spezifischen Konflikttyps ist entscheidend für eine wirksame Lösung. Nachfolgend sind die am häufigsten beobachteten Muster aufgeführt, wenn Entitätsbeziehungen unter Last leiden.

1. Verletzungen von Fremdschlüsselbeschränkungen

Wenn zwei Dienste gleichzeitig versuchen, verwandte Daten zu lesen und zu schreiben, kann die Referenzintegrität beeinträchtigt werden. Ein Prozess könnte eine übergeordnete Datensatz löschen, während ein anderer gerade dabei ist, einen untergeordneten Datensatz einzufügen, der auf ihn verweist. Ohne ordnungsgemäße Sperrung lehnt die Datenbank die Einfügung des Kinddatensatzes ab, was zu Transaktionsrückgängen führt.

- Symptom:Unerwartete Fremdschlüssel-Fehler in den Protokollen.

- Auswirkung:Transaktionsfehler und potenzieller Datenverlust.

- Häufigkeit: Hoch während Stapelaktualisierungen oder Flash-Sales.

2. Rennbedingungen bei gemeinsam genutzten Entitäten

Mehrere Threads, die auf dieselbe Entitätsinstanz zugreifen, können zu verlorenen Aktualisierungen führen. Wenn das ERD eine Eins-zu-Eins-Beziehung impliziert, die Anwendungslogik jedoch gleichzeitige Änderungen zulässt, kann der Endzustand nicht mit den Beschränkungen des Diagramms übereinstimmen.

- Symptom:Daten überschreiben frühere Änderungen stumm.

- Auswirkung:Ungenaue Berichterstattung und Fehler in der Geschäftslogik.

- Häufigkeit: Konsistent bei hohen Lese-/Schreiblasten.

3. Schema-Migrations-Drift

Das Bereitstellen von Schemaänderungen in einer Live-Umgebung ohne Ausfallzeit kann temporäre Konflikte verursachen. Wenn der Anwendungscode eine Spalte erwartet, die hinzugefügt oder entfernt wird, gelangt das System in einen inkonsistenten Zustand. Dies ist besonders gefährlich in Systemen, die eine Ausfallzeit von null erfordern.

- Symptom:Anwendung stürzt während Bereitstellungszeiträume ab.

- Auswirkung:Dienstunterbrechung und Komplexität bei der Rückgängigmachung.

- Häufigkeit:Abhängig von der Freigabehäufigkeit.

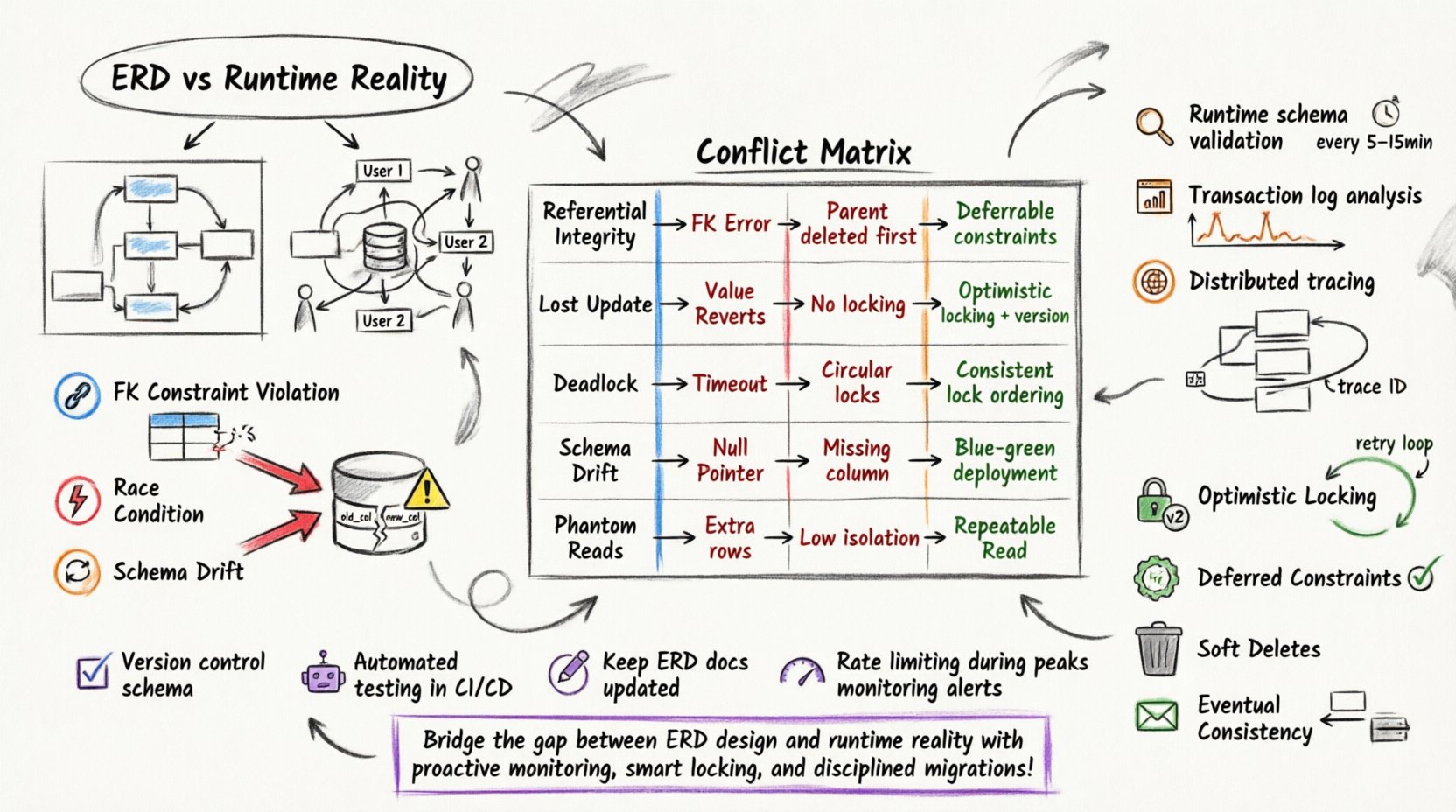

📊 Konfliktmatrix: Symptome und Lösungen

Um die Fehlerbehebung zu vereinfachen, verwenden Sie die folgende Matrix, um beobachtete Symptome mit möglichen Ursachen und Abhilfestrategien zu verknüpfen.

| Konfliktart | Beobachtbares Symptom | Hauptursache | Empfohlene Maßnahme |

|---|---|---|---|

| Referenzielle Integrität | FK-Constraint-Fehler | Eltern-Element gelöscht, bevor Kind aktualisiert wird | Verschiebbare Einschränkungen oder Überprüfungen auf Anwendungsebene |

| Verlorener Update | Wert kehrt zurück | Gleitende Schreibvorgänge ohne Sperren | Optimistisches Sperren mit Versionsspalten |

| Totalsperre | Transaktionszeitüberschreitung | Zirkuläre Abhängigkeit bei Sperren | Konsistente Sperrenreihenfolge und Zeitüberschreitungen |

| Schema-Drift | Null-Verweiser-Ausnahme | Der Code erwartet eine fehlende Spalte | Blue-Green-Bereitstellung mit Schema-Versionierung |

| Phantom-Lesungen | Abfrage gibt zusätzliche Zeilen zurück | Isolationsstufe zu niedrig | Lesen mit festgelegtem oder wiederholbarem Lesen Isolation |

🔍 Erkennungsstrategien: Überwachung und Validierung

Bevor Sie einen Konflikt beheben, müssen Sie ihn erkennen. Die alleinige Abhängigkeit von Fehlerprotokollen ist für Systeme mit hoher Konkurrenz unzureichend, bei denen Ausfälle möglicherweise intermittierend auftreten. Die Implementierung proaktiver Überwachung ist entscheidend.

1. Schema-Validierung zur Laufzeit

Integrieren Sie Schritte zur Schema-Validierung in Ihre Gesundheitsprüfungen. Rufen Sie regelmäßig Metadaten der Datenbank ab, um sicherzustellen, dass die tatsächliche Struktur mit dem erwarteten ERD übereinstimmt. Falls eine Spalte fehlt oder eine Einschränkung geändert wurde, informieren Sie die Betriebsteams sofort.

- Häufigkeit:Führen Sie Überprüfungen alle 5 bis 15 Minuten durch.

- Umfang:Konzentrieren Sie sich auf kritische Entitäten, die in Kerntransaktionen beteiligt sind.

- Automatisierung:Aktivieren Sie Warnungen über die Benachrichtigungs-Pipeline.

2. Analyse der Transaktionsprotokolle

Untersuchen Sie Transaktionsprotokolle auf Muster, die auf Verstöße gegen Einschränkungen hinweisen. Suchen Sie nach Anstiegen der Rückgängigmachungsrate oder Fremdschlüssel-Fehlern. Diese Daten helfen dabei, festzustellen, welche Entitäten am stärksten belastet sind.

- Wichtige Metriken:Rückgängigmachungsrate, Wartezeit für Sperren, Anzahl von Deadlocks.

- Werkzeuge:Eingebaute Datenbank-Auditing-Funktionen.

- Häufigkeit:Echtzeit-Streaming-Analyse.

3. Verteilte Tracing

Verfolgen Sie Anfragen über Dienste hinweg, um zu sehen, wo die Datenintegrität zusammenbricht. Wenn eine Transaktion mehrere Dienste umfasst, zeigt das Tracing auf, welcher Dienst die Daten so verändert, dass dies mit der Erwartung im nachgelagerten Bereich im Widerspruch steht.

- Vorteil:Identifiziert Abhängigkeitsprobleme zwischen Diensten.

- Implementierung:Fügen Sie Trace-IDs in Datenbankabfragen ein.

- Visualisierung:Visualisieren Sie den Ablauf der Datenänderungen.

🛠️ Lösungstechniken und architektonische Anpassungen

Sobald ein Konflikt identifiziert ist, erfordert die Lösung oft architektonische Änderungen statt einfacher Code-Patches. Die folgenden Techniken behandeln häufige Konkurrenzprobleme im Zusammenhang mit Entitätsbeziehungen.

1. Optimistisches Locking

Verwenden Sie statt der Blockierung des Zugriffs auf eine Aufzeichnung eine Versionsnummer. Wenn eine Aufzeichnung gelesen wird, wird die aktuelle Version notiert. Beim Aktualisieren prüft die Datenbank, ob die Version übereinstimmt. Wenn ein anderer Prozess die Aufzeichnung geändert hat, schlägt die Aktualisierung fehl, und die Anwendung versucht es erneut.

- Vorteile:Verringert die Lock-Konkurrenz; verbessert die Durchsatzleistung.

- Nachteile:Erhöhte Komplexität in der Wiederholungslogik.

- Anwendungsfall:Hoch-Lese-, gering-Schreib-Szenarien.

2. Verzögerte Einschränkungen

Einige Datenbanken erlauben es, Einschränkungen bis zum Ende einer Transaktion zu verschieben. Dies ermöglicht temporäre Verstöße während der Transaktion, vorausgesetzt, sie werden vor dem Commit behoben. Dies ist nützlich für Stapeloperationen, bei denen Zwischenzustände nicht gültig sein müssen.

- Vorteile:Flexibilität bei komplexen Aktualisierungen.

- Nachteile:Risiko eines Commit-Fehlschlags, wenn die Validierung am Ende fehlschlägt.

- Anwendungsfall:Massen-Datenimporte oder komplexe Migrationen.

3. Weiche Löschungen und Archivierung

Harte Löschungen können sofort verwaiste Aufzeichnungen verursachen, wenn sie nicht sorgfältig behandelt werden. Weiche Löschungen markieren eine Aufzeichnung als inaktiv, anstatt sie zu entfernen. Dadurch bleibt die Beziehung im ERD erhalten, während die Daten logisch getrennt werden.

- Vorteile:Erhält die Referenzintegrität.

- Nachteile:Datenwachstum im Laufe der Zeit; erfordert Bereinigungsarbeiten.

- Anwendungsfall:Audit-Protokolle und Aufbewahrung historischer Daten.

4. Muster der eventualen Konsistenz

In verteilten Systemen ist starke Konsistenz nicht immer erforderlich. Durch die Verwendung von Event Sourcing oder Nachrichtenwarteschlangen können Dienste Änderungen asynchron reagieren. Das ERD stellt das logische Modell dar, während sich der physische Zustand im Laufe der Zeit annähert.

- Vorteile:Hohe Verfügbarkeit und Skalierbarkeit.

- Nachteile:Temporäre Dateninkonsistenz.

- Anwendungsfall:Analytik, Benachrichtigungen, nicht-kritische Aktualisierungen.

🔄 Schema-Migrationsstrategien für Konkurrenz

Die Änderung der Struktur einer Datenbank in einem laufenden System ist riskant. Standardmäßige Migrationen erfordern oft Ausfallzeiten oder das Sperren der Tabelle, was die Konkurrenzfähigkeit beeinträchtigt. Um ERD-Konflikte während Änderungen zu minimieren, sollten spezifische Migrationsmuster angewendet werden.

1. Erweitern und Verkleinern

Der zweistufige Prozess stellt die Abwärtskompatibilität sicher.

- Erweitern: Fügen Sie die neue Spalte oder Tabelle hinzu, ohne die alte zu entfernen. Stellen Sie Code bereit, der in beide schreibt.

- Migrieren: Führen Sie eine Hintergrundaufgabe aus, um die neue Struktur mit historischen Daten zu füllen.

- Verkleinern: Sobald die Daten migriert sind, entfernen Sie die alte Spalte und aktualisieren Sie den Code, um die neue Struktur zu verwenden.

2. Lesen-Schreiben-Aufteilung

Während einer Migration leiten Sie Schreibverkehr an das alte Schema und Leseverkehr an das neue Schema (oder umgekehrt). Dadurch ist ein schrittweiser Übergang ohne Unterbrechung aktiver Sitzungen möglich.

- Anforderung:Flexibilität bei der Konfiguration des Lastverteilers.

- Vorteil:Keine Ausfallzeit für Benutzer.

- Komplexität: Erfordert sorgfältige Routing-Logik.

⚙️ Transaktionsisolation und Datenkonsistenz

Das Isolationsniveau, das im Datenbanksystem definiert ist, bestimmt, wie sich gleichzeitige Transaktionen beeinflussen. Falsche Konfiguration hier ist eine der Hauptursachen für ERD-Konflikte.

- Read Uncommitted: Erlaubt unreine Lesevorgänge. Vermeiden Sie dies bei kritischer Datenintegrität.

- Read Committed: Standard für die meisten Systeme. Verhindert unreine Lesevorgänge, erlaubt aber nicht wiederholbare Lesevorgänge.

- Repeatable Read: Stellt sicher, dass dieselbe Abfrage dieselben Ergebnisse liefert. Verhindert nicht wiederholbare Lesevorgänge, erlaubt aber Phantom-Lesevorgänge.

- Serialisierbar: Höchste Isolation. Verhindert alle Anomalien, reduziert aber die Leistung erheblich.

Die Auswahl der richtigen Isolationsstufe ist ein Kompromiss zwischen Konsistenz und Leistung. Für Entitätsbeziehungen, die strikt bleiben müssen, ist eine höhere Isolation erforderlich, was jedoch die Wahrscheinlichkeit von Deadlocks erhöht.

🧩 Best Practices zur Wahrung der Schema-Integrität

Um zukünftige Konflikte zu minimieren, übernehmen Sie eine disziplinierte Herangehensweise an die Datenbankgestaltung und -verwaltung.

- Versionskontrolle des Schemas:Behandeln Sie Datenbank-Migrationen wie Code. Speichern Sie sie im selben Repository wie die Anwendungslogik.

- Automatisiertes Testen:Integrieren Sie die Schema-Validierung in die CI/CD-Pipeline. Stellen Sie sicher, dass das ERD mit dem bereitgestellten Zustand übereinstimmt, bevor die Freigabe erfolgt.

- Dokumentation:Halten Sie ERD-Diagramme aktuell. Ein veraltetes Diagramm ist ebenso gefährlich wie gar kein Diagramm.

- Rate Limiting:Drosseln Sie Schreibvorgänge während Spitzenzeiten, um die Sperrkonkurrenz zu reduzieren.

- Überwachung von Deadlocks:Richten Sie Warnungen für Deadlock-Ereignisse ein. Untersuchen Sie sie sofort, um wiederkehrende Muster zu verhindern.

🧪 Realitätsnahe Szene: Bestellverarbeitung

Betrachten Sie ein Bestellverarbeitungssystem, bei dem eine Order-Entität viele OrderItem-Entitäten hat. Bei einer Flash-Sale-Aktion werden Tausende von Bestellungen gleichzeitig platziert.

- Problem:Der Lagerbestand wird vor der Commit-Operation der Bestellung reduziert. Wenn die Bestellung fehlschlägt, bleibt der Lagerbestand reduziert, was zu einem Konflikt mit den Lagerbestandsbeschränkungen des ERD führt.

- Lösung:Implementieren Sie ein Reservierungssystem. Reservieren Sie den Bestand zu Beginn der Transaktion und ziehen ihn erst bei einer erfolgreichen Commit-Operation der Bestellung ab. Wenn die Bestellung fehlschlägt, geben Sie die Reservierung frei.

- Ergebnis:Die Lagerbestände bleiben genau, und die ERD-Beschränkungen werden auch bei extremem Lastaufkommen respektiert.

📝 Letzte Überlegungen zur Systemresilienz

Die Aufrechterhaltung der Integrität von Entitätsbeziehungen in einer hochgradig konkurrierenden Umgebung ist eine anhaltende Herausforderung. Sie erfordert Aufmerksamkeit, robuste Werkzeuge und ein klares Verständnis dafür, wie Daten durch das System fließen. Indem Konflikte vorhergesehen und die oben genannten Strategien umgesetzt werden, können Teams sicherstellen, dass ihre Backend-Systeme stabil und zuverlässig bleiben.

Konzentrieren Sie sich darauf, Verteidigungsmechanismen auf Code-, Datenbank- und Architektur-Ebene zu bauen. Regelmäßige Audits des Schemas gegenüber den Live-Daten verhindern Abweichungen. Nehmen Sie Muster an, die die Datenkonsistenz ohne eine schwerwiegende Leistungseinbuße priorisieren. Mit einer disziplinierten Herangehensweise kann die Kluft zwischen dem Entitätsbeziehungsschema und der Laufzeitwirklichkeit effektiv überbrückt werden.

Wichtige Erkenntnisse

- Überwachen Sie kontinuierlich die Schema-Abweichung mithilfe automatisierter Gesundheitsprüfungen.

- Verwenden Sie optimistisches Locking, um gleichzeitige Aktualisierungen effizient zu handhaben.

- Planen Sie Migrationen mithilfe der Expand- und Contract-Patterns, um Ausfallzeiten zu vermeiden.

- Wählen Sie Isolationsstufen aus, die Konsistenz mit Durchsatz ausbalancieren.

- Halten Sie die Dokumentation mit dem bereitgestellten Datenbankzustand synchron.