W nowoczesnych architekturach rozproszonych integralność danych jest fundamentem niezawodności. Gdy systemy backendowe działają w warunkach wysokiej konkurencyjności, statyczna natura diagramu relacji encji (ERD) często koliduje z dynamiczną rzeczywistością operacji w czasie rzeczywistym. Ten przewodnik bada techniczne subtelności identyfikowania i rozwiązywania konfliktów, które pojawiają się, gdy definicje schematu nie nadążają za jednoczesnymi interakcjami danych. Przeanalizujemy mechanizmy tych rozbieżności i przedstawimy strukturalny podejście do utrzymania spójności bez poświęcania wydajności.

Programiści i architekci często napotykają sytuacje, w których zapisane relacje między encjami danych nie odzwierciedlają rzeczywistego stanu bazy danych w czasie szczytowego obciążenia. Te konflikty mogą się objawiać jako warunki wyścigu, zaniedbane rekordy lub naruszenia ograniczeń, które zakłócają dostępność usługi. Zrozumienie przyczyn głębokich jest pierwszym krokiem w budowaniu odpornych systemów zdolnych do obsługi skomplikowanych przepływów danych.

🧩 Zrozumienie rozłączenia: projekt vs. środowisko uruchomieniowe

Diagram relacji encji pełni rolę projektu budowy bazy danych. Definiuje one tabele, kolumny, klucze i relacje w statycznym formacie. Jednak system backendowy w środowisku produkcyjnym to żywy organizm. Tysiące żądań może jednocześnie dotrzeć do systemu, wykonując transakcje, które modyfikują stan zdefiniowany w diagramie. Gdy poziom konkurencyjności rośnie, czas modyfikacji staje się kluczowy.

- Statyczne definicje: Diagram ERD reprezentuje stan idealny, w którym relacje są ściśle wymuszane.

- Wykonywanie dynamiczne: Jednoczesne żądania wykonywane są niezależnie, często pomijając zaplanowaną sekwencję.

- Odchylenie stanu: W czasie zmiany schematu lub warunki wyścigu powodują, że rzeczywiste dane odchylają się od diagramu.

To odchylenie powoduje tarcie. Gdy usługa oczekuje istnienia konkretnej relacji klucza obcego, a jednoczesne usunięcie usuwa tę referencję, system może zawieść. Rozwiązywanie tych problemów wymaga głębokiego zrozumienia izolacji transakcji i mechanizmów blokowania.

🛑 Typowe wzorce konfliktów w warunkach wysokiej konkurencyjności

Identyfikacja konkretnego typu konfliktu jest kluczowa dla skutecznego rozwiązywania problemów. Poniżej przedstawiono najbardziej powszechne wzorce obserwowane, gdy relacje encji mają trudności pod obciążeniem.

1. Naruszenia ograniczeń klucza obcego

Gdy dwa usługi próbują jednocześnie odczytać i zapisać powiązane dane, integralność referencyjna może zostać naruszona. Jeden proces może usunąć rekord nadrzędny, podczas gdy inny znajduje się w trakcie wstawiania rekordu potomnego, który na niego wskazuje. Bez odpowiedniego blokowania baza danych odrzuca wstawienie rekordu potomnego, co powoduje cofnięcie transakcji.

- Objaw:Nieoczekiwane błędy klucza obcego w dziennikach.

- Skutek:Niepowodzenie transakcji i potencjalna utrata danych.

- Częstotliwość:Wysoka podczas aktualizacji partii lub wyprzedaży flash.

2. Warunki wyścigu na współdzielonych encjach

Wiele wątków dostępnych do tej samej instancji encji może prowadzić do utraty aktualizacji. Jeśli diagram ERD sugeruje relację jeden do jednego, ale logika aplikacji pozwala na jednoczesną modyfikację, stan końcowy może nie odpowiadać ograniczeniom z diagramu.

- Objaw:Dane nadpisują poprzednie zmiany bez ostrzeżenia.

- Skutek:Niepoprawne raportowanie i błędy logiki biznesowej.

- Częstotliwość:Stałe podczas wysokich obciążeń odczytu/zapisu.

3. Odchylenie migracji schematu

Wdrażanie zmian schematu w środowisku produkcyjnym bez przestojów może spowodować tymczasowe konflikty. Jeśli kod aplikacji oczekuje kolumny, która jest dodawana lub usuwana, system przechodzi w stan niezgodny. Jest to szczególnie niebezpieczne w systemach wymagających zerowego przestojów.

- Objaw: Aplikacja awariuje podczas okien wdrażania.

- Skutek: Przerwa w działaniu usługi i złożoność cofnięcia zmian.

- Częstotliwość: Zależne od cyklu wydań.

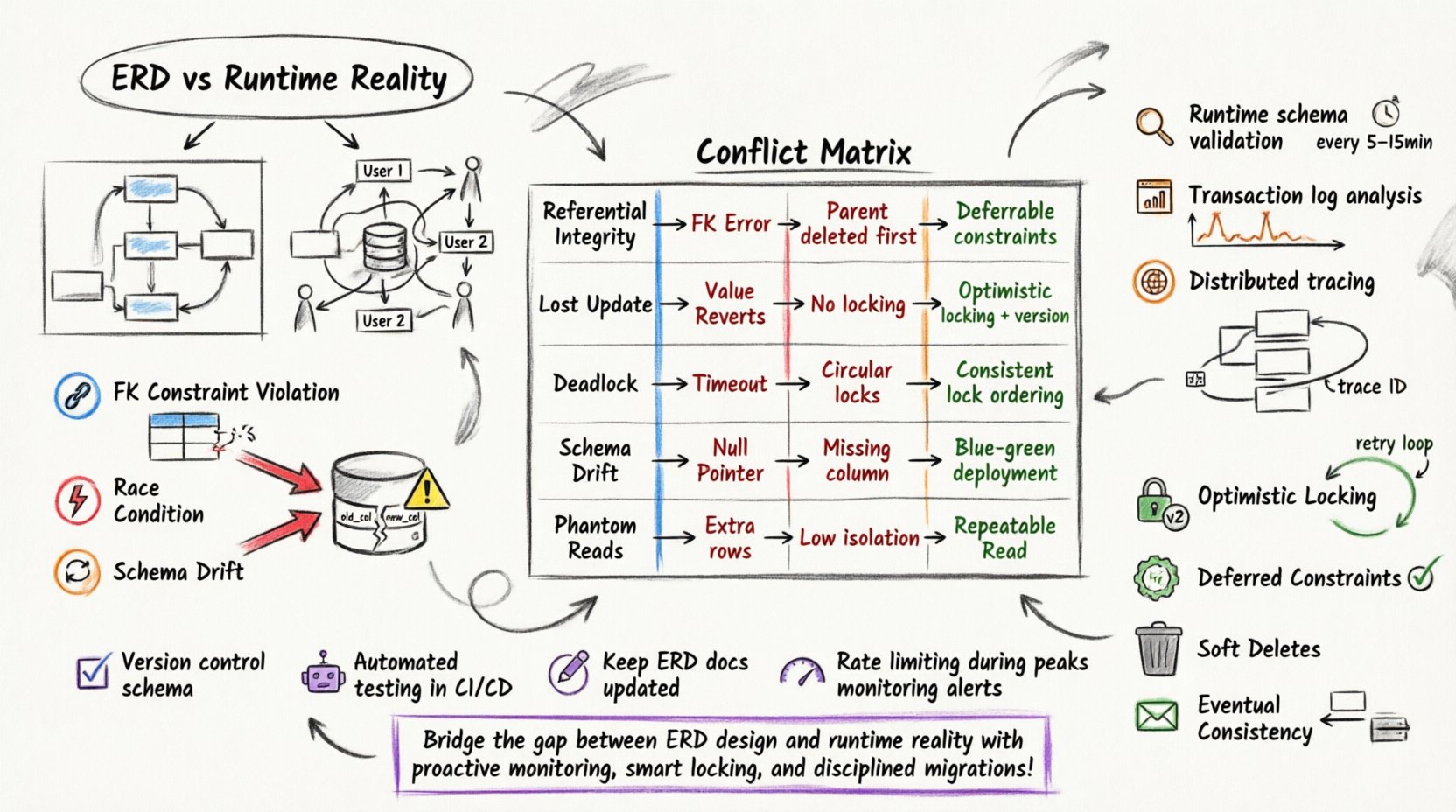

📊 Macierz konfliktów: objawy i rozwiązania

Aby uprościć rozwiązywanie problemów, użyj poniższej macierzy do skorelowania obserwowanych objawów z potencjalnymi przyczynami i strategiami naprawczymi.

| Typ konfliktu | Obserwowany objaw | Główna przyczyna | Zalecana neutralizacja |

|---|---|---|---|

| Integralność referencyjna | Błąd ograniczenia klucza obcego | Rodzic usunięty przed aktualizacją dziecka | Odwłokalne ograniczenia lub sprawdzanie na poziomie aplikacji |

| Utracona aktualizacja | Wartość wraca do poprzedniej | Zrównoleglone zapisy bez blokowania | Optymistyczne blokowanie z kolumnami wersji |

| Zamknięcie | Przekroczenie limitu czasu transakcji | Cykliczna zależność w blokadach | Spójna kolejność blokad i limity czasu |

| Odchylenie schematu | Wyjątek wskaznika null | Kod oczekuje brakującej kolumny | Wdrażanie typu blue-green z wersjonowaniem schematu |

| Czytania fantomowe | Zapytanie zwraca dodatkowe wiersze | Poziom izolacji jest zbyt niski | Izolacja odczytu zatwierdzonych lub powtarzalnego odczytu |

🔍 Strategie wykrywania: monitorowanie i weryfikacja

Zanim naprawisz konflikt, musisz go wykryć. Poleganie wyłącznie na dziennikach błędów jest niewystarczające w systemach o wysokiej konkurencyjności, gdzie awarie mogą być przerywane. Wprowadzenie proaktywnego monitorowania jest kluczowe.

1. Weryfikacja schematu w czasie działania

Zintegruj kroki weryfikacji schematu z kontrolami kondycji systemu. Okresowo pobieraj metadane bazy danych, aby zweryfikować, czy rzeczywista struktura odpowiada oczekiwanemu modelowi ERD. Jeśli kolumna jest brakująca lub ograniczenie zostało zmienione, natychmiast ostrzegaj zespół operacyjny.

- Częstotliwość: Wykonywaj sprawdzanie co 5 do 15 minut.

- Zakres: Skup się na kluczowych encjach uczestniczących w transakcjach głównych.

- Automatyzacja: Wyzwij ostrzeżenia poprzez kanał powiadomień.

2. Analiza dziennika transakcji

Przejrzyj dzienniki transakcji pod kątem wzorców wskazujących na naruszenia ograniczeń. Szukaj wzrostu liczby cofnięć transakcji lub błędów kluczy obcych. Te dane pomagają dokładnie określić, które encje są najbardziej obciążone.

- Kluczowe metryki: Stopień cofnięcia transakcji, czas oczekiwania na blokadę, liczba zakleszczeń.

- Narzędzia: Wbudowane funkcje audytu bazy danych.

- Częstotliwość: Analiza strumieniowa w czasie rzeczywistym.

3. Śledzenie rozproszone

Śledź żądania między usługami, aby zobaczyć, gdzie narusza się integralność danych. Jeśli transakcja obejmuje wiele usług, śledzenie ujawnia, która usługa modyfikuje dane w sposób sprzeczny z oczekiwaniami usług poniżej.

- Zalety:Wykrywa problemy zależności między usługami.

- Wdrożenie: Wstrzykuj identyfikatory śledzenia do zapytań do bazy danych.

- Wizualizacja: Zmapuj przepływ modyfikacji danych.

🛠️ Techniki rozwiązywania problemów i zmiany architektury

Po wykryciu konfliktu jego rozwiązanie często wymaga zmian architektury zamiast prostych poprawek kodu. Poniższe techniki rozwiązują typowe problemy współbieżności związane z relacjami między encjami.

1. Optymistyczne blokowanie

Zamiast blokować dostęp do rekordu, użyj numeru wersji. Gdy rekord jest odczytywany, zapisywana jest bieżąca wersja. Podczas aktualizacji baza danych sprawdza, czy wersja się zgadza. Jeśli inny proces zmodyfikował rekord, aktualizacja nie powiedzie się, a aplikacja spróbuje ponownie.

- Zalety:Zmniejsza zawieszenie blokad; poprawia przepustowość.

- Wady:Zwiększa złożoność logiki ponownych prób.

- Przypadek użycia:Scenariusze o wysokim odczycie i niskim zapisie.

2. Odrzucane ograniczenia

Niektóre bazy danych pozwalają odrzucić ograniczenia do końca transakcji. Pozwala to na tymczasowe naruszenia podczas transakcji, pod warunkiem, że zostaną rozwiązane przed zatwierdzeniem. Jest to przydatne w operacjach partii, gdzie stan pośredni nie musi być poprawny.

- Zalety:Elastyczność w złożonych aktualizacjach.

- Wady:Ryzyko niepowodzenia zatwierdzenia, jeśli weryfikacja nie powiedzie się na końcu.

- Przypadek użycia:Importy danych w dużych ilościach lub złożone migracje.

3. Miękkie usuwanie i archiwizacja

Twarda usunięcie może spowodować natychmiastowe pozostawienie niezależnych rekordów, jeśli nie zostanie odpowiednio obsłużone. Miękkie usuwanie oznacza rekord jako nieaktywny zamiast go usuwać. Pozwala to zachować relację w modelu ERD, jednocześnie logicznie rozdzielając dane.

- Zalety:Zachowuje integralność referencyjną.

- Wady:Zwiększanie się danych w czasie; wymaga zadań czyszczenia.

- Przypadek użycia:Ślady audytu i przechowywanie danych historycznych.

4. Wzorce spójności ostatecznej

W systemach rozproszonych silna spójność nie jest zawsze wymagana. Używanie źródła zdarzeń lub kolejek komunikatów pozwala usługom reagować na zmiany asynchronicznie. Model ERD reprezentuje model logiczny, podczas gdy stan fizyczny stopniowo się zbiega.

- Zalety:Wysoka dostępność i skalowalność.

- Wady:Tymczasowa niezgodność danych.

- Przypadek użycia:Analiza, powiadomienia, niekrytyczne aktualizacje.

🔄 Strategie migracji schematu dla współbieżności

Zmiana struktury bazy danych w działającym systemie jest ryzykowna. Standardowe migracje często wymagają przestoju lub blokowania tabeli, co niszczy współbieżność. Aby ograniczyć konflikty ERD podczas zmian, należy stosować określone wzorce migracji.

1. Rozszerzanie i zwężanie

Ten dwuetapowy proces zapewnia zgodność wsteczną.

- Rozszerz:Dodaj nową kolumnę lub tabelę bez usuwania starej. Wdroż kod, który zapisuje dane w obu.

- Migruj:Uruchom zadanie w tle w celu wypełnienia nowej struktury danymi historycznymi.

- Zwęż: Po zakończeniu migracji danych usuń stary kolumnę i zaktualizuj kod, aby korzystał z nowej struktury.

2. Podział odczytu i zapisu

Podczas migracji kieruj ruch zapisu do starego schematu, a ruch odczytu do nowego schematu (lub odwrotnie). Pozwala to na stopniowy przejście bez zerwania aktywnych sesji.

- Wymóg:Elastyczność konfiguracji balansowania obciążenia.

- Zysk:Brak przestoju dla użytkowników.

- Złożoność: Wymaga starannego zaprojektowania logiki routingu.

⚙️ Izolacja transakcji i spójność danych

Poziom izolacji określony w systemie baz danych decyduje o tym, jak współbieżne transakcje wzajemnie się oddziałują. Nieprawidłowa konfiguracja tutaj jest główną przyczyną konfliktów ERD.

- Czytanie niepotwierdzone: Pozwala na czytanie brudnych danych. Unikaj w przypadku krytycznej integralności danych.

- Czytanie potwierdzone: Standard dla większości systemów. Zapobiega czytaniu brudnych danych, ale pozwala na niepowtarzalne odczyty.

- Powtarzalne odczyty: Zapewnia, że ta sama zapytanie zwraca te same wyniki. Zapobiega niepowtarzalnym odczytom, ale pozwala na fantomowe odczyty.

- Serializable: Najwyższe izolacja. Zapobiega wszystkim anomaliiom, ale znacznie zmniejsza wydajność.

Wybór odpowiedniego poziomu izolacji to kompromis między spójnością a wydajnością. Dla relacji między encjami, które muszą pozostawać ściśle określone, konieczne jest wyższe izolacja, ale zwiększa to prawdopodobieństwo zakleszczeń.

🧩 Najlepsze praktyki utrzymania integralności schematu

Aby zmniejszyć przyszłe konflikty, przyjmij dyscyplinowany podejście do projektowania i zarządzania bazą danych.

- Kontrola wersji schematu:Traktuj migracje bazy danych jak kod. Przechowuj je w tym samym repozytorium co logikę aplikacji.

- Testy automatyczne:Zawieraj weryfikację schematu w procesie CI/CD. Upewnij się, że diagram ERD odpowiada stanowi wdrożonemu przed wydaniem.

- Dokumentacja:Utrzymuj diagramy ERD aktualne. Używanie przestarzałego diagramu jest równie niebezpieczne jak jego brak.

- Ograniczanie szybkości:Ogranicz operacje zapisu w godzinach szczytu, aby zmniejszyć konkurencję o blokady.

- Monitorowanie zakleszczeń:Skonfiguruj ostrzeżenia dla zdarzeń zakleszczeń. Natychmiast badaj je, aby zapobiec powtarzającym się wzorom.

🧪 Przykład z rzeczywistego świata: Przetwarzanie zamówień

Rozważ system przetwarzania zamówień, w którym encja Order ma wiele encji OrderItem. W promocji typu flash sale tysiące zamówień jest składanych jednocześnie.

- Problem:Stan magazynowy jest zmniejszany przed zatwierdzeniem zamówienia. Jeśli zamówienie nie powiedzie się, stan magazynowy pozostaje zmniejszony, co powoduje konflikt z ograniczeniami stanu magazynowego w diagramie ERD.

- Rozwiązanie:Zaimplementuj system rezerwacji. Zarezerwuj stan magazynowy na początku transakcji i odlicz go jedynie po pomyślnym zatwierdzeniu zamówienia. Jeśli zamówienie nie powiedzie się, zwolnij rezerwację.

- Wynik:Stan magazynowy pozostaje dokładny, a ograniczenia diagramu ERD są szanowane nawet pod ekstremalnym obciążeniem.

📝 Ostateczne rozważania na temat odporności systemu

Utrzymanie integralności relacji między encjami w środowisku o wysokiej konkurencji to ciągły wyzwanie. Wymaga ono czujności, solidnych narzędzi oraz jasnego zrozumienia, jak dane przepływają przez system. Przewidując konflikty i implementując strategie opisane powyżej, zespoły mogą zapewnić, że ich systemy backendowe pozostają stabilne i niezawodne.

Skup się na budowaniu obrony na poziomie kodu, bazy danych i architektury. Regularne audyty schematu w stosunku do danych w czasie rzeczywistym zapobiegają jego rozsunięciu. Przyjmij wzorce, które priorytetowo dbają o spójność danych bez zniszczenia wydajności. Dyscyplinowane podejście pozwala skutecznie zlikwidować rozłąkę między diagramem relacji encji a rzeczywistością działania systemu.

Kluczowe wnioski

- Monitoruj rozłączenie schematu ciągle, używając automatycznych sprawdzianów zdrowia.

- Używaj blokady optymistycznej, aby skutecznie obsługiwać równoczesne aktualizacje.

- Planuj migracje przy użyciu wzorców rozszerzania i kurczenia, aby uniknąć przestojów.

- Wybierz poziomy izolacji, które równoważą spójność z przepustowością.

- Utrzymuj dokumentację zsynchronizowaną z wersją bazy danych wdrożonej w systemie.