आधुनिक डिजिटल परिदृश्य में, डेटा संचालन का जीवनरक्षक है, लेकिन यह सुरक्षा और गोपनीयता के दायित्वों के संबंध में महत्वपूर्ण भार लिए हुए है। संगठनों को जानने की आवश्यकता है कि सूचना कहाँ से आती है, यह कैसे आगे बढ़ती है और यह कहाँ स्थित है, ताकि नियामक आवश्यकताओं को पूरा किया जा सके। डेटा फ्लो डायग्राम (DFD) इस जटिलता के लिए एक दृश्य नक्शा प्रदान करते हैं। ये केवल तकनीकी खाकाएँ नहीं हैं; ये गोपनीयता शासन के लिए आवश्यक दस्तावेज हैं।

यह मार्गदर्शिका डेटा फ्लो डायग्राम और गोपनीयता सुसंगतता के बीच महत्वपूर्ण संबंध का अध्ययन करती है। हम देखेंगे कि डेटा मार्गों को दृश्य रूप से प्रस्तुत करने से कानूनी मानकों को पूरा करने, जोखिमों की पहचान करने और उपयोगकर्ताओं के साथ विश्वास बनाए रखने में कैसे सहायता मिलती है। डेटा सुरक्षा अधिकारियों, वास्तुकारों और सुसंगतता टीमों के लिए इन तकनीकों को समझना वैश्विक नियमों के जटिल जाल में आगे बढ़ने के लिए आवश्यक है।

📊 डेटा फ्लो डायग्राम को समझना

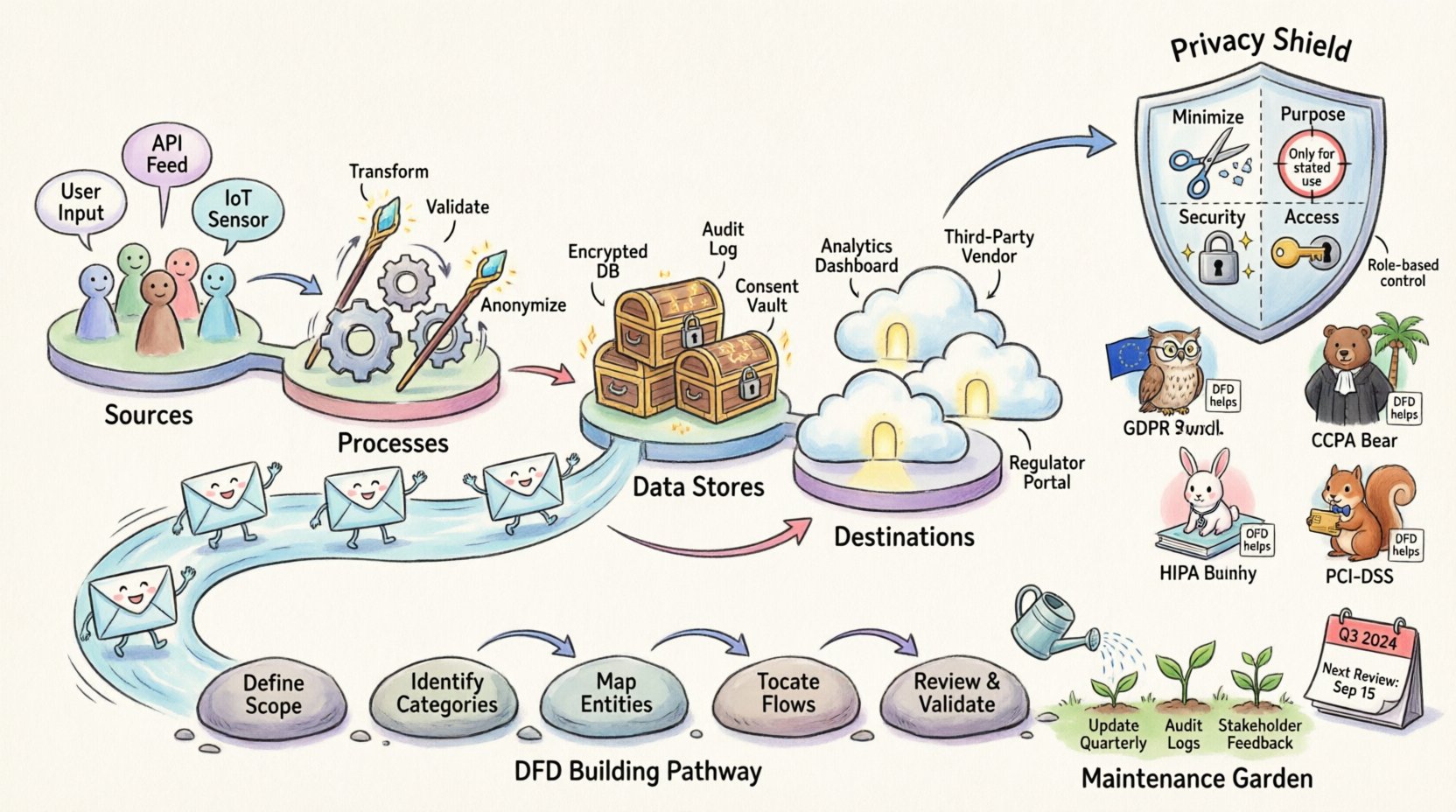

एक डेटा फ्लो डायग्राम एक सूचना प्रणाली के माध्यम से डेटा के प्रवाह का एक आलेखीय प्रतिनिधित्व है। इसका ध्यान डेटा के प्रवेश, प्रणाली के माध्यम से गति और प्रणाली से बाहर निकलने पर केंद्रित है। एक फ्लोचार्ट के विपरीत, जो तर्क और निर्णय लेने के चरणों को दर्शाता है, एक DFD केवल सूचना संपत्ति के गति पर ही ध्यान केंद्रित करता है।

गोपनीयता के उद्देश्य से, इन आरेखों का उपयोग व्यक्तिगत रूप से पहचान योग्य सूचना (PII) और संवेदनशील डेटा के नक्शे के रूप में किया जाता है। ये मूलभूत प्रश्नों के उत्तर देते हैं:

- डेटा कहाँ से आता है? (स्रोत)

- डेटा किसने संसाधित करता है? (कार्य)

- डेटा कहाँ संग्रहीत है? (डेटा स्टोर्स)

- डेटा किसे मिलता है? (गंतव्य)

- डेटा प्रसार के दौरान एन्क्रिप्ट किया जाता है?

DFD में आमतौर पर चार प्रमुख घटक होते हैं:

- बाहरी एकाधिकार:व्यक्ति, संगठन या प्रणाली जो प्रणाली से बातचीत करते हैं (उदाहरण के लिए, उपयोगकर्ता, तृतीय पक्ष के विक्रेता)।

- प्रक्रियाएँ:वे परिवर्तन जो डेटा को एक रूप से दूसरे रूप में बदलते हैं (उदाहरण के लिए, सत्यापन, एन्क्रिप्शन, गणना)।

- डेटा स्टोर्स:वे स्थान जहाँ डेटा विश्राम करता है (उदाहरण के लिए, डेटाबेस, फाइल प्रणाली, क्लाउड बैग)।

- डेटा प्रवाह: उपरोक्त घटकों के बीच डेटा के यात्रा के मार्ग।

गोपनीयता पर लागू करने पर, इन घटकों को डेटा वर्गीकरण लेबल के साथ टिप्पणी करना आवश्यक है। ग्राहक नामों के डेटा प्रवाह को विभिन्न निगरानी की आवश्यकता होती है जबकि सिस्टम लॉग्स के प्रवाह की नहीं। इस विस्तार की अनुमति देती है कि सुसंगतता टीमें ठीक वह स्थान निर्धारित कर सकें जहाँ संवेदनशील जानकारी रहती है और यात्रा करती है।

⚖️ DFD और गोपनीयता कानूनों का प्रतिच्छेदन

गोपनीयता नियम अक्सर पारदर्शिता और जिम्मेदारी के लिए अनिवार्य करते हैं। वे संगठनों को यह जानने की आवश्यकता होती है कि वे कौन सी डेटा रखते हैं और क्यों। डेटा फ्लो डायग्राम इस ज्ञान को दर्शाने के लिए व्यावहारिक उपकरण हैं। वे डेटा मैपिंगके सिद्धांत का समर्थन करते हैं, जो बहुत से ढांचों में एक मूलभूत आवश्यकता है।

DFD द्वारा समर्थित मुख्य गोपनीयता सिद्धांत

- डेटा न्यूनीकरण:प्रवाहों को दृश्य रूप से प्रस्तुत करके टीमें अनावश्यक डेटा संग्रह बिंदुओं की पहचान कर सकती हैं। यदि डेटा स्टोर भरा हुआ है लेकिन उपयोग नहीं किया जा रहा है, तो उसे हटाया जा सकता है।

- उद्देश्य सीमांकन:DFD यह स्पष्ट करते हैं कि एक कार्य के लिए एकत्र की गई डेटा को दूसरे कार्य में ले जाया जा रहा है जिसके लिए सहमति नहीं दी गई है।

- सुरक्षा: वे प्रसार में कमजोर बिंदुओं को उजागर करते हैं। यदि डेटा एन्क्रिप्टेड चैनल के ऊपर प्रवाहित होता है, तो जोखिम तुरंत दिखाई देता है।

- प्रवेश नियंत्रण: वे दिखाते हैं कि कौन से बाहरी पक्ष डेटा प्राप्त करते हैं, जिससे लक्षित प्रवेश समीक्षा की जा सकती है।

📜 मुख्य नियामक ढांचे और DFD आवश्यकताएं

विभिन्न क्षेत्रों और उद्योगों में डेटा के संबंध में विशिष्ट निर्देश होते हैं। नीचे मुख्य सुसंगतता मानकों के साथ डेटा प्रवाह आरेखों के अनुरूपता का एक समीक्षा दी गई है।

| नियम | मुख्य आवश्यकता | DFD कैसे मदद करते हैं |

|---|---|---|

| GDPR (सामान्य डेटा सुरक्षा नियम) | अनुच्छेद 30: प्रक्रिया गतिविधियों के रिकॉर्ड (RoPA) | प्रक्रिया जीवनचक्र को दृश्यमान बनाता है, कानूनी आधार और स्टोरेज स्थान दिखाता है। |

| CCPA (कैलिफोर्निया उपभोक्ता गोपनीयता अधिनियम) | जानकारी का अधिकार और हटाने का अधिकार | हटाने के अनुरोध पूरे करने के लिए सिस्टम में उपभोक्ता डेटा की सभी प्रतियों को स्थान निर्धारित करता है। |

| HIPAA (स्वास्थ्य बीमा लचीलापन और जवाबदेही अधिनियम) | सुरक्षा और गोपनीयता नियम | सुरक्षित स्वास्थ्य सूचना (PHI) प्रवाह को मानचित्रित करता है ताकि उचित एन्क्रिप्शन और प्रवेश नियंत्रण सुनिश्चित किया जा सके। |

| PCI-DSS (भुगतान कार्ड उद्योग डेटा सुरक्षा मानक) | कार्डधारकों के लिए डेटा सुरक्षा | यह निर्धारित करता है कि कार्डधारक डेटा कहाँ प्रवेश और निकास होता है, ताकि नेटवर्क सेगमेंटेशन लागू किया जा सके। |

उदाहरण के लिए, GDPR के तहत, संगठनों को प्रक्रिया गतिविधियों का रिकॉर्ड बनाए रखना आवश्यक है। यद्यपि एक स्प्रेडशीट तकनीकी रूप से पर्याप्त हो सकती है, लेकिन DFD डेटा जीवनचक्र के बारे में एक स्पष्ट कथा प्रदान करता है। यह डेटा नियंत्रक और डेटा प्रोसेसर के बीच संबंध को एक सूची की तुलना में अधिक स्पष्ट रूप से दिखाता है।

🛠️ गोपनीयता-केंद्रित DFD के लिए चरण-दर-चरण मार्गदर्शिका

सुसंगतता के लिए DFD बनाने के लिए एक व्यवस्थित दृष्टिकोण की आवश्यकता होती है। केवल एक सिस्टम आरेख बनाना पर्याप्त नहीं है; आरेख को वास्तविकता और गोपनीयता नियंत्रण को दर्शाना चाहिए। एक सुसंगत उत्पाद बनाने के लिए इन चरणों का पालन करें।

1. परिसर को परिभाषित करें

सिस्टम की सीमाओं को पहचानने से शुरुआत करें। कौन से सिस्टम शामिल हैं? कौन से तृतीय पक्ष के एकीकरण शामिल हैं? स्पष्ट हों। एक छोटे वेंडर एकीकरण को छोड़ने से सुसंगतता के अंतर आ सकते हैं।

- सभी शामिल आंतरिक सिस्टम की सूची बनाएं।

- सभी बाहरी APIs या साझेदारों की सूची बनाएं।

- भौगोलिक सीमाओं को परिभाषित करें (उदाहरण के लिए, यूई डेटा बनाम यूएस डेटा)।

2. डेटा श्रेणियों की पहचान करें

सभी डेटा को समान रूप से नहीं माना जाता है। प्रणाली के माध्यम से प्रवाहित हो रहे डेटा को वर्गीकृत करें। सामान्य श्रेणियाँ इनमें शामिल हैं:

- व्यक्तिगत पहचान जानकारी (PII)

- वित्तीय डेटा

- स्वास्थ्य सूचना

- प्रमाणीकरण प्रमाणपत्र

- सिस्टम लॉग (जिसमें PII हो सकता है)

DFD पर इनके लेबल लगाना महत्वपूर्ण है। ‘उपयोगकर्ता डेटा’ का प्रवाह बहुत सामान्य है। इसे ‘लॉगिन प्रमाणपत्र’ या ‘ईमेल पता’ के रूप में होना चाहिए।

3. बाहरी एकाधिकारों को नक्शा बनाएं

प्रत्येक स्रोत और गंतव्य की पहचान करें। इसमें शामिल है:

- अंतिम उपयोगकर्ता

- विपणन साझेदार

- विश्लेषण प्रदाता

- बाहरी भंडारण प्रदाता

- सरकारी एजेंसियाँ (यदि लागू हो)

सुनिश्चित करें कि प्रत्येक एकाधिकार के डेटा प्रक्रिया के लिए एक परिभाषित कानूनी आधार हो। यदि डेटा प्रवाह किसी तीसरे पक्ष के लिए जाता है, तो सुनिश्चित करें कि अनुबंध मौजूद है।

4. डेटा स्टोर का दस्तावेजीकरण करें

डेटा कहाँ स्थित है? क्या यह एक संबंधात्मक डेटाबेस, एक NoSQL स्टोर या एक स्प्रेडशीट में है? प्रत्येक स्टोर की एन्क्रिप्शन स्थिति को नोट करें। संगतता के लिए अक्सर यह जानना आवश्यक होता है कि आराम के समय डेटा एन्क्रिप्ट किया गया है या नहीं। स्टोरेज स्थान को उसके सुरक्षा दृष्टिकोण (उदाहरण के लिए, “आराम के समय एन्क्रिप्टेड”) के साथ लेबल करें।

5. डेटा प्रवाहों को टिप्पणी करें

यह सबसे महत्वपूर्ण चरण है। प्रत्येक तीर एक जोखिम के संकेत का प्रतिनिधित्व करता है। प्रत्येक प्रवाह को निम्नलिखित के साथ टिप्पणी करें:

- प्रोटोकॉल: HTTPS, FTP, API, आदि।

- एन्क्रिप्शन: TLS 1.2, AES-256, आदि।

- आवृत्ति: वास्तविक समय, बैच, दैनिक।

- सहमति:क्या इस विशिष्ट प्रवाह के लिए उपयोगकर्ता की सहमति आवश्यक है?

6. समीक्षा और प्रमाणीकरण करें

आरेख बनाएं और इंजीनियरिंग टीम के साथ इसकी समीक्षा करें। क्या यह कोड के साथ मेल खाता है? अक्सर, डेवलपर्स दस्तावेजीकृत प्रवाहों को बाहर निकालने वाले कार्यान्वयन बनाते हैं। सुनिश्चित करें कि आरेख वास्तविक कार्यान्वयन को दर्शाता है, केवल इच्छित डिज़ाइन नहीं।

🛑 सामान्य चुनौतियाँ और समाधान

सटीक डेटा फ्लो डायग्राम बनाना और बनाए रखना मुश्किल है। टीमों को अक्सर ऐसी विशिष्ट बाधाओं का सामना करना पड़ता है जो सुसंगतता के प्रयासों को कमजोर कर सकती हैं।

- पुराने डायग्राम: सबसे बड़ा जोखिम यह है कि डायग्राम वर्तमान प्रणाली से मेल नहीं खाता है। सॉफ्टवेयर अपडेट, नए फीचर और इंफ्रास्ट्रक्चर में बदलाव अक्सर दृश्य मानचित्र को तोड़ देते हैं। समाधान: DFD अपडेट को चेंज मैनेजमेंट प्रक्रिया में शामिल करें।

- शैडो आईटी: टीमें अक्सर केंद्रीय अनुमोदन के बिना उपकरणों को डेप्लॉय करती हैं। इन प्रणालियों को नेटवर्क पर दिखाई देता है लेकिन आधिकारिक डायग्राम पर नहीं। समाधान: नियमित नेटवर्क स्कैन और संपत्ति खोज करें।

- तृतीय पक्ष की जटिलता: एक वेंडर द्वारा डेटा को कैसे प्रसंस्कृत किया जाता है, इसकी समझ बहुत मुश्किल होती है। वे अक्सर विस्तृत फ्लो मानचित्र प्रदान नहीं करते हैं। समाधान: उनकी SOC 2 रिपोर्ट्स या गोपनीयता प्रभाव आकलन के लिए अनुरोध करें ताकि उनके आंतरिक प्रवाह को समझा जा सके।

- विस्तृतता: डायग्राम बहुत जटिल या बहुत सरल हो सकते हैं। समाधान: बहु-स्तरीय दृष्टिकोण का उपयोग करें। स्तर 0 के लिए उच्च स्तर का दृश्य, स्तर 1 के लिए विशिष्ट उपप्रणालियाँ।

- मानव त्रुटि: हाथ से ड्राइंग करने से गलतियाँ होती हैं। समाधान: मानकों को लागू करने वाले डायग्रामिंग टूल्स का उपयोग करें, हालांकि विशिष्ट विक्रेताओं के नाम न बताएं।

🔄 रखरखाव और जीवनचक्र प्रबंधन

एक डेटा फ्लो डायग्राम एक जीवित दस्तावेज है। इसे सुसंगतता के वैध साधन के रूप में बनाए रखने के लिए निरंतर रखरखाव की आवश्यकता होती है। डायनामिक वातावरणों के लिए एक बार एक वर्ष पर्याप्त नहीं है। निम्नलिखित रखरखाव रणनीतियों पर विचार करें।

ट्रिगर-आधारित अपडेट

जब भी कोई विशिष्ट घटना होती है, तो डायग्राम को अपडेट करें। उदाहरणों में शामिल हैं:

- एक नया सॉफ्टवेयर मॉड्यूल जोड़ना

- इंफ्रास्ट्रक्चर को एक नए क्लाउड क्षेत्र में स्थानांतरित करना

- एक वेंडर के अनुबंध में बदलाव करना

- एक नया डेटा क्षेत्र लागू करना

नियमित ऑडिट

नियमित समीक्षा की योजना बनाएं जहां डायग्राम की वास्तविक प्रणाली कॉन्फ़िगरेशन के साथ तुलना की जाए। इसे आंतरिक ऑडिट चक्र का हिस्सा बनाया जा सकता है। ऑडिट में निम्नलिखित की पुष्टि करनी चाहिए:

- क्या सभी डेटा स्टोर्स सूचीबद्ध हैं?

- क्या सभी प्रवाहों को दावे के अनुसार एन्क्रिप्ट किया गया है?

- क्या सभी बाहरी पक्ष अभी भी अधिकृत हैं?

घटना प्रतिक्रिया के साथ एकीकरण

जब कोई डेटा उल्लंघन होता है, तो गति आवश्यक है। एक वर्तमान DFD घटना प्रतिक्रिया टीम को विस्फोट के त्रिज्या को समझने में मदद करता है। यदि एक डेटाबेस को नुकसान पहुंचाया गया है, तो डायग्राम दिखाता है कि कौन सी अन्य प्रणालियाँ उस डेटा पर निर्भर हैं। इससे नियंत्रण और सूचना प्रक्रियाओं को तेज किया जाता है।

प्रशिक्षण और संस्कृति

सुनिश्चित करें कि इंजीनियरों को डायग्राम के महत्व को समझना हो। जब कोई नया डेवलपर प्रोजेक्ट में शामिल होता है, तो उसे डेटा प्रवाह और गोपनीयता की सीमाओं के बारे में जानकारी होनी चाहिए। इस संस्कृति परिवर्तन से भविष्य में अनाधिकृत प्रवाह बनाने की संभावना कम हो जाती है।

🔍 वैश्विक सुसंगतता के लिए उन्नत विचार

जैसे-जैसे संगठन वैश्विक स्तर पर विस्तार करते हैं, डेटा सुविधा एक महत्वपूर्ण कारक बन जाती है। डेटा फ्लो डायग्राम क्रॉस-बॉर्डर स्थानांतरण को दृश्य रूप से दिखाने में मदद करते हैं। यदि डेटा यूरोपीय संघ से बाहर जाता है, तो विशिष्ट सुरक्षा उपायों की आवश्यकता होती है। डायग्राम में अधिकार क्षेत्रों के बीच सीमा को स्पष्ट रूप से चिह्नित करना चाहिए।

वैश्विक परिदृश्यों के लिए निम्नलिखित बिंदुओं पर विचार करें:

- बादल क्षेत्रों: सुनिश्चित करें कि आरेख में डेटा केंद्रों के भौतिक स्थान को निर्दिष्ट किया गया हो।

- उप-प्रक्रियाकर्ता: यदि कोई विक्रेता उप-प्रक्रियाकर्ताओं का उपयोग करता है, तो इन्हें प्रवाह में मानचित्रित किया जाना चाहिए।

- मानक अनुबंधात्मक शर्तें: प्रवाहों को चिह्नित करें जिनमें SCCs या अन्य स्थानांतरण तंत्र की आवश्यकता हो।

इसके अलावा, स्वचालित डेटा खोज उपकरण आरेख की पुष्टि करने में सहायता कर सकते हैं। इन उपकरणों को अनुप्रस्थ डेटा पैटर्न के लिए नेटवर्क को स्कैन करने के लिए उपयोग किया जाता है। आउटपुट की हाथ से बनाए गए DFD के बीच तुलना करके अंतर पता लगाए जा सकते हैं।

📝 बेस्ट प्रैक्टिसेज का सारांश

अपने डेटा प्रवाह आरेखों को गोपनीयता संगतता के लिए प्रभावी रूप से समर्थन करने के लिए, इन सिद्धांतों का पालन करें:

- सटीकता: आरेख को वास्तविकता को दर्शाना चाहिए, सिद्धांत नहीं।

- स्पष्टता: मानक प्रतीकों और स्पष्ट लेबल का उपयोग करें।

- विस्तार: जोखिमों को पहचानने के लिए पर्याप्त विवरण शामिल करें, लेकिन अनावश्यक भार को बचाएं।

- संस्करण नियंत्रण: आरेख को कोड की तरह लें। बदलावों का इतिहास रखें।

- पहुंच: सुनिश्चित करें कि आवश्यकता पड़ने पर आरेख ऑडिटर और कानूनी टीम के लिए उपलब्ध हो।

- समीक्षा: आरेख को अद्यतन रखने के लिए नियमित समीक्षा की योजना बनाएं।

डेटा प्रवाह आरेखों को गोपनीयता शासन के मुख्य घटक के रूप में लेने से संगठन जोखिम को कम कर सकते हैं और जवाबदेही को दर्शा सकते हैं। वे अमूर्त संगतता आवश्यकताओं को डेटा देखभाल के लिए भौतिक दृश्य साक्ष्य में बदल देते हैं।