Les organisations d’aujourd’hui font face à un défi complexe. L’infrastructure numérique construite au fil des décennies ressemble souvent à une couverture de patchwork plutôt qu’à un système cohérent. Ce phénomène est connu sous le nom defragmentation du paysage informatique. Cela se produit lorsque les systèmes fonctionnent de manière isolée, les flux de données sont inconstants et les normes technologiques varient considérablement d’un département à l’autre. Le résultat est une inefficacité, des coûts gonflés et une incapacité à réagir rapidement aux évolutions du marché.

Cet article décrit une approche complète pour résoudre ces problèmes. Nous explorerons comment la planification stratégique en architecture d’entreprise peut unifier des systèmes disparates. L’accent est mis sur la méthodologie, la gouvernance et l’alignement structurel plutôt que sur des outils spécifiques de fournisseurs. En examinant un scénario du monde réel, nous pouvons comprendre les mécanismes de modernisation.

L’état actuel : symptômes de la fragmentation 📉

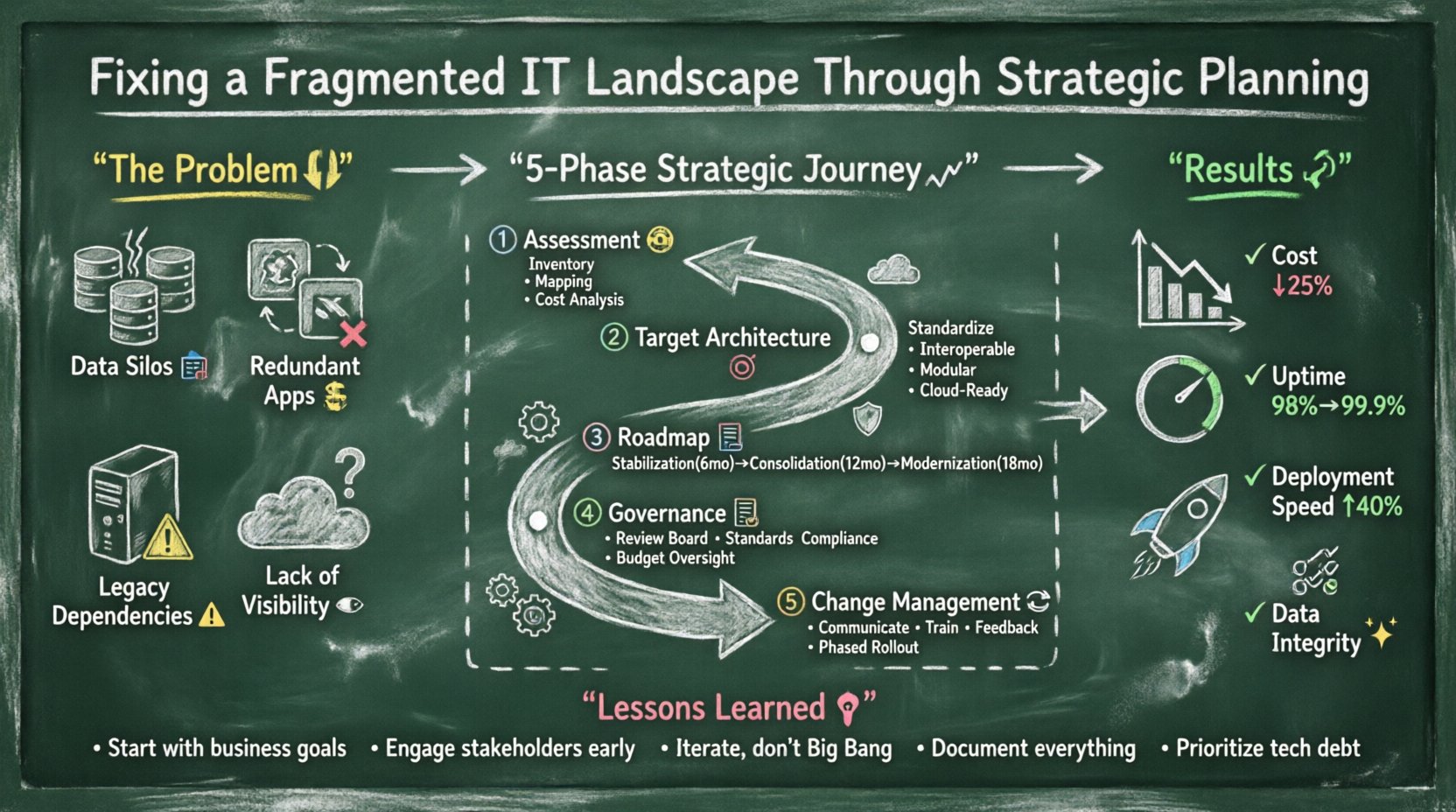

Avant toute réparation, un diagnostic clair est nécessaire. Dans le scénario ci-dessous, une entreprise mondiale de taille moyenne faisait face à des obstacles opérationnels importants. Le service informatique peinait à maintenir l’infrastructure, qui avait évolué de manière organique sans plan directeur central.

- Cascades de données :Les informations clients existaient dans trois répertoires différents. Ventes, support et logistique ne pouvaient pas accéder à une seule source de vérité.

- Applications redondantes :Plusieurs départements ont acheté indépendamment des outils similaires. Cela a entraîné des coûts de licence en double et des exigences de saisie de données contradictoires.

- Dépendances héritées :Des processus commerciaux critiques dépendaient de systèmes qui n’étaient plus pris en charge par les fournisseurs. Les correctifs de sécurité étaient difficiles à appliquer.

- Manque de visibilité :La direction ne pouvait pas obtenir une vue claire des dépenses informatiques ni de l’utilisation des actifs.

Ces symptômes sont fréquents dans les organisations matures. Ils ne surviennent pas du jour au lendemain. Ils s’accumulent au fur et à mesure que les unités commerciales grandissent et acquièrent de nouvelles capacités sans consulter les équipes centrales d’architecture.

Phase 1 : Évaluation complète 🧐

La première étape du plan stratégique était une vérification approfondie. Cette phase se concentre sur la compréhension de l’étattel qu’il estétat. Il ne suffit pas de lister le matériel ou le logiciel. L’objectif est de cartographier les flux de données, les points d’intégration et les capacités métiers.

Activités clés de l’évaluation

- Création du répertoire :cataloguer chaque application, base de données et serveur. Inclure les détails de propriété et l’état du cycle de vie.

- Cartographie de l’intégration :Identifier comment les systèmes communiquent entre eux. Des API sont-elles utilisées ? Les données sont-elles copiées manuellement ? Y a-t-il des dépendances codées en dur ?

- Cartographie des capacités :Aligner les actifs technologiques aux fonctions métiers. La technologie actuelle soutient-elle les objectifs stratégiques de l’entreprise ?

- Analyse des coûts :Calculer le coût total de possession. Inclure le maintien, les licences, l’énergie et le temps du personnel.

Ces données forment la base du plan d’action. Sans informations précises, la planification n’est qu’une simple supposition. L’évaluation a révélé que 40 % du portefeuille d’applications était redondant ou obsolète.

Phase 2 : Définition de l’architecture cible 🎯

Une fois que l’état actuel est compris, le à venir état doit être défini. C’est ici que la planification stratégique devient essentielle. L’objectif est de concevoir un paysage agile, évolutif et sécurisé.

Principes de l’état cible

- Standardisation : Limitez le nombre de technologies approuvées. Utilisez uniquement des plateformes répondant aux critères de sécurité et de support.

- Interopérabilité : Assurez-vous que tous les systèmes puissent échanger des données sans heurt. Utilisez des normes ouvertes et des interfaces bien documentées.

- Modularité : Divisez les grands systèmes monolithiques en services plus petits et gérables. Cela permet des mises à jour et un dimensionnement indépendants.

- Préparation au cloud : Concevez une infrastructure pouvant tirer parti des environnements cloud pour l’élasticité et l’efficacité coûts.

L’architecture cible n’est pas seulement un dessin technique. C’est un plan directeur pour l’agilité des affaires. Elle garantit que les nouvelles exigences métier peuvent être satisfaites sans reconstruire l’ensemble de la fondation.

Phase 3 : Élaboration du plan d’action 🗺️

Un plan d’action traduit la vision en étapes concrètes. Il doit équilibrer les besoins immédiats avec les objectifs à long terme. Accélérer trop rapidement la transition peut perturber les opérations commerciales. Avancer trop lentement permet à la dette technique de s’accumuler.

Phasage stratégique

Le plan d’action a été divisé en trois phases distinctes. Chaque phase avait des jalons spécifiques et des critères de succès.

| Phase | Domaine d’attention | Durée | Livraisons clés |

|---|---|---|---|

| Phase 1 : Stabilisation | Sécurité et conformité | 6 mois | Systèmes obsolètes mis hors service, correctifs critiques appliqués |

| Phase 2 : Consolidation | Rationalisation des applications | 12 mois | Outils redondants fusionnés, silos de données brisés |

| Phase 3 : Modernisation | Optimisation de l’architecture | 18 mois | Intégrations pilotées par API, migration vers le cloud terminée |

Cette approche structurée garantit que les ressources sont allouées de manière efficace. Elle empêche l’équipe de vouloir tout corriger d’un coup, ce qui entraîne souvent l’épuisement et l’échec.

Phase 4 : Gouvernance et normes 📋

Sans gouvernance, la fragmentation revient. Un nouveau système sera finalement acheté sans consultation. Pour éviter cela, un modèle de gouvernance a été mis en place. Ce modèle définit qui détient l’autorité pour prendre des décisions concernant la technologie.

Piliers fondamentaux de la gouvernance

- Comité de revue de l’architecture : Un groupe de dirigeants expérimentés qui examinent toutes les propositions de nouvelles technologies. Ils garantissent l’alignement avec l’architecture cible.

- Politique des normes : Une liste documentée des technologies et protocoles approuvés. Toute déviation nécessite une approbation exécutive.

- Surveillance de la conformité : Des audits réguliers pour s’assurer que les systèmes respectent les réglementations en matière de sécurité et de protection des données.

- Surveillance financière : Suivi des dépenses informatiques par rapport au budget. Identification des gaspillages et optimisation de l’utilisation des ressources.

Cette structure permet à l’équipe d’architecture d’agir comme un partenaire stratégique plutôt que comme un obstacle administratif. Elle favorise une culture de responsabilité.

Phase 5 : Gestion du changement et adoption 🔄

Les changements techniques ne représentent que la moitié du combat. Les personnes utilisant les systèmes doivent s’adapter. La résistance au changement est une barrière courante dans les grandes organisations. Le personnel peut craindre que les nouveaux processus augmentent leur charge de travail ou rendent leurs compétences obsolètes.

Stratégies pour une adoption réussie

- Communication : Expliquez clairement le pourquoi derrière les changements. Montrez comment le nouveau paysage profite à l’utilisateur.

- Formation : Proposez des programmes de formation complets. Assurez-vous que les utilisateurs se sentent confiants avec les nouveaux outils.

- Boucles de retour : Créez des canaux pour que les utilisateurs signalent des problèmes ou proposent des améliorations. Cela renforce la confiance.

- Déploiement progressif : Introduisez les nouveaux systèmes auprès de petits groupes en premier. Recueillez les retours avant d’étendre à toute l’organisation.

Ignorer l’élément humain entraîne souvent l’échec des projets. La meilleure technologie ne peut sauver un projet où le personnel se sent aliené.

Résultats et indicateurs 📊

Après 30 mois, l’organisation a observé des améliorations mesurables. Le plan stratégique a produit des résultats concrets en matière de coûts, de performance et d’agilité.

Indicateurs clés de performance

- Réduction des coûts :Les coûts de licence ont baissé de 25 % grâce à l’élimination des outils redondants.

- Disponibilité du système :Le temps de fonctionnement a augmenté de 98 % à 99,9 % après la modernisation des dépendances héritées.

- Vitesse de déploiement :Le temps nécessaire pour déployer de nouvelles fonctionnalités a diminué de 40 % grâce à l’architecture modulaire.

- Intégrité des données :Les erreurs liées à la saisie de données ont diminué de manière significative avec la fusion des silos.

Ces indicateurs démontrent la valeur d’une approche structurée. Ils fournissent des preuves en faveur d’un investissement continu dans l’architecture d’entreprise.

Gestion des risques dans la transformation informatique ⚠️

Toute transformation comporte des risques. Le plan stratégique comprenait une section spécifique sur l’évaluation des risques. Cela a permis d’identifier et de réduire les écueils potentiels avant qu’ils ne deviennent des problèmes.

Risques courants et stratégies d’atténuation

| Catégorie de risque | Impact potentiel | Stratégie d’atténuation |

|---|---|---|

| Perte de données | Perte définitive d’archives commerciales essentielles | Sauvegardes complètes et tests de validation avant la migration |

| Interruption de service | Les opérations commerciales s’arrêtent pendant la transition | Fonctionnement en parallèle des systèmes anciens et nouveaux pendant le passage |

| Dépassement du budget | Contrainte financière pour l’organisation | Revue financière régulière et affectation d’un fonds de prévoyance |

| Violation de sécurité | Compromission de données sensibles | Audits de sécurité à chaque phase de la feuille de route |

Une gestion proactive des risques permet à l’organisation de naviguer dans la transformation avec confiance. Elle réduit la probabilité d’une défaillance catastrophique.

Leçons apprises 💡

En repensant au projet, plusieurs leçons clés ont émergé. Ces retours d’expérience sont précieux pour toute organisation confrontée à des défis similaires.

- Commencez par les objectifs métiers :La technologie doit servir les métiers, et non l’inverse. Alignez chaque décision architecturale sur un résultat métier.

- Impliquez les parties prenantes dès le début : Impliquez les responsables de département dès le départ. Leur engagement est crucial pour l’adoption.

- Itérez, ne faites pas de saut massif : Évitez les changements massifs et simultanés. Des améliorations petites et progressives réduisent les risques et créent de la dynamique.

- Documentez tout : Maintenez une documentation à jour. Elle constitue la source de vérité pour l’architecture.

- Priorisez la dette technique : N’ignorez pas la dette. Traitez-la de manière systématique dans le cadre de la feuille de route.

Conclusion sur l’alignement stratégique 🤝

Corriger un paysage informatique fragmenté n’est pas un événement ponctuel. C’est une discipline continue. Le processus de planification stratégique décrit ici fournit un cadre pour l’amélioration continue. En se concentrant sur l’évaluation, la vision, la feuille de route et la gouvernance, les organisations peuvent construire des systèmes résilients.

Le parcours exige un engagement de la part de la direction et une collaboration entre les équipes. Il demande de la patience et de la discipline. Toutefois, le retour est un environnement technologique qui soutient l’innovation et la croissance. Les organisations qui maîtrisent cet alignement obtiennent un avantage concurrentiel dans l’économie numérique.

Le chemin à suivre implique un suivi continu et une adaptation constante. Au fur et à mesure que les besoins métiers évoluent, l’architecture doit évoluer avec eux. Cette flexibilité est la marque d’une fonction d’architecture d’entreprise mûre.