💡 关键要点

- 可视化威胁:UML图提供了一种标准化的方法,在实现开始之前识别潜在的安全漏洞。

- 威胁建模集成:像STRIDE这样的技术可以直接映射到UML用例图和序列图上,以进行有效的风险分析。

- 沟通工具: 这些模型在开发人员、架构师和安全分析师之间充当共同语言,以对保护策略达成一致。

- 主动防御: 早期建模相比在测试或生产阶段处理安全问题,能显著降低修复成本。

设计安全系统不仅需要编写健壮的代码,更需要采用结构化的方法来理解数据流动方式以及风险来源。统一建模语言(UML)提供了一个标准化的可视化框架,可针对这些安全问题进行调整。通过在建模阶段融入安全考量,团队可以在生命周期早期识别出薄弱环节。

🔍 为什么安全建模至关重要

安全常常被视为事后补充,只有在核心功能构建完成后才被加入。这种被动方法会导致更高的成本和更大的风险。安全建模改变了这一局面,将重点转向主动识别威胁。当架构师使用UML可视化系统时,他们创建了交互关系的地图。这张地图突出了数据被存储、处理和传输的位置。

没有可视化模型,安全需求可能变得抽象。开发人员可能忽略边缘情况,利益相关者也可能忽视特定的数据流。UML图填补了这一空白。它们将复杂的逻辑转化为可识别的模式。这种清晰性使安全团队能够在编写任何代码之前审查设计方案。

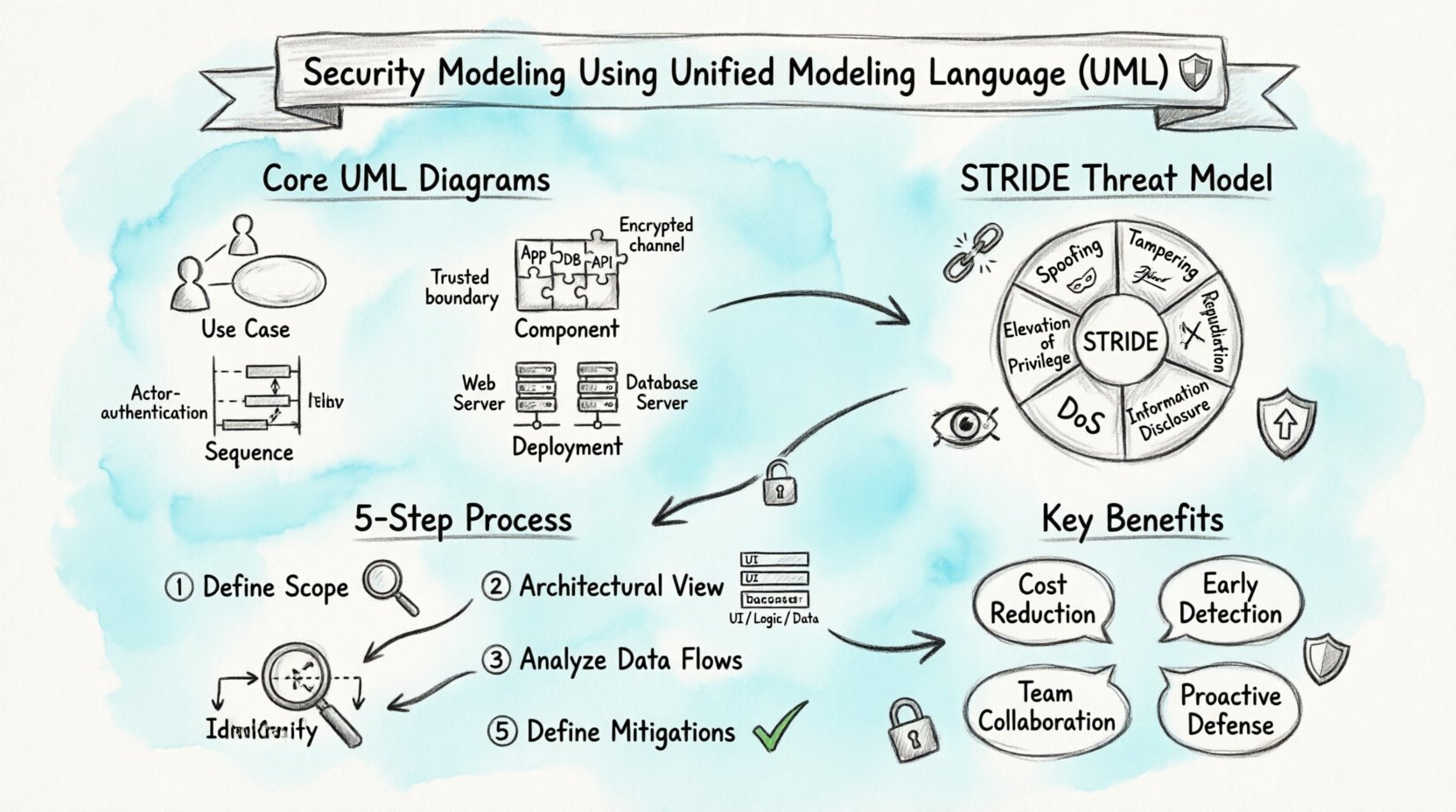

📐 安全建模的核心UML图

并非所有UML图对安全分析都同样有用。某些类型能更清晰地展现威胁和数据流。了解应优先使用哪些图是实现有效建模过程的关键。

1. 用例图 🎯

用例图定义了参与者与系统之间的交互。在安全背景下,它们有助于识别谁在访问系统以及访问目的。这是访问控制策略的基础。

- 参与者: 定义用户、外部系统或服务。每个参与者应根据其信任级别进行分类。

- 功能: 列出系统执行的具体操作。安全审查可以标记出需要额外保护的敏感功能。

- 关系: 注意扩展和包含关系。这些通常揭示了可选的安全检查或强制的身份验证步骤。

2. 序列图 🔄

序列图展示了对象随时间的交互方式。它们对于理解数据流和消息交换至关重要。安全分析师利用这些图来发现数据在传输过程中可能暴露的位置。

关键考虑因素包括:

- 身份验证点: 系统在哪里验证身份?

- 数据加密:敏感消息在传输前是否已加密?

- 会话管理:会话是如何启动和终止的?

3. 组件图 🧩

组件图展示了系统的物理或逻辑部分。它们有助于定义边界和接口。安全边界通常在组件级别进行定义。例如,面向公众的Web服务器应与私有的数据库服务器分离。

4. 部署图 🖥️

部署图将软件映射到硬件。它们揭示了系统的物理拓扑结构。这对于网络安全至关重要。如果两个处理不同信任级别的组件部署在同一台服务器上,则存在风险。

🛡️ 集成威胁建模

威胁建模是识别潜在安全威胁的过程。将其与UML结合,可形成一种强大的系统设计方法。目标是了解可能出错的地方以及如何预防。

STRIDE模型

STRIDE是威胁的一种常见分类。它代表欺骗(Spoofing)、篡改(Tampering)、抵赖(Repudiation)、信息泄露(Information Disclosure)、拒绝服务(Denial of Service)和权限提升(Elevation of Privilege)。每个类别都可以映射到特定的UML元素。

| 威胁类别 | UML关注领域 | 安全问题 |

|---|---|---|

| 欺骗 | 参与者/认证 | 参与者是否可信? |

| 篡改 | 数据存储/接口 | 数据是否可以在未经授权的情况下被修改? |

| 抵赖 | 日志/审计追踪 | 操作是否可以追溯到某个参与者? |

| 信息泄露 | 通信流 | 敏感数据在传输过程中是否得到保护? |

| 拒绝服务 | 系统容量 | 系统能否承受高负载? |

| 权限提升 | 访问控制 | 用户能否获得更高的权限? |

🚦 实施安全建模的步骤

实施安全建模需要一种严谨的方法。这并非一次性任务,而是一个融入开发过程的迭代流程。

步骤 1:定义范围 🌍

首先明确建模的对象。复杂的系统应被分解为可管理的组件。识别关键资产,这些是如果被破坏会造成最大损害的数据或功能。

步骤 2:创建架构视图 🏗️

绘制高层架构图。使用组件图和部署图来界定边界。明确标记信任区域。信任区域表示安全策略发生变化的边界。例如,从互联网到内部网络的过渡是一个关键的信任边界。

步骤 3:分析数据流 🌊

使用顺序图和活动图追踪数据流动。从输入到存储再到输出,全程跟踪数据。查找数据暴露的位置。检查这些位置是否应用了加密。确认敏感数据不会以明文形式记录。

步骤 4:识别威胁 ⚠️

将 STRIDE 方法论应用于图表中。逐一分析每个元素,并提出相关的安全问题。记录发现结果。某些威胁可通过设计变更缓解,而其他威胁则需要特定的控制措施。

步骤 5:定义缓解措施 🛠️

针对每个识别出的威胁,定义相应的缓解措施。这可能包括添加身份验证检查、加密数据库字段或隔离服务。更新图表以反映这些变更。这确保设计能随着安全需求同步演进。

🔒 特定图表中的安全问题

不同图表突显了不同的安全风险。了解这些细微差别有助于进行全面的审查。

类图与数据完整性

类图定义了系统的结构,展示属性和方法。在此背景下,查找存储敏感信息的属性。确保处理这些数据的方法强制执行访问控制。在安全背景下,公开属性通常是一个警示信号。

状态机图与验证

状态机图展示了对象状态的变化方式。这有助于理解会话安全。例如,登录状态只有在成功认证后才能转换。确保不存在绕过安全检查的“捷径”。

交互概览图

这些图表结合了多种交互类型,适用于复杂的业务流程。安全审查应重点关注错误处理。如果认证失败会发生什么?流程不应向攻击者暴露敏感信息。

📊 早期发现的优势

将安全融入建模阶段能带来切实的好处。其中最重要的就是成本降低。在设计阶段修复漏洞,远比在生产环境中修复要便宜得多。同时也能减少返工所花费的时间。

此外,它还能改善沟通。安全团队可以在无需深入掌握实现代码的情况下审查模型。开发人员可以直观地理解安全需求。这种共同理解有助于减少构建阶段的摩擦。

🤝 团队之间的协作

安全建模是一项协作工作。它需要架构师、开发人员和安全分析师的共同参与。架构师提供结构视角,开发人员提供实现细节,安全分析师提供威胁视角。

定期的评审会议至关重要。在这些会议中,将逐一审查图表,提出问题,讨论风险。这确保最终设计具有鲁棒性,同时也培养了安全是每个人责任的文化。

⚙️ UML 安全的最佳实践

- 保持简单:复杂的图表难以分析。简化模型,专注于安全关键路径。

- 使用标准约定:坚持使用标准的UML符号。这能确保所有团队成员都能理解图表。

- 版本控制:将图表视为代码。使用版本控制来跟踪变更。这有助于审计安全相关的修改。

- 尽可能实现自动化:使用能够根据安全规则验证图表的工具。自动化可以减少人为错误。

- 迭代:安全建模不是一次性任务。随着系统的发展,持续更新模型。

🔗 常见陷阱与避免方法

即使采用结构化方法,仍存在陷阱。一个常见错误是只关注正常流程。安全分析还必须考虑错误路径和边缘情况。另一个错误是忽视第三方组件。外部库和服务会引入必须建模和管理的风险。

此外,不要将安全建模视为应付检查的表面工作。它需要真正投入精力。如果图表不准确,分析结果就会有误。务必确保模型反映实际的系统设计。

📝 最后思考

使用UML进行安全建模是一种构建安全系统的实用方法。它能为复杂设计带来清晰度,并及早揭示风险。通过采用结构化方法并使用合适的图表,团队可以建立坚固的防御体系。建模所投入的努力将在降低风险和减少维护成本方面得到回报。随着系统日益互联,严谨的设计分析需求不断增长。UML提供了有效应对这一挑战的工具。