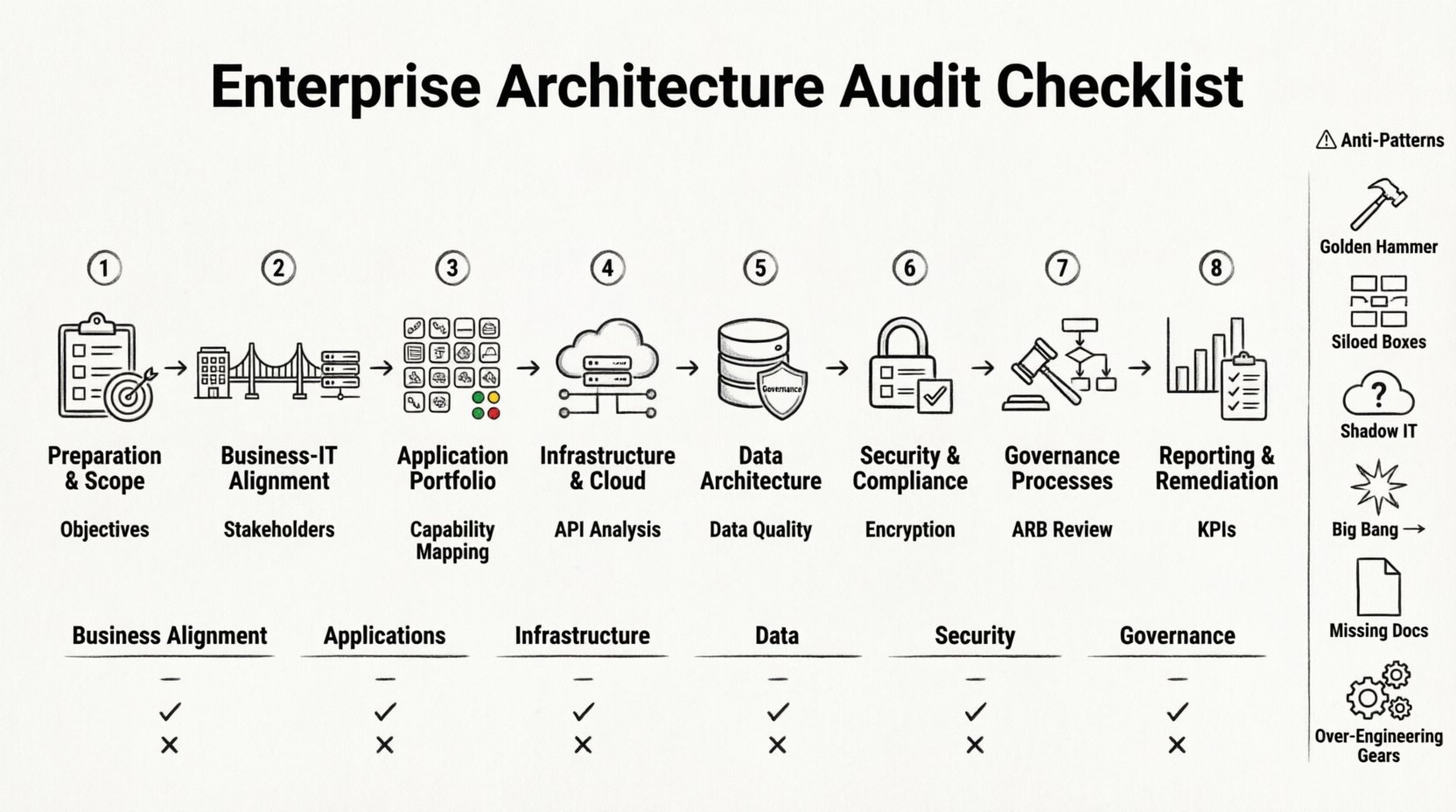

Architektura przedsiębiorstwa (EA) pełni rolę projektu organizacji struktury, procesów i technologii. Z czasem ten projekt może odchylać się od zamierzonej strategii, co prowadzi do nieefektywności, zadłużenia technicznego oraz rozbieżności z celami biznesowymi. Audyt zapewnia niezbędną przejrzystość, aby skorygować te odchylenia. Niniejszy przewodnik przedstawia szczegółowy proces oceny obecnego stanu architektury przedsiębiorstwa bez wykorzystania specyficznych narzędzi dostawców.

Skuteczny audyt idzie dalej niż zwykłe sprawdzanie pól. Wymaga głębokiego zbadania zarządzania, integralności danych, portfeli aplikacji oraz zgodności strategicznej. Poniższe sekcje szczegółowo opisują kluczowe elementy potrzebne do kompleksowej oceny stanu architektury.

🔍 Faza 1: Przygotowanie i określenie zakresu

Zanim przejdziesz do szczegółów technicznych, musisz ustalić granice audytu. Jasny zakres zapobiega rozszerzaniu zakresu i zapewnia, że stakeholderzy rozumieją cele.

1.1 Określ cele audytu

- Zgodność strategiczna: Określ, czy architektura wspiera obecne strategie biznesowe.

- Identyfikacja ryzyk: Znajdź jedyną punkty awarii lub luki w zgodności z przepisami.

- Optymalizacja kosztów: Zidentyfikuj nadmiarowe systemy oraz niepotrzebne koszty utrzymania.

- Gotowość do modernizacji: Ocenić możliwość migracji do nowszych paradygmatów.

1.2 Zidentyfikuj stakeholderów

Zaangażuj kluczowych pracowników w całej organizacji, aby zebrać zróżnicowane punkty widzenia.

- Kierownictwo najwyższego szczebla (C-Suite): Do strategicznej zgodności na najwyższym poziomie oraz do uprawnień budżetowych.

- Kierownicy jednostek biznesowych: Aby zrozumieć wymagania funkcjonalne i problemy.

- Kierownictwo IT: CIO, CTO i architekci w celu oceny realizowalności technicznej.

- Użytkownicy końcowi: Aby zebrać opinie dotyczące użyteczności i wydajności systemu.

1.3 Ustal metody zbierania danych

Wykorzystaj połączenie metod jakościowych i ilościowych w celu zebrania dowodów.

- Przegląd dokumentów: Przeanalizuj istniejące schematy architektury, standardy i polityki.

- Rozmowy: Przeprowadź zorganizowane sesje z kluczowymi osobami.

- Ankiety:Rozdaj ankiety w celu oceny satysfakcji i wykrycia problemów.

- Dzienniki systemu:Przejrzyj metryki wydajności i dzienniki błędów, jeśli są dostępne.

🎯 Faza 2: Wyrównanie biznesu z IT

Głównym celem architektury przedsiębiorstwa jest most między potrzebami biznesowymi a możliwościami technologicznymi. Niezgodność w tym miejscu jest najczęstszą przyczyną niepowodzenia projektu.

2.1 Mapowanie możliwości

Zmapuj możliwości biznesowe wobec obsługujących je aplikacji i infrastruktury.

- Rejestr możliwości: Wylicz wszystkie kluczowe funkcje biznesowe (np. Zarządzanie zamówieniami, HR, Łańcuch dostaw).

- Mapowanie aplikacji: Określ, które systemy wspierają każdą możliwość.

- Wykryj luki: Wyróżnij możliwości nieposiadające odpowiedniego wsparcia technologicznego.

- Wykryj nadmiarowość: Znajdź możliwości wspierane przez wiele różnych systemów.

2.2 Przegląd architektury procesów

Upewnij się, że procesy biznesowe są zoptymalizowane i wspierane przez architekturę IT.

- Analiza przepływu procesów: Śledź przepływ danych przez procesy biznesowe.

- Poziom automatyzacji: Ocenić stopień interwencji ręcznej wymaganej.

- Punkty integracji: Sprawdź, czy przekazywanie między systemami jest bezproblemowe, czy podatne na błędy.

- Efektywność przepływu pracy: Zidentyfikuj zatory spowodowane ograniczeniami architektonicznymi.

2.3 Porównanie strategii rozwojowej

Porównaj stan obecny z zaplanowaną architekturą docelową.

- Zgodność z harmonogramem: Sprawdź, czy projekty migracji są w terminie.

- Zgodność funkcjonalna: Upewnij się, że stan docelowy odpowiada wymaganiom biznesowym.

- Zarządzanie zmianami: Ocenić, jak dobrze architektura dopasowuje się do zmian.

💻 Faza 3: Ocena portfela aplikacji

Portfel aplikacji to jądro środowiska technicznego. Audyt tutaj skupia się na funkcjonalności, utrzymaniu i statusie cyklu życia.

3.1 Inwentaryzacja aplikacji

Stwórz kompletną listę wszystkich używanych aktywów oprogramowania.

- Liczba licencji: Śledź liczbę aktywnych licencji na aplikację.

- Status dostawcy: Zwróć uwagę na stan dostawcy, status wsparcia oraz realność planu rozwojowego.

- Kontrola wersji: Zidentyfikuj aplikacje działające na przestarzałych lub nieobsługiwanych wersjach.

- Właściciel: Przypisz jasne przyporządkowanie właściciela dla każdej aplikacji.

3.2 Metryki zdrowia aplikacji

Oceń stan techniczny stosu oprogramowania.

- Dostępność: Przejrzyj statystyki dostępności z ostatnich 12 miesięcy.

- Wydajność: Przeanalizuj czasy odpowiedzi oraz metryki przepustowości.

- Stosunek błędów: Zlicz zgłoszone błędy i nierozwiązane problemy.

- Dług techniczny: Szacuj wysiłek potrzebny do przepisania kodu zastarzałego.

3.3 Analiza zależności między aplikacjami

Zrozum, jak aplikacje wzajemnie się oddziałują.

- Użycie interfejsów API: Zmapuj wszystkie punkty końcowe interfejsów API oraz ich użytkowników.

- Przepływ danych: Śledź przepływ danych między systemami.

- Rozprzestrzenianie się awarii: Symuluj awarie, aby zobaczyć, które systemy są dotknięte.

- Wspólne zależności: Zidentyfikuj wspólne bazy danych lub usługi powodujące zatory.

🏛️ Faza 4: Infrastruktura i krajobraz chmury

Infrastruktura stanowi fundament dla aplikacji. Ten rozdział ocenia zasoby fizyczne i wirtualne wspierające działalność biznesową.

4.1 Wykorzystanie zasobów

Oceń efektywność zasobów obliczeniowych, przechowywania i sieci.

- Wykorzystanie procesora (CPU): Monitoruj szczytowe i średnie stopy wykorzystania.

- Wzrost pojemności przechowywania: Analizuj trendy wzrostu danych i planowanie pojemności.

- Opóźnienie sieciowe: Mierz opóźnienie między kluczowymi węzłami.

- Dostarczanie zasobów: Przejrzyj szybkość i dokładność dostarczania zasobów.

4.2 Strategia chmury

Jeśli używane są usługi chmury, ocen strategię stojącą za ich wykorzystaniem.

- Hybrydowa vs. Publiczna: Określ równowagę między zasobami lokalnymi a chmury.

- Zarządzanie kosztami: Przejrzyj rozliczenia chmury i zidentyfikuj marnotrawne wydatki.

- Przenośność: Ocenić ryzyko zablokowania dostawcy.

- Wytrzymałość: Sprawdź obecność redundancji w wielu regionach lub wielu chmurach.

4.3 Zarządzanie środowiskiem

Upewnij się spójności między środowiskami deweloperskimi, testowymi i produkcyjnymi.

- Zgodność środowisk: Upewnij się, że środowiska testowe odpowiadają środowisku produkcyjnemu.

- Zarządzanie konfiguracją: Sprawdź, czy istnieją znormalizowane podstawy konfiguracji.

- Ścieżki wdrażania: Ocenić automatyzację procesów budowy i wdrażania.

- Kontrola dostępu: Przejrzyj uprawnienia do dostępu do środowiska.

📊 Faza 5: Architektura danych i zarządzanie danymi

Dane to kluczowy aktyw. Audyt musi zapewnić, że dane są dokładne, dostępne i bezpieczne.

5.1 Jakość danych

Oceń wiarygodność danych w całej organizacji.

- Pełność: Sprawdź brakujące wymagane pola.

- Dokładność: Weryfikuj dane w stosunku do znanych źródeł prawdy.

- Spójność: Upewnij się, że dane są jednolite w różnych systemach.

- Punktualność: Ocenić, jak aktualne są dane w momencie dostępu.

5.2 Zarządzanie danymi

Przejrzyj polityki i procesy zarządzania danymi.

- Właścicielstwo: Określ jasnych opiekunów danych dla kluczowych dziedzin.

- Standardy: Sprawdź zgodność z zasadami nazewnictwa i formatami.

- Polityki przechowywania: Sprawdź zgodność z przepisami prawnymi i operacyjnymi dotyczącymi przechowywania danych.

- Zarządzanie dostępem: Przejrzyj, kto ma dostęp do wrażliwych danych.

5.3 Integracja danych

Zbadaj, jak dane przemieszczają się między izolowanymi systemami.

- Wzorce integracji:Określ, czy stosowane są modele point-to-point lub hub-and-spoke.

- Tryb rzeczywistego czasu vs. partia:Oceń, czy tryb integracji spełnia potrzeby biznesowe.

- Obsługa błędów:Zbadaj mechanizmy obsługi niepowodzeń integracji.

- Zarządzanie danymi podstawowymi:Oceń skuteczność rozwiązań MDM.

🔒 Faza 6: Bezpieczeństwo i zgodność

Bezpieczeństwo musi być zintegrowane z architekturą, a nie dodawane jako połączenie.

6.1 Zarządzanie tożsamością i dostępem

Zbadaj, jak użytkownicy i usługi uwierzytelniają się i autoryzują.

- Metody uwierzytelniania:Oceń moc mechanizmów uwierzytelniania.

- Modele autoryzacji:Sprawdź obecność kontroli dostępu opartej na rolach lub atrybutach.

- Podniesienie uprawnień:Zbadaj kontrole zapobiegające nieautoryzowanemu dostępowi.

- Zarządzanie sesjami:Oceń czas wygaśnięcia i bezpieczeństwo sesji.

6.2 Ochrona danych

Upewnij się, że dane są chronione w stanie spoczynku i w trakcie przesyłania.

- Szyfrowanie:Zweryfikuj standardy szyfrowania dla baz danych i przechowywania.

- Przesyłanie:Upewnij się, że stosowane są protokoły takie jak TLS.

- Zarządzanie kluczami:Zbadaj proces generowania i rotacji kluczy.

- Kopie zapasowe: Regularnie testuj procedury odzyskiwania.

6.3 Zgodność z przepisami

Upewnij się, że architektura spełnia wymagania prawne i branżowe.

- Standardy branżowe: Sprawdź zgodność z ISO, NIST lub innymi ramami.

- Prywatność danych: Zweryfikuj zgodność z GDPR, CCPA lub podobnymi przepisami.

- Ślady audytu: Upewnij się, że dzienniki zapisują niezbędne zdarzenia bezpieczeństwa.

- Raportowanie: Ocenić zdolność do generowania raportów zgodności.

🛡️ Faza 7: Zarządzanie i procesy

Zarządzanie architekturą zapewnia, że architektura rozwija się w sposób kontrolowany.

7.1 Komitet Rewizji Architektury (ARB)

Oceń skuteczność organu podejmującego decyzje.

- Skład: Upewnij się, że reprezentacja jest różnorodna z zakresu biznesu i IT.

- Częstotliwość spotkań: Sprawdź, czy przeglądy odbywają się wystarczająco często.

- Śledzenie decyzji: Zweryfikuj, czy decyzje są dokumentowane i stosowane.

- Wzmacnianie: Ocenić uprawnienia do odrzucania niezgodnych projektów.

7.2 Standardy i zasady

Przejrzyj istnienie i stosowanie standardów architektonicznych.

- Dokumentacja: Upewnij się, że standardy są zapisane i dostępne.

- Stopień przyjęcia: Zmierz, jak często stosuje się standardy.

- Ewolucja: Sprawdź, czy standardy są aktualizowane regularnie.

- Narzędzia wykonywania: Zidentyfikuj możliwe automatyczne sprawdzania.

7.3 Zarządzanie zmianami

Analizuj proces wdrażania zmian architektonicznych.

- Analiza wpływu: Przejrzyj rygorystyczność ocen wpływu zmian.

- Przepływ zatwierdzeń: Upewnij się, że wymagane są odpowiednie poziomy zatwierdzeń.

- Komunikacja: Sprawdź, czy stakeholderzy są informowani o zmianach.

- Plan wycofania: Upewnij się, że zdefiniowano procedury wycofania.

📝 Faza 8: Raportowanie i usunięcie wad

Audyt ma wartość tylko wtedy, gdy wyniki prowadzą do działań.

8.1 Kategoryzacja ustaleń

Grupuj ustalenia według powagi i wpływu.

- Krytyczne: Wymagana natychmiastowa akcja (np. naruszenie bezpieczeństwa).

- Wysokie: Istotne ryzyko lub nieefektywność.

- Średnie: Umiarkowane ryzyko lub dług techniczny.

- Niskie: Małe ulepszenia lub sugestie dotyczące najlepszych praktyk.

8.2 Planowanie usunięcia wad

Opracuj plan dotyczący rozwiązywania ustalonych problemów.

- Macierz priorytetów: Ustal priorytety napraw na podstawie wartości dla biznesu i wysiłku.

- Przydział zasobów: Przypisz zespoły do konkretnych zadań naprawczych.

- Harmonogram: Ustal realistyczne terminy końcowe dla każdej fazy.

- Metryki: Zdefiniuj kryteria sukcesu dla naprawy.

8.3 Ciągła kontrola

Ustanów pętlę zwrotną, aby zapobiec przyszłemu odchyleniu.

- Wskaźniki KPI: Zdefiniuj kluczowe wskaźniki wydajności dla zdrowia architektury.

- Automatyczne ostrzeżenia: Skonfiguruj powiadomienia o naruszeniach zgodności.

- Okresowe przeglądy: Zaprojektuj okresowe sprawdzanie stanu architektury.

- Kanały zwrotu informacji: Stwórz mechanizm, dzięki któremu użytkownicy mogą zgłaszać problemy.

📋 Lista kontrolna podsumowania

| Kategoria | Kluczowe pytanie | Status |

|---|---|---|

| Zgodność z biznesem | Czy IT wspiera obecne cele biznesowe? | Oczekujące |

| Portfel aplikacji | Czy wszystkie aplikacje są zarejestrowane i mają licencję? | Oczekujące |

| Infrastruktura | Czy wykorzystanie zasobów jest zoptymalizowane? | Oczekujące |

| Architektura danych | Czy jakość danych jest utrzymywana w obrębie systemów? | W trakcie |

| Bezpieczeństwo | Czy spełnione są wymagania zgodności? | W trakcie |

| Zarządzanie | Czy ARB jest skuteczne i stosowane? | W trakcie |

⚠️ Powszechne wzorce do unikania

W trakcie audytu uważaj na te powszechne błędy architektoniczne.

- Złoty młotek:Zbyt duża zależność od jednej technologii w rozwiązywaniu wszystkich problemów.

- Systemy izolowane:Aplikacje, które nie komunikują się skutecznie.

- Ciemny IT:Systemy niefinansowane, wdrażane przez jednostki biznesowe.

- Przeniesienie typu Big Bang:Próba jednoczesnej wymiany wszystkiego.

- Brak dokumentacji:Systemy, w których wiedza istnieje tylko w głowach ludzi.

- Zbyt duża złożoność projektowa:Projektowanie rozwiązań bardziej złożonych niż wymagane.

🚀 Postępowanie dalej

Audyt architektury nie jest jednorazowym wydarzeniem. Jest to cykl oceny, planowania i poprawy. Przestrzegając tego listy kontrolnej, organizacje mogą zapewnić, że ich środowisko technologiczne pozostaje wytrzymałe, elastyczne i zgodne z celami strategicznymi. Celem nie jest doskonałość, ale ciągła poprawa i redukcja ryzyka.

Zacznij od fazy przygotowania, zebrać wszystkich zaangażowanych, i rozpocznij systematyczną ocenę architektury przedsiębiorstwa. Uzyskane w ten sposób wgląd będą fundamentem dla bardziej wytrzymałe i efektywne stanu przyszłego.

Pamiętaj, że wartość audytu polega na działaniach podjętych później. Wykorzystaj wyniki do kierowania inwestycjami, doskonalenia procesów i wzmacniania ogólnych możliwości organizacji. Zdrowa architektura to aktyw strategiczny, który napędza innowacje i doskonałość operacyjną.

Upewnij się, że plany naprawcze są ścisłe śledzone. Bez dalszych działań audyt staje się czynnością teoretyczną bez praktycznego wpływu. Zintegruj nabyte doświadczenia z procedurami standardowymi działu IT. To włącza kulturę architektury do codziennej pracy zespołów.

Na końcu zachowaj przejrzystość wobec biznesu. Wyjaśnij wyniki pod kątem wartości biznesowej i ryzyka. Gdy kierownicy biznesowi zrozumieją stan architektury, mogą lepiej podejmować decyzje dotyczące inwestycji i priorytetów. Ta zgodność zapewnia, że technologia będzie nadal służyć jako silnik rozwoju, a nie bariera.