Projektowanie solidnej schematu bazy danych jest podstawą niezawodności dowolnego systemu oprogramowania. Diagram relacji encji (ERD) pełni rolę projektu architektury, przekładając abstrakcyjne wymagania biznesowe na konkretne struktury danych. Jednak rysunek na papierze – albo w narzędziu modelowania – nie gwarantuje funkcjonalnej bazy danych. Przepaść między projektem a implementacją często prowadzi do węzłów zakleszczenia wydajności, niezgodności danych oraz kosztownych prac nad przepisaniem kodu w późniejszych etapach cyklu życia.

Dla administratorów baz danych (DBA) i architektów danych faza weryfikacji to moment, w którym modele teoretyczne spotykają się z ograniczeniami praktycznymi. Niniejszy przewodnik zawiera kompleksową, techniczną listę kontrolną zapewniającą integralność diagramu relacji encji. Przejdziemy dalej niż podstawowa składnia, by zbadać spójność logiczną, standardy normalizacji, stosowanie ograniczeń oraz praktyki dokumentacji. Przestrzegając tych zasad, tworzysz solidną podstawę wspierającą skalowalność i utrzymywalność bez zależności od konkretnych dostawców oprogramowania czy narzędzi własnościowych.

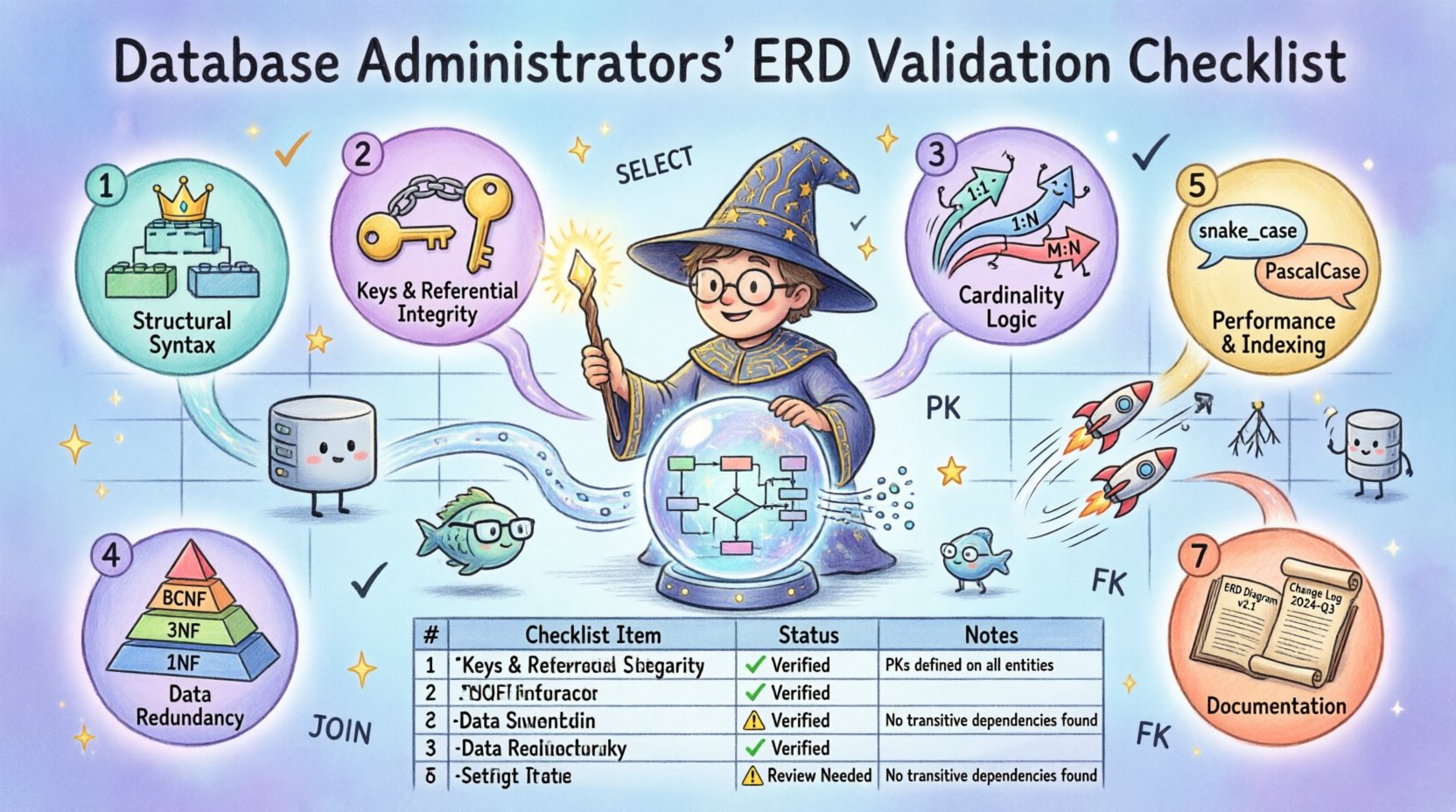

1. Składnia strukturalna i definicja schematu 🏗️

Pierwszy poziom weryfikacji obejmuje podstawowe elementy diagramu. Każda encja i relacja musi spełniać rygorystyczne zasady strukturalne. Jeśli składnia jest błędna, wygenerowany kod SQL DDL (Język Definicji Danych) nie powiedzie się lub spowoduje nieoczekiwane wyniki.

- Zasady nazewnictwa encji: Upewnij się, że wszystkie nazwy encji są zgodne z jednolitym standardem nazewnictwa. Ogólnie zaleca się użycie liczby pojedynczej dla encji (np.

KlientzamiastKlienci) w celu dopasowania do wzorców modelowania obiektowego. Unikaj znaków specjalnych, spacji lub słów kluczowych zarezerwowanych. - Spójność nazewnictwa tabel: Przypisz encje bezpośrednio do nazw tabel. Upewnij się, że przypisanie jest jedno-do-jednego, chyba że określona strategia normalizacji wymaga inaczej. Sprawdź kolizje nazw, gdy różne encje mogą być przypisane do tej samej nazwy tabeli.

- Identyfikacja klucza podstawowego: Każda tabela musi mieć zdefiniowany klucz podstawowy (PK). Bez unikalnego identyfikatora wiersze nie mogą być rozróżniane, co prowadzi do naruszeń integralności danych. Upewnij się, że klucz podstawowy nie może być pusty.

- Pełność atrybutów: Sprawdź, czy każda encja ma zdefiniowane atrybuty. Puste encje często wskazują na nieporozumienie w zakresie domeny biznesowej lub niekompletny model danych.

- Precyzja typu danych: Sprawdź, czy typy danych są precyzyjne. Unikaj ogólnych typów takich jak

TEXTlubINTtam, gdzie precyzja ma znaczenie. UżywajVARCHAR(n)z określonymi długościami orazDECIMAL(p, s)dla danych finansowych.

2. Klucze, ograniczenia i integralność referencyjna 🔑

Klucze to mechanizmy, które łączą bazę danych. Klucze obce (FK) tworzą połączenia między tabelami, zapewniając spójność relacji. Weryfikacja tych ograniczeń jest kluczowa dla utrzymania dokładności danych.

- Istnienie klucza obcego: Upewnij się, że każda linia relacji na diagramie ERD odpowiada ograniczeniu klucza obcego w schemacie. Brakujące klucze obce naruszają integralność referencyjną, pozwalając na istnienie zaniedbanych rekordów.

- Działania przy usuwaniu/aktualizacji: Zdefiniuj zachowanie bazy danych, gdy rekord nadrzędny jest usuwany lub aktualizowany. Powszechne działania obejmują

CASCADE,USTAW NA NULL, lubRESTRIKT. Diagram ERD powinien jasno dokumentować te zachowania. - Klucze złożone: Jeśli klucz główny składa się z wielu kolumn, upewnij się, że wszystkie jego składniki są konieczne. Unikaj nadmiarowości. Sprawdź, czy klucze obce odnoszące się do kluczy złożonych zawierają wszystkie kolumny klucza nadrzędnego.

- Ograniczenia unikalności: Zidentyfikuj pola, które muszą być unikalne w całej tabeli, ale nie są kluczem głównym. Na przykład adres e-mail lub numer identyfikacji narodowej. Upewnij się, że są one oznaczone jako

UNIKALNEw projekcie. - Ograniczenia sprawdzające: Weryfikuj wszystkie zasady biznesowe, które nie mogą być wymuszane wyłącznie przez typy danych. Przykłady obejmują zakresy wieku, kody stanu lub limity procentowe.

3. Mocność relacji i logika relacji 🔄

Relacje definiują sposób wzajemnego oddziaływania encji. Mocność określa minimalną i maksymalną liczbę wystąpień jednej encji, które mogą być powiązane z wystąpieniami innej encji. Nieprawidłowe rozumienie mocy relacji jest częstym źródłem utraty danych lub nadmiarowości.

- Jeden do jednego (1:1): Używane, gdy rekord w jednej tabeli odpowiada dokładnie jednemu rekordowi w innej. Upewnij się, że takie rozwiązanie jest rzeczywiście konieczne, a nie sytuacja do połączenia tabel.

- Jeden do wielu (1:N): Najczęstsza relacja. Upewnij się, że klucz obcy znajduje się w tabeli „wielu”. Upewnij się, że klucz obcy jest nullowalny, jeśli relacja jest opcjonalna.

- Wiele do wielu (M:N): Bezpośrednie relacje M:N nie są fizycznie możliwe w bazach danych relacyjnych. Muszą zostać rozwiązane za pomocą encji pośredniej (tabeli połączeniowej) zawierającej dwa klucze obce.

- Opcjonalne vs. Obowiązkowe: Jasną granicę między relacjami opcjonalnymi (klucz obcy może być null) a relacjami obowiązkowymi (klucz obcy nie może być null). Ma to wpływ na wymagania dotyczące wprowadzania danych.

- Relacje rekurencyjne: Dla encji, które są powiązane z samymi sobą (np. Pracownicy zarządzający pracownikami), upewnij się, że klucz obcy wskazuje na klucz główny tej samej tabeli.

4. Normalizacja i nadmiarowość danych 📉

Normalizacja zmniejsza nadmiarowość danych i poprawia integralność. Choć czasem optymalizacja wydajności wymaga denormalizacji, projekt podstawowy powinien być normalizowany.

- Pierwsza postać normalna (1NF): Zapewnij atomowość. Nie ma powtarzających się grup ani tablic w jednym polu. Każda kolumna powinna zawierać jedną wartość.

- Druga postać normalna (2NF): Wszystkie atrybuty niekluczowe muszą zależeć od całego klucza podstawowego. W kluczach złożonych sprawdź istnienie częściowych zależności.

- Trzecia postać normalna (3NF): Atrybuty niekluczowe muszą zależeć wyłącznie od klucza podstawowego. Usuń zależności przechodnie, w których atrybut zależy od innego atrybutu niekluczowego.

- Postać normalna Boyce’a-Codda (BCNF): Strictejsza wersja 3NF. Upewnij się, że każdy determinant jest kluczem kandydującym. Jest to kluczowe dla złożonych schematów.

- Rewizja denormalizacji: Jeśli projekt zawiera tabele denormalizowane, zweryfikuj, czy nadmiarowość jest celowa i dokumentowana. Zaprojektuj wyzwalacze lub logikę aplikacji, aby utrzymać zsynchronizowane dane nadmiarowe.

5. Zasady nazewnictwa i czytelność 📝

Spójność w nazewnictwie zapobiega zamieszaniu wśród programistów i administratorów. Chaotyczny styl nazewnictwa prowadzi do błędów podczas rozwoju i utrzymania.

- Snake Case w porównaniu z Camel Case: Ustal standard (np.

snake_casedla tabel,PascalCasedla encji). Zapisz tę zasadę w słowniku danych. - Przyrostki i sufiksy: Używaj standardowych przyrostków dla określonych typów tabel, takich jak

tbl_dla tabel lubv_dla widoków. Unikaj własnych przyrostków, które wiążą schemat z konkretnym silnikiem bazy danych. - Kontrola skrótów: Ogranicz skróty do powszechnie znanych standardów branżowych. Zdefiniuj wszystkie skróty w dokumentacji. Unikaj wewnętrznej żargonu.

- Spójne nazwy atrybutów: Upewnij się, że atrybuty o tym samym znaczeniu w różnych tabelach mają spójne nazwy (np.

created_atvs.data_utworzenia). Ujednolit jeden format.

6. Rozważania dotyczące wydajności i indeksowania 🚀

Choć ERD jest przede wszystkim logiczny, musi uwzględniać wydajność fizyczną. Piękny projekt, który nie radzi sobie z obciążeniem, to nieudany projekt.

- Indeksowanie kluczy obcych: Klucze obce powinny być indeksowane niemal zawsze. To przyspiesza łączenia i zapewnienie integralności referencyjnej. Sprawdź, czy ERD wskazuje indeksy na kolumnach FK.

- Kolumny wyszukiwania: Zidentyfikuj kolumny często używane w

WHEREklauzulach lubJOINwarunkach. Upewnij się, że są one indeksowane w planie projektu. - Strategia partycjonowania: Dla dużych tabel rozważ partycjonowanie kluczy. ERD powinien wyróżniać kolumny, które decydują o dystrybucji danych.

- Unikaj nadmiernego indeksowania: Więcej indeksów oznacza wolniejsze zapisy. Upewnij się, że indeksy są konieczne i nie są nadmiarowe.

7. Dokumentacja i kontrola wersji 📂

Model bez dokumentacji to obciążenie. ERD należy traktować jako żyjącą dokumentację, która ewoluuje wraz z systemem.

- Słownik danych: Utrzymuj szczegółowe opisy dla każdej tabeli i kolumny. Włącz definicje biznesowe, typy danych i ograniczenia.

- Historia zmian: Zapisuj każdą zmianę w schemacie. Zanotuj datę, autora i powód zmiany. To jest kluczowe dla debugowania i audytu.

- Czytelność wizualna: Upewnij się, że diagram jest czytelny. Unikaj przecięć linii tam, gdzie to możliwe. Używaj grupowania do oddzielenia domen logicznych.

- Tagi wersji: Przypisz numery wersji samej ERD. Nie nadpisuj poprzedniej wersji bez jej archiwizacji.

Podsumowanie listy sprawdzania walidacji 📋

Użyj tej tabeli, aby śledzić postępy walidacji przed wdrożeniem schematu do produkcji.

| Kategoria | Sprawdź pozycję | Status | Uwagi |

|---|---|---|---|

| Struktura | Wszystkie tabele mają klucze podstawowe | ☐ | |

| Struktura | Klucze podstawowe nie mogą być puste | ☐ | |

| Klucze | Klucze obce odpowiadają kluczom podstawowym rodzica | ☐ | |

| Klucze | Zdefiniowane działania referencyjne | ☐ | |

| Relacje | Relacje M:N rozwiązane za pomocą tabel pośrednich | ☐ | |

| Relacje | Zdefiniowana liczba elementów (minimalna/maksymalna) | ☐ | |

| Normalizacja | Brak zależności przechodnich | ☐ | |

| Normalizacja | Wartości atomowe (1NF) | ☐ | |

| Wydajność | Kolumny kluczy obcych indeksowane | ☐ | |

| Dokumentacja | Opisy kolumn dostępne | ☐ |

Typowe pułapki i błędy ⚠️

Unikaj tych typowych błędów, które naruszają integralność diagramu.

| Typ błędu | Opis | Skutek |

|---|---|---|

| Brakujące FK | Związek istnieje wizualnie, ale nie ma ograniczenia w bazie danych | Zagubione rekordy, uszkodzenie danych |

| Zbyteczne klucze podstawowe | Wiele kandydatów na klucz podstawowy bez jasnego wyboru | Zmieszanie, problemy z wydajnością |

| Zależności cykliczne | Tabela A odnosi się do B, B odnosi się do A, A odnosi się do B | Niepowodzenia wdrażania, ryzyko zakleszczenia |

| Niejawne związki | Logika sugerowana, ale niejawno zamodelowana | Błędy aplikacji, niejednoznaczne dane |

| Zbyt wysoka liczba | Związki oznaczone jako 1:1, gdy są 1:N | Przegrane dane, niemożliwość przechowywania wielu wartości |

Strategie implementacji i testowania 🧪

Weryfikacja nie kończy się na diagramie. Trwa przez fazę implementacji.

- Generowanie schematu: Użyj ERD do generowania skryptów DDL. Przejrzyj wygenerowany kod SQL ręcznie. Narzędzia automatyczne mogą wprowadzać błędy lub założenia.

- Testowanie migracji danych: Przetestuj schemat przy użyciu próbkowego zestawu danych. Upewnij się, że dane ładują się poprawnie i związki są zachowane.

- Wymuszanie ograniczeń: Napisz skrypty, które celowo naruszają ograniczenia. Upewnij się, że baza danych odrzuca dane, jak oczekiwano.

- Testowanie łączeń: Wykonaj złożone łączenia, aby zweryfikować, czy relacje zwracają poprawne zestawy wyników. Sprawdź istnienie iloczynów kartezjańskich spowodowanych brakującymi ograniczeniami.

- Profiling wydajności: Uruchom zapytania względem schematu, aby wykryć brakujące indeksy lub nieefektywne ścieżki łączeń przed wdrożeniem w środowisku produkcyjnym.

Ciągła utrzymanie 🔄

Zweryfikowany ERD to nie jednorazowy wynik. Wymaga ciągłej uwagi w miarę zmian potrzeb biznesowych.

- Cykle przeglądu: Zaprojektuj regularne przeglądy schematu wraz z zaangażowanymi stronami. Zasady biznesowe się zmieniają, a model danych musi się dostosować.

- Wycofanie: Oznacz nieużywane tabele lub kolumny do wycofania przed usunięciem. Zapobiega to naruszeniom w aplikacjach zależnych.

- Pętla zwrotna: Zbieraj opinie od programistów korzystających z interfejsu API lub warstwy aplikacji. Często identyfikują luki logiczne, które nie są widoczne na schemacie.

- Dzienniki audytu: Włącz audytowanie na wrażliwych tabelach. Śledź, kto modyfikuje dane i kiedy.

Standardy techniczne i zgodność 🛡️

W zależności od branży, konkretne standardy zgodności mogą określać sposób strukturyzowania ERD.

- Prywatność danych: Upewnij się, że dane osobowe (PII) są przetwarzane poprawnie. Używaj szyfrowania lub strategii tokenizacji tam, gdzie to wymagane.

- Polityki przechowywania: Projektuj tabele wspierające przechowywanie danych i archiwizację. Uwzględnij kolumny z datami przechowywania.

- Ślady audytu: Upewnij się, że każda tabela transakcyjna ma mechanizm śledzenia zmian (np.

zmieniony_przez,zmieniono_w). - Strategie kopii zapasowych: Projekt schematu powinien wspierać odtwarzanie do konkretnego momentu. Unikaj projektów, które uniemożliwiają tworzenie migawek.

Ostateczne rozważania dotyczące integralności 🎯

Weryfikacja diagramu relacji encji to dziedzina łącząca precyzję techniczną z rozumieniem biznesowym. Wymaga cierpliwości, dokładności i gotowości do kwestionowania założeń. Przestrzegając tego listy kontrolnej, administratorzy baz danych zapewniają, że podstawowa infrastruktura danych jest solidna, niezawodna i gotowa do spełnienia wymagań nowoczesnych aplikacji.

Integralność modelu danych decyduje o integralności danych samych w sobie. Gdy projekt jest wadliwy, budowla jest niebezpieczna. Zadbaj o weryfikację każdej relacji, każdego klucza i każdego ograniczenia. Ta wstępna inwestycja zapobiega poważnym długom technicznym i problemom operacyjnym w przyszłości. Dobrze zweryfikowany ERD to pierwszy krok w kierunku odpornego ekosystemu danych.

Pamiętaj, że narzędzia mogą pomóc, ale ocena ludzka jest niezastąpiona. Zawsze stosuj myślenie krytyczne wobec modelu. Sprawdź, czy logika pozostaje poprawna w przypadkach krytycznych. Upewnij się, że projekt wspiera przyszły rozwój bez konieczności całkowitej rekonstrukcji. Taki podejście zapewnia długowieczność i stabilność Twoich systemów baz danych.