💡 मुख्य बातें

- धमकियों का दृश्यीकरण:यूएमएल आरेख एक मानकीकृत तरीका प्रदान करते हैं जिससे सुरक्षा संबंधी कमजोरियों को कार्यान्वयन शुरू होने से पहले पहचाना जा सकता है।

- धमकी मॉडलिंग एकीकरण:स्ट्राइड जैसी तकनीकों को प्रभावी जोखिम विश्लेषण के लिए यूएमएल उपयोग केस और क्रम आरेखों पर सीधे नक्शा बनाया जा सकता है।

- संचार उपकरण: ये मॉडल डेवलपर्स, आर्किटेक्ट्स और सुरक्षा विश्लेषकों के बीच सुरक्षा रणनीतियों पर सहमति बनाने के लिए एक सामान्य भाषा के रूप में काम करते हैं।

- सक्रिय रक्षा: जल्दी मॉडलिंग के कारण सुरक्षा समस्याओं को ठीक करने की लागत परीक्षण या उत्पादन के दौरान उन्हें संबोधित करने की तुलना में कम होती है।

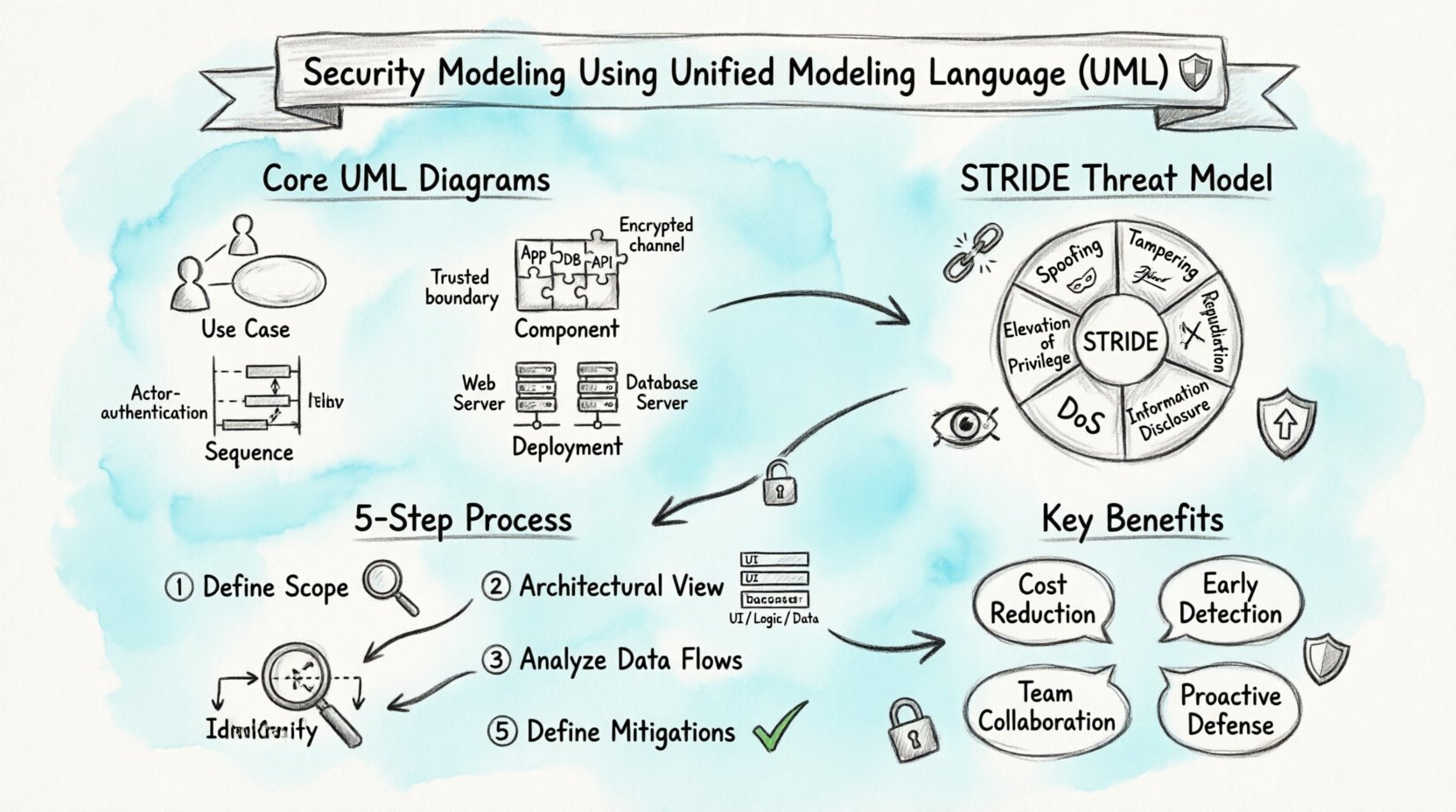

सुरक्षित प्रणालियों का डिज़ाइन करने के लिए केवल मजबूत कोड लिखने से अधिक आवश्यकता होती है; यह डेटा के प्रवाह और जोखिम के स्रोत को समझने के लिए एक संरचित दृष्टिकोण की आवश्यकता होती है। एकीकृत मॉडलिंग भाषा (यूएमएल) एक मानकीकृत दृश्य ढांचा प्रदान करती है जिसे सुरक्षा संबंधी चिंताओं के समाधान के लिए अनुकूलित किया जा सकता है। मॉडलिंग चरण में सुरक्षा मुद्दों को शामिल करके टीमें जीवनचक्र के शुरुआती चरण में कमजोरियों की पहचान कर सकती हैं।

🔍 सुरक्षा मॉडलिंग क्यों महत्वपूर्ण है

सुरक्षा को अक्सर बाद में सोचा जाता है, जब केंद्रीय कार्यक्षमता बन चुकी होती है। इस प्रतिक्रियात्मक दृष्टिकोण के कारण लागत अधिक होती है और जोखिम बढ़ता है। सुरक्षा मॉडलिंग इस गतिशीलता को उलट देती है। यह ध्यान केंद्रित करती है धमकियों की सक्रिय पहचान पर। जब आर्किटेक्ट यूएमएल का उपयोग करके प्रणाली को दृश्यीकृत करते हैं, तो वे बातचीत का नक्शा बनाते हैं। इस नक्शे में डेटा कहाँ संग्रहीत, प्रसंस्कृत और स्थानांतरित किया जाता है, इसका ध्यान आकर्षित किया जाता है।

दृश्य मॉडल के बिना, सुरक्षा आवश्यकताएं अमूर्त हो सकती हैं। डेवलपर्स किन्हीं किन्हीं किनारे के मामलों को छोड़ सकते हैं, और स्टेकहोल्डर्स किसी विशिष्ट डेटा प्रवाह को नजरअंदाज कर सकते हैं। यूएमएल आरेख इस अंतर को पार करते हैं। वे जटिल तर्क को पहचाने जाने वाले पैटर्न में बदल देते हैं। इस स्पष्टता के कारण सुरक्षा टीमें डिज़ाइन की समीक्षा कर सकती हैं जब तक कोई कोड लिखा गया हो।

📐 सुरक्षा के लिए मुख्य यूएमएल आरेख

सभी यूएमएल आरेख सुरक्षा विश्लेषण के लिए समान रूप से उपयोगी नहीं होते हैं। कुछ प्रकार के आरेख धमकियों और डेटा प्रवाह में बेहतर दृश्यता प्रदान करते हैं। प्रभावी मॉडलिंग प्रक्रिया के लिए यह समझना आवश्यक है कि किन आरेखों को प्राथमिकता देनी है।

1. उपयोग केस आरेख 🎯

उपयोग केस आरेख एक्टर्स और प्रणाली के बीच बातचीत को परिभाषित करते हैं। सुरक्षा संदर्भ में, वे यह पहचानने में मदद करते हैं कि कौन प्रणाली का उपयोग कर रहा है और किस उद्देश्य के लिए। यह एक्सेस कंट्रोल नीतियों के आधार के रूप में काम करता है।

- एक्टर्स: उपयोगकर्ताओं, बाहरी प्रणालियों या सेवाओं को परिभाषित करें। प्रत्येक एक्टर को उनके विश्वास के स्तर के आधार पर वर्गीकृत किया जाना चाहिए।

- कार्य: प्रणाली द्वारा किए जाने वाले विशिष्ट कार्यों की सूची बनाएं। सुरक्षा समीक्षा संवेदनशील कार्यों को चिह्नित कर सकती है जिन्हें अतिरिक्त सुरक्षा की आवश्यकता होती है।

- संबंध: विस्तारों और शामिल करने के बारे में नोट करें। इनमें से अक्सर वैकल्पिक सुरक्षा जांच या अनिवार्य प्रमाणीकरण चरण छिपे होते हैं।

2. क्रम आरेख 🔄

क्रम आरेख वस्तुओं के समय के साथ बातचीत कैसे होती है, इसका प्रदर्शन करते हैं। डेटा प्रवाह और संदेश आदान-प्रदान को समझने के लिए ये आरेख महत्वपूर्ण हैं। सुरक्षा विश्लेषक इनका उपयोग यह पहचानने के लिए करते हैं कि डेटा स्थानांतरण के दौरान कहाँ खुलासा हो सकता है।

मुख्य विचारों में शामिल हैं:

- प्रमाणीकरण बिंदु:प्रणाली पहचान की पुष्टि कहाँ करती है?

- डेटा एन्क्रिप्शन: क्या संवेदनशील संदेश प्रसारण से पहले एन्क्रिप्ट किए जाते हैं?

- सेशन प्रबंधन: सेशन कैसे शुरू और समाप्त किए जाते हैं?

3. घटक आरेख 🧩

घटक आरेख एक प्रणाली के भौतिक या तार्किक हिस्सों को दर्शाते हैं। वे सीमाओं और इंटरफेस को परिभाषित करने में मदद करते हैं। सुरक्षा सीमाओं को अक्सर घटक स्तर पर परिभाषित किया जाता है। उदाहरण के लिए, एक सार्वजनिक एक्सेस वाले वेब सर्वर को एक निजी डेटाबेस सर्वर से अलग करना चाहिए।

4. डेप्लॉयमेंट आरेख 🖥️

डेप्लॉयमेंट आरेख सॉफ्टवेयर को हार्डवेयर से मैप करते हैं। वे प्रणाली के भौतिक टोपोलॉजी को उजागर करते हैं। यह नेटवर्क सुरक्षा के लिए बहुत महत्वपूर्ण है। यदि दो घटक जो अलग-अलग विश्वास स्तरों को संभालते हैं, एक ही सर्वर पर स्थापित हैं, तो जोखिम होता है।

🛡️ खतरा मॉडलिंग का एकीकरण

खतरा मॉडलिंग सुरक्षा खतरों की पहचान करने की प्रक्रिया है। इसे UML के साथ मिलाकर एक शक्तिशाली प्रणाली डिजाइन विधि बनाई जाती है। लक्ष्य यह समझना है कि क्या गलत हो सकता है और इसे कैसे रोका जा सकता है।

STRIDE मॉडल

STRIDE खतरों के लिए एक सामान्य वर्गीकरण है। इसका अर्थ है धोखाधड़ी, बदलाव, अस्वीकरण, सूचना उद्घाटन, सेवा अवरोध और अधिकार बढ़ाना। प्रत्येक श्रेणी को विशिष्ट UML तत्वों से मैप किया जा सकता है।

| खतरा श्रेणी | UML फोकस क्षेत्र | सुरक्षा प्रश्न |

|---|---|---|

| धोखाधड़ी | एक्टर्स / प्रमाणीकरण | क्या एक्टर को विश्वास किया जा सकता है? |

| बदलाव | डेटा स्टोर्स / इंटरफेस | क्या अनुमति के बिना डेटा को बदला जा सकता है? |

| अस्वीकरण | लॉगिंग / ऑडिट ट्रेल्स | क्या क्रियाओं को एक एक्टर तक ट्रेस किया जा सकता है? |

| सूचना उद्घाटन | संचार प्रवाह | क्या संवेदनशील डेटा प्रसारण के दौरान सुरक्षित है? |

| सेवा अवरोध | प्रणाली क्षमता | क्या प्रणाली उच्च लोड को संभाल सकती है? |

| अधिकार की उच्चता | प्रवेश नियंत्रण | क्या एक उपयोगकर्ता अधिक अनुमतियाँ प्राप्त कर सकता है? |

🚦 सुरक्षा मॉडलिंग कार्यान्वयन के चरण

सुरक्षा मॉडलिंग कार्यान्वयन के लिए एक अनुशासित दृष्टिकोण की आवश्यकता होती है। यह एक बार के कार्य की तरह नहीं है, बल्कि विकास में एकीकृत एक आवर्ती प्रक्रिया है।

चरण 1: परिसर को परिभाषित करें 🌍

शुरुआत में यह परिभाषित करें कि क्या मॉडलिंग किया जा रहा है। एक जटिल प्रणाली को प्रबंधन योग्य घटकों में बांटा जाना चाहिए। महत्वपूर्ण संपत्तियों की पहचान करें। ये वे डेटा या कार्य हैं जिनके चोरी होने पर सबसे अधिक नुकसान होगा।

चरण 2: संरचनात्मक दृश्य बनाएँ 🏗️

उच्च स्तरीय संरचना बनाएँ। सीमाओं को स्थापित करने के लिए घटक और डिप्लॉयमेंट आरेखों का उपयोग करें। भरोसा क्षेत्रों को स्पष्ट रूप से चिह्नित करें। एक भरोसा क्षेत्र एक सीमा का प्रतिनिधित्व करता है जहाँ सुरक्षा नीतियाँ बदलती हैं। उदाहरण के लिए, इंटरनेट से आंतरिक नेटवर्क में संक्रमण एक महत्वपूर्ण भरोसा सीमा है।

चरण 3: डेटा प्रवाह का विश्लेषण करें 🌊

डेटा गति का पता लगाने के लिए क्रम और गतिविधि आरेखों का उपयोग करें। डेटा के इनपुट से स्टोरेज तक और फिर आउटपुट तक का पालन करें। उन स्थानों को ढूंढें जहाँ डेटा खुला है। इन बिंदुओं पर एन्क्रिप्शन लागू है या नहीं, इसकी जांच करें। सुनिश्चित करें कि संवेदनशील डेटा स्पष्ट रूप से लॉग नहीं किया जाता है।

चरण 4: खतरों की पहचान करें ⚠️

आरेखों पर STRIDE विधि का उपयोग करें। प्रत्येक तत्व के माध्यम से जाएँ और संबंधित सुरक्षा प्रश्न पूछें। परिणामों को दस्तावेज़ित करें। कुछ खतरों को डिज़ाइन परिवर्तनों द्वारा कम किया जा सकता है, जबकि अन्य के लिए विशिष्ट नियंत्रण की आवश्यकता हो सकती है।

चरण 5: निवारक उपायों को परिभाषित करें 🛠️

प्रत्येक पहचाने गए खतरे के लिए एक निवारक उपाय परिभाषित करें। इसमें प्रमाणीकरण जांच जोड़ना, डेटाबेस कॉलम को एन्क्रिप्ट करना या सेवा को अलग करना शामिल हो सकता है। इन परिवर्तनों को दर्शाने के लिए आरेखों को अद्यतन करें। इससे यह सुनिश्चित होता है कि डिज़ाइन सुरक्षा आवश्यकताओं के साथ विकसित होता रहे।

🔒 विशिष्ट आरेखों में सुरक्षा संबंधी चिंताएँ

विभिन्न आरेख विभिन्न सुरक्षा जोखिमों को उजागर करते हैं। इन बातों के बारे में जागरूक रहना विस्तृत समीक्षा करने में मदद करता है।

वर्ग आरेख और डेटा अखंडता

वर्ग आरेख प्रणाली की संरचना को परिभाषित करते हैं। वे विशेषताओं और विधियों को दिखाते हैं। इस संदर्भ में संवेदनशील जानकारी संग्रहीत करने वाली विशेषताओं की खोज करें। सुनिश्चित करें कि इस डेटा को संभालने वाली विधियाँ प्रवेश नियंत्रण को लागू करती हैं। सुरक्षा संदर्भ में सार्वजनिक विशेषताएँ अक्सर लाल झंडी होती हैं।

राज्य मशीन आरेख और प्रमाणीकरण

राज्य मशीन आरेख दिखाते हैं कि एक वस्तु कैसे राज्य बदलती है। यह सत्र सुरक्षा को समझने में उपयोगी है। उदाहरण के लिए, लॉगिन राज्य केवल सफल प्रमाणीकरण के बाद ही संक्रमण करना चाहिए। सुनिश्चित करें कि सुरक्षा जांच को बाहर न छोड़ने वाले “खुशी के रास्ते” नहीं हैं।

इंटरैक्शन ओवरव्यू आरेख

ये आरेख बहुआयामी इंटरैक्शन प्रकारों को जोड़ते हैं। ये जटिल कार्यप्रवाहों के लिए उपयोगी हैं। सुरक्षा समीक्षा में त्रुटि प्रबंधन पर ध्यान केंद्रित करना चाहिए। यदि प्रमाणीकरण विफल हो जाता है तो क्या होता है? प्रवाह हमलावर को संवेदनशील जानकारी नहीं दिखानी चाहिए।

📊 प्रारंभिक पहचान के लाभ

मॉडलिंग चरण में सुरक्षा को एकीकृत करने से निश्चित लाभ मिलते हैं। सबसे महत्वपूर्ण लाभ लागत में कमी है। डिज़ाइन चरण में एक कमजोरी को ठीक करना उत्पादन में ठीक करने से काफी सस्ता होता है। इससे पुनर्कार्य के लिए बिताए गए समय में भी कमी आती है।

इसके अलावा, यह संचार में सुधार करता है। सुरक्षा टीमें मॉडल की समीक्षा कर सकती हैं बिना कार्यान्वयन कोड के गहन ज्ञान के। डेवलपर्स सुरक्षा आवश्यकताओं को दृश्य रूप से समझ सकते हैं। इस साझा समझ से निर्माण चरण में घर्षण कम होती है।

🤝 टीमों के बीच सहयोग

सुरक्षा मॉडलिंग एक सहयोगात्मक प्रयास है। इसमें वास्तुकारों, डेवलपर्स और सुरक्षा विश्लेषकों के योगदान की आवश्यकता होती है। वास्तुकार संरचनात्मक दृष्टिकोण प्रदान करते हैं। डेवलपर्स कार्यान्वयन विवरण प्रदान करते हैं। सुरक्षा विश्लेषक खतरे के दृष्टिकोण प्रदान करते हैं।

नियमित समीक्षा सत्र आवश्यक हैं। इन सत्रों के दौरान आरेखों का विस्तार से अध्ययन किया जाता है। प्रश्न पूछे जाते हैं। जोखिमों पर चर्चा की जाती है। इससे यह सुनिश्चित होता है कि अंतिम डिज़ाइन मजबूत हो। इससे एक संस्कृति भी बनती है जहाँ सुरक्षा हर किसी की ज़िम्मेदारी है।

⚙️ UML सुरक्षा के लिए सर्वोत्तम प्रथाएँ

- सरल रखें:जटिल आरेख को विश्लेषित करना मुश्किल होता है। सुरक्षा-महत्वपूर्ण मार्गों पर ध्यान केंद्रित करने के लिए मॉडल को सरल बनाएं।

- मानक संप्रदायों का उपयोग करें:मानक UML नोटेशन का पालन करें। इससे यह सुनिश्चित होता है कि सभी टीम सदस्य आरेखों को समझ सकें।

- संस्करण नियंत्रण:आरेखों को कोड की तरह लें। परिवर्तनों को ट्रैक करने के लिए संस्करण नियंत्रण का उपयोग करें। यह सुरक्षा संशोधनों के ऑडिट में मदद करता है।

- जहां संभव हो, स्वचालित करें:सुरक्षा नियमों के खिलाफ आरेखों के अनुरूपता की जांच करने वाले उपकरणों का उपयोग करें। स्वचालन मानव त्रुटि को कम करता है।

- पुनरावृत्ति करें:सुरक्षा मॉडलिंग एक बार का कार्य नहीं है। जैसे-जैसे प्रणाली विकसित होती है, मॉडल को अद्यतन करें।

🔗 बचने के लिए सामान्य त्रुटियाँ

संरचित दृष्टिकोण के साथ भी त्रुटियाँ होती हैं। एक सामान्य गलती खुशहाल मार्ग पर ही ध्यान केंद्रित करना है। सुरक्षा विश्लेषण को त्रुटि मार्गों और सीमा मामलों को भी ध्यान में रखना चाहिए। दूसरी गलती तीसरे पक्ष के घटकों को नजरअंदाज करना है। बाहरी लाइब्रेरी और सेवाएं जोखिम लाती हैं जिन्हें मॉडल और प्रबंधित करना चाहिए।

साथ ही, सुरक्षा मॉडलिंग को बॉक्स टिक करने के अभ्यास के रूप में न लें। इसमें सामग्री के साथ वास्तविक भागीदारी की आवश्यकता होती है। यदि आरेख असही हैं, तो विश्लेषण गलत होगा। सुनिश्चित करें कि मॉडल वास्तविक प्रणाली डिजाइन को दर्शाते हैं।

📝 अंतिम विचार

UML का उपयोग करके सुरक्षा मॉडलिंग सुरक्षित प्रणालियों के निर्माण के लिए एक प्रासंगिक विधि है। यह जटिल डिजाइनों को स्पष्ट करता है और जोखिमों को जल्दी ही उजागर करता है। एक संरचित दृष्टिकोण का पालन करने और सही आरेखों का उपयोग करने से टीमें मजबूत रक्षा बना सकती हैं। मॉडलिंग में निवेश की गई मेहनत जोखिम कम करने और निर्वहन लागत कम करने में लाभ देती है। जैसे-जैसे प्रणालियाँ अधिक एकीकृत होती हैं, कठोर डिजाइन विश्लेषण की आवश्यकता बढ़ती है। UML इस चुनौती का प्रभावी ढंग से सामना करने के लिए उपकरण प्रदान करता है।