Wenn Architekten Datenmodelle entwerfen, dient das Entitäts-Beziehungs-Diagramm (ERD) als grundlegende Bauplan. Es ist nicht nur eine visuelle Darstellung von Tabellen und Spalten; es ist eine Spezifikation von Beziehungen, Integrität und Fluss. Zu den wichtigsten Komponenten innerhalb dieser Struktur gehören Fremdschlüssel. Obwohl sie oft ausschließlich mit Datenintegrität assoziiert werden, wirken sie sich tiefgreifend auf Leistungsmetriken, Speichereffizienz und die Geschwindigkeit der Abfrageausführung aus.

Diese Analyse untersucht die technischen Mechanismen von Fremdschlüsseln im Kontext der ERD-Leistung. Wir werden untersuchen, wie diese Einschränkungen Indexstrategien, Sperrmechanismen und die Gesamtskalierbarkeit des Datenbank-Schemas beeinflussen. Ziel ist es, ein klares Verständnis der Abwägungen zu vermitteln, die bei der Definition von Beziehungen in einem physischen Modell erforderlich sind.

Verständnis der Kernfunktion von Fremdschlüsseln ⚙️

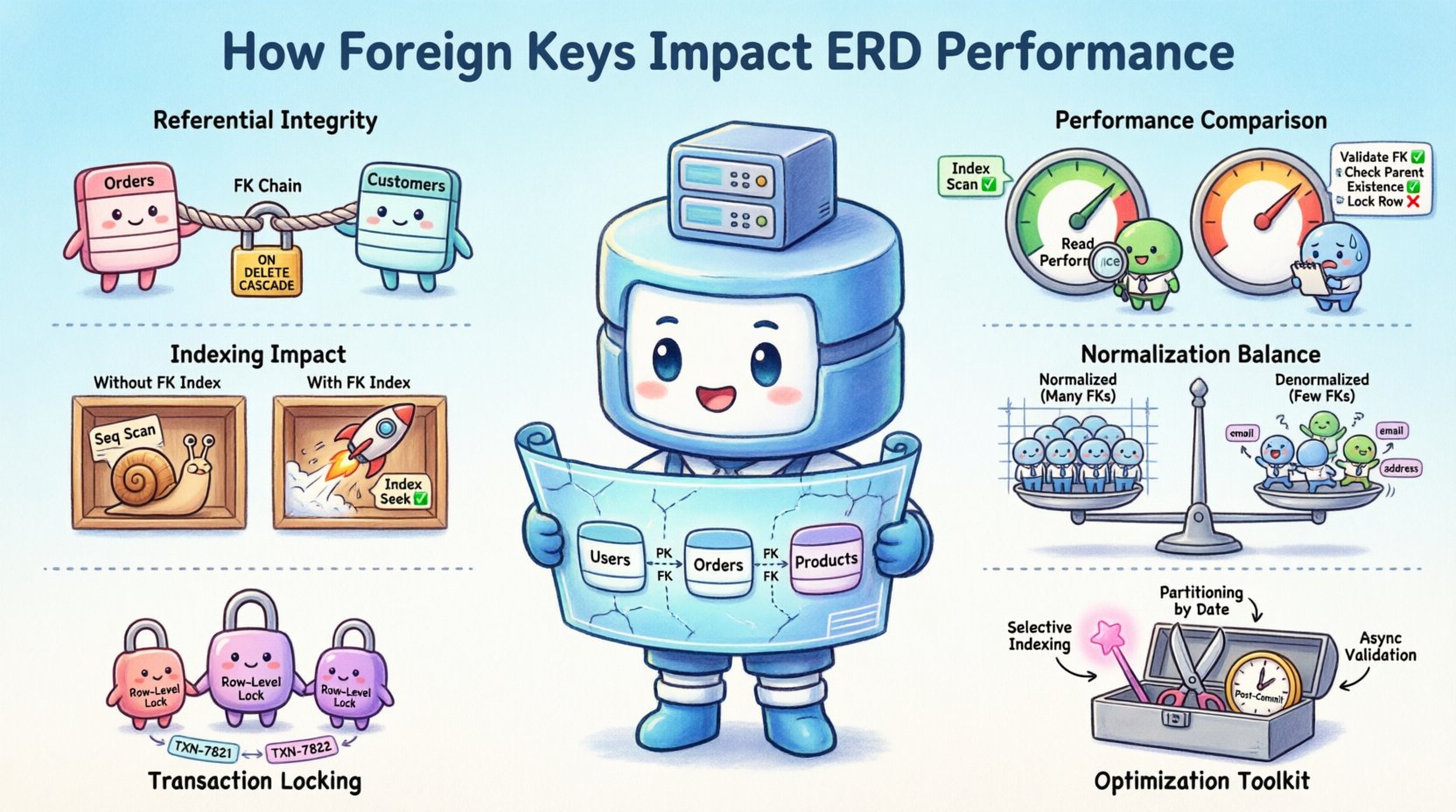

Ein Fremdschlüssel ist eine Einschränkung, die eine Spalte in einer Tabelle mit dem Primärschlüssel einer anderen Tabelle verknüpft. Diese Verknüpfung gewährleistet die Referenzintegrität und stellt sicher, dass ein Datensatz in der Kindtabelle einem vorhandenen Datensatz in der Elterntabelle entspricht. Die Implementierung dieser Einschränkung bringt jedoch rechnerische Kosten mit sich.

Aus Sicht der Leistung fungiert der Fremdschlüssel als Signal für die Datenbank-Engine. Er informiert den Abfrageplaner über die Existenz einer Beziehung, was die Auswahl von Join-Algorithmen beeinflussen kann. Gleichzeitig führt er aber auch zu Overhead bei der Datenmanipulation.

- Einfügeoperationen: Wenn eine neue Zeile in einer Kindtabelle hinzugefügt wird, muss die Engine überprüfen, ob der referenzierte Elternschlüssel existiert.

- Löschoperationen: Das Entfernen einer Zeile aus einer Elterntabelle kann kaskadierende Aktualisierungen oder Prüfungen von abhängigen Kinddatensätzen erfordern.

- Aktualisierungsoperationen: Die Änderung eines Primärschlüssels in einer Elterntabelle erfordert die Aktualisierung jedes Fremdschlüsselverweises in den Kindtabellen.

Diese Überprüfungen sind nicht sofort erfolgbar. Sie erfordern Sperrmechanismen, um Race-Conditions zu verhindern, bei denen zwei Transaktionen gleichzeitig versuchen, verwandte Daten zu ändern. Folglich korreliert die Dichte von Fremdschlüsseln in einem ERD direkt mit der Komplexität der Transaktionsverwaltung.

Leistungsmetriken: Lese- vs. Schreiblasten 📊

Die Datenbankleistung ist selten über alle Operationen hinweg gleich. Fremdschlüssel wirken sich auf Lese- und Schreiblasten unterschiedlich aus. Das Verständnis dieses Unterschieds ist entscheidend für die Optimierung der Schema-Designs.

1. Leseleistung (Abfrageausführung)

Wenn eine Abfrage die Verknüpfung zweier Tabellen beinhaltet, kann die Existenz einer Fremdschlüsselbeziehung den Optimierer unterstützen. Wenn Statistiken gepflegt werden, kann die Engine die Kardinalität der Verknüpfung genauer schätzen. Dies führt oft zu besseren Ausführungsplänen.

- Join-Optimierung: Der Abfrageplaner kann auf Grundlage bekannter Kardinalitätsbeschränkungen Hash-Joins oder Merge-Joins wählen.

- Indexnutzung: Fremdschlüssel veranlassen oft die Erstellung von Indizes auf den Spalten der Kindtabelle. Diese Indizes beschleunigen die Suche während Joins.

- Cache-Effizienz: Gut indizierte Fremdschlüssel ermöglichen effizientere Seitenlesungen aus dem Speicher und reduzieren die Festplatten-I/O.

2. Schreibleistung (Datenmanipulation)

Schreibvorgänge sind der Bereich, in dem Fremdschlüssel erhebliche Latenz verursachen. Jede Einfügung oder Aktualisierung muss die Einschränkung validieren.

- Suchkosten: Das System muss den Index der Elterntabelle durchsuchen, um zu bestätigen, dass der Schlüssel existiert. Dies fügt jeder Schreiboperation eine Leseoperation hinzu.

- Kaskadierende Kosten: Wenn kaskadierende Löschungen oder Aktualisierungen aktiviert sind, kann eine einzelne Aktion auf einem Eltern-Datensatz Aktualisierungen über mehrere Kindtabellen auslösen.

- Sperrkonflikte: Fremdschlüssel erstellen Abhängigkeiten zwischen Zeilen. Wenn zwei Transaktionen versuchen, in dasselbe übergeordnete Element einzufügen, können sie sich gegenseitig blockieren, während sie auf das Abschließen der Integritätsprüfung warten.

Die Indizierungszusammenhangsbeziehung 🔗

Eine der häufigsten Missverständnisse ist, dass Fremdschlüssel automatisch Indizes erstellen. In vielen Datenbank-Engines ist dies nicht das Standardverhalten. Dennoch stellt die Abhängigkeit von einem Fremdschlüssel ohne Index in der Kindspalte eine Leistungsbremse dar.

Ohne einen Index in der Fremdschlüsselspalte:

- Die Datenbank muss eine vollständige Tabellen-Durchsuchung durchführen, um die Existenz des übergeordneten Schlüssels während des Einfügens zu überprüfen.

- Join-Operationen zwischen der übergeordneten und der Kindtabelle werden erheblich langsamer, wobei oft auf verschachtelte Schleifen-Verknüpfungen zurückgegriffen wird.

- Referenzielle Integritätsprüfungen werden mit wachsenden Datensätzen kostspielig.

Umgekehrt löst das Hinzufügen eines Indexes zur Fremdschlüsselspalte diese Probleme, bringt jedoch eigene Kosten mit sich:

- Speicherüberhead: Jeder Index verbraucht Festplattenspeicher und Arbeitsspeicher.

- Schreibverlangsamung: Jedes Mal, wenn eine Zeile eingefügt, aktualisiert oder gelöscht wird, muss der Index aktualisiert werden.

- Fragmentierung: Im Laufe der Zeit können Indizes fragmentiert werden, was Wartungsarbeiten erfordert.

Tabelle: Einfluss der Fremdschlüssel-Indizierung

| Faktor | Ohne FK-Index | Mit FK-Index |

|---|---|---|

| Einfügeschwindigkeit | Langsam (Vollständige Durchsuchung) | Schneller (Indexabfrage) |

| Join-Geschwindigkeit | Langsam (Verschachtelte Schleifen) | Schnell (Hash-/Mergen-Verknüpfung) |

| Speicherverbrauch | Niedrig | Höher |

| Aktualisierungsaufwand | Niedrig | Hoch (Indexwartung) |

ERD-Visualisierung und Komplexität 🎨

Ein ERD ist ein Werkzeug zur Kommunikation zwischen Entwicklern, Architekten und Stakeholdern. Die Dichte von Fremdschlüsseln beeinflusst die Lesbarkeit des Diagramms. Ein Diagramm, das durch übermäßige Beziehungen verunreinigt ist, kann den zentralen Datenfluss verdecken.

1. Visuelle Unordnung

Wenn eine Entität viele ausgehende oder eingehende Fremdschlüssel hat, erzeugen die Verbindungsleitungen einen „Spaghetti-Diagramm“-Effekt. Dies macht es schwierig, die Datenherkunft nachzuvollziehen oder die zentralen Abhängigkeiten einer bestimmten Entität zu verstehen.

- Linienkreuzungen: Zu viele Beziehungen verursachen sich kreuzende Linien und verringern die Klarheit.

- Knotengröße: Entitäten mit einer hohen Anzahl an Beziehungen erfordern größere Umrandungsboxen, was die Layout-Symmetrie stört.

- Interpretationszeit: Ingenieure verbringen mehr Zeit damit, das Modell zu entschlüsseln, anstatt Logik zu implementieren.

2. Logische vs. physische Modelle

Es ist oft notwendig, zwischen dem logischen ERD und dem physischen Schema zu unterscheiden. Das logische Modell konzentriert sich auf Geschäftsregeln und Beziehungen. Das physische Modell konzentriert sich auf Leistung und Implementierung.

- Logische Ebene: Alle Beziehungen sollten dargestellt werden, um sicherzustellen, dass Geschäftsregeln erfasst werden.

- Physische Ebene: Einige Beziehungen können entfernt oder de-normalisiert werden, um die Abfragegeschwindigkeit zu verbessern.

Diese Trennung ermöglicht es dem ERD, ein gültiges Geschäfts-Dokument zu bleiben, während die zugrundeliegende Datenbank für spezifische Arbeitslastmuster optimiert wird.

Normalisierung und das Gleichgewicht der Fremdschlüssel ⚖️

Die Entscheidung, eine Datenbank zu normalisieren, beinhaltet die Einführung von Fremdschlüsseln. Die Normalisierung reduziert Redundanz und gewährleistet Datenkonsistenz. Allerdings erhöht sie die Anzahl der Joins, die erforderlich sind, um Daten abzurufen.

Dritte Normalform (3NF)

In der 3NF hängt jedes nicht-schlüsselbasierte Attribut vom gesamten Schlüssel ab. Dies führt zu einem Schema mit vielen Tabellen und vielen Fremdschlüsseln.

- Vorteile: Minimale Datenduplikation, konsistente Aktualisierungen, geringerer Speicherbedarf für Textfelder.

- Nachteile: Komplexe Abfragen, die mehrere Joins erfordern, potenzielle Leistungsverschlechterung bei lesedichten Systemen.

De-Normalisierungsstrategien

Für hochleistungsfähige Berichterstattung oder lesedichte Anwendungen ist die De-Normalisierung eine durchführbare Strategie. Dabei werden Fremdschlüssel entfernt und Daten dupliziert.

- Materialisierte Ansichten: Vorab berechnete Ergebnisse, die als Tabellen gespeichert werden, verringern die Notwendigkeit von Joins.

- Redundante Spalten: Die Speicherung des Namens einer Kategorie direkt in der Transaktionstabelle vermeidet einen Join mit der Kategorietabelle.

- Kompromiss: Sie opfern Schreibleistung und erhöhen den Speicherplatz, um Leseleistung zu erhalten.

Tabelle: Normalisierung gegenüber Leistung

| Aspekt | Normalisiert (viele Fremdschlüssel) | Nicht normalisiert (wenige Fremdschlüssel) |

|---|---|---|

| Datenintegrität | Hoch (durch Fremdschlüssel durchgesetzt) | Niedrig (manuelle Prüfungen erforderlich) |

| Abfragekomplexität | Hoch (mehrere Joins) | Niedrig (eine Tabelle) |

| Schreibgeschwindigkeit | Schneller (geringerer Redundanz) | Langsamer (alle Kopien aktualisieren) |

| Lesegeschwindigkeit | Langsamer | Schneller |

Konkurrenz und Sperrmechanismen 🔒

Fremdschlüssel führen zu einem spezifischen Sperrverhalten, das als Prädikatsperrung oder Lückensperrung in bestimmten Datenbank-Engines bekannt ist. Wenn eine Transaktion eine Zeile ändert, die durch einen Fremdschlüssel referenziert wird, muss sie nicht nur die zu ändernde Zeile sperren, sondern möglicherweise auch die übergeordnete Zeile.

1. Totalsperren

Sehr verbundene Schemata mit vielen Fremdschlüsseln sind anfällig für Totalsperren. Dies tritt auf, wenn zwei Transaktionen Sperrungen auf Ressourcen halten, die die andere benötigt.

- Szenario: Transaktion A aktualisiert die übergeordnete Tabelle X. Transaktion B aktualisiert die untergeordnete Tabelle Y, die auf X verweist.

- Konflikt: Wenn beide Transaktionen versuchen, die Ressource der anderen in unterschiedlicher Reihenfolge zu sperren, hält das System beide an.

2. Feinheit

Datenbank-Engines sperren oft auf Zeilenebene. Fremdschlüsselbeschränkungen können jedoch Sperrungen auf Indexebene erzwingen. Wenn ein Index durchsucht wird, um einen Fremdschlüssel zu überprüfen, kann möglicherweise der gesamte Indexbereich gesperrt werden.

- Auswirkung: Hochkonkurrierende Systeme können eine reduzierte Durchsatzleistung erfahren, wenn Fremdschlüsselprüfungen andere Transaktionen blockieren.

- Minderung:Sorgfältige Reihenfolge der Transaktionen und sicherstellen, dass Indizes mit Abfragemustern übereinstimmen, kann die Konkurrenz reduzieren.

Speicherüberhead und Speicherausmaß 💾

Jede Fremdschlüsselspalte verbraucht Speicherplatz. Obwohl eine einzelne Ganzzahl oder UUID klein erscheinen mag, addiert sich dies in einem System mit Milliarden von Datensätzen.

1. Datentypen und Ausrichtung

Der Datentyp des Fremdschlüssels muss mit dem Primärschlüssel übereinstimmen. Wenn der Primärschlüssel ein zusammengesetzter Schlüssel (mehrere Spalten) ist, muss auch der Fremdschlüssel zusammengesetzt sein.

- Zusammengesetzte Schlüssel: Diese erhöhen die Größe des Indexes erheblich. Ein zusammengesetzter FK-Index kann viel größer sein als ein einzeiliger Index.

- Nullbarkeit: Wenn der Fremdschlüssel NULL-Werte zulässt, muss die Speicherengine das NULL-Bitmap verarbeiten, was geringfügigen Overhead verursacht.

2. Speicherverbrauch

Indizes befinden sich während der Abfrageausführung im Speicher. Eine große Anzahl von Fremdschlüsseln mit entsprechenden Indizes kann den verfügbaren Pufferpool-Speicher erschöpfen.

- Cache-Verschmutzung: Häufig abgerufene Daten werden aus dem Speicher verdrängt, um Platz für Indexstrukturen zu schaffen.

- Swap-Nutzung: Wenn der Speicher nicht ausreicht, kann das System auf die Festplatte auslagern, was die Leistung drastisch verlangsamt.

Optimierungsstrategien für die ERD-Leistung 🚀

Um ein gesundes Gleichgewicht zwischen Integrität und Geschwindigkeit zu gewährleisten, sollten während der Entwurfsphase spezifische Strategien angewendet werden.

1. Selektives Indizieren

Indizieren Sie nicht jeden Fremdschlüssel blind. Analysieren Sie die Abfragemuster.

- Häufige Verknüpfungen: Wenn zwei Tabellen häufig verknüpft werden, indizieren Sie den Fremdschlüssel.

- Selten genutzte Beziehungen: Wenn eine Beziehung selten abgefragt wird, kann der Index-Overhead die Vorteile überwiegen.

2. Partitionierung

Die Partitionierung großer Tabellen kann Fremdschlüsselprüfungen auf bestimmte Datensegmente beschränken.

- Bereichs-Partitionierung:Teilen Sie die Daten nach Datum oder ID-Bereich.

- Auswirkung: Verringert die Größe des Index, der während Integritätsprüfungen durchsucht werden muss.

3. Asynchrone Validierung

In einigen Systemen mit hoher Durchsatzrate wird die strikte Referenzintegrität asynchron durchgesetzt.

- Prozess: Daten werden ohne sofortige FK-Prüfungen eingefügt.

- Bereinigung: Ein Hintergrundauftrag überprüft regelmäßig und bereinigt verwaiste Datensätze.

- Vorteil: Verbessert die Schreibleistung deutlich, zum Preis einer temporären Dateninkonsistenz.

Häufige Fallen, die vermieden werden sollten ⚠️

Sogar erfahrene Architekten können in Fallen geraten, wenn ERDs mit intensivem Einsatz von Fremdschlüsseln entworfen werden.

- Verkettete Beziehungen: Lange Ketten von Fremdschlüsseln (A → B → C → D) machen Abfragen tief und schwer zu optimieren.

- Selbstreferenzierende Schlüssel: Eine Tabelle, die sich selbst referenziert (z. B. Mitarbeiter → Vorgesetzter), kann rekursive Abfragen und Indexstrategien komplizieren.

- Breite Primärschlüssel: Die Verwendung eines mehrspaltigen Primärschlüssels zwingt den Fremdschlüssel dazu, breit zu sein, was alle Kind-Indizes aufbläht.

- Ignorieren von Statistiken: Wenn die Datenbankengine über keine aktuellen Statistiken zu Fremdschlüsselspalten verfügt, kann der Abfrageplaner schlechte Ausführungspläne wählen.

Zukunftssicherung Ihres Schemas 🔮

Die Gestaltung für die aktuelle Leistung ist entscheidend, aber Skalierbarkeit erfordert Weitsicht. Fremdschlüssel können sich bei exponentieller Datenwachstums zu Engpässen entwickeln.

1. Horizontales Skalieren

Beim Wechsel zu einer verteilten Datenbank werden Fremdschlüsselbeschränkungen herausfordernd.

- Sharding: Fremdschlüssel, die mehrere Shards überwinden, sind ohne zentrale Koordination schwer zu pflegen.

- Konsistenz: Die Aufrechterhaltung von ACID-Eigenschaften über Knoten mit Fremdschlüsselabhängigkeiten erfordert komplexe Protokolle.

2. Schema-Evolution

Wenn sich die Anforderungen ändern, müssen Beziehungen möglicherweise geändert werden.

- Schlüssel ändern: Die Änderung einer Fremdschlüsselbeschränkung in einer großen Tabelle kann die Tabelle für längere Zeiträume sperren.

- Migration: Werkzeuge, die für Schema-Migrationen verwendet werden, müssen Fremdschlüsselabhängigkeiten berücksichtigen, um das Brechen von Produktionsdaten zu vermeiden.

Zusammenfassung der wichtigsten Überlegungen 📝

Die Entscheidung, Fremdschlüssel in einem ERD einzuschließen, ist nicht schwarz-weiß. Es ist eine Abwägung zwischen Integritätsanforderungen und Leistungskosten.

- Integrität: Fremdschlüssel sind der primäre Mechanismus, um Datenregeln automatisch durchzusetzen.

- Leistung: Sie verursachen Overhead bei Schreibvorgängen und erfordern die Pflege von Indizes.

- Design: Ein sauberes ERD unterstützt die Kommunikation, aber ein dichtes ERD könnte auf eine Über-Normalisierung hinweisen.

- Optimierung: Indizierung, Partitionierung und De-Normalisierung sind Werkzeuge, um die Auswirkungen von Fremdschlüsseln zu steuern.

Durch die Analyse der spezifischen Arbeitslast der Anwendung können Architekten die optimale Dichte von Fremdschlüsseln bestimmen. Ziel ist ein Schema, das robust genug ist, um Fehler zu verhindern, aber flexibel genug, um hochgeschwindige Datenverarbeitung zu bewältigen.

Eine effektive Datenbankgestaltung erfordert kontinuierliche Überwachung. Wenn sich Datenmuster ändern, ändert sich auch das Leistungsprofil der Fremdschlüssel. Regelmäßige Überprüfungen von Ausführungsplänen und Sperrstatistiken stellen sicher, dass das Entity-Relationship-Diagramm im Laufe der Zeit eine genaue Abbildung des Systemverhaltens bleibt.