Die Gestaltung einer robusten Datenbankstruktur beginnt mit einem präzisen Plan. Das Entitäts-Beziehungs-Diagramm (ERD) dient als Bauplan dafür, wie Daten gespeichert, miteinander verknüpft und abgerufen werden. Doch selbst erfahrene Architekten können während der Modellierungsphase subtile Fehler begehen. Diese Fehler äußern sich oft später als kritische Verletzungen der Datenintegrität. Wenn die Datenintegrität versagt, ist die Zuverlässigkeit der gesamten Anwendung gefährdet. 🛑

Datenintegrität bezieht sich auf die Genauigkeit, Konsistenz und Zuverlässigkeit der in einer Datenbank gespeicherten Daten. Sie stellt sicher, dass Informationen während ihres gesamten Lebenszyklus unverändert und gültig bleiben. Ein gut konstruiertes ERD verhindert Anomalien wie verwaiste Datensätze, doppelte Einträge und inkonsistente Werte. Dieser Leitfaden untersucht die häufigsten Modellierungsfehler, die diese Schutzmaßnahmen untergraben. Wir werden die technischen Auswirkungen jedes Fehlers analysieren und aufzeigen, wie sie behoben werden können. 🔍

Verständnis der Datenintegrität bei der Datenbankgestaltung 🏗️

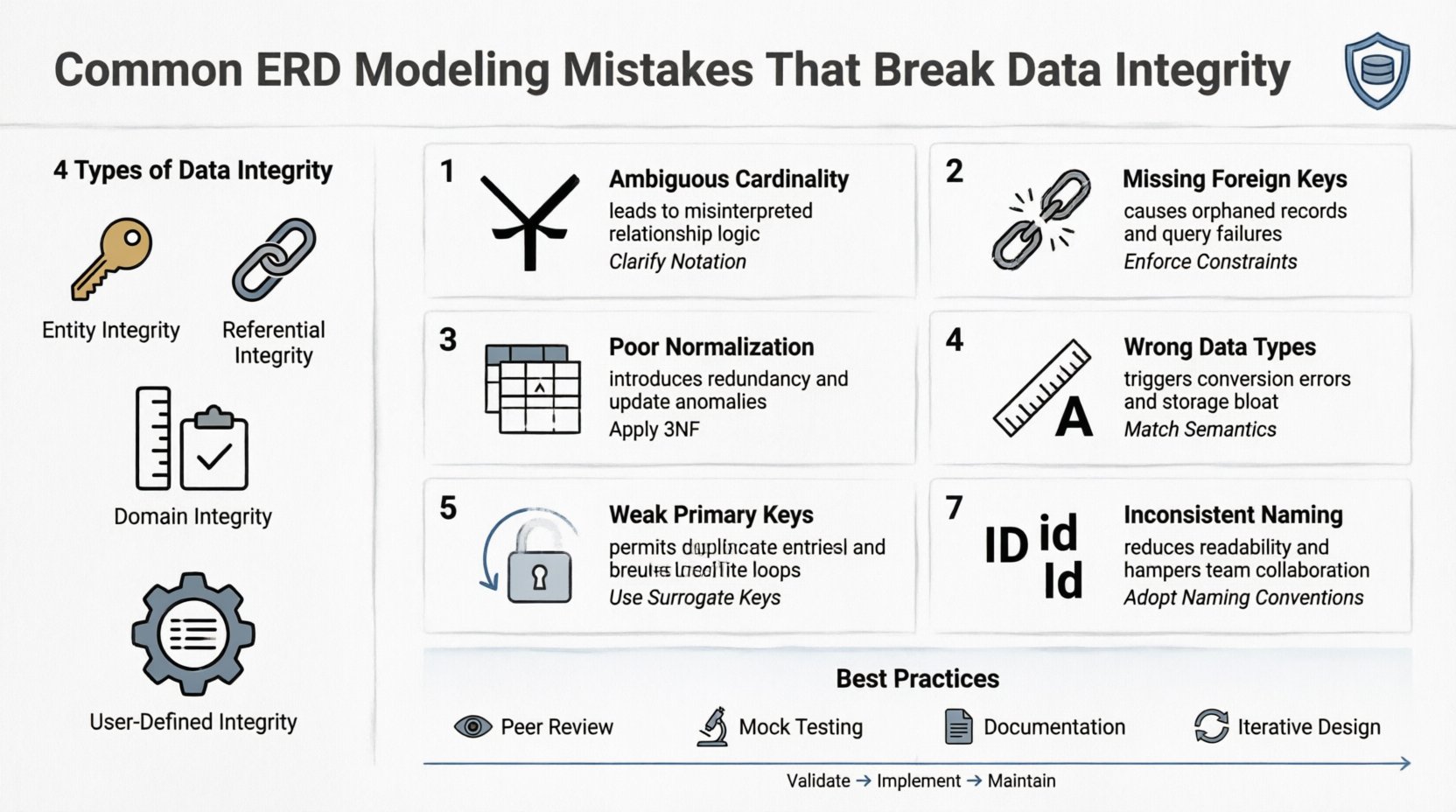

Bevor wir uns spezifischen Fehlern zuwenden, ist es unerlässlich, zu definieren, was Integrität in diesem Kontext bedeutet. Datenintegrität geht nicht nur darum, Abstürze zu verhindern; es geht darum, logische Regeln aufrechtzuerhalten. Es gibt vier Hauptarten der Integrität, die ein ERD unterstützen muss:

- Entitätsintegrität: Stellt sicher, dass jede Tabelle einen eindeutigen Primärschlüssel hat. In der Spalte des Primärschlüssels sind keine Nullwerte zulässig.

- Referenzielle Integrität: Stellt die Konsistenz zwischen Tabellen sicher. Ein Fremdschlüssel muss einem Primärschlüssel in der übergeordneten Tabelle entsprechen oder null sein.

- Bereichsintegrität: Definiert gültige Einträge für eine bestimmte Spalte, beispielsweise Datentypen, Länge und Bereichsbeschränkungen.

- Benutzerdefinierte Integrität: Geschäftsspezifische Regeln der Organisation, wie Altersgrenzen oder Statuscodes.

Wenn das ERD diese Regeln nicht widerspiegelt, kann der Datenbank-Engine sie nicht automatisch durchsetzen. Dies zwingt Entwickler dazu, Anwendungscode zu schreiben, um Fehler zu überprüfen, was oft langsamer und weniger zuverlässig ist. Ein ordnungsgemäßes Diagramm fungiert als Vertrag zwischen der Datenstruktur und der Anwendungslogik. 🤝

Fehler 1: Mehrdeutige Kardinalitätsbeziehungen 🔄

Ein häufiger Fehler besteht darin, Beziehungen ohne klare Kardinalität zu definieren. Die Kardinalität definiert die numerische Beziehung zwischen Entitäten innerhalb einer Beziehung. Sie legt fest, ob eine Instanz einer Entität mit einer, mehreren oder keiner Instanz einer anderen Entität verbunden ist.

Das Problem

Modellierer zeichnen oft eine Linie zwischen zwei Entitäten, ohne Richtung oder Anzahl anzugeben. Zum Beispiel die Verknüpfung einerKunden mit einerBestellungohne anzugeben, ob ein Kunde mehrere Bestellungen haben kann. Wenn die Beziehung als ein-zu-eins (1:1) behandelt wird, obwohl sie ein-zu-viele (1:N) sein sollte, wird die Datenmenge eingeschränkt. Umgekehrt führt die Behandlung einer 1:1-Beziehung als 1:N zu Redundanz.

Die Folge

- Datenredundanz: Wenn eine 1:1-Beziehung als 1:N modelliert wird, können Kundendaten in mehreren Bestellaufzeichnungen gespeichert werden.

- Aktualisierungsanomalien: Die Änderung der Adresse eines Kunden in einer Aufzeichnung könnte sich nicht in einer anderen verwandten Aufzeichnung widerspiegeln.

- Leistungsverschlechterung: Join-Operationen werden ineffizient, wenn die Kardinalität nicht optimiert ist.

Die Lösung

Definieren Sie die Beziehung immer explizit. Verwenden Sie die Krähenfuß-Notation, um die „vielen“-Seite anzugeben. Stellen Sie sicher, dass jede Fremdschlüsselplatzierung mit der beabsichtigten Kardinalität übereinstimmt. Ein Fremdschlüssel gehört auf die „vielen“-Seite einer ein-zu-viele-Beziehung. Bei vielen-zu-viele-Beziehungen ist eine Verbindungstabelle obligatorisch. Diese Tabelle zerlegt die Beziehung in zwei ein-zu-viele-Beziehungen. 📊

Fehler 2: Ignorieren von Referenzintegritätsbeschränkungen 🚫

Die Referenzintegrität stellt sicher, dass die Beziehungen zwischen Tabellen konsistent bleiben. Sie verhindert „verwaiste Datensätze“, also Zeilen in einer Kindtabelle, die auf eine nicht existierende Zeile in der Elterntabelle verweisen.

Das Problem

Beim Modellieren vergessen Architekten manchmal, Fremdschlüsselbeschränkungen im Diagramm zu definieren. Sie könnten die Beziehung visuell darstellen, aber die Beschränkungslogik auslassen. Dadurch bleibt die Datenbank für ungültige Dateneingaben offen. Zum Beispiel könnte eine Bestellung für eine ProduktID platziert werden, die in der ProduktTabelle nicht existiert.

Die Folge

- Verkettete Fehler:Das Löschen eines Elternrecords könnte Kindrecords ohne gültigen Link zurücklassen.

- Abfragefehler:Verbundabfragen können unerwartete Ergebnisse liefern oder vollständig fehlschlagen, wenn die Verbindung unterbrochen ist.

- Berichterstattungsfehler:Aggregationsabfragen, die auf diesen Beziehungen basieren, erzeugen falsche Summen.

Die Lösung

Modellieren Sie Fremdschlüssel explizit im ERD. Geben Sie die Maßnahme an, die bei Löschung oder Aktualisierung eines Elternrecords durchgeführt werden soll. Häufige Aktionen sind:

- CASCADE:Automatisch Kindrecords löschen oder aktualisieren, wenn sich die Elterntabelle ändert.

- SET NULL:Setzen Sie den Fremdschlüssel im Kindrecord auf null, wenn die Elterntabelle gelöscht wird.

- RESTRICT:Verhindern Sie die Löschung der Elterntabelle, wenn Kindrecords existieren.

Die Wahl der richtigen Aktion hängt von der Geschäftslogik ab. Zum Beispiel könnten Sie die Löschung eines Lieferantenverbieten, wenn aktive Bestellungen existieren, aber für archivierte Artikel zulassen. 🛡️

Fehler 3: Schlechte Normalisierungspraktiken 📉

Die Normalisierung ist der Prozess der Organisation von Daten, um Redundanz zu reduzieren und die Integrität zu verbessern. Dabei werden große Tabellen in kleinere, logisch verbundene aufgeteilt. Das Überspringen dieses Schritts oder dessen falsche Anwendung ist eine Hauptursache für Datenkorruption.

Das Problem

Modellierer erstellen oft eine einzelne „flache“ Tabelle, um alles zu speichern. Zum Beispiel werden Kundendaten in einer Auftragstabelle gespeichert. Obwohl dies die ersten Abfragen vereinfacht, verstößt dies gegen die Prinzipien der Normalisierung. Insbesondere verstößt es gegen die Dritte Normalform (3NF). Es besteht außerdem die Gefahr, dass die Zweite Normalform (2NF) verletzt wird, falls partielle Abhängigkeiten bestehen.

Die Folge

- Einfügeanomalien:Sie können keinen neuen Kunden hinzufügen, ohne dass bereits ein Auftrag existiert.

- Löschanomalien:Das Löschen eines Auftrags könnte versehentlich die einzige Aufzeichnung eines Kunden löschen.

- Aktualisierungsanomalien:Wenn ein Kunde seine Telefonnummer ändert, müssen Sie jede Auftragsaufzeichnung, die mit ihm verknüpft ist, aktualisieren.

Die Lösung

Halten Sie sich während der Entwurfsphase an die gängigen Normalisierungsregeln:

- Erste Normalform (1NF):Stellen Sie atomare Werte sicher. Keine sich wiederholenden Gruppen oder Listen in einer einzigen Zelle.

- Zweite Normalform (2NF):Beseitigen Sie partielle Abhängigkeiten. Alle nicht-schlüsselbasierten Attribute müssen auf den gesamten Primärschlüssel abhängen.

- Dritte Normalform (3NF):Beseitigen Sie transitive Abhängigkeiten. Nicht-schlüsselbasierte Attribute sollten nicht von anderen nicht-schlüsselbasierten Attributen abhängen.

Während die Normalisierung entscheidend ist, sollten Sie die Denormalisierung nur für leseschwere Berichtssysteme in Betracht ziehen, bei denen die Leistung die Integritätsrisiken überwiegt. Dokumentieren Sie diese Ausnahmen immer klar im Modell. 📝

Fehler 4: Übersehen von Attributbereichen und Datentypen 📏

Jede Spalte in einer Tabelle hat einen Bereich, also die Menge zulässiger Werte. Dazu gehören der Datentyp (Ganzzahl, Zeichenkette, Datum) sowie spezifische Einschränkungen (Länge, Genauigkeit, Bereich).

Das Problem

ERDs zeigen Attribute oft generisch an. Ein Feld könnte als „Datum“ gekennzeichnet sein, ohne anzugeben, ob es die Zeit enthält. Ein Feld „Preis“ könnte als Zeichenkette statt als Dezimalzahl modelliert werden. Diese Mehrdeutigkeit führt zu inkonsistenten Dateneingaben. Benutzer könnten an einer Stelle „100,00“ und an einer anderen „100“ eingeben, was zu Sortier- und Berechnungsfehlern führt.

Die Folge

- Berechnungsfehler:Die Behandlung von Zahlen als Text verhindert mathematische Operationen.

- Speicherverschwendung:Die Verwendung eines generischen Zeichenketten-Typs für Daten verbraucht mehr Speicherplatz als ein nativer Datums-Typ.

- Validierungslücken:Die Datenbank kann nicht sicherstellen, dass ein „Preis“ größer als null sein muss.

Die Lösung

Definieren Sie präzise Domänen für jedes Attribut im Diagramm. Geben Sie den genauen Datentyp und alle Längenbeschränkungen an. Verwenden Sie für monetäre Werte Dezimaltypen mit fester Genauigkeit. Geben Sie für Datumsangaben das Format (JJJJ-MM-TT) an. Fügen Sie Einschränkungen für Pflichtfelder und zulässige Bereiche hinzu. Dadurch stellt die Datenbankengine sicher, dass ungültige Daten bereits an der Quelle abgelehnt werden. 💰

Fehler 5: Zirkuläre Referenzen und rekursive Beziehungen 🌀

Rekursive Beziehungen treten auf, wenn eine Entität sich selbst bezieht. Ein häufiges Beispiel ist eineMitarbeiterTabelle, bei der jeder Mitarbeiter einenVorgesetztenhat, der ebenfalls ein Mitarbeiter ist. Die falsche Modellierung dieser Beziehung kann zu unendlichen Schleifen oder Dateninkonsistenzen führen.

Das Problem

Designer erstellen manchmal eine Fremdschlüsselbeziehung, ohne die Hierarchiegrenzen zu definieren. Wenn die Rekursion nicht behandelt wird, können Abfragen unendlich werden. Außerdem geht bei zulässigen Zyklen in der Selbstbeziehung (z. B. A leitet B, B leitet C, C leitet A) die Datenintegrität bezüglich der Hierarchieebenen verloren.

Die Folge

- Abfrage-Timeouts:Rekursive Abfragen ohne Tiefenbegrenzung stürzen das System ab.

- Ungültige Hierarchien:Zirkuläre Managementketten verunsichern die Berichterstattungsstrukturen.

- Datenumstände:Es wird unklar, wer die Wurzel der Hierarchie ist.

Die Lösung

Definieren Sie die rekursive Beziehung sorgfältig. Stellen Sie sicher, dass der Fremdschlüssel NULL-Werte zulässt, um Wurzelknoten (wie einen CEO) zu ermöglichen. Implementieren Sie Überprüfungen auf Anwendungs- oder Datenbankebene, um Zyklen zu verhindern. Verwenden Sie Tiefenfelder oder Pfadzeichenfolgen, falls eine komplexe Durchquerung der Hierarchie erforderlich ist. Dokumentieren Sie die maximale Tiefe der Hierarchie in den Entwurfsbeschreibungen. 👤

Fehler 6: Fehlende eindeutige Einschränkungen bei Primärschlüsseln 🔑

Der Primärschlüssel ist der eindeutige Bezeichner für eine Aufzeichnung. Er bildet die Grundlage für die Integrität der Entität. Wenn der Primärschlüssel nicht als eindeutig durchgesetzt wird, können doppelte Aufzeichnungen existieren.

Das Problem

Einige Modelle schlagen einen künstlichen Schlüssel (wie eine automatisch erhöhte ID) vor, verweisen aber nicht darauf, dass er im Diagramm als Primärschlüssel markiert ist. Alternativ werden natürliche Schlüssel (wie eine Sozialversicherungsnummer) ohne eindeutige Einschränkung verwendet. Dadurch kann die Datenbank doppelte Einträge für dasselbe logische Objekt akzeptieren.

Die Folge

- Doppelte Daten:Derselbe Kunde oder Artikel erscheint mehrfach.

- Aktualisierungsverwirrung:Aktualisierungen könnten sich nur auf eine der doppelten Aufzeichnungen beziehen.

- Verknüpfungsunsicherheit:Abfragen, die auf dem Schlüssel verknüpft werden, können unerwartet mehrere Zeilen zurückgeben.

Die Lösung

Bezeichnen Sie immer eindeutig den Primärschlüssel im ERD. Markieren Sie ihn mit einem Schlüssel-Symbol oder einer spezifischen Notation. Stellen Sie sicher, dass die Spalte als NOT NULL definiert ist. Wenn Sie einen natürlichen Schlüssel verwenden, fügen Sie eine eindeutige Beschränkung hinzu, um Doppelungen zu verhindern. Bei künstlichen Schlüsseln stellen Sie sicher, dass der Generierungsmechanismus zuverlässig und konfliktfrei ist. 🔒

Fehler 7: Inkonsistente Namenskonventionen 🏷️

Obwohl dies eher kosmetisch erscheint, beeinflussen Namenskonventionen direkt die Datenintegrität. Inkonsistente Namen führen zu Verwirrung und zur Erstellung doppelter Entitäten.

Das Problem

Eine Tabelle könnte verwendenuser_id, während eine andereUserID oderuserIdentifier. Wenn Entwickler Abfragen erstellen, könnten sie diese durcheinanderbringen. Sie könnten an der falschen Spalte verknüpfen oder neue Spalten erstellen, die bestehende Daten duplizieren, weil sie den Synonymen nicht erkannt haben.

Die Folge

- Integrationsfehler:Daten aus verschiedenen Modulen können nicht korrekt verbunden werden.

- Wartungsaufwand:Entwickler verbringen Zeit damit, herauszufinden, was jede Spalte bedeutet.

- Schema-Drift:Im Laufe der Zeit wird die Datenbankstruktur fragmentiert und inkonsistent.

Die Lösung

Legen Sie eine strenge Namenskonvention fest. Verwenden Sie Kleinbuchstaben mit Unterstrichen für Spaltennamen. Verwenden Sie Pluralformen für Tabellennamen (z. B. orders, nichtorder). Stellen Sie sicher, dass verwandte Entitäten die gleichen Fremdschlüsselnamen verwenden. Dokumentieren Sie diese Konventionen in einem Datenwörterbuch. Diese Konsistenz verringert die kognitive Belastung für Entwickler und minimiert Fehler. 📖

Zusammenfassung häufiger Modellierungsfehler

| Fehlerkategorie | Hauptrisiko | Empfohlene Korrektur |

|---|---|---|

| Ambigue Kardinalität | Redundanz oder Datenbeschränkung | Definieren Sie 1:1, 1:N, M:N explizit |

| Fehlende Fremdschlüssel | Verwaiste Datensätze | Referenzielle Integrität durchsetzen |

| Schlechte Normalisierung | Aktualisierungs-/Einfügeanomalien | Wenden Sie die Regeln der 1NF, 2NF, 3NF an |

| Falsche Datentypen | Berechnungs- und Validierungsfehler | Geben Sie präzise Bereiche und Typen an |

| Rekursive Schleifen | Abfrage-Timeouts | Begrenzen Sie die Hierarchietiefe und prüfen Sie auf Zyklen |

| Schwache Primärschlüssel | Doppelte Datensätze | Stellen Sie eindeutig + NICHT NULL sicher |

| Inkonsistente Benennung | Integrationsfehler | Übernehmen Sie eine strenge Benennungsstandard |

Strategien für eine robuste ERD-Design 🛠️

Die Vermeidung dieser Fehler erfordert einen disziplinierten Ansatz. Es reicht nicht aus, einfach die Linien zu zeichnen; Sie müssen die Logik überprüfen. Hier sind Strategien, um sicherzustellen, dass Ihre Modelle einer scharfen Prüfung standhalten.

- Peer-Review:Lassen Sie einen anderen Architekten das Diagramm überprüfen. Frische Augen entdecken oft logische Lücken, die der Ersteller übersehen hat.

- Mock-Daten-Tests: Bevor die Implementierung erfolgt, füllen Sie eine Testdatenbank mit Beispiel-Daten. Versuchen Sie, die von Ihnen entworfenen Regeln zu verletzen. Sehen Sie nach, ob das System Sie daran hindert.

- Dokumentation:Erstellen Sie neben der ERD ein Datenwörterbuch. Erläutern Sie die Geschäftsregel hinter jeder Beziehung und jedem Constraint.

- Iteratives Design:Erwarten Sie nicht, dass die erste Version perfekt ist. Verfeinern Sie das Modell, während sich die Geschäftsanforderungen entwickeln.

Validierungstechniken vor der Implementierung 🧪

Sobald das ERD finalisiert ist, ist die Validierung der nächste kritische Schritt. Dieser Prozess stellt sicher, dass das Design korrekt in das physische Schema übersetzt wird.

- Skriptgenerierung:Verwenden Sie Tools, um SQL-Skripte aus dem Diagramm zu generieren. Überprüfen Sie das generierte Skript auf Syntaxfehler oder fehlende Einschränkungen.

- Überprüfung von Einschränkungen:Stellen Sie sicher, dass jeder Fremdschlüssel im Skript einem Primärschlüssel in der übergeordneten Tabelle entspricht.

- Indexanalyse:Stellen Sie sicher, dass Fremdschlüssel und eindeutige Einschränkungen für die Leistung indiziert sind.

- Überprüfung von Randfällen:Berücksichtigen Sie Nullwerte. Kann ein Pflichtfeld in Ihrer Gestaltung null sein? Wenn nicht, markieren Sie es ausdrücklich als NOT NULL.

Diese Phase erfasst Implementierungsfehler, die im visuellen Diagramm nicht sichtbar sind. Sie schließt die Lücke zwischen Theorie und Realität. 🔬

Pflege des Schemas im Laufe der Zeit 🔄

Die Datenbankgestaltung ist kein einmaliger Vorgang. Die Anforderungen ändern sich, und das Schema muss sich entwickeln, ohne die bestehende Datenintegrität zu beeinträchtigen. Beim Ändern des ERD sollten diese Richtlinien befolgt werden.

- Versionskontrolle:Führen Sie eine Historie der Schemaänderungen. Dadurch können Sie bei einer Änderung, die Fehler verursacht, zurückkehren.

- Abwärtskompatibilität:Wenn Sie Spalten hinzufügen, lassen Sie sie zunächst als nullable zu. Brechen Sie bestehende Abfragen nicht ab, die die neuen Daten nicht erwarten.

- Migrations-Skripte:Ändern Sie niemals eine Tabelle direkt in der Produktion, ohne ein Migrations-Skript. Skripte stellen sicher, dass die Änderung reproduzierbar und sicher ist.

- Kommunikation:Informieren Sie die Anwendungsteams über Schemaänderungen. Sie müssen ihren Code an die neue Struktur anpassen.

Indem Sie das ERD als lebendiges Dokument behandeln, stellen Sie sicher, dass die Datenintegrität während des gesamten Lebenszyklus der Software erhalten bleibt. Konsistenz ist der Schlüssel für langfristige Zuverlässigkeit. 📈

Umgang mit der Migration veralteter Daten 🔄

Manchmal müssen Sie Daten in eine neue Struktur migrieren, die besseren Integritätsregeln folgt. Dieser Prozess birgt spezifische Risiken.

- Datenbereinigung:Bereinigen Sie die Quelldaten vor der Migration. Entfernen Sie Doppelungen und beheben Sie Formatierungsfehler.

- Validierung der Zuordnung:Stellen Sie sicher, dass jedes Quellfeld einem gültigen Zielfeld mit dem richtigen Typ zugeordnet ist.

- Testen der Einschränkungen:Führen Sie die Integritätsbedingungen auf den migrierten Daten aus, bevor sie live geschaltet werden.

- Rückgängigmachungsplan:Haben Sie einen Plan, um zum alten System zurückzukehren, falls die Migration fehlschlägt oder Daten beschädigt.

Integritätsverstöße sind kostspielig zu beheben, nachdem sie bereitgestellt wurden. Ihre Verhinderung im Modellierungsstadium spart Zeit, Geld und Benutzervertrauen. Konzentrieren Sie sich auf Genauigkeit, Klarheit und Einhaltung der relationalen Theorie. Eine solide Grundlage unterstützt alle zukünftigen Entwicklungen. 🏛️