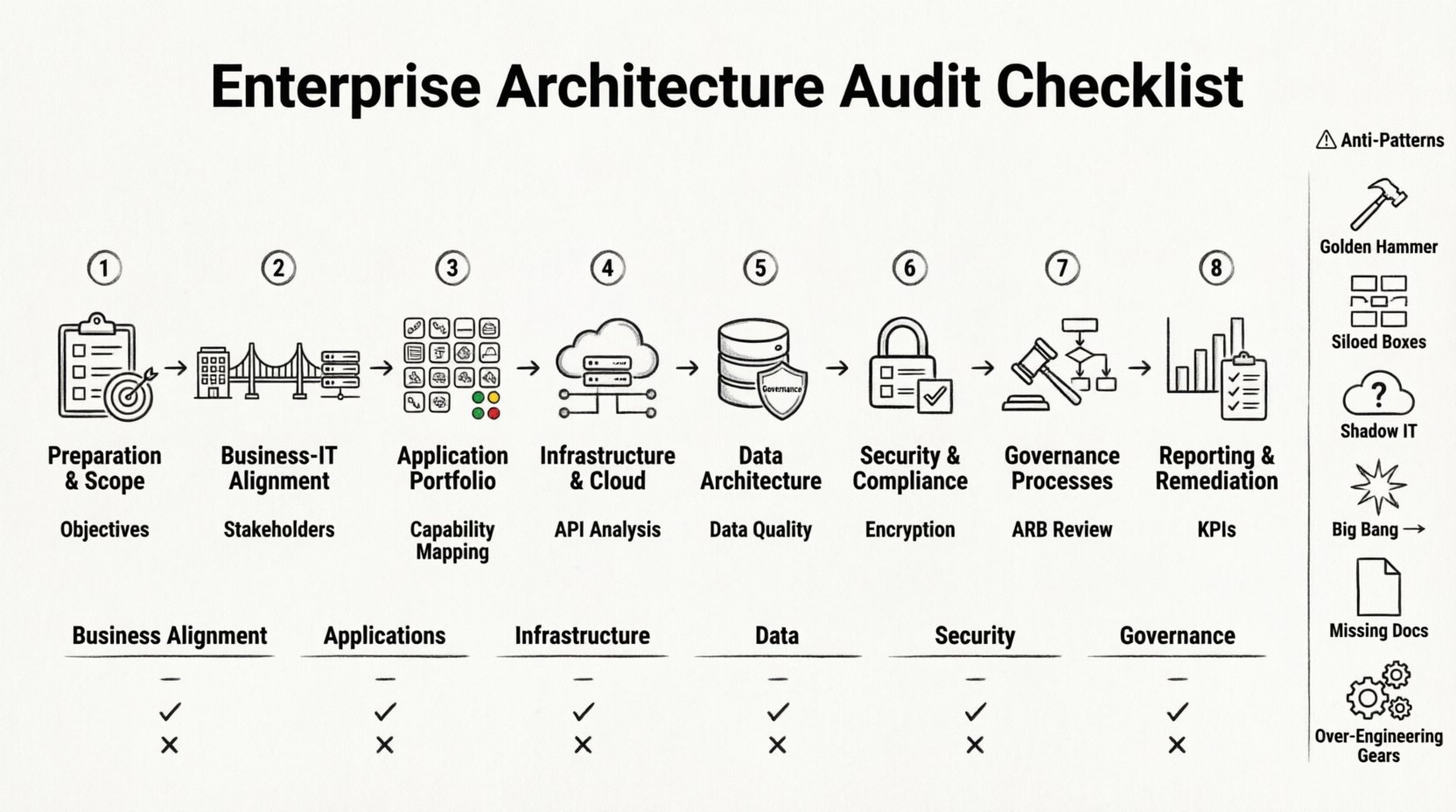

企业架构(EA)是组织结构、流程和技术的蓝图。随着时间推移,这一蓝图可能偏离既定战略,导致效率低下、技术债务累积以及与业务目标脱节。审计能够提供必要的可见性,以纠正这些偏差。本指南概述了一种严谨的流程,用于评估您当前的企业架构状况,而无需依赖特定供应商的工具。

有效的审计不仅仅是逐项核对。它需要深入考察治理、数据完整性、应用组合以及战略一致性。以下各节详细说明了全面评估您架构健康状况所需的关键组成部分。

🔍 第一阶段:准备与范围界定

在审查技术细节之前,您必须明确审计的边界。清晰的范围可防止范围蔓延,并确保利益相关者理解审计目标。

1.1 确定审计目标

- 战略对齐:确定架构是否支持当前的业务战略。

- 风险识别:识别单点故障或合规性缺口。

- 成本优化:识别冗余系统和不必要的维护成本。

- 现代化准备度:评估向新范式迁移的可行性。

1.2 识别利益相关方

动员组织内关键人员,以收集多元化的视角。

- 高管层:用于高层战略对齐和预算审批权。

- 业务部门负责人:以了解功能需求和痛点。

- IT管理层:CIO、CTO和架构师,用于评估技术可行性。

- 最终用户:以收集关于可用性和系统性能的反馈。

1.3 建立数据收集方法

采用定性与定量相结合的方法来收集证据。

- 文档审查:分析现有的架构图、标准和政策文件。

- 访谈:与关键人员开展结构化访谈。

- 调查:分发问卷以评估满意度和痛点。

- 系统日志:审查可用的性能指标和错误日志。

🎯 阶段2:业务与IT对齐

企业架构的主要目的是弥合业务需求与技术能力之间的差距。此处的不匹配是项目失败的最常见原因。

2.1 能力映射

将业务能力与支持性的应用程序和基础设施进行映射。

- 能力清单:列出所有关键业务职能(例如:订单管理、人力资源、供应链)。

- 应用映射:识别哪些系统支持每项能力。

- 识别差距:突出显示缺乏足够技术支持的能力。

- 识别冗余:找出由多个不同系统支持的能力。

2.2 流程架构审查

确保业务流程得到优化,并由IT环境提供支持。

- 流程流分析:追踪数据在业务流程中的流动。

- 自动化程度:评估所需的人工干预程度。

- 集成点:验证系统之间的交接是否顺畅或容易出错。

- 工作流效率:识别由架构限制引起的关键瓶颈。

2.3 战略路线图对比

将当前状态与预期的目标架构进行对比。

- 时间表遵守情况:检查迁移项目是否按计划进行。

- 功能一致性: 确保目标状态符合业务需求。

- 变更管理: 评估架构适应变化的能力。

💻 阶段3:应用组合评估

应用组合是技术环境的核心。此处的审计重点在于功能、维护情况和生命周期状态。

3.1 应用清单

创建所有正在使用的软件资产的完整清单。

- 许可证数量: 跟踪每个应用的活跃许可证数量。

- 供应商状态: 记录供应商的健康状况、支持状态以及路线图的可行性。

- 版本控制: 识别运行在过时或不受支持版本上的应用。

- 所有权: 为每个应用分配明确的所有权。

3.2 应用健康度指标

评估软件栈的技术健康状况。

- 可用性: 审查过去12个月的可用性统计数据。

- 性能: 分析响应时间和吞吐量指标。

- 缺陷率: 统计报告的缺陷和未解决的问题数量。

- 技术债务: 估算重构遗留代码所需的工作量。

3.3 互依赖性分析

了解应用之间的相互作用。

- API使用情况: 映射所有API端点及其使用者。

- 数据流:追踪系统间的数据流动。

- 故障传播:模拟中断,查看哪些系统受到影响。

- 共享依赖:识别造成瓶颈的共享数据库或服务。

🏛️ 阶段4:基础设施与云环境

基础设施为应用程序提供了基础。本部分评估支撑业务的物理和虚拟资源。

4.1 资源利用率

评估计算、存储和网络资源的效率。

- CPU 使用率:监控峰值和平均利用率。

- 存储增长:分析数据增长趋势和容量规划。

- 网络延迟:测量关键节点之间的延迟。

- 资源分配:审查资源分配的速度和准确性。

4.2 云策略

如果使用云服务,评估其采用背后的策略。

- 混合云与公有云:确定本地资源与云资源之间的平衡。

- 成本管理:审查云账单并识别浪费性支出。

- 可移植性:评估供应商锁定的风险。

- 弹性:检查多区域或多云冗余情况。

4.3 环境管理

确保开发、测试和生产环境之间的一致性。

- 环境一致性:验证测试环境是否与生产环境一致。

- 配置管理:检查是否具备标准化的配置基线。

- 部署流水线:评估构建和发布流程的自动化程度。

- 访问控制:审查环境访问权限。

📊 第五阶段:数据架构与治理

数据是一项关键资产。审计必须确保数据准确、可访问且安全。

5.1 数据质量

评估组织内数据的可靠性。

- 完整性:检查是否存在缺失的必填字段。

- 准确性:根据已知的准确数据源验证数据。

- 一致性:确保不同系统间数据的一致性。

- 及时性:评估数据在访问时的实时程度。

5.2 数据治理

审查管理数据的政策和流程。

- 所有权:为关键领域明确指定数据负责人。

- 标准:验证是否遵守命名规范和格式要求。

- 保留策略:检查是否符合法律和运营方面的保留规定。

- 访问管理:审查谁有权访问敏感数据。

5.3 数据集成

检查数据在孤岛之间如何流动。

- 集成模式:识别是否使用点对点或中心辐射型模型。

- 实时与批量:评估集成模式是否满足业务需求。

- 错误处理:审查处理集成故障的机制。

- 主数据管理:评估MDM解决方案的有效性。

🔒 第六阶段:安全与合规

安全必须嵌入架构之中,而不是事后补加。

6.1 身份与访问管理

审查用户和服务的身份验证与授权方式。

- 身份验证方法:评估身份验证机制的强度。

- 授权模型:检查是否存在基于角色或基于属性的访问控制。

- 权限提升:审查防止未经授权访问的控制措施。

- 会话管理:评估超时和会话安全性。

6.2 数据保护

确保数据在静态和传输过程中均受到保护。

- 加密:验证数据库和存储的加密标准。

- 传输:确保强制执行TLS等协议。

- 密钥管理:审查密钥生成和轮换的流程。

- 备份:定期测试恢复流程。

6.3 法规合规性

确保架构符合法律和行业要求。

- 行业标准:检查是否与ISO、NIST或其他框架保持一致。

- 数据隐私:验证是否符合GDPR、CCPA或类似法规。

- 审计追踪:确保日志记录必要的安全事件。

- 报告:评估生成合规报告的能力。

🛡️ 阶段7:治理与流程

架构治理确保架构以受控的方式演进。

7.1 架构评审委员会(ARB)

评估决策机构的有效性。

- 组成:确保业务和IT部门有充分的多样性代表。

- 会议频率:检查评审是否足够频繁地进行。

- 决策追踪:验证决策是否被记录并得到执行。

- 执行:评估拒绝不合规设计的权威性。

7.2 标准与原则

审查架构标准的存在性与采纳情况。

- 文档:确保标准已编写且可获取。

- 采纳率:衡量标准被遵循的频率。

- 演进: 检查标准是否定期更新。

- 执行工具: 尽可能识别自动化检查。

7.3 变更管理

分析实施架构变更的流程。

- 影响分析: 审查变更影响评估的严谨性。

- 审批流程: 确保需要适当的审批级别。

- 沟通: 检查利益相关者是否被告知变更。

- 回滚计划: 验证是否已定义回滚程序。

📝 阶段8:报告与整改

只有当审计发现能推动行动时,审计才有价值。

8.1 发现分类

根据严重性和影响对发现进行分组。

- 严重: 需立即采取行动(例如,安全漏洞)。

- 高: 重大风险或低效。

- 中: 中等风险或技术债务。

- 低: 微小改进或最佳实践建议。

8.2 整改规划

制定计划以解决已识别的问题。

- 优先级矩阵: 根据业务价值和工作量对修复措施进行排序。

- 资源分配: 将团队分配到具体的修复任务。

- 时间表: 为每个阶段设定现实的截止日期。

- 指标: 定义修复工作的成功标准。

8.3 持续监控

建立反馈回路以防止未来偏差。

- 关键绩效指标: 定义架构健康的关键绩效指标。

- 自动警报: 为合规违规情况设置通知。

- 定期审查: 安排定期的架构健康检查。

- 反馈渠道: 建立用户报告问题的机制。

📋 概要检查清单

| 类别 | 关键问题 | 状态 |

|---|---|---|

| 业务对齐 | IT 是否支持当前的业务目标? | 待处理 |

| 应用组合 | 所有应用是否都已记录并获得许可? | 待处理 |

| 基础设施 | 资源利用率是否已优化? | 待处理 |

| 数据架构 | 数据质量在各个系统中是否得到保持? | 待处理 |

| 安全 | 合规要求是否得到满足? | 待处理 |

| 治理 | ARB是否有效且得到执行? | 待处理 |

⚠️ 常见的反模式检测

在审计过程中,请留意这些常见的架构失败情况。

- 黄金锤子:过度依赖单一技术来解决所有问题。

- 孤岛系统:无法有效通信的应用程序。

- 影子IT:由业务部门部署的未经批准的系统。

- 大爆炸式迁移:试图一次性替换所有内容。

- 缺乏文档:知识仅存在于人们头脑中的系统。

- 过度设计:设计比实际需要更复杂的解决方案。

🚀 展望未来

架构审计并非一次性事件,而是一个评估、规划和改进的循环。通过遵循此检查清单,组织可以确保其技术环境保持稳健、敏捷,并与战略目标保持一致。目标并非完美,而是持续改进和降低风险。

从准备阶段开始,召集相关利益方,启动对企业架构的系统性评估。所获得的洞察将为构建更具韧性与效率的未来状态奠定基础。

请记住,审计的价值在于后续采取的行动。利用审计结果推动投资、优化流程,并提升组织的整体能力。健康的架构是一项战略资产,能够推动创新和运营卓越。

确保整改措施得到严格跟踪。若无后续跟进,审计将变成毫无实际影响的理论性练习。将所学经验融入IT组织的标准操作流程中,从而将架构文化融入团队的日常工作中。

最后,与业务部门保持透明沟通。用业务价值和风险的角度解释审计发现。当业务领导者理解架构现状时,他们就能在投资和优先事项上做出更明智的决策。这种对齐确保技术持续成为增长的催化剂,而非障碍。