Gdy architekci projektują modele danych, diagram relacji encji (ERD) pełni rolę podstawowego projektu. Nie jest to jedynie wizualne przedstawienie tabel i kolumn; jest to specyfikacja relacji, integralności i przepływu danych. Wśród najważniejszych elementów tej struktury znajdują się klucze obce. Choć często kojarzone wyłącznie z integralnością danych, ich wpływ sięga głęboko w metryki wydajności, efektywność przechowywania danych oraz szybkość wykonywania zapytań.

Ta analiza bada mechanizmy techniczne kluczy obcych w kontekście wydajności diagramu relacji encji. Zbadamy, jak te ograniczenia wpływają na strategie indeksowania, mechanizmy blokowania oraz ogólną skalowalność schematu bazy danych. Celem jest jasne zrozumienie zalet i wad związanych z definiowaniem relacji w modelu fizycznym.

Zrozumienie podstawowej funkcji kluczy obcych ⚙️

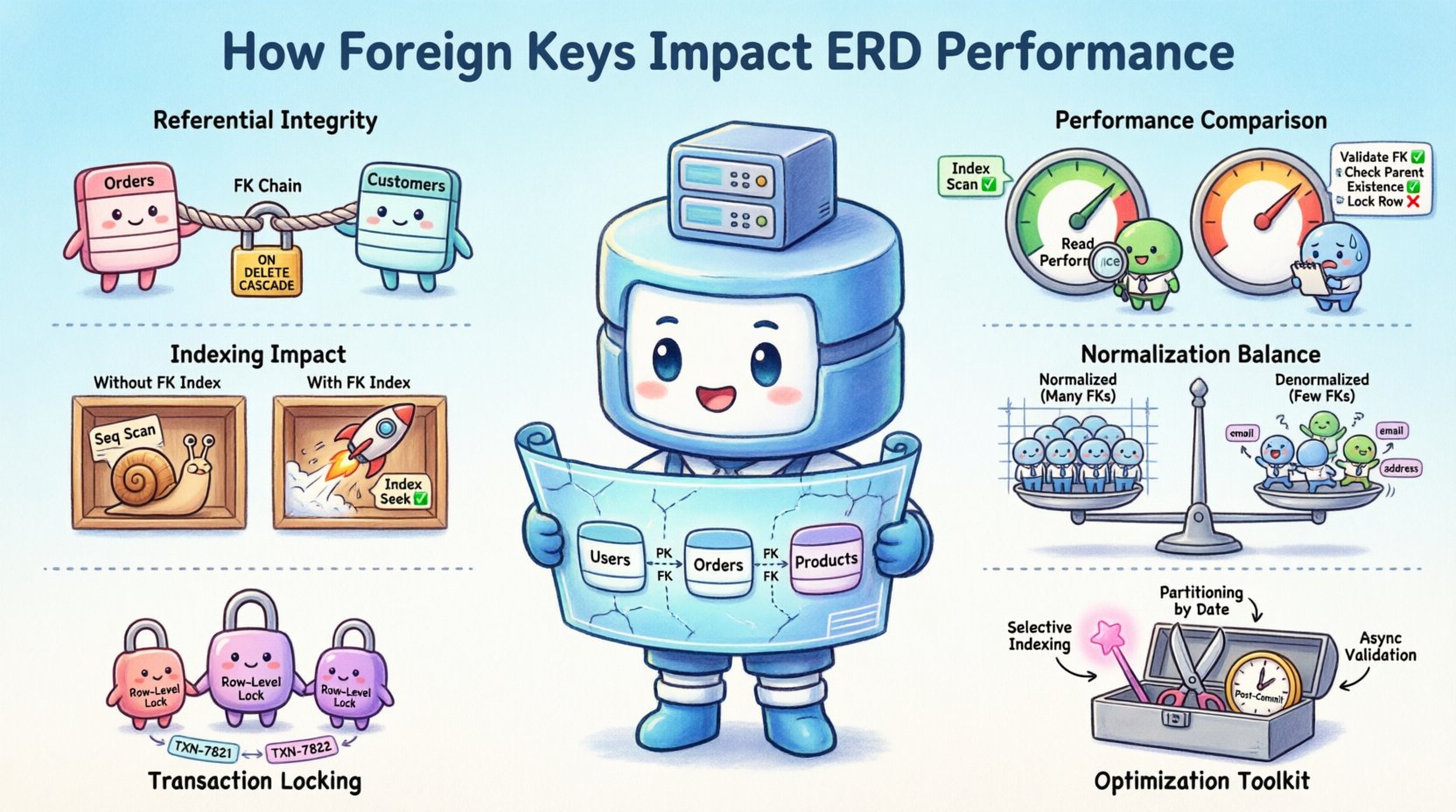

Klucz obcy to ograniczenie łączące kolumnę w jednej tabeli z kluczem głównym w innej. To połączenie zapewnia integralność referencyjną, gwarantując, że rekord w tabeli potomnej odpowiada istniejącemu rekordowi w tabeli nadrzędnej. Jednak implementacja tego ograniczenia wiąże się z kosztami obliczeniowymi.

Z punktu widzenia wydajności klucz obcy działa jak sygnał dla silnika bazy danych. Informuje on planistę zapytań o istnieniu relacji, co może wpływać na algorytmy łączenia. Jednocześnie wprowadza nadmiarowe obciążenie podczas modyfikacji danych.

- Operacje wstawiania: Gdy do tabeli potomnej dodawany jest nowy wiersz, silnik musi zweryfikować, czy odwoływany klucz nadrzędny istnieje.

- Operacje usuwania: Usunięcie wiersza z tabeli nadrzędnej może wymagać kaskadowych aktualizacji lub sprawdzeń zależnych rekordów w tabelach potomnych.

- Operacje aktualizacji: Zmiana klucza głównego w tabeli nadrzędnej wymaga aktualizacji każdego odwołania do klucza obcego w tabelach potomnych.

Te sprawdzenia nie są natychmiastowe. Wymagają mechanizmów blokowania, aby zapobiec warunkom wyścigu, gdy dwie transakcje próbują jednocześnie modyfikować powiązane dane. W rezultacie gęstość kluczy obcych w diagramie relacji encji bezpośrednio koreluje z złożonością zarządzania transakcjami.

Metryki wydajności: odczyt vs. zapis obciążeń 📊

Wydajność bazy danych rzadko jest jednolita we wszystkich operacjach. Klucze obce wpływają na obciążenia odczytu i zapisu w różny sposób. Zrozumienie tej różnicy jest kluczowe dla dopasowania projektu schematu.

1. Wydajność odczytu (wykonywanie zapytań)

Gdy zapytanie obejmuje łączenie dwóch tabel, obecność relacji klucza obcego może wspomóc optymalizator. Jeśli statystyki są utrzymywane, silnik może dokładniej oszacować liczność łączenia. Często prowadzi to do lepszych planów wykonywania.

- Optymalizacja łączenia: Planista zapytań może wybrać łączenie typu hash lub merge na podstawie znanych ograniczeń liczności.

- Używanie indeksów: Klucze obce często powodują tworzenie indeksów na kolumnach tabeli potomnej. Te indeksy przyspieszają wyszukiwanie podczas łączenia.

- Efektywność pamięci podręcznej: Poprawnie indeksowane klucze obce pozwalają na bardziej efektywne odczytywanie stron z pamięci, zmniejszając I/O dysku.

2. Wydajność zapisu (modyfikacja danych)

Zapisy to miejsce, gdzie klucze obce wprowadzają istotne opóźnienia. Każde wstawienie lub aktualizacja musi zweryfikować ograniczenie.

- Nadmiarowe koszty wyszukiwania: System musi przeszukać indeks tabeli nadrzędnej, aby potwierdzić istnienie klucza. To dodaje operację odczytu do każdego zapisu.

- Koszty kaskadowe: Jeśli włączone są kaskadowe usuwanie lub aktualizowanie, jedna operacja na rekordzie nadrzecznym może wyzwolić aktualizacje w wielu tabelach potomnych.

- Kontestacja blokowania: Klucze obce tworzą zależności między wierszami. Jeśli dwie transakcje próbują wstawić dane do tego samego rodzica, mogą wzajemnie się blokować, czekając na zakończenie sprawdzenia integralności.

Zależność indeksowania 🔗

Jednym z najczęściej popełnianych błędów jest przekonanie, że klucze obce automatycznie tworzą indeksy. W wielu silnikach baz danych nie jest to domyślne zachowanie. Jednak poleganie na kluczu obcym bez indeksu na kolumnie potomka jest wąskim gardłem wydajności.

Bez indeksu na kolumnie klucza obcego:

- Baza danych musi wykonać pełne skanowanie tabeli, aby zweryfikować istnienie klucza rodzica podczas wstawiania danych.

- Operacje łączenia między tabelą rodzicem a tabelą potomkiem będą znacznie wolniejsze, często wymagając użycia połączeń zagnieżdżonych pętli.

- Sprawdzanie integralności referencyjnej staje się kosztowne wraz ze wzrostem rozmiaru zbioru danych.

Z drugiej strony, dodanie indeksu do kolumny klucza obcego rozwiązuje te problemy, ale wprowadza własne koszty:

- Nadmiar pamięci dyskowej: Każdy indeks zużywa przestrzeń na dysku i pamięć.

- Spowolnienie zapisu: Za każdym razem, gdy wiersz jest wstawiany, aktualizowany lub usuwany, indeks musi zostać zmodyfikowany.

- Fragmentacja:W czasie indeksy mogą stać się fragmentowane, co wymaga operacji konserwacji.

Tabela: Wpływ indeksowania kluczy obcych

| Czynnik | Bez indeksu FK | Z indeksem FK |

|---|---|---|

| Prędkość wstawiania | Wolniejsze (sprawdzenie pełnego skanowania) | Szybsze (wyszukiwanie w indeksie) |

| Prędkość łączenia | Wolne (pętle zagnieżdżone) | Szybkie (łączenie haszowe/łączenie scalające) |

| Użycie pamięci | Niskie | Wyższe |

| Nadmiar aktualizacji | Niskie | Wysokie (konserwacja indeksu) |

Wizualizacja ERD i złożoność 🎨

ERD to narzędzie komunikacji między programistami, architektami i stakeholderami. Gęstość kluczy obcych wpływa na czytelność diagramu. Diagram z nadmierną ilością relacji może zakłócać główny przepływ danych.

1. Zgiełk wizualny

Gdy encja ma wiele kluczy obcych wychodzących lub przychodzących, linie je łączące powodują efekt „diagramu makaronowego”. Sprawia to, że trudno jest śledzić pochodzenie danych lub zrozumieć podstawowe zależności konkretnej encji.

- Przecięcia linii:Zbyt wiele relacji powoduje przecięcia linii, zmniejszając czytelność.

- Rozmiar węzła:Encje z dużą liczbą relacji wymagają większych prostokątów otaczających, co narusza symetrię układu.

- Czas interpretacji:Inżynierowie spędzają więcej czasu na rozszyfrowywaniu modelu niż na implementacji logiki.

2. Modele logiczne a fizyczne

Często konieczne jest rozróżnienie między logicznym ERD a fizycznym schematem. Model logiczny skupia się na zasadach biznesowych i relacjach. Model fizyczny skupia się na wydajności i implementacji.

- Poziom logiczny:Wszystkie relacje powinny być przedstawione, aby zapewnić zapisanie zasad biznesowych.

- Poziom fizyczny:Niektóre relacje mogą zostać usunięte lub zdenormalizowane w celu poprawy szybkości zapytań.

To rozdzielenie pozwala, by ERD pozostawał ważnym dokumentem biznesowym, podczas gdy podłożowa baza danych jest optymalizowana pod konkretne wzorce obciążenia.

Normalizacja i równowaga kluczy obcych ⚖️

Decyzja o normalizacji bazy danych wiąże się z wprowadzeniem kluczy obcych. Normalizacja zmniejsza nadmiarowość i zapewnia spójność danych. Jednak zwiększa liczbę połączeń wymaganych do pobrania danych.

Trzecia postać normalna (3NF)

W 3NF każdy atrybut niekluczowy zależy od całego klucza. Wynikiem jest schemat z wieloma tabelami i wieloma kluczami obcymi.

- Zalety:Minimalna duplikacja danych, spójne aktualizacje, mniejsze zużycie pamięci dla pól tekstowych.

- Wady:Złożone zapytania wymagające wielu połączeń, potencjalne spowolnienie wydajności w systemach o dużym obciążeniu odczytu.

Strategie zdenormalizacji

Dla aplikacji raportujących o wysokiej wydajności lub systemów o dużym obciążeniu odczytu, zdenormalizacja jest realistyczną strategią. Polega ona na usunięciu kluczy obcych i duplikacji danych.

- Widoki materializowane:Wyniki obliczone z góry, przechowywane jako tabele, zmniejszają potrzebę połączeń.

- Kolumny nadmiarowe: Przechowywanie nazwy kategorii bezpośrednio w tabeli transakcji unika potrzeby łączenia z tabelą kategorii.

- Zalety i wady:Zrezygnujesz z wydajności zapisu i zwiększasz zużycie pamięci, aby uzyskać szybsze odczytywanie.

Tabela: Normalizacja wobec wydajności

| Aspekt | Normalizowana (wiele kluczy obcych) | Nienormalizowana (mało kluczy obcych) |

|---|---|---|

| Integralność danych | Wysoka (zapewniona przez klucz obcy) | Niska (wymagane ręczne sprawdzenia) |

| Złożoność zapytań | Wysoka (wiele łączeń) | Niska (jedna tabela) |

| Prędkość zapisu | Szybsza (mniejsza nadmiarowość) | Wolniejsza (aktualizacja wszystkich kopii) |

| Prędkość odczytu | Wolniejsza | Szybsza |

Zrównoleglanie i mechanizmy blokowania 🔒

Klucze obce wprowadzają specyficzny rodzaj zachowania blokowania znanego jako blokowanie predykatu lub blokowanie przerw w niektórych silnikach baz danych. Gdy transakcja modyfikuje wiersz odnosi się do klucza obcego, musi zablokować nie tylko zmieniany wiersz, ale potencjalnie również wiersz nadrzędny.

1. Zawieszenia

Schematy silnie połączone z wieloma kluczami obcymi są podatne na zawieszenia. Może to się zdarzyć, gdy dwie transakcje posiadają blokady na zasobach, które potrzebuje druga.

- Scenariusz: Transakcja A aktualizuje tabelę nadrzędna X. Transakcja B aktualizuje tabelę podrzędną Y odnoszącą się do X.

- Konflikt: Jeśli obie transakcje spróbują zablokować zasób drugiej w różnych kolejnościach, system zatrzymuje obie.

2. Szczegółowość

Silniki baz danych często blokują na poziomie wiersza. Jednak ograniczenia kluczy obcych mogą wymusić blokowanie na poziomie indeksu. Jeśli indeks jest przeszukiwany w celu weryfikacji klucza obcego, cały zakres indeksu może zostać zablokowany.

- Skutki: Systemy o wysokiej konkurencyjności mogą doświadczać zmniejszonej przepustowości, jeśli sprawdzanie kluczy obcych blokuje inne transakcje.

- Zmniejszenie ryzyka:Ostrożne porządkowanie transakcji oraz zapewnienie, że indeksy są dopasowane do wzorców zapytań, może zmniejszyć zawieszenie.

Nadmiarowe zużycie pamięci magazynowania i zużycie pamięci operacyjnej 💾

Każda kolumna klucza obcego zużywa pamięć. Choć pojedyncza liczba całkowita lub UUID może wydawać się mała, to w systemie z miliardami rekordów to się kumuluje.

1. Typy danych i dopasowanie

Typ danych klucza obcego musi odpowiadać typowi klucza głównego. Jeśli klucz główny jest kluczem złożonym (wiele kolumn), to klucz obcy również musi być złożony.

- Klucze złożone: Zwiększają znacznie rozmiar indeksu. Indeks klucza obcego złożonego może być znacznie większy niż indeks jednokolumnowy.

- Możliwość wartości NULL: Jeśli klucz obcy pozwala na wartości NULL, silnik przechowywania musi obsługiwać bitmapę wartości NULL, co dodaje niewielkie obciążenie.

2. Użycie pamięci

Indeksy znajdują się w pamięci podczas wykonywania zapytań. Duża liczba kluczy obcych z odpowiadającymi im indeksami może wyczerpać dostępne pamięci bufora.

- Zanieczyszczenie pamięci podręcznej: Dostępne dane są wypychane z pamięci, aby zwolnić miejsce dla struktur indeksów.

- Użycie pamięci wymiany: Jeśli pamięci jest niewystarczająco, system może przeprowadzać wymianę na dysk, co znacznie spowalnia wydajność.

Strategie optymalizacji wydajności ERD 🚀

Aby utrzymać zdrowy balans między integralnością a szybkością, podczas fazy projektowania należy zastosować konkretne strategie.

1. Wybierane indeksowanie

Nie indeksuj każdego klucza obcego bezmyślnie. Analizuj wzorce zapytań.

- Częste łączenia: Jeśli dwie tabele są często łączone, indeksuj klucz obcy.

- Rzadkie relacje: Jeśli relacja jest rzadko zapytywana, koszt indeksowania może przewyższać korzyści.

2. Partycjonowanie

Partycjonowanie dużych tabel może ograniczyć sprawdzanie kluczy obcych do określonych segmentów danych.

- Partycjonowanie zakresowe: Podziel dane według zakresu dat lub ID.

- Skutki:Zmniejsza rozmiar indeksu, który musi być przeszukany podczas sprawdzania integralności.

3. Weryfikacja asynchroniczna

W niektórych systemach o wysokim przepływie, ściśle zachowana integralność referencyjna jest wymuszana asynchronicznie.

- Proces:Dane są wstawiane bez natychmiastowej weryfikacji kluczy obcych.

- Oczyszczanie:Zadanie w tle weryfikuje i okresowo czyści niepotrzebne rekordy.

- Zalety:Zdecydowanie poprawia wydajność zapisu kosztem tymczasowej niezgodności danych.

Typowe pułapki do unikania ⚠️

Nawet doświadczeni architekci mogą trafić w pułapki podczas projektowania ERD z intensywnym wykorzystaniem kluczy obcych.

- Łączne relacje:Długie łańcuchy kluczy obcych (A → B → C → D) sprawiają, że zapytania są głębokie i trudne do zoptymalizowania.

- Klucze odnoszące się do samego siebie:Tabela odnosząca się do samej siebie (np. Pracownik → Kierownik) może skomplikować zapytania rekurencyjne i strategie indeksowania.

- Szerokie klucze główne:Używanie klucza głównego z wielu kolumn zmusza klucz obcy do bycia szerokim, co powiększa wszystkie indeksy dzieci.

- Ignorowanie statystyk:Jeśli silnik bazy danych nie ma aktualnych statystyk dotyczących kolumn kluczy obcych, planista zapytań może wybrać słabe plany wykonania.

Przyszłościowe zabezpieczenie schematu 🔮

Projektowanie pod kątem obecnej wydajności jest istotne, ale skalowalność wymaga przewidywania. Klucze obce mogą stać się węzłami zawieszenia, gdy objętość danych rośnie wykładniczo.

1. Skalowanie poziome

Przy przenoszeniu do bazy danych rozproszonych, ograniczenia kluczy obcych stają się trudne do zarządzania.

- Fragmentacja (sharding):Klucze obce obejmujące fragmenty są trudne do utrzymania bez centralnego koordynowania.

- Spójność:Zachowanie właściwości ACID między węzłami z zależnościami kluczy obcych wymaga skomplikowanych protokołów.

2. Ewolucja schematu

Wraz z zmianą wymagań, relacje mogą wymagać zmian.

- Modyfikowanie kluczy: Zmiana ograniczenia klucza obcego na dużej tabeli może zablokować tabelę na długie okresy.

- Migracja: Narzędzia używane do migracji schematu muszą obsługiwać zależności kluczy obcych, aby uniknąć uszkodzenia danych produkcyjnych.

Podsumowanie kluczowych rozważań 📝

Decyzja o uwzględnieniu kluczy obcych w diagramie ER nie jest binarna. Jest to obliczenie potrzeb integralności w stosunku do kosztów wydajności.

- Integralność: Klucze obce są podstawowym mechanizmem automatycznego stosowania reguł danych.

- Wydajność: Powodują nadmiarowe obciążenie operacji zapisu i wymagają utrzymania indeksów.

- Projektowanie: Czysty diagram ER ułatwia komunikację, ale gęsty diagram ER może wskazywać na nadmierną normalizację.

- Optymalizacja: Indeksowanie, partycjonowanie i denormalizacja to narzędzia do zarządzania wpływem kluczy obcych.

Analizując specyficzne obciążenie aplikacji, architekci mogą określić optymalną gęstość kluczy obcych. Celem jest schemat wystarczająco wytrzymały, aby zapobiegać błędom, ale wystarczająco elastyczny, aby obsługiwać przetwarzanie danych o wysokiej prędkości.

Skuteczny projekt bazy danych wymaga ciągłego monitorowania. Gdy wzorce danych się zmieniają, profil wydajności kluczy obcych również się zmienia. Regularne przeglądy planów wykonania i statystyk blokad zapewniają, że diagram relacji encji pozostaje dokładnym odzwierciedleniem zachowania systemu w czasie.