Lorsque les architectes conçoivent des modèles de données, le diagramme d’entités-relations (ERD) sert de plan fondamental. Il ne s’agit pas simplement d’une représentation visuelle des tables et des colonnes ; il s’agit d’une spécification des relations, de l’intégrité et du flux. Parmi les composants les plus critiques de cette structure figurent les clés étrangères. Bien qu’elles soient souvent associées uniquement à l’intégrité des données, leur impact s’étend profondément aux métriques de performance, à l’efficacité du stockage et à la vitesse d’exécution des requêtes.

Cette analyse explore les mécanismes techniques des clés étrangères dans le contexte des performances des ERD. Nous examinerons comment ces contraintes influencent les stratégies d’indexation, les mécanismes de verrouillage et la scalabilité globale du schéma de base de données. L’objectif est de fournir une compréhension claire des compromis impliqués lors de la définition des relations dans un modèle physique.

Comprendre la fonction fondamentale des clés étrangères ⚙️

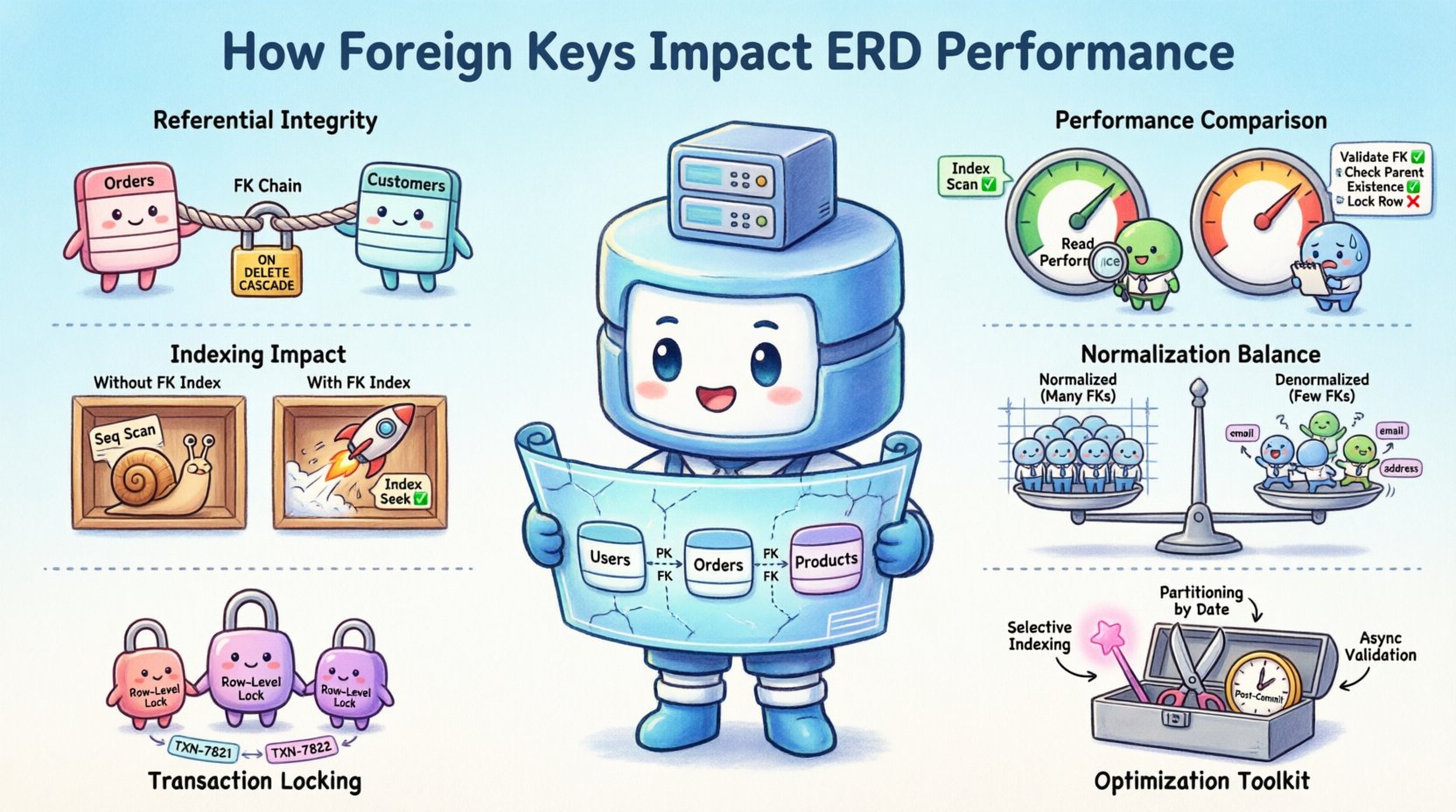

Une clé étrangère est une contrainte qui lie une colonne d’une table à la clé primaire d’une autre. Ce lien impose l’intégrité référentielle, garantissant qu’un enregistrement dans la table enfant correspond à un enregistrement existant dans la table parente. Toutefois, la mise en œuvre de cette contrainte entraîne des coûts computationnels.

Du point de vue des performances, la clé étrangère agit comme un signal pour le moteur de base de données. Elle informe le planificateur de requêtes de l’existence d’une relation, ce qui peut influencer les algorithmes de jointure. Mais elle introduit également une surcharge lors de la manipulation des données.

- Opérations d’insertion : Lorsqu’une nouvelle ligne est ajoutée à une table enfant, le moteur doit vérifier que la clé parente référencée existe.

- Opérations de suppression : La suppression d’une ligne dans une table parente peut nécessiter des mises à jour en cascade ou des vérifications sur les enregistrements enfants dépendants.

- Opérations de mise à jour : Modifier une clé primaire dans une table parente nécessite de mettre à jour chaque référence de clé étrangère dans les tables enfants.

Ces vérifications ne sont pas instantanées. Elles nécessitent des mécanismes de verrouillage pour éviter les conditions de course où deux transactions tentent de modifier des données liées simultanément. En conséquence, la densité des clés étrangères dans un ERD est directement corrélée à la complexité de la gestion des transactions.

Métriques de performance : charges de lecture versus charges d’écriture 📊

Les performances d’une base de données sont rarement uniformes sur toutes les opérations. Les clés étrangères impactent les charges de lecture et d’écriture de manière différente. Comprendre cette distinction est crucial pour ajuster la conception du schéma.

1. Performances de lecture (exécution des requêtes)

Lorsqu’une requête implique une jointure entre deux tables, la présence d’une relation de clé étrangère peut aider l’optimiseur. Si les statistiques sont maintenues, le moteur peut estimer la cardinalité de la jointure de manière plus précise. Cela conduit souvent à de meilleurs plans d’exécution.

- Optimisation des jointures : Le planificateur de requêtes peut choisir des jointures par hachage ou des jointures par fusion en fonction des contraintes de cardinalité connues.

- Utilisation des index : Les clés étrangères entraînent souvent la création d’index sur les colonnes de la table enfant. Ces index accélèrent les recherches lors des jointures.

- Efficacité du cache : Les clés étrangères correctement indexées permettent des lectures de pages plus efficaces en mémoire, réduisant ainsi les accès disque.

2. Performances d’écriture (manipulation des données)

Les écritures sont là où les clés étrangères introduisent une latence significative. Chaque insertion ou mise à jour doit valider la contrainte.

- Surcharge de recherche : Le système doit rechercher l’index de la table parente pour confirmer l’existence de la clé. Cela ajoute une opération de lecture à chaque écriture.

- Coûts en cascade : Si les suppressions ou mises à jour en cascade sont activées, une seule action sur un enregistrement parent peut déclencher des mises à jour sur plusieurs tables enfants.

- Contestation de verrouillage : Les clés étrangères créent des dépendances entre les lignes. Si deux transactions tentent d’insérer dans le même parent, elles peuvent s’empêcher mutuellement en attendant que la vérification d’intégrité soit terminée.

La relation d’indexation 🔗

L’une des idées fausses les plus courantes est que les clés étrangères créent automatiquement des index. Dans de nombreux moteurs de base de données, ce n’est pas le comportement par défaut. Toutefois, compter sur une clé étrangère sans index sur la colonne enfant constitue un goulot d’étranglement des performances.

Sans index sur la colonne de clé étrangère :

- La base de données doit effectuer un balayage complet de la table pour vérifier l’existence de la clé parente lors des insertions.

- Les opérations de jointure entre les tables parente et enfant seront considérablement plus lentes, souvent en recourant aux jointures en boucle imbriquée.

- Les vérifications d’intégrité référentielle deviennent coûteuses à mesure que les données augmentent.

Inversement, l’ajout d’un index à la colonne de clé étrangère résout ces problèmes, mais introduit ses propres coûts :

- Surcharge de stockage : Chaque index consomme de l’espace disque et de la mémoire.

- Ralentissement des écritures : Chaque fois qu’une ligne est insérée, mise à jour ou supprimée, l’index doit être modifié.

- Fragmentation : Au fil du temps, les index peuvent devenir fragmentés, nécessitant des opérations de maintenance.

Tableau : Impact de l’indexation des clés étrangères

| Facteur | Sans index de clé étrangère | Avec index de clé étrangère |

|---|---|---|

| Vitesse d’insertion | Plus lent (vérification par balayage complet) | Plus rapide (recherche dans l’index) |

| Vitesse de jointure | Lent (boucles imbriquées) | Rapide (jointure par hachage/fusion) |

| Utilisation du stockage | Faible | Plus élevé |

| Surcharge de mise à jour | Faible | Élevé (maintenance de l’index) |

Visualisation des diagrammes ER et complexité 🎨

Un diagramme ER est un outil de communication entre développeurs, architectes et parties prenantes. La densité des clés étrangères affecte la lisibilité du diagramme. Un diagramme encombré de relations excessives peut masquer le flux de données principal.

1. Encombrement visuel

Lorsqu’une entité possède de nombreuses clés étrangères sortantes ou entrantes, les lignes qui les relient produisent un effet de « diagramme spaghetti ». Cela rend difficile le suivi de l’origine des données ou la compréhension des dépendances principales d’une entité spécifique.

- Croisements de lignes : Trop de relations entraînent des croisements de lignes, réduisant la clarté.

- Taille des nœuds : Les entités ayant un grand nombre de relations nécessitent des boîtes englobantes plus grandes, perturbant la symétrie du layout.

- Temps d’interprétation : Les ingénieurs passent plus de temps à décrypter le modèle qu’à implémenter la logique.

2. Modèles logiques vs. modèles physiques

Il est souvent nécessaire de distinguer le diagramme ER logique du schéma physique. Le modèle logique se concentre sur les règles métier et les relations. Le modèle physique se concentre sur les performances et l’implémentation.

- Niveau logique :Toutes les relations doivent être représentées pour garantir que les règles métier sont bien capturées.

- Niveau physique :Certaines relations peuvent être supprimées ou dénormalisées pour améliorer la vitesse des requêtes.

Cette séparation permet au diagramme ER de rester un document métier valide tout en optimisant la base de données sous-jacente pour des modèles de charge spécifiques.

Normalisation et équilibre des clés étrangères ⚖️

La décision de normaliser une base de données implique l’introduction de clés étrangères. La normalisation réduit la redondance et garantit la cohérence des données. Toutefois, elle augmente le nombre de jointures nécessaires pour récupérer les données.

Troisième forme normale (3NF)

En 3NF, chaque attribut non clé dépend de toute la clé. Cela donne un schéma avec de nombreuses tables et de nombreuses clés étrangères.

- Avantages :Minimisation de la duplication des données, mises à jour cohérentes, stockage réduit pour les champs texte.

- Inconvénients :Requêtes complexes nécessitant plusieurs jointures, dégradation potentielle des performances sur les systèmes fortement en lecture.

Stratégies de dénormalisation

Pour les rapports à haute performance ou les applications fortement en lecture, la dénormalisation est une stratégie viable. Elle consiste à supprimer les clés étrangères et à dupliquer les données.

- Vues matérialisées :Les résultats pré-calculés stockés sous forme de tables réduisent le besoin de jointures.

- Colonnes redondantes : Le stockage du nom d’une catégorie directement dans la table des transactions évite une jointure vers la table des catégories.

- Compromis : Vous sacrifiez les performances d’écriture et augmentez le stockage pour gagner en vitesse de lecture.

Tableau : Normalisation vs. Performance

| Aspect | Normalisée (nombreux FK) | Dénormalisée (peu de FK) |

|---|---|---|

| Intégrité des données | Élevée (assurée par les FK) | Faible (vérifications manuelles nécessaires) |

| Complexité des requêtes | Élevée (multiples jointures) | Faible (table unique) |

| Vitesse d’écriture | Plus rapide (moins de redondance) | Plus lent (mise à jour de toutes les copies) |

| Vitesse de lecture | Plus lent | Plus rapide |

Mécanismes de concurrence et de verrouillage 🔒

Les clés étrangères introduisent un type spécifique de comportement de verrouillage appelé verrouillage de prédicat ou verrouillage de plage dans certains moteurs de base de données. Lorsqu’une transaction modifie une ligne référencée par une clé étrangère, elle doit verrouiller non seulement la ligne modifiée, mais potentiellement aussi la ligne parente.

1. Interblocages

Les schémas fortement connectés avec de nombreuses clés étrangères sont sujets aux interblocages. Cela se produit lorsque deux transactions détiennent des verrous sur des ressources dont l’autre a besoin.

- Scénario : La transaction A met à jour la table parente X. La transaction B met à jour la table enfant Y référençant X.

- Conflit : Si les deux transactions tentent de verrouiller les ressources de l’autre dans des ordres différents, le système met les deux en pause.

2. Granularité

Les moteurs de base de données verrouillent souvent au niveau des lignes. Toutefois, les contraintes de clés étrangères peuvent forcer des verrous au niveau de l’index. Si un index est parcouru pour vérifier une clé étrangère, toute la plage de l’index peut être verrouillée.

- Impact : Les systèmes à haute concurrence peuvent connaître une réduction du débit si les vérifications de clés étrangères bloquent d’autres transactions.

- Atténuation : Un ordonnancement soigneux des transactions et la garantie que les index sont alignés avec les modèles de requêtes peuvent réduire la contention.

Surcharge de stockage et empreinte mémoire 💾

Chaque colonne de clé étrangère consomme de l’espace de stockage. Bien qu’un entier unique ou un UUID puisse sembler petit, dans un système comptant des milliards d’enregistrements, cela s’accumule.

1. Types de données et alignement

Le type de données de la clé étrangère doit correspondre à celui de la clé primaire. Si la clé primaire est composite (plusieurs colonnes), la clé étrangère doit également être composite.

- Clés composées : Elles augmentent considérablement la taille de l’index. Un index de clé étrangère composé peut être beaucoup plus grand qu’un index sur une seule colonne.

- Nullabilité : Si la clé étrangère autorise les valeurs nulles, le moteur de stockage doit gérer la carte binaire des valeurs nulles, ce qui ajoute une légère surcharge.

2. Utilisation de la mémoire

Les index résident en mémoire pendant l’exécution des requêtes. Un grand nombre de clés étrangères accompagnées de leurs index correspondants peut épuiser la mémoire disponible du pool de tampon.

- Pollution du cache : Les données fréquemment consultées sont déplacées hors de la mémoire pour faire de la place aux structures d’index.

- Utilisation du swap : Si la mémoire est insuffisante, le système peut passer à l’échange sur disque, ralentissant considérablement les performances.

Stratégies d’optimisation pour les performances du schéma ER 🚀

Pour maintenir un équilibre sain entre intégrité et vitesse, des stratégies spécifiques doivent être appliquées pendant la phase de conception.

1. Indexation sélective

Ne pas indexer chaque clé étrangère aveuglément. Analysez les modèles de requêtes.

- Jointures à fréquence élevée : Si deux tables sont fréquemment jointes, indexez la clé étrangère.

- Relations peu fréquentes : Si une relation est rarement interrogée, la surcharge de l’index peut dépasser ses avantages.

2. Partitionnement

Le partitionnement des grandes tables permet d’isoler les vérifications de clés étrangères à des segments de données spécifiques.

- Partitionnement par plage : Divisez les données par plage de date ou d’ID.

- Impact :Réduit la taille de l’index qui doit être analysé lors des vérifications d’intégrité.

3. Validation asynchrone

Dans certains systèmes à haut débit, une intégrité référentielle stricte est appliquée de manière asynchrone.

- Processus :Les données sont insérées sans vérification immédiate des clés étrangères.

- Nettoyage :Un travail en arrière-plan valide et nettoie périodiquement les enregistrements orphelins.

- Avantage :Améliore considérablement les performances d’écriture au prix d’une incohérence de données temporaire.

Péchés courants à éviter ⚠️

Même les architectes expérimentés peuvent tomber dans des pièges lors de la conception de modèles entité-relation avec une utilisation intensive des clés étrangères.

- Relations en chaîne :De longues chaînes de clés étrangères (A → B → C → D) rendent les requêtes profondes et difficiles à optimiser.

- Clés auto-référentielles :Une table qui se réfère à elle-même (par exemple, Employé → Responsable) peut compliquer les requêtes récursives et les stratégies d’indexation.

- Clés primaires étendues :Utiliser une clé primaire à plusieurs colonnes oblige la clé étrangère à être large, ce qui gonfle tous les index enfants.

- Ignorer les statistiques :Si le moteur de base de données manque de statistiques à jour sur les colonnes de clés étrangères, le planificateur de requêtes peut choisir des plans d’exécution médiocres.

Préparer votre schéma pour l’avenir 🔮

Concevoir pour les performances actuelles est essentiel, mais l’évolutivité exige une vision d’ensemble. Les clés étrangères peuvent devenir des goulets d’étranglement à mesure que le volume de données croît exponentiellement.

1. Mise à l’échelle horizontale

Lors du passage à une base de données distribuée, les contraintes de clés étrangères deviennent complexes.

- Fractionnement (sharding) :Les clés étrangères qui s’étendent sur plusieurs shards sont difficiles à maintenir sans coordination centrale.

- Consistance :Maintenir les propriétés ACID sur des nœuds avec des dépendances de clés étrangères exige des protocoles complexes.

2. Évolution du schéma

À mesure que les exigences évoluent, les relations peuvent nécessiter des modifications.

- Modification des clés : Modifier une contrainte de clé étrangère sur une grande table peut bloquer la table pendant de longues périodes.

- Migration : Les outils utilisés pour les migrations de schéma doivent gérer les dépendances des clés étrangères afin d’éviter de corrompre les données de production.

Résumé des considérations principales 📝

La décision d’inclure des clés étrangères dans un diagramme entité-association n’est pas binaire. C’est un calcul entre les besoins d’intégrité et les coûts liés à la performance.

- Intégrité : Les clés étrangères sont le mécanisme principal pour appliquer automatiquement les règles de données.

- Performance : Elles introduisent une surcharge sur les écritures et nécessitent une maintenance des index.

- Conception : Un ERD clair facilite la communication, mais un ERD dense peut indiquer une sur-normalisation.

- Optimisation : L’indexation, la partitionnement et la dénormalisation sont des outils pour gérer l’impact des clés étrangères.

En analysant la charge spécifique de l’application, les architectes peuvent déterminer la densité optimale des clés étrangères. L’objectif est un schéma suffisamment robuste pour prévenir les erreurs, mais assez souple pour gérer le traitement de données à haute vitesse.

Une conception efficace des bases de données exige un suivi continu. Au fur et à mesure que les modèles de données évoluent, le profil de performance des clés étrangères changera. Un examen régulier des plans d’exécution et des statistiques de verrouillage garantit que le diagramme entité-association reste une représentation fidèle du comportement du système au fil du temps.