Concevoir une structure de base de données robuste commence par un plan précis. Le diagramme de relation d’entité (ERD) sert de plan directeur pour la manière dont les données seront stockées, liées et accessibles. Cependant, même les architectes expérimentés peuvent introduire des erreurs subtiles pendant la phase de modélisation. Ces erreurs se manifestent souvent plus tard sous forme de violations critiques de l’intégrité des données. Lorsque l’intégrité des données échoue, la fiabilité de toute l’application est compromise. 🛑

L’intégrité des données fait référence à l’exactitude, à la cohérence et à la fiabilité des données stockées dans une base de données. Elle garantit que les informations restent inchangées et valides tout au long de leur cycle de vie. Un ERD bien conçu prévient les anomalies telles que les enregistrements orphelins, les entrées en double et les valeurs incohérentes. Ce guide examine les oublis de modélisation les plus fréquents qui compromettent ces protections. Nous explorerons les implications techniques de chaque erreur et décrirons comment les corriger. 🔍

Comprendre l’intégrité des données dans la conception des bases de données 🏗️

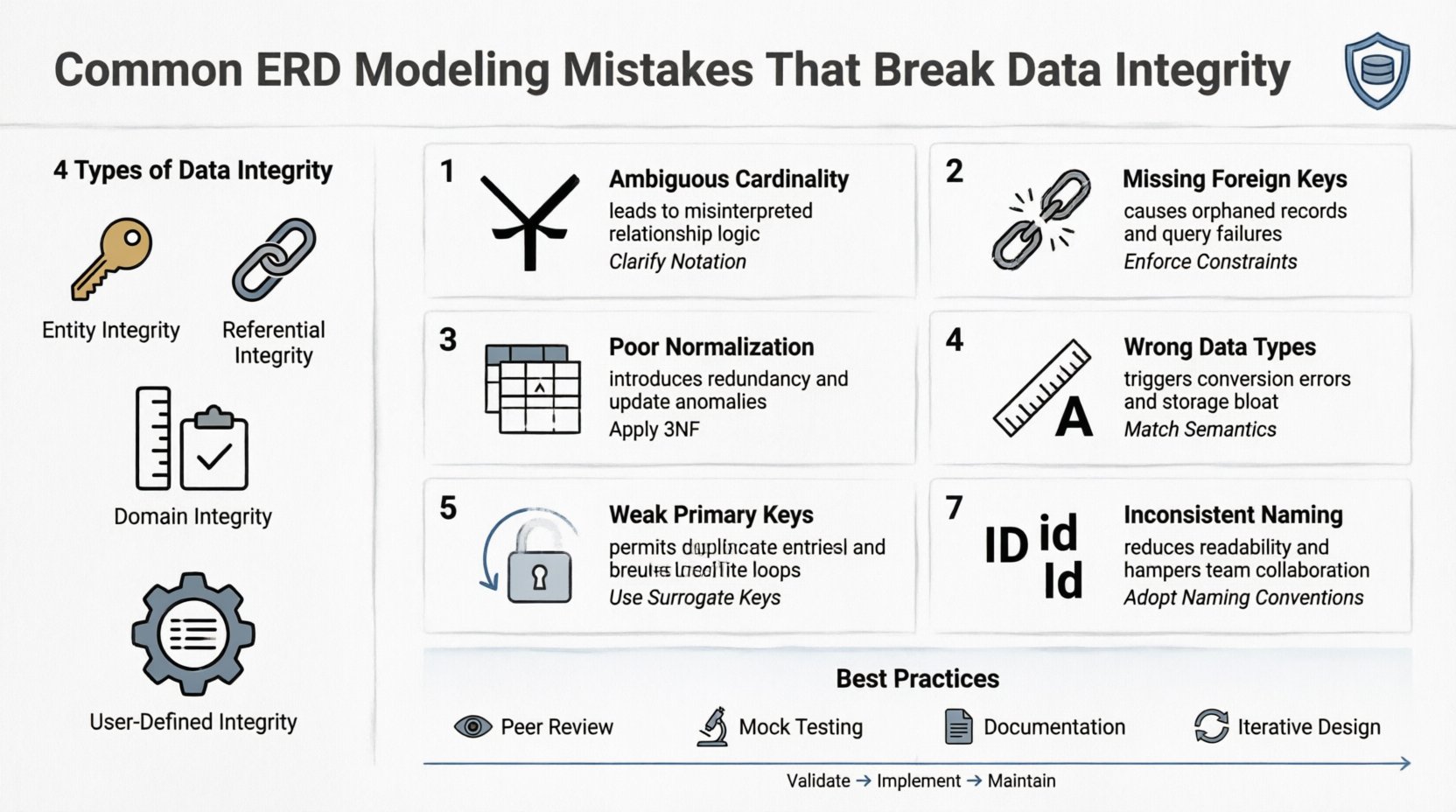

Avant de plonger dans des erreurs spécifiques, il est essentiel de définir ce que signifie l’intégrité dans ce contexte. L’intégrité des données ne consiste pas seulement à prévenir les plantages ; elle vise à maintenir des règles logiques. Il existe quatre types principaux d’intégrité que doit supporter un ERD :

- Intégrité des entités : Assure que chaque table dispose d’une clé primaire unique. Aucune valeur nulle n’est autorisée dans la colonne de clé primaire.

- Intégrité référentielle : Maintient la cohérence entre les tables. Une clé étrangère doit correspondre à une clé primaire dans la table parente ou être nulle.

- Intégrité de domaine : Définit les entrées valides pour une colonne spécifique, telles que les types de données, la longueur et les contraintes de plage.

- Intégrité définie par l’utilisateur : Règles métier spécifiques à l’organisation, telles que des limites d’âge ou des codes d’état.

Lorsque l’ERD ne reflète pas ces règles, le moteur de base de données ne peut pas les appliquer automatiquement. Cela oblige les développeurs à écrire du code au niveau de l’application pour vérifier les erreurs, ce qui est souvent plus lent et moins fiable. Un diagramme correct agit comme un contrat entre la structure des données et la logique de l’application. 🤝

Erreur 1 : Relations de cardinalité ambiguës 🔄

L’une des erreurs les plus fréquentes consiste à définir des relations sans cardinalité claire. La cardinalité définit la relation numérique entre les entités dans une relation. Elle précise si une instance d’une entité est liée à une, plusieurs ou aucune instance d’une autre entité.

Le problème

Les modélisateurs dessinent souvent une ligne entre deux entités sans préciser la direction ou le nombre. Par exemple, lier un Client à un Commande sans préciser si un client peut avoir plusieurs commandes. Si la relation est traitée comme une à une (1:1) alors qu’elle devrait être une à plusieurs (1:N), les données sont restreintes. À l’inverse, traiter une relation 1:1 comme 1:N introduit une redondance.

La conséquence

- Redondance des données : Si une relation 1:1 est modélisée comme 1:N, vous pouvez finir par stocker les détails du client dans plusieurs enregistrements de commande.

- Anomalies de mise à jour : Modifier l’adresse d’un client dans un enregistrement pourrait ne pas être mis à jour dans un autre enregistrement lié.

- Dégradation des performances : Les opérations de jointure deviennent inefficaces lorsque la cardinalité n’est pas optimisée.

La solution

Définissez toujours la relation explicitement. Utilisez la notation en pied de corbeau pour indiquer le côté « plusieurs ». Assurez-vous que chaque placement de clé étrangère correspond à la cardinalité souhaitée. Une clé étrangère appartient au côté « plusieurs » d’une relation un-à-plusieurs. Pour les relations plusieurs-à-plusieurs, une table de jonction est obligatoire. Cette table divise la relation en deux relations un-à-plusieurs. 📊

Erreur 2 : Ignorer les contraintes d’intégrité référentielle 🚫

L’intégrité référentielle garantit que les relations entre les tables restent cohérentes. Elle empêche les « enregistrements orphelins », c’est-à-dire les lignes dans une table enfant qui font référence à une ligne inexistante dans la table parente.

Le problème

Pendant la modélisation, les architectes oublient parfois de définir les contraintes de clé étrangère dans le diagramme. Ils peuvent définir la relation visuellement, mais omettre la logique de contrainte. Cela laisse la base de données vulnérable aux entrées de données non valides. Par exemple, un Commande pourrait être placée pour un Produit dont l’identifiant n’existe pas dans la table Produit .

La conséquence

- Erreurs en chaîne : La suppression d’un enregistrement parent pourrait laisser des enregistrements enfants sans lien valide.

- Échecs de requête : Les requêtes de jointure peuvent renvoyer des résultats inattendus ou échouer complètement si le lien est rompu.

- Erreurs de rapport : Les requêtes d’agrégation qui reposent sur ces relations produiront des totaux incorrects.

La solution

Modélisez explicitement les clés étrangères dans le MCD. Indiquez l’action à entreprendre lorsque l’enregistrement parent est supprimé ou mis à jour. Les actions courantes incluent :

- CASCADE : Supprimer automatiquement ou mettre à jour les enregistrements enfants lorsque le parent est modifié.

- SET NULL : Mettre la clé étrangère de l’enregistrement enfant à null si le parent est supprimé.

- RESTRICT : Empêcher la suppression du parent si des enregistrements enfants existent.

Le choix de l’action appropriée dépend de la logique métier. Par exemple, vous pourriez restreindre la suppression d’un Fournisseur si des commandes actives existent, mais autoriser cela pour les éléments archivés. 🛡️

Erreur 3 : Pratiques de normalisation médiocres 📉

La normalisation est le processus d’organisation des données afin de réduire la redondance et d’améliorer l’intégrité. Elle consiste à diviser les grandes tables en tables plus petites et logiquement connectées. Omettre cette étape ou l’appliquer incorrectement est une source majeure de corruption des données.

Le problème

Les modélisateurs créent souvent une seule table « plate » pour stocker tout. Par exemple, placer les détails du client dans une table de commande. Bien que cela simplifie les requêtes initiales, cela viole les principes de normalisation. Plus précisément, cela viole la Troisième Forme Normale (3NF). Cela peut également entraîner une violation de la Deuxième Forme Normale (2NF) si des dépendances partielles existent.

La conséquence

- Anomalies d’insertion :Vous ne pouvez pas ajouter un nouveau client sans commande existante.

- Anomalies de suppression :Supprimer une commande pourrait accidentellement supprimer l’unique enregistrement d’un client.

- Anomalies de mise à jour :Si un client change son numéro de téléphone, vous devez mettre à jour chaque enregistrement de commande associé.

La solution

Adhérer aux règles standard de normalisation pendant la phase de conception :

- Première Forme Normale (1NF) :Assurez-vous des valeurs atomiques. Aucun groupe répétitif ou liste dans une seule cellule.

- Deuxième Forme Normale (2NF) :Supprimez les dépendances partielles. Toutes les attributs non clés doivent dépendre de la clé primaire entière.

- Troisième Forme Normale (3NF) :Supprimez les dépendances transitives. Les attributs non clés ne doivent pas dépendre d’autres attributs non clés.

Bien que la normalisation soit cruciale, envisagez la dénormalisation uniquement pour les systèmes de reporting à forte charge de lecture où les performances surpassent les risques d’intégrité. Documentez toujours clairement ces exceptions dans le modèle. 📝

Erreur 4 : Ignorer les domaines des attributs et les types de données 📏

Chaque colonne dans une table a un domaine, qui est l’ensemble des valeurs autorisées. Cela inclut le type de données (entier, chaîne, date) et des contraintes spécifiques (longueur, précision, plage).

Le problème

Les diagrammes entité-relations montrent souvent les attributs de manière générique. Un champ peut être étiqueté « Date » sans préciser s’il inclut l’heure. Un champ « Prix » peut être modélisé comme une chaîne au lieu d’un nombre décimal. Cette ambiguïté entraîne une saisie de données incohérente. Les utilisateurs pourraient taper « 100.00 » à un endroit et « 100 » à un autre, provoquant des erreurs de tri et de calcul.

La conséquence

- Erreurs de calcul :Traiter les nombres comme du texte empêche les opérations mathématiques.

- Perte d’espace de stockage :Utiliser un type chaîne générique pour les dates consomme plus d’espace qu’un type date natif.

- Fentes de validation :La base de données ne peut pas imposer qu’un « Prix » doive être supérieur à zéro.

La solution

Définissez des domaines précis pour chaque attribut dans le schéma. Précisez le type de données exact et toutes les limites de longueur. Pour les valeurs monétaires, utilisez des types décimaux avec une précision fixe. Pour les dates, précisez le format (AAAA-MM-JJ). Incluez des contraintes pour les champs obligatoires et les plages autorisées. Cela garantit que le moteur de base de données rejette les données non valides à la source. 💰

Erreur 5 : Références circulaires et relations récursives 🌀

Les relations récursives se produisent lorsque une entité se rapporte à elle-même. Un exemple courant est une Employé table où chaque employé a un Manager qui est également un employé. Modéliser cela de manière incorrecte peut entraîner des boucles infinies ou des incohérences de données.

Le problème

Les concepteurs créent parfois une clé étrangère sans définir les limites de la hiérarchie. Si la récursion n’est pas gérée, les requêtes peuvent devenir infinies. En outre, si la référence récursive permet des cycles (par exemple, A gère B, B gère C, C gère A), l’intégrité des données concernant les niveaux de hiérarchie est compromise.

La conséquence

- Délais d’attente des requêtes :Les requêtes récursives sans limite de profondeur feront planter le système.

- Hiérarchies non valides :Les chaînes de gestion circulaires rendent les structures de reporting confuses.

- Ambiguïté des données : Il devient difficile de déterminer qui est la racine de la hiérarchie.

La solution

Définissez la relation récursive avec soin. Assurez-vous que la clé étrangère est nullable afin de permettre des nœuds racines (comme un PDG). Mettez en œuvre des vérifications au niveau de l’application ou au niveau de la base de données pour empêcher les cycles. Utilisez des colonnes de profondeur ou des chaînes de chemin si une navigation complexe dans la hiérarchie est requise. Documentez la profondeur maximale de la hiérarchie dans les spécifications de conception. 👤

Erreur 6 : Absence de contraintes uniques sur les clés primaires 🔑

La clé primaire est l’identifiant unique d’un enregistrement. Elle constitue la base de l’intégrité des entités. Si la clé primaire n’est pas obligatoirement unique, des enregistrements en double peuvent exister.

Le problème

Certains modèles suggèrent une clé surimposée (comme un ID auto-incrémenté) mais oublient de la marquer comme clé primaire dans le schéma. En alternative, des clés naturelles (comme un numéro de sécurité sociale) sont utilisées sans contrainte d’unicité. Cela permet à la base de données d’accepter des entrées en double pour la même entité logique.

La conséquence

- Données en double : Le même client ou produit apparaît plusieurs fois.

- Confusion lors de la mise à jour : Les mises à jour pourraient s’appliquer uniquement à l’un des enregistrements en double.

- Ambiguïté des jointures : Les requêtes effectuant une jointure sur la clé peuvent retourner plusieurs lignes de manière inattendue.

La solution

Désignez toujours clairement la clé primaire dans le MCD. Marquez-la avec une icône de clé ou une notation spécifique. Assurez-vous que la colonne est définie comme NON NULL. Si vous utilisez une clé naturelle, ajoutez une contrainte d’unicité pour éviter les doublons. Pour les clés surrogates, assurez-vous que le mécanisme de génération est fiable et sans conflit. 🔒

Erreur 7 : Conventions de nommage incohérentes 🏷️

Bien que cela semble esthétique, les conventions de nommage ont un impact direct sur l’intégrité des données. Des noms incohérents entraînent de la confusion et la création d’entités en double.

Le problème

Une table pourrait utiliser user_id, tandis qu’une autre utilise UserID ou userIdentifier. Lorsque les développeurs construisent des requêtes, ils pourraient les mélanger. Ils pourraient effectuer un jointure sur la mauvaise colonne ou créer de nouvelles colonnes qui dupliquent des données existantes parce qu’ils n’ont pas reconnu le synonyme.

La conséquence

- Échecs d’intégration :Les données provenant de modules différents ne peuvent pas être correctement jointes.

- Charge de maintenance :Les développeurs passent du temps à décrypter le sens de chaque colonne.

- Dérive du schéma :Au fil du temps, la structure de la base de données devient fragmentée et incohérente.

La solution

Établissez une norme stricte de nommage. Utilisez des minuscules avec des traits de soulignement pour les noms de colonnes. Utilisez des noms pluriels pour les noms de tables (par exemple, orders, pas order). Assurez-vous que les entités associées utilisent les mêmes noms de clés étrangères. Documentez ces conventions dans un dictionnaire des données. Cette cohérence réduit la charge cognitive des développeurs et minimise les erreurs. 📖

Résumé des erreurs courantes de modélisation

| Catégorie d’erreur | Risque principal | Solution recommandée |

|---|---|---|

| Cardinalité ambiguë | Redondance ou restriction des données | Définir explicitement les relations 1:1, 1:N, M:N |

| Clés étrangères manquantes | Enregistrements orphelins | Imposer les contraintes d’intégrité référentielle |

| Normalisation médiocre | Anomalies de mise à jour/insertion | Appliquer les règles de la 1NF, 2NF, 3NF |

| Types de données incorrects | Erreurs de calcul et de validation | Préciser les domaines et types exacts |

| Boucles récursives | Délais d’attente des requêtes dépassés | Limiter la profondeur de la hiérarchie et vérifier les cycles |

| Clés primaires faibles | Enregistrements en double | Imposer UNIQUE + NOT NULL |

| Nomenclature incohérente | Échecs d’intégration | Adopter une norme stricte de nomenclature |

Stratégies pour une conception robuste du modèle entité-association 🛠️

Empêcher ces erreurs nécessite une approche rigoureuse. Il ne suffit pas de tracer simplement les lignes ; vous devez valider la logique. Voici des stratégies pour garantir que vos modèles résistent à une analyse rigoureuse.

- Revue par les pairs : Faites examiner le schéma par un autre architecte. Des yeux neufs repèrent souvent des lacunes logiques que le créateur a manquées.

- Tests avec des données simulées : Avant la mise en œuvre, remplissez une base de données de test avec des données d’exemple. Essayez de violer les règles que vous avez conçues. Voyez si le système vous arrête.

- Documentation : Rédigez un dictionnaire des données aux côtés du modèle entité-association. Expliquez la règle métier derrière chaque relation et contrainte.

- Conception itérative : N’attendez pas que la première version soit parfaite. Affinez le modèle au fur et à mesure que les besoins métiers évoluent.

Techniques de validation avant mise en œuvre 🧪

Une fois que le MCD est finalisé, la validation est la prochaine étape cruciale. Ce processus garantit que le design se traduit correctement en schéma physique.

- Génération de scripts :Utilisez des outils pour générer des scripts SQL à partir du diagramme. Revoyez le script généré pour détecter des erreurs de syntaxe ou des contraintes manquantes.

- Vérification des contraintes :Vérifiez que chaque clé étrangère dans le script correspond à une clé primaire dans la table parente.

- Analyse des index :Assurez-vous que les clés étrangères et les contraintes uniques sont indexées pour des raisons de performance.

- Examen des cas limites :Pensez aux valeurs nulles. Un champ obligatoire peut-il être nul dans votre conception ? Si non, marquez-le explicitement comme NOT NULL.

Cette phase permet de détecter des erreurs de mise en œuvre qui ne sont pas visibles sur le diagramme visuel. Elle comble l’écart entre théorie et réalité. 🔬

Maintenance du schéma au fil du temps 🔄

La conception de base de données n’est pas un événement ponctuel. Les exigences évoluent, et le schéma doit évoluer sans compromettre l’intégrité des données existantes. Lors de la modification du MCD, suivez ces recommandations.

- Contrôle de version :Maintenez un historique des modifications du schéma. Cela vous permet de revenir en arrière si une modification introduit des erreurs.

- Compatibilité descendante :Lors de l’ajout de colonnes, autorisez-les initialement à être nulles. Ne brisez pas les requêtes existantes qui ne s’attendent pas aux nouvelles données.

- Scripts de migration :Ne modifiez jamais une table directement en production sans script de migration. Les scripts garantissent que le changement est reproductible et sûr.

- Communication :Informez les équipes d’application des modifications du schéma. Elles doivent mettre à jour leur code pour correspondre à la nouvelle structure.

En traitant le MCD comme un document vivant, vous assurez que l’intégrité des données reste intacte tout au long du cycle de vie du logiciel. La cohérence est la clé de la fiabilité à long terme. 📈

Gestion de la migration des données héritées 🔄

Parfois, vous devez migrer des données vers une nouvelle structure qui respecte des règles d’intégrité améliorées. Ce processus comporte des risques spécifiques.

- Nettoyage des données :Avant la migration, nettoyez les données sources. Supprimez les doublons et corrigez les erreurs de formatage.

- Validation du mappage :Assurez-vous que chaque champ source est mappé sur un champ cible valide avec le bon type.

- Test des contraintes :Exécutez les contraintes d’intégrité sur les données migrées avant de les rendre opérationnelles.

- Plan de retour en arrière : Avoir un plan pour revenir au système ancien si la migration échoue ou corrompt les données.

Les violations d’intégrité sont coûteuses à corriger après le déploiement. Les prévenir à l’étape de modélisation permet d’économiser du temps, de l’argent et la confiance des utilisateurs. Concentrez-vous sur la précision, la clarté et le respect de la théorie relationnelle. Une base solide soutient tous les développements futurs. 🏛️