En la ingeniería de software moderna, la claridad es a menudo el recurso más escaso. A medida que los sistemas crecen en complejidad, la carga cognitiva necesaria para entender cómo interactúan sus diferentes partes aumenta exponencialmente. Los arquitectos y desarrolladores enfrentan con frecuencia el desafío de comunicar el alcance de una solución a partes interesadas que podrían no ser técnicas en profundidad. Es aquí donde el concepto de definir límites de contexto del sistema se vuelve crítico. Sirve como capa fundamental para la documentación arquitectónica y la planificación estratégica.

Al crear una solución de software, el primer paso no es escribir código, sino trazar las líneas. Estas líneas determinan qué está dentro del sistema y qué está fuera. Establecer claramente estos límites evita el crecimiento del alcance, reduce la ambigüedad y proporciona un punto de referencia estable para el desarrollo futuro. Esta guía explora la mecánica de definir estos límites de forma efectiva, específicamente dentro del contexto de enfoques estructurados de modelado como el modelo C4.

📐 Comprendiendo el papel del diagrama de contexto del sistema

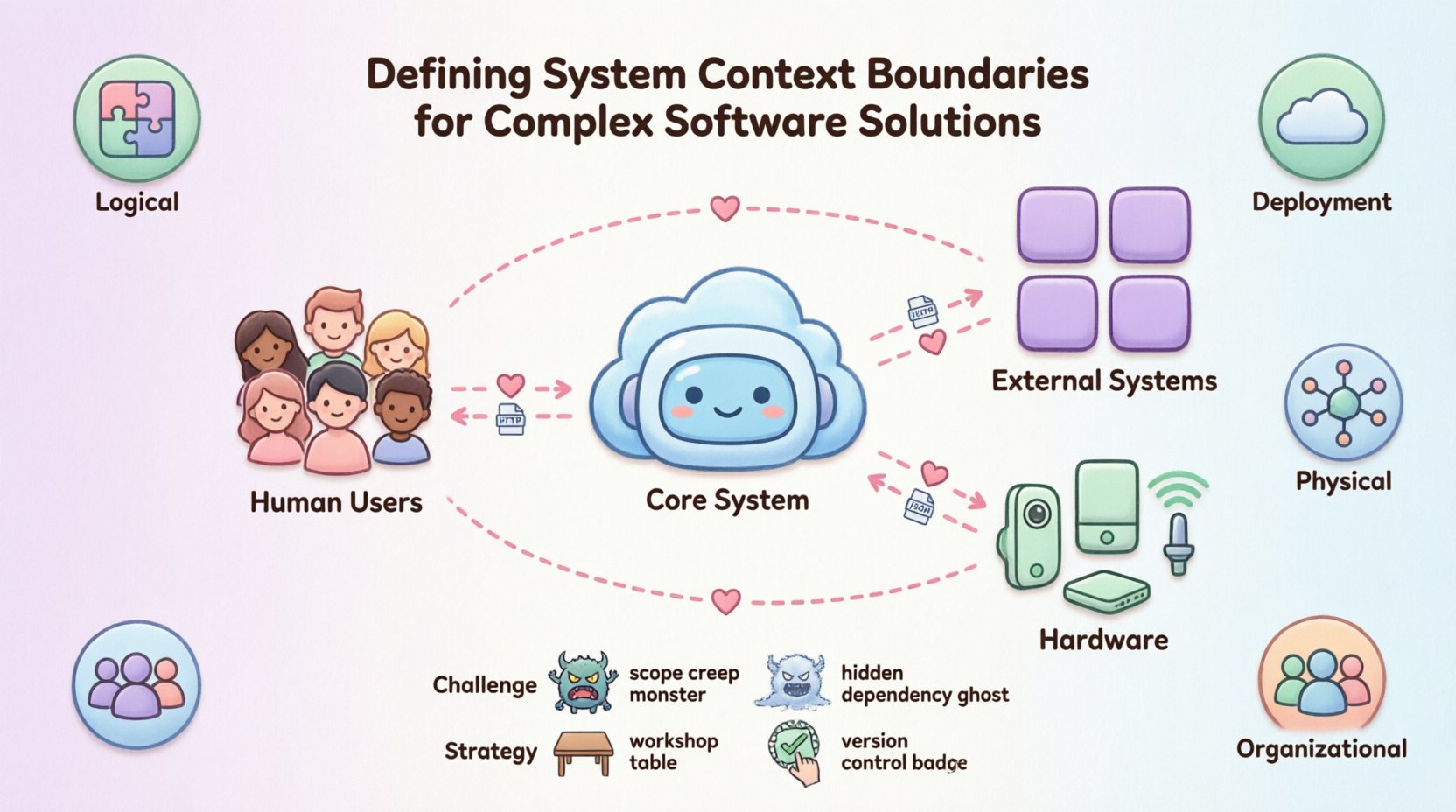

El diagrama de contexto del sistema actúa como el mapa de alto nivel de su solución. Es la primera vista que las partes interesadas encuentran al intentar comprender la arquitectura. A diferencia de los documentos de diseño detallados, esta vista se centra en la interacción entre el sistema y el mundo que lo rodea. Elimina la complejidad interna para revelar las relaciones esenciales.

Este nivel de abstracción cumple varias funciones clave:

-

Comunicación:Permite a las partes interesadas no técnicas comprender qué hace el sistema sin quedar atrapadas en los detalles de implementación.

-

Gestión del alcance:Define visualmente qué está dentro del alcance del proyecto y qué se considera externo.

-

Identificación de dependencias:Destaca las conexiones críticas necesarias para que el sistema funcione.

-

Integración:Los nuevos miembros del equipo pueden comprender rápidamente el ecosistema en el que trabajarán.

Sin un diagrama de contexto claro, los equipos a menudo luchan con suposiciones. Un desarrollador podría asumir que una base de datos específica es interna, mientras que otro la trata como un servicio externo. Estas malentendidos conducen a errores de integración y deuda técnica. Una frontera definida elimina esta ambigüedad al establecer explícitamente los límites de propiedad y responsabilidad.

🎯 Identificando la frontera del sistema principal

Definir la frontera del sistema en sí mismo es un proceso de toma de decisiones que requiere una consideración cuidadosa. La frontera no necesariamente es una línea física en el código, sino una separación lógica de responsabilidades. Responde a la pregunta: «¿Qué controla esta solución específica, y en qué se basa?»

Al determinar el sistema principal, considere los siguientes factores:

-

Propiedad empresarial:¿Qué dominio empresarial sirve directamente este sistema? La frontera del sistema suele alinearse con la propiedad funcional de un equipo o departamento.

-

Unidad de despliegue:¿Puede el sistema desplegarse de forma independiente? Si la base de código puede liberarse sin requerir una actualización sincronizada desde otro servicio, probablemente representa una frontera válida.

-

Propiedad de los datos:¿El sistema mantiene su propio estado persistente? Si los datos se comparten o son gestionados por otra entidad, la frontera podría necesitar ajuste.

-

Dominio de fallos:Si este sistema falla, ¿afecta al ecosistema completo? Si es así, la frontera podría ser demasiado amplia.

Es común encontrarse con situaciones en las que la frontera es borrosa. Por ejemplo, ¿debería un módulo de informes formar parte del sistema principal de transacciones o ser un servicio de informes independiente? Esta decisión afecta cómo fluye la información y cómo colaboran los equipos. Una frontera más estrecha fomenta un enfoque especializado, mientras que una frontera más amplia simplifica la coordinación. El objetivo es encontrar un equilibrio que respalde las necesidades empresariales actuales sin sobrediseñar para escenarios futuros.

👥 Catalogando actores externos

Una vez definido el sistema principal, el siguiente paso es identificar a los actores. Los actores son las entidades que interactúan con el sistema. No forman parte del sistema en sí, pero son esenciales para su funcionamiento. Identificar incorrectamente a los actores es una fuente común de confusión arquitectónica.

Los actores generalmente se dividen en tres categorías:

-

Usuarios humanos: Estas son las personas que interactúan directamente con el sistema. Esto incluye administradores, usuarios finales o operadores. Su función consiste en iniciar acciones o consumir datos.

-

Sistemas externos: Son otras aplicaciones de software con las que el sistema se comunica. Podría tratarse de un procesador de pagos, una base de datos heredada o una API de terceros. El sistema las trata como cajas negras.

-

Hardware: En algunos contextos, los dispositivos físicos son actores. Esto incluye sensores, dispositivos IoT o servidores especializados que alojan la aplicación.

Es fundamental ser preciso al etiquetar actores. En lugar de etiquetar simplemente un grupo como “Usuarios”, especifica el rol. Por ejemplo, “Cliente” es más útil que “Usuario”. De manera similar, al tratar con sistemas externos, utiliza el nombre del sistema en lugar de términos genéricos como “Base de datos”, a menos que el tipo específico de base de datos sea irrelevante. Esta precisión ayuda a comprender la naturaleza de la interacción.

🔗 Definición de interfaces y flujos de datos

Los límites no son solo líneas; son puertas. Los datos y las solicitudes fluyen a través de estas puertas. Definir las interfaces en el límite es tan importante como definir el propio límite. Una interfaz define el contrato entre el sistema y el actor.

Consideraciones clave para la definición de interfaces incluyen:

-

Protocolo:¿La comunicación es HTTP, TCP o una cola de mensajes? El protocolo determina la naturaleza de la interacción.

-

Dirección:¿Los datos fluyen hacia adentro, hacia afuera o en ambas direcciones? Algunos actores solo envían datos (por ejemplo, un sensor), mientras que otros solo los consumen (por ejemplo, una herramienta de análisis).

-

Autenticación:¿Cómo se controla el acceso? ¿El actor requiere una clave de API, un token OAuth o un certificado?

-

Formato:¿Qué estructura de datos se intercambia? JSON, XML o binario?

Documentar estos detalles a nivel de contexto previene problemas posteriores. Si la interfaz es ambigua, los desarrolladores harán suposiciones que podrían entrar en conflicto con los requisitos reales. Por ejemplo, suponer que un formato de datos es síncrono cuando en realidad es asíncrono puede provocar problemas de bloqueo en la arquitectura.

|

Tipo de límite |

Definición |

Implicación |

|---|---|---|

|

Límite lógico |

Definido por módulos de código o espacios de nombres. |

Fácil de modificar, pero la implementación podría estar acoplada. |

|

Límite de implementación |

Definido por dónde se ejecuta el código. |

Impacta la escalabilidad y los costos de infraestructura. |

|

Límite físico |

Definido por la topología de red o el hardware. |

Impactos en la latencia y las políticas de seguridad. |

|

Límite organizacional |

Definido por la propiedad del equipo. |

Impacta los canales de comunicación y la velocidad de toma de decisiones. |

⚠️ Desafíos comunes en la definición de límites

Aunque se cuente con una metodología clara, definir límites puede ser difícil. Los equipos a menudo se enfrentan a trampas específicas que degradan la calidad de la arquitectura. Reconocer estos desafíos temprano permite su mitigación.

1. La trampa del crecimiento de alcance

A medida que evolucionan los requisitos, el límite del sistema suele ampliarse. Las funcionalidades que antes eran «de agradecer» se convierten en requisitos esenciales. Sin una gobernanza estricta, el diagrama de contexto del sistema se vuelve obsoleto rápidamente. La solución consiste en tratar el diagrama como un documento vivo que requiere control formal de cambios para los desplazamientos de límites.

2. Dependencias ocultas

A veces, un sistema depende de un servicio que no es inmediatamente evidente. Por ejemplo, un microservicio podría depender de un almacén compartido de configuración que no aparece en el diagrama. Esta acoplamiento oculto genera fragilidad. Cada dependencia debe ser explícita en la vista de contexto.

3. Sobreactuación

Por el contrario, los sistemas pueden agruparse demasiado ampliamente. Agrupar múltiples dominios empresariales distintos en un solo «Sistema» hace imposible comprender el flujo interno. Si el sistema contiene demasiados subdominios, a menudo es mejor dividir el límite en múltiples sistemas.

4. Estado implícito

Las dependencias basadas en un estado implícito son peligrosas. Si el Sistema A asume que el Sistema B está en un estado específico, un cambio en el Sistema B rompe el Sistema A. Los límites deben exigir una transferencia explícita de estado. Los datos deben pasarse, no asumirse.

🔄 Estrategias para la refinación iterativa

Definir límites rara vez es un evento único. Es un proceso iterativo que evoluciona a medida que el sistema madura. Las siguientes estrategias ayudan a mantener la claridad con el tiempo.

-

Talleres:Realice sesiones con los interesados para validar el límite. Pídales que describan el sistema con sus propias palabras. Si su descripción difiere del diagrama, hay una brecha en la comprensión.

-

Análisis de código:Utilice herramientas de análisis estático para identificar las dependencias reales. Compare estos hallazgos con el diagrama de contexto documentado para asegurar la precisión.

-

Bucles de retroalimentación:Fomente que los desarrolladores señalen las discrepancias entre el diagrama y el código. Cree una cultura en la que la documentación sea propiedad del equipo, no solo del arquitecto.

-

Versionado:Versione los diagramas junto con el código. Esto garantiza que las decisiones históricas puedan rastrearse hasta una vista de contexto específica.

La refinación también implica podar. Si una conexión con un actor externo se utiliza raramente, debe revisarse. Eliminar la complejidad innecesaria de la vista de contexto reduce la carga cognitiva y mejora la mantenibilidad.

🔗 Conectando el contexto con el diseño interno

El diagrama de contexto del sistema no es una isla. Sirve como ancla para los diagramas de nivel inferior. En el modelado estructurado, la vista de contexto alimenta la vista de contenedores. Los contenedores son los bloques constructivos principales dentro del límite del sistema.

Al pasar del contexto al contenedor, asegúrese de la consistencia. Los actores definidos en el diagrama de contexto deben mapearse a los puntos de entrada de los contenedores. Si un sistema externo se conecta al «Sistema» en el diagrama de contexto, debe haber un contenedor específico dentro de ese sistema que exponga la interfaz.

Esta jerarquía garantiza la trazabilidad. Si se requiere un cambio en un sistema externo, el impacto puede rastrearse desde el diagrama de contexto hasta el contenedor y componente específicos. Esta trazabilidad es vital para la evaluación de riesgos y el análisis de impacto.

📅 Mantenimiento y control de versiones

La desviación de la documentación es un asesino silencioso de la arquitectura de software. Con el tiempo, el código cambia, pero los diagramas permanecen estáticos. Esto genera una desconexión entre lo que el equipo cree que está construyendo y lo que realmente está construyendo. Para combatir esto:

-

Automatizar la generación: Cuando sea posible, genere diagramas a partir de anotaciones de código o archivos de configuración. Esto reduce el esfuerzo manual necesario para mantenerlos actualizados.

-

Frecuencia de revisión: Incluya revisiones de diagramas en las reuniones de planificación de sprint o de revisión arquitectónica. Hágalo una parte estándar de la definición de terminado.

-

Registros de cambios: Mantenga un registro de los cambios en los límites. Registre por qué se movió o fusionó un límite. Esto proporciona contexto para arquitectos futuros.

Mantener el contexto del sistema es una inversión. Rinde dividendos en tiempos de incorporación reducidos, menos errores de integración y una toma de decisiones más clara. Al tratar el límite como un artefacto de primera clase, los equipos aseguran que sus soluciones de software permanezcan comprensibles y manejables a medida que crecen.

🧩 Manejo de contextos heredados

No todos los sistemas comienzan desde una hoja en blanco. Muchas organizaciones heredan sistemas heredados donde los límites nunca fueron claramente definidos. En estos escenarios, el objetivo es reconstruir el contexto sin interrumpir las operaciones.

El enfoque implica:

-

Mapa de tráfico: Analice los registros de red y las pasarelas de API para identificar conexiones activas.

-

Entrevistas a operadores: Hable con las personas que gestionan el sistema. A menudo saben qué sistemas externos son críticos.

-

Creación de una vista «Como está»: Documente el estado actual con precisión, aunque sea desordenado. Esto proporciona una base para la refactorización.

-

Refactorización incremental: Una vez conocido el límite, desacople lentamente las dependencias. Mueva el límite hacia un estado más limpio con el tiempo.

Los sistemas heredados a menudo sufren del síndrome del «Sistema Dios», donde todo está conectado con todo. El objetivo aquí no es arreglarlo todo de una vez, sino identificar el límite central y comenzar a aislar componentes. Este enfoque gradual minimiza el riesgo mientras mejora la claridad.

🛡️ Seguridad y consideraciones sobre los límites

La seguridad está inseparablemente ligada a los límites. Un límite define dónde termina la confianza y comienza la verificación. Los actores externos nunca deben confiarse implícitamente. El límite es el perímetro donde se aplican los controles de seguridad.

Las consideraciones clave de seguridad incluyen:

-

Autenticación en el borde: Cada solicitud que cruza el límite debe autenticarse. Esto evita el acceso no autorizado a componentes internos.

-

Minimización de datos: Solo pase los datos necesarios para la interacción a través del límite. Reducir la exposición de datos reduce el impacto de posibles violaciones.

-

Cifrado: Los datos en tránsito a través del límite deben estar cifrados. Esto protege la información sensible de la interceptación.

-

Límite de tasa:Los límites son buenos lugares para aplicar límites de tasa para prevenir ataques de denegación de servicio por parte de actores externos.

Al definir claramente el límite, los equipos de seguridad pueden configurar mejor los cortafuegos, proxies y pasarelas. Saben exactamente qué tráfico esperar y qué bloquear.

🏁 Reflexiones finales sobre la claridad arquitectónica

Definir los límites del contexto del sistema es una habilidad fundamental para cualquier arquitecto. Requiere un equilibrio entre abstracción y precisión. Exige que entiendas no solo la tecnología, sino también el negocio y las personas involucradas. Cuando se hace correctamente, crea un modelo mental compartido que alinea a toda la organización.

Las soluciones de software complejas no necesitan ser complejas de entender. Al trazar líneas claras y documentar las interacciones, reduces la fricción del desarrollo. Esta guía proporciona el marco para iniciar ese proceso. Recuerda que el diagrama es una herramienta para pensar, no solo un entregable. Úsalo para cuestionar tus supuestos y perfeccionar tu diseño. A largo plazo, la claridad siempre gana sobre la complejidad.