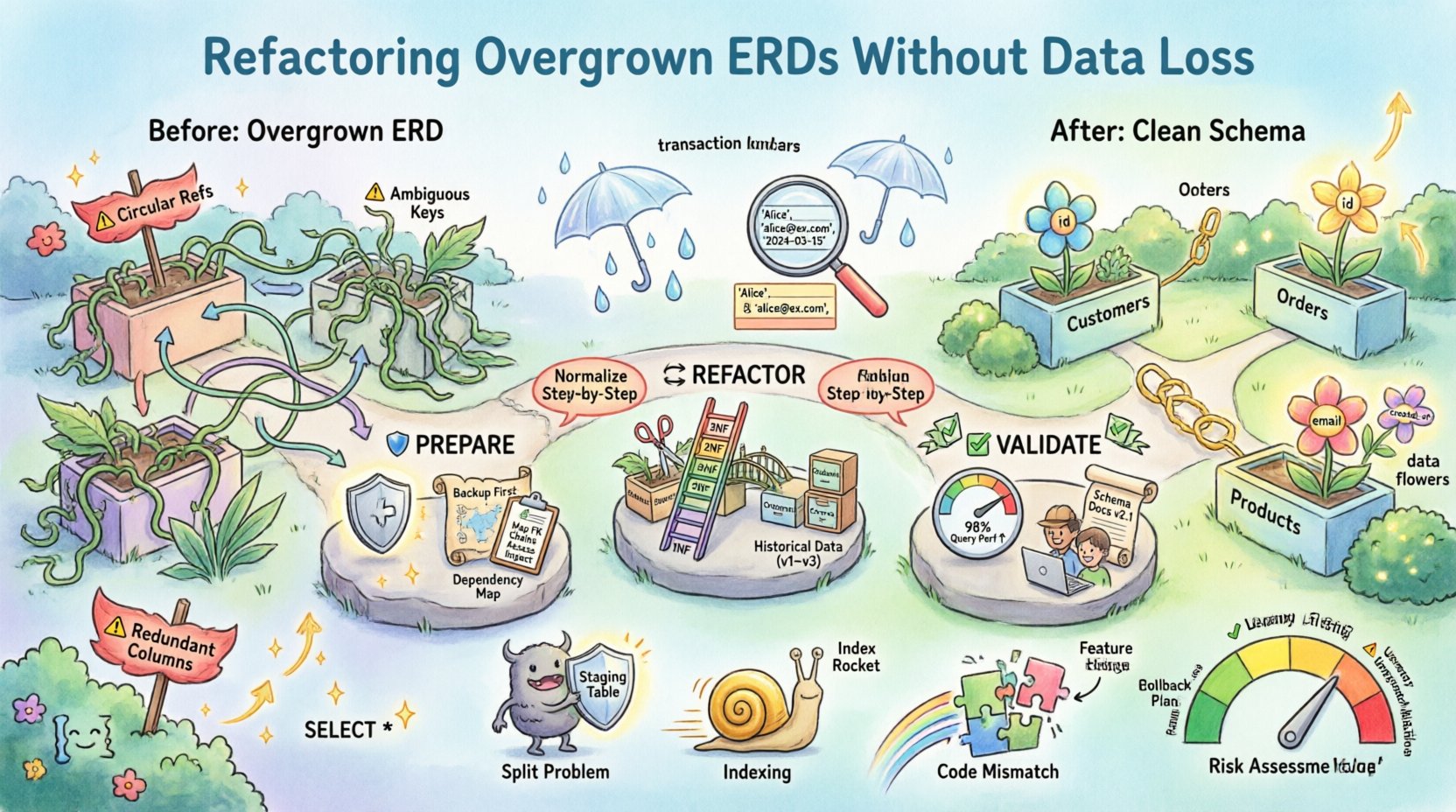

Los esquemas de bases de datos son artefactos vivos. Evolucionan junto con la lógica de negocio que respaldan. Con el tiempo, a medida que cambian los requisitos y se introducen nuevas funcionalidades, la estructura subyacente de los datos a menudo se vuelve compleja. Esta complejidad se manifiesta visualmente como un diagrama de entidad-relación (ERD) excesivamente grande. Un ERD inflado puede provocar degradación del rendimiento, pesadillas de mantenimiento y un mayor riesgo de problemas de integridad de los datos.

Refactorizar estos diagramas no es meramente un ejercicio estético. Es una intervención estructural que requiere precisión. El objetivo principal es simplificar el esquema, mejorar la legibilidad y optimizar el rendimiento de las consultas, asegurando absolutamente que no se pierda ni se corrompa ningún dato durante la transición. Esta guía proporciona un enfoque estructurado para gestionar este proceso.

📉 ¿Por qué los ERD se vuelven inmanejables?

Comprender las causas raíz de la acumulación de esquemas es el primer paso hacia la resolución. Un ERD que ha crecido de forma orgánica sin gobernanza suele presentar síntomas específicos. Reconocer estos patrones permite una intervención dirigida.

- Columnas redundantes: El mismo punto de datos se almacena en múltiples tablas. Esto genera desafíos de sincronización donde actualizar una instancia no actualiza la otra.

- Sobrecarga de desnormalización: Aunque la desnormalización mejora la velocidad de lectura, su uso excesivo complica las operaciones de escritura y aumenta la sobrecarga de almacenamiento.

- Relaciones débiles: Las relaciones muchos a muchos a menudo se implementan utilizando tablas únicas con múltiples claves foráneas, en lugar de tablas de unión adecuadas.

- Lógica de negocio implícita: Los tipos de datos y las restricciones pueden depender de comprobaciones a nivel de aplicación en lugar de un cumplimiento a nivel de base de datos, lo que hace que el esquema sea frágil.

- Entidades huérfanas: Existen tablas que ya no son referenciadas por ningún módulo de aplicación activo, pero permanecen en el almacenamiento físico.

Cuando estos factores se acumulan, el ERD se convierte en una red enredada. Visualizar las relaciones se vuelve difícil, y el riesgo de introducir errores durante cualquier modificación aumenta exponencialmente.

🛡️ Preparándose para los cambios de esquema

Antes de tocar una sola línea de DDL (Lenguaje de Definición de Datos), una fase de preparación rigurosa es obligatoria. Esta fase minimiza el riesgo y asegura que sea posible un retorno atrás si surgen problemas.

1. Estrategia integral de copias de seguridad

La seguridad de los datos es lo más importante. Una copia de seguridad no es solo un archivo; es un punto de verificación.

- Copias de seguridad lógicas: Exportar definiciones de esquemas y datos en un formato legible para humanos (como volcados SQL).

- Instantáneas físicas: Si la plataforma lo permite, cree una instantánea en un momento determinado del volumen de almacenamiento.

- Réplica de solo lectura: Si es posible, active una réplica del entorno de producción. Realice todas las pruebas y scripts de migración aquí primero.

2. Mapeo de dependencias

Las tablas no existen de forma aislada. Cada entidad es referenciada por código de aplicación, procedimientos almacenados o herramientas de informes externas. Debe identificar a todos los consumidores de los datos.

- Revise el código de la aplicación en busca de referencias directas a tablas.

- Verifique la existencia de vistas o vistas materializadas que dependan de columnas específicas.

- Identifique cualquier trabajo programado o proceso ETL (extracción, transformación y carga) que ingiera o genere datos desde las tablas afectadas.

3. Análisis de impacto

Documente el estado actual. Cree una base de datos de conteos de filas, distribución de datos y tiempos de ejecución de consultas. Esta base le permite comparar el estado del sistema antes y después de la refactorización para garantizar la consistencia.

| Elemento de lista de verificación | Prioridad | Notas |

|---|---|---|

| Verifique la integridad de la copia de seguridad | Alta | Asegúrese de que las sumas de verificación coincidan con la fuente |

| Mapee todas las claves foráneas | Alta | Documente las relaciones padre-hijo |

| Identifique consultas activas | Media | Utilice los registros de consultas para encontrar los principales consumidores de recursos |

| Revise los controles de acceso | Media | Asegúrese de que los permisos se mantengan después de la migración |

🔄 La metodología de refactorización

El núcleo de la refactorización implica reestructurar el modelo lógico. Esto se logra a menudo mediante normalización, aunque puede mantenerse una desnormalización estratégica para el rendimiento. El objetivo es la claridad e integridad.

1. Analice la normalización actual

La mayoría de los esquemas heredados no alcanzan la Tercera Forma Normal (3FN). Avanzar hacia una normalización más alta reduce la redundancia.

- Primera Forma Normal (1FN):Asegure la atomicidad. No existan grupos repetidos ni atributos de múltiples valores dentro de una sola celda.

- Segunda Forma Normal (2FN):Elimine las dependencias parciales. Asegúrese de que cada atributo no clave dependa completamente de la clave primaria.

- Tercera Forma Normal (3FN):Elimine las dependencias transitivas. Los atributos no clave deben depender únicamente de la clave, no de otros atributos no clave.

| Nivel de normalización | Regla clave | Beneficio |

|---|---|---|

| 1FN | Solo valores atómicos | Elimina la lógica compleja de análisis |

| 2FN | Dependencia completa en la clave primaria | Reduce las anomalías de actualización |

| 3FN | Sin dependencias transitivas | Mejora la consistencia de los datos |

2. Descomponer entidades grandes

Cuando una sola tabla contiene demasiadas columnas, a menudo implica que conceptos empresariales distintos están siendo confundidos. Divídala en tablas separadas.

- Identifique grupos de columnas que describan entidades diferentes (por ejemplo, Perfil de usuario frente a Preferencias de usuario).

- Cree una nueva tabla para el concepto distinto.

- Mueva las columnas relevantes a la nueva tabla.

- Establezca una relación uno a uno utilizando una clave foránea.

3. Resolver relaciones muchos a muchos

Enlazar directamente dos tablas con una columna en cada una es un patrón común incorrecto. Esto debe reemplazarse por una tabla de unión.

- Cree una nueva tabla para actuar como puente.

- Incluya las claves primarias de ambas tablas padres como claves foráneas en la tabla de unión.

- Agregue cualquier atributo específico que pertenezca a la relación misma (por ejemplo, la fecha en que se estableció la relación).

4. Manejar datos históricos

El refactoring a menudo cambia la forma en que se almacenan los datos. Los registros históricos deben conservarse con precisión.

- No elimine simplemente los datos antiguos. Pueden ser necesarios para rastros de auditoría o cumplimiento legal.

- Utilice scripts de migración para transformar los datos existentes al nuevo formato antes de cambiar la conexión de la aplicación.

- Archive las tablas antiguas si ya no son necesarias pero deben conservarse para fines de registro.

✅ Garantizar la integridad de los datos

Durante la transformación, el riesgo de corrupción de datos es el más alto. Las restricciones de integridad son su red de seguridad.

1. Restricciones de clave foránea

Aplique la integridad referencial a nivel de base de datos. Esto evita registros huérfanos en los que un registro hijo hace referencia a un padre que ya no existe.

- Habilitar

CASCADEactualizaciones o eliminaciones solo cuando sea lógicamente necesario. - Utilice

RESTRICToNO ACCIÓNpara bloquear cambios que romperían relaciones.

2. Gestión de transacciones

Envuelva todos los pasos de la migración en transacciones. Esto garantiza que se apliquen todos los cambios o ninguno. Las actualizaciones parciales conducen a estados inconsistentes.

- Inicie una transacción antes del primer comando DDL.

- Confirme solo después de que todas las comprobaciones de validación hayan tenido éxito.

- Deshaga inmediatamente si ocurre un error.

3. Scripts de validación de datos

Después de la migración, ejecute scripts para verificar los datos.

- Compare los recuentos de filas entre las tablas antiguas y nuevas.

- Calcule sumas de verificación en columnas críticas para asegurar coincidencias exactas.

- Verifique valores nulos en columnas que anteriormente no permitían valores nulos.

- Verifique que se cumplan todas las restricciones únicas.

⚠️ Peligros comunes y soluciones

Aunque se planifique con cuidado, pueden surgir problemas. Anticipar estos problemas reduce el tiempo de inactividad.

1. El problema de “división”

Al dividir una tabla, puede encontrarse con claves duplicadas. Si se está dividiendo una clave compuesta, asegúrese de que las nuevas claves mantengan la unicidad en la nueva estructura.

- Solución: Utilice tablas temporales de almacenamiento intermedio para reorganizar los datos antes de aplicar el nuevo esquema.

2. Rendimiento de los índices

Las nuevas relaciones requieren nuevos índices. Sin ellos, las consultas en las nuevas tablas de unión serán lentas.

- Solución: Cree índices en las columnas de clave foránea inmediatamente después de su creación. No dependa únicamente del índice de clave principal.

3. Desajuste del código de la aplicación

La base de datos cambia, pero el código de la aplicación no se actualiza de inmediato. Esto provoca errores en tiempo de ejecución.

- Solución:Implemente una bandera de funcionalidad o una estrategia de escritura dual durante el período de transición. Permita que los esquemas antiguos y nuevos coexistan brevemente.

4. Coincidencias de tipo de datos

El refactoring a menudo implica cambiar tipos de datos (por ejemplo, VARCHAR a INT). Si los datos contienen caracteres no numéricos en un campo que se está convirtiendo, la migración fallará.

- Solución:Limpie los datos en una etapa previa a la migración. Cree un informe de datos inválidos para revisión manual.

🚀 Validación posterior al refactoring

El trabajo no termina cuando finaliza la secuencia de migración. El sistema debe validarse en un entorno similar al de producción.

- Benchmarking de rendimiento:Ejecute el mismo conjunto de consultas utilizadas en la verificación de referencia. Compare los tiempos de ejecución y el uso de recursos.

- Pruebas de aceptación del usuario:Haga que los usuarios de la aplicación realicen flujos de trabajo estándar para asegurarse de que los datos se reflejen correctamente en la interfaz de usuario.

- Configuración de monitoreo:Habilite el registro y monitoreo mejorados para las tablas específicas involucradas. Vigile los picos de errores o aumentos de latencia.

- Actualización de la documentación:Actualice los diagramas ERD, los diccionarios de datos y la documentación de la API para reflejar la nueva estructura.

📝 Matriz de evaluación de riesgos

| Factor de riesgo | Impacto | Estrategia de mitigación |

|---|---|---|

| Pérdida de datos inesperada | Crítico | Verifique las copias de seguridad antes de comenzar; use transacciones |

| Tiempo de inactividad | Alto | Programar durante ventanas de mantenimiento; usar despliegue azul-verde |

| Degradación del rendimiento | Medio | Pruebe con datos del tamaño de producción; optimice los índices |

| Rotura de la aplicación | Alto | Banderas de funcionalidad; despliegue gradual |

Refactorizar un Diagrama de Relación de Entidades es una tarea de ingeniería disciplinada. Requiere un equilibrio entre los principios teóricos de modelado de datos y las limitaciones operativas prácticas. Siguiendo un enfoque estructurado, manteniendo comprobaciones estrictas de integridad de datos y preparándose adecuadamente para la transición, puedes modernizar tu arquitectura de datos sin comprometer la confiabilidad de tus activos de información.

La complejidad de los sistemas modernos exige que permanezcamos vigilantes. Las revisiones regulares del ERD deben formar parte del ciclo de desarrollo para evitar que el crecimiento excesivo vuelva a convertirse en un problema crítico. Trata el esquema como un componente crítico de la infraestructura de la aplicación, digno del mismo cuidado y atención que el código mismo.

El éxito en este empeño se mide por la estabilidad del sistema tras la migración y la continua precisión de los datos que alberga. Con paciencia y precisión, es posible alcanzar una estructura de base de datos más limpia y eficiente.