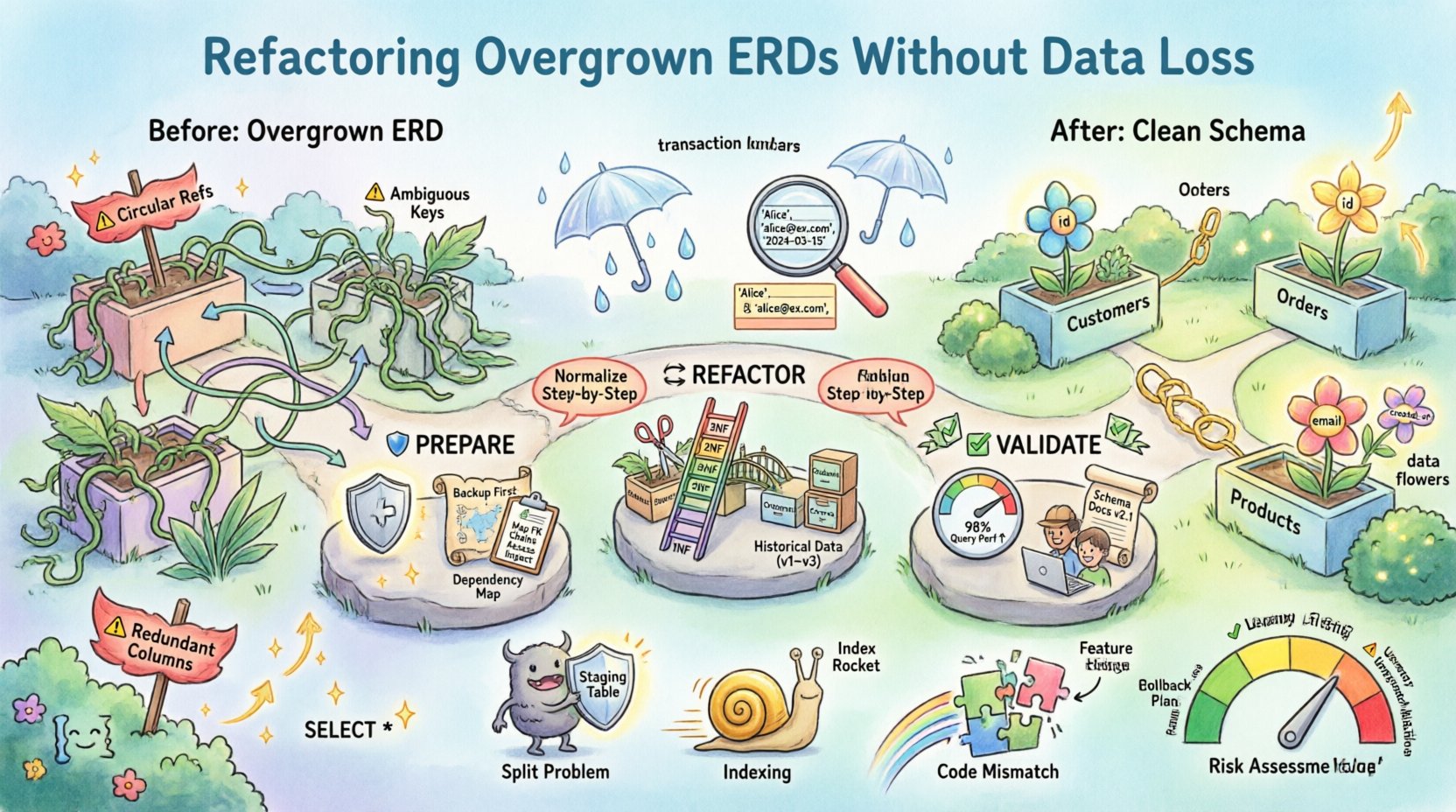

Schematy baz danych to żywe artefakty. Rozwijają się razem z logiką biznesową, którą wspierają. Z czasem, gdy zmieniają się wymagania i wprowadzane są nowe funkcje, struktura danych często staje się skomplikowana. Ta złożoność wyraża się wizualnie jako nadmiernie rozwinięty diagram relacji encji (ERD). Rozbudowany ERD może prowadzić do pogorszenia wydajności, koszmarów utrzymaniowych oraz zwiększonego ryzyka problemów z integralnością danych.

Refaktoryzacja tych diagramów to nie tylko zabieg estetyczny. Jest to interwencja strukturalna wymagająca precyzji. Głównym celem jest uproszczenie schematu, poprawa czytelności oraz optymalizacja wydajności zapytań, przy zapewnieniu, że podczas przejścia nie straci się ani nie uszkodzi żadnych danych. Niniejszy przewodnik zapewnia strukturalny sposób zarządzania tym procesem.

📉 Dlaczego ERD stają się niemożliwe do zarządzania

Zrozumienie przyczyn nadmiernego rozrostu schematu to pierwszy krok ku rozwiązaniu. ERD, który rozrósł się organicznie bez nadzoru, często wykazuje określone objawy. Rozpoznanie tych wzorców pozwala na skuteczne działanie.

- Zbyteczne kolumny:Ten sam punkt danych jest przechowywany w wielu tabelach. Powoduje to problemy z synchronizacją, gdzie aktualizacja jednej instancji nie aktualizuje drugiej.

- Zbyt duża liczba przypadków denormalizacji: Choć denormalizacja poprawia szybkość odczytu, nadmierna jej ilość komplikuje operacje zapisu i zwiększa obciążenie pamięci.

- Słabe relacje: Relacje wiele do wielu często są implementowane za pomocą pojedynczych tabel z wieloma kluczami obcymi, zamiast odpowiednich tabel pośrednich.

- Niewyraźna logika biznesowa: Typy danych i ograniczenia mogą polegać na sprawdzaniu na poziomie aplikacji, a nie na poziomie bazy danych, co czyni schemat niewytrzymały.

- Zamordowane encje: Tabele istnieją, które już nie są odwoływane przez żaden aktywny moduł aplikacji, ale nadal znajdują się w fizycznej pamięci.

Gdy te czynniki się akumulują, ERD staje się zamieszaniem. Wizualizacja relacji staje się trudna, a ryzyko wprowadzenia błędów podczas jakiejkolwiek modyfikacji rośnie wykładniczo.

🛡️ Przygotowanie do zmian schematu

Zanim dotkniemy jednej linii DDL (języka definicji danych), konieczna jest surowa faza przygotowania. Ta faza minimalizuje ryzyko i zapewnia możliwość cofnięcia zmian, jeśli pojawią się problemy.

1. Kompleksowa strategia tworzenia kopii zapasowych

Bezpieczeństwo danych jest najważniejsze. Kopię zapasową nie można traktować tylko jako plik; jest to punkt weryfikacji.

- Kopie zapasowe logiczne: Eksportuj definicje schematu i dane w czytelnym dla człowieka formacie (np. zrzuty SQL).

- Zrzuty fizyczne: Jeśli platforma to umożliwia, utwórz zrzut w danym momencie czasu woluminu przechowywania.

- Replika tylko do odczytu: Jeśli to możliwe, uruchom replikę środowiska produkcyjnego. Najpierw wykonaj tu wszystkie testy i skrypty migracji.

2. Mapowanie zależności

Tabele nie istnieją samodzielnie. Każda encja jest odwoływana przez kod aplikacji, procedury przechowywane lub narzędzia zewnętrzne do raportowania. Musisz zidentyfikować każdego użytkownika danych.

- Przejrzyj kod aplikacji pod kątem bezpośrednich odwołań do tabel.

- Sprawdź, czy istnieją widoki lub widoki materializowane, które zależą od określonych kolumn.

- Zidentyfikuj wszystkie zaplanowane zadania lub procesy ETL (wyodrębnianie, przekształcanie, ładowanie), które pobierają lub wyprowadzają dane z dotkniętych tabel.

3. Analiza wpływu

Zarejestruj bieżący stan. Utwórz podstawę danych dotyczącą liczby wierszy, rozkładu danych oraz czasów wykonania zapytań. Ta podstawa pozwala porównać stan systemu przed i po refaktoryzacji w celu zapewnienia spójności.

| Punkt listy kontrolnej | Priorytet | Uwagi |

|---|---|---|

| Weryfikacja kompletności kopii zapasowej | Wysoki | Upewnij się, że sumy kontrolne zgadzają się z źródłem |

| Zmapuj wszystkie klucze obce | Wysoki | Zarejestruj relacje rodzic-dziecko |

| Zidentyfikuj aktywne zapytania | Średni | Użyj dzienników zapytań, aby znaleźć najbardziej obciążające zapytania |

| Przejrzyj kontrole dostępu | Średni | Upewnij się, że uprawnienia są zachowane po migracji |

🔄 Metodyka refaktoryzacji

Kluczem refaktoryzacji jest przebudowa modelu logicznego. Często osiąga się to poprzez normalizację, choć strategiczna denormalizacja może być zachowana dla wydajności. Celem jest przejrzystość i integralność.

1. Analiza bieżącej normalizacji

Większość starszych schematów nie spełnia Trzeciej Postaci Normalnej (3NF). Przejście w kierunku wyższej normalizacji zmniejsza nadmiarowość.

- Pierwsza Postać Normalna (1NF):Upewnij się, że dane są atomowe. Nie ma powtarzających się grup ani wielowartościowych atrybutów w jednym polu.

- Druga Postać Normalna (2NF):Usuń zależności częściowe. Upewnij się, że każdy atrybut niekluczowy jest całkowicie zależny od klucza głównego.

- Trzecia Postać Normalna (3NF):Usuń zależności przechodnie. Atrybuty niekluczowe powinny zależeć wyłącznie od klucza, a nie od innych atrybutów niekluczowych.

| Poziom normalizacji | Kluczowa zasada | Zysk |

|---|---|---|

| 1NF | Tylko wartości atomowe | Usuniecie skomplikowanej logiki parsowania |

| 2NF | Pełna zależność od klucza podstawowego | Zmniejsza anomalie aktualizacji |

| 3NF | Brak zależności przechodnich | Poprawia spójność danych |

2. Rozłóż duże encje

Gdy jedna tabela zawiera zbyt wiele kolumn, często oznacza to, że różne pojęcia biznesowe są łączone. Podziel je na osobne tabele.

- Zidentyfikuj grupy kolumn opisujące różne encje (np. Profil użytkownika vs. Ustawienia użytkownika).

- Utwórz nową tabelę dla odrębnej koncepcji.

- Przenieś odpowiednie kolumny do nowej tabeli.

- Ustanów relację jeden do jednego przy użyciu klucza obcego.

3. Rozwiąż relacje wiele do wielu

Bezpośrednie łączenie dwóch tabel za pomocą kolumny w każdej z nich to powszechna niepożądana praktyka. Powinno to być zastąpione tabelą pośrednią.

- Utwórz nową tabelę, która będzie pełnić rolę mostu.

- Dołącz klucze podstawowe z obu tabel rodzicielskich jako klucze obce w tabeli pośredniej.

- Dodaj dowolne specyficzne atrybuty należące do samej relacji (np. data utworzenia relacji).

4. Obsługa danych historycznych

Refaktoryzacja często zmienia sposób przechowywania danych. Zapisy historyczne muszą być zachowane dokładnie.

- Nie usuwaj po prostu starych danych. Mogą one być wymagane do śledzenia działań lub zgodności z prawem.

- Użyj skryptów migracji, aby przekształcić istniejące dane do nowego formatu przed zmianą połączenia aplikacji.

- Zarchiwizuj stare tabele, jeśli nie są już potrzebne, ale muszą być zachowane do celów archiwalnych.

✅ Zapewnianie integralności danych

W trakcie przekształcenia ryzyko uszkodzenia danych jest największe. Ograniczenia integralności są Twoim zabezpieczeniem.

1. Ograniczenia klucza obcego

Wymuszaj integralność referencyjną na poziomie bazy danych. Zapobiega to istnieniu zrzucanych rekordów, w których rekord potomny odwołuje się do rodzica, który już nie istnieje.

- Włącz

CASCADEaktualizacje lub usunięcia tylko tam, gdzie to logicznie konieczne. - Użyj

RESTRICTlubNO ACTIONaby zablokować zmiany, które naruszyłyby relacje.

2. Zarządzanie transakcjami

Obejmij wszystkie kroki migracji transakcjami. Zapewnia to, że albo wszystkie zmiany zostaną zastosowane, albo żadna. Niekompletne aktualizacje prowadzą do niezgodnych stanów.

- Rozpocznij transakcję przed pierwszym poleceniem DDL.

- Zatwierdź tylko po zakończeniu wszystkich sprawdzania poprawności.

- Cofnij natychmiast, jeśli wystąpi błąd.

3. Skrypty weryfikacji danych

Po migracji uruchom skrypty w celu weryfikacji danych.

- Porównaj liczbę wierszy między starymi a nowymi tabelami.

- Oblicz sumy kontrolne dla kluczowych kolumn, aby upewnić się, że są dokładne.

- Sprawdź obecność wartości NULL w kolumnach, które wcześniej nie mogły być puste.

- Upewnij się, że wszystkie ograniczenia unikalności są spełnione.

⚠️ Powszechne pułapki i rozwiązania

Nawet przy dokładnym planowaniu mogą pojawić się problemy. Przewidywanie tych problemów zmniejsza czas przestoju.

1. Problem „Podziału”

Podczas dzielenia tabeli możesz napotkać powtarzające się klucze. Jeśli dzielisz klucz złożony, upewnij się, że nowe klucze zachowują unikalność w nowej strukturze.

- Rozwiązanie: Użyj tymczasowych tabel przejściowych do przeorganizowania danych przed zastosowaniem nowego schematu.

2. Wydajność indeksowania

Nowe relacje wymagają nowych indeksów. Bez nich zapytania do nowych tabel pośrednich będą wolne.

- Rozwiązanie: Twórz indeksy na kolumnach kluczy obcych od razu po ich utworzeniu. Nie polegaj wyłącznie na indeksie klucza podstawowego.

3. Niespójność kodu aplikacji

Baza danych ulega zmianie, ale kod aplikacji nie jest aktualizowany od razu. Powoduje to błędy czasu wykonywania.

- Rozwiązanie: Wprowadź flagę funkcji lub strategię zapisu podwójnego w okresie przejściowym. Pozwól na tymczasowe współistnienie starych i nowych schematów.

4. Niezgodności typów danych

Refaktoryzacja często wiąże się ze zmianą typów danych (np. VARCHAR na INT). Jeśli dane zawierają znaki nieliczbowe w polu, które jest konwertowane, migracja nie powiedzie się.

- Rozwiązanie: Oczyszcz dane w kroku poprzedzającym migrację. Utwórz raport danych nieprawidłowych do przeglądu ręcznego.

🚀 Weryfikacja po refaktoryzacji

Praca nie jest zakończona, gdy skrypt migracji się zakończy. System musi zostać zweryfikowany w środowisku podobnym do produkcyjnego.

- Benchmarkowanie wydajności: Uruchom tę samą grupę zapytań używanych w sprawdzeniu podstawowym. Porównaj czasy wykonania i zużycie zasobów.

- Test akceptacyjny użytkownika: Niech użytkownicy aplikacji wykonają standardowe przepływy pracy, aby upewnić się, że dane poprawnie odzwierciedlają się w interfejsie użytkownika.

- Konfiguracja monitorowania: Włącz rozbudowane logowanie i monitorowanie dla konkretnych tabel uczestniczących w procesie. Obserwuj wzrost liczby błędów lub opóźnień.

- Aktualizacja dokumentacji: Zaktualizuj schematy ERD, słowniki danych i dokumentację interfejsu API w celu odzwierciedlenia nowej struktury.

📝 Macierz oceny ryzyka

| Czynnik ryzyka | Skutki | Strategia ograniczania ryzyka |

|---|---|---|

| Nieoczekiwana utrata danych | Krytyczny | Sprawdź kopie zapasowe przed rozpoczęciem; używaj transakcji |

| Przerwa w działaniu | Wysoki | Zaplanuj w oknach konserwacyjnych; użyj wdrożenia niebiesko-zielonego |

| Zmniejszenie wydajności | Średni | Przeprowadź testy z danymi o rozmiarze produkcyjnym; optymalizuj indeksy |

| Złamanie aplikacji | Wysoki | Flagi funkcji; stopniowy wdrażanie |

Refaktoryzacja diagramu relacji encji to zadanie wymagające dyscypliny inżynierskiej. Wymaga ona równowagi między zasadami teoretycznego modelowania danych a praktycznymi ograniczeniami operacyjnymi. Przestrzegając zorganizowanego podejścia, utrzymując surowe kontrole integralności danych oraz odpowiednio przygotowując się do przejścia, możesz zmodernizować architekturę danych bez naruszania niezawodności swoich aktywów informacyjnych.

Złożoność nowoczesnych systemów wymaga od nas ciągłej czujności. Regularne przeglądy diagramu ERD powinny być częścią cyklu rozwoju, aby zapobiec ponownemu powstaniu krytycznego problemu z nadmiernym rozrostem. Traktuj schemat jako kluczowy element infrastruktury aplikacji, który zasługuje na taką samą staranność i uwagę jak sam kod.

Sukces w tym przedsięwzięciu mierzy się stabilnością systemu po migracji oraz ciągłą dokładnością danych, które przechowuje. Dzięki cierpliwości i precyzji droga do czystszej i bardziej efektywnej struktury bazy danych jest osiągalna.